În efortul de a ne consolida intimitatea pe internet, ne confruntăm adesea cu o dilemă: VPN-uri sau Tor. Majoritatea utilizatorilor de internet aleg prima variantă, în timp ce persoanele cu un nivel tehnic avansat preferă o combinație a celor două.

Totuși, există situații în care MixNet, o altă metodă de anonimizare mai puțin cunoscută, dar cu funcții de protecție a datelor remarcabile, ar putea fi o alegere superioară. Dar ce reprezintă exact? Cum funcționează? Și cum se compară cu Tor și VPN-urile?

Ce este MixNet?

MixNet, abrevierea de la Mix Network, este o tehnologie ce are ca scop protejarea confidențialității și securității informațiilor transmise online. Aceasta realizează acest lucru prin amestecarea datelor provenite din diverse surse înainte de a le expedia la destinație. Astfel, unui observator extern îi este foarte greu să identifice originea și scopul datelor.

Deși majoritatea datelor de pe internet sunt criptate, iar conținutul lor este protejat prin protocoale precum TLS și SSL, acestea conțin metadate care pot fi analizate și folosite pentru a dezvălui expeditorul și destinatarul. Un MixNet implementează amestecarea metadatelor pentru a asigura confidențialitatea utilizatorilor.

Cum funcționează un MixNet?

Un MixNet utilizează protocoale care combină și amestecă datele din diverse origini în timpul transmiterii printr-o rețea de noduri interconectate. Aceasta implică metadate precum locația geografică, adresele IP ale expeditorului și receptorului, dimensiunea mesajului, precum și timpii de trimitere și primire. Această metodă complică obținerea unor informații semnificative care ar putea expune identitatea utilizatorilor sau anticipa conținutul datelor.

MixNet-urile sunt compuse din două elemente de bază:

- PKI (Infrastructura Cheilor Publice): Sistemul care se ocupă cu distribuirea cheilor publice și a informațiilor necesare pentru conexiunea la rețea, esențiale pentru funcționarea MixNet-ului.

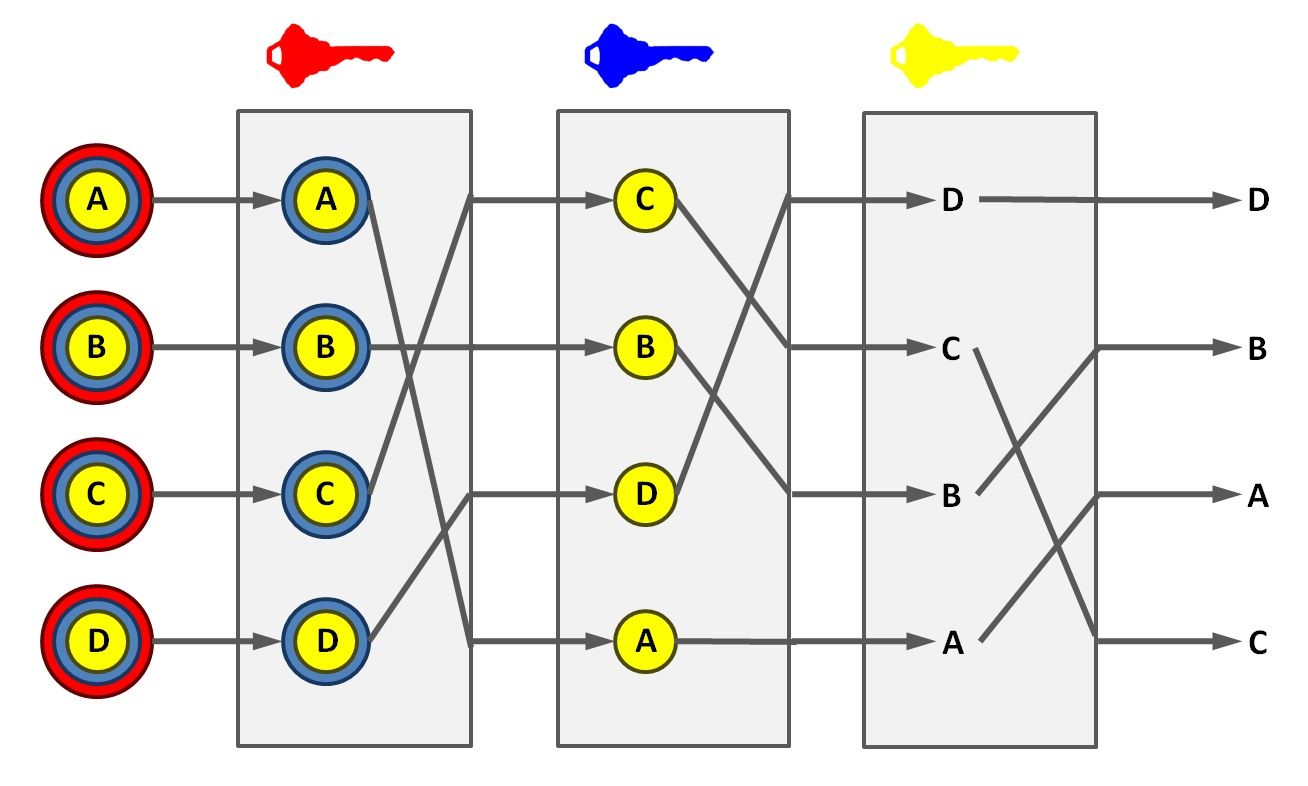

- Mixuri: rute criptografice care fac parte din rețeaua mixtă. Acestea preiau mesajele, le supun unei transformări criptografice și amestecă datele pentru a împiedica corelarea mesajelor primite cu cele trimise.

Sistemul PKI este fundamentul rețelei mixte, iar o eventuală compromitere a acestuia poate pune în pericol întreaga rețea, deoarece un atacator poate înlocui nodurile cu altele controlate de el, preluând astfel controlul. De aceea, este esențial ca acesta să fie descentralizat.

Mixurile segmentează datele în biți și le convertesc în text cifrat, rezultând deconectarea la nivel de biți. Textul cifrat este apoi trimis printr-o cascadă de mixare (o succesiune fixă de noduri) înainte de a ajunge la destinație. În plus, mixurile introduc latență pentru a preveni atacurile bazate pe analiza tiparelor de sincronizare.

Deși un singur nod mixt este suficient pentru a oferi protecție a confidențialității, acesta se expune riscului de a deveni un punct unic de eșec. De aceea, se utilizează cel puțin trei mixuri, fiecare nod independent oferind un nivel suplimentar de anonimizare și contribuind la rezistența colectivă a rețelei.

MixNet vs. Tor

Tor este o altă tehnologie consacrată, concepută pentru a spori confidențialitatea online. Cu toate acestea, aceasta abordează problema anonimizării într-un mod diferit.

Spre deosebire de MixNet, care amestecă datele pentru a complica legătura dintre origine și destinație, Tor utilizează o tehnică numită rutare onion, unde datele sunt criptate în straturi multiple și direcționate printr-o serie de relee, administrate de voluntari, înainte de a ajunge la destinație.

Releele dintr-o rețea Tor au rolul de a cripta datele cu chei unice, fără a avea cunoștință de originea sau destinația traficului. Fiecare strat de criptare face dificilă urmărirea sursei și scopului datelor.

Totuși, prin design, Tor are nevoie de noduri de ieșire – releele finale din rețea – care decriptează ultimul strat de criptare și trimit informația către destinație. Acest aspect introduce o vulnerabilitate de securitate dacă releele finale sunt compromise.

Abordările unice privind anonimizarea online, utilizate de MixNets și Tor, conduc la puncte forte și puncte slabe distincte. De exemplu, MixNet-urile sunt eficiente în prevenirea atacurilor de corelare a timpului și de confirmare, în timp ce Tor se descurcă bine în fața amprentelor site-urilor și a atacurilor Sybil.

În plus, Tor este mai robust datorită rețelei extinse și bazei mari de utilizatori, în timp ce MixNet-urile au o latență mai redusă datorită numărului mai mic de relee de rețea implicate. Alegerea dintre cele două depinde de cerințele specifice, precum nivelul dorit de anonimitate, toleranța la latență și dimensiunea rețelei.

MixNet vs. VPN

Rețelele VPN (Virtual Private Networks) sunt, probabil, cele mai populare soluții pentru anonimizare și securitate online, în parte datorită ușurinței de configurare și a numeroaselor servicii disponibile pe piață.

VPN-urile creează un tunel criptat între utilizator și un server. Acest tunel criptează traficul de internet al utilizatorului, ascunzând datele personale, locația și activitatea de navigare, împiedicând astfel monitorizarea din exterior.

Această metodă este diferită de abordarea MixNet, care transformă criptografic bucăți de date la nivel de biți înainte de a le amesteca și de a le transmite prin mai multe relee, complicând astfel corelarea datelor cu părțile implicate.

VPN-urile sunt eficiente în situațiile în care utilizatorul dorește să-și mascheze locația, să se conecteze în siguranță la rețele Wi-Fi publice, să acceseze conținut restricționat regional și să-și protejeze confidențialitatea generală în timpul navigării pe internet. Cu toate acestea, datorită dependenței de o infrastructură de server VPN centralizată, acestea se confruntă cu probleme legate de încredere și confidențialitate.

Pe de altă parte, MixNet-urile sunt mai eficiente în situațiile care necesită un nivel ridicat de anonimitate și protecție a metadatelor. De asemenea, au o latență mai mică și o arhitectură mai descentralizată decât VPN-urile, care depind de servere centralizate.

Limitările MixNet-urilor

MixNet-urile se confruntă și cu anumite limitări care le pot afecta eficacitatea și practicitatea…

- Latența: procesul de amestecare introduce o întârziere a mesajelor înainte de a fi retransmise. Deși aceasta este esențială pentru a preveni atacurile de corelare a timpului, poate afecta experiența utilizatorului în aplicațiile în timp real care necesită interacțiuni cu latență redusă.

- Probleme de scalabilitate a rețelei: odată cu creșterea numărului de utilizatori și mesaje, menținerea nodurilor de amestec necesare și gestionarea procesului devin tot mai complexe. Scalabilitatea rețelei poate reprezenta o provocare, mai ales în aplicațiile de mari dimensiuni care utilizează MixNet-uri.

- Lățimea de bandă: procesul de amestecare mărește dimensiunea pachetelor de date, ceea ce duce la un consum mai mare de lățime de bandă decât comunicarea directă. Acest lucru poate fi o problemă pentru utilizatorii cu lățime de bandă limitată sau aplicații care necesită un transfer eficient de date.

- Complexitatea pentru utilizator: MixNet-urile pot necesita ca utilizatorii să instaleze software specializat sau să folosească protocoale specifice, ceea ce poate împiedica adoptarea lor pe scară largă. Interfețele ușor de utilizat și integrarea simplă sunt esențiale pentru a încuraja participarea utilizatorilor.

- Atacurile Sybil: MixNet-urile sunt vulnerabile la atacurile Sybil, unde un atacator creează numeroase noduri false pentru a dobândi control asupra rețelei. Acest lucru poate duce la redirecționarea mesajelor, manipularea acestora sau la încălcarea confidențialității.

Deși MixNet-urile oferă o protecție puternică a confidențialității, limitările lor le fac mai puțin practice pentru protecția online de zi cu zi. Cu toate acestea, mai multe tehnologii emergente încearcă să abordeze aceste limitări. De exemplu, HOPR utilizează o rețea P2P de noduri, ceea ce crește scalabilitatea, în timp ce Nym organizează nodurile mixte pe straturi, creând o arhitectură care oferă mai multă scalabilitate fără a compromite anonimitatea.

Ar trebui să utilizați MixNet-uri?

Decizia de a utiliza sau nu MixNet-uri pentru a-ți îmbunătăți confidențialitatea online depinde de nevoile tale specifice, de toleranța la latență și consumul de lățime de bandă, precum și de compatibilitatea cu aplicațiile pe care le utilizezi.

MixNet-urile sunt potrivite dacă ești extrem de preocupat de anonimat și dacă folosești aplicații care nu sunt sensibile la timp, dar nu sunt recomandate dacă preferi soluții ușor de utilizat sau dacă utilizezi aplicații de comunicare în timp real. În orice caz, este important să analizezi cu atenție avantajele, limitările și considerațiile implicate înainte de a decide dacă MixNet-urile reprezintă o soluție adecvată.