Un atac cibernetic este o încercare deliberată și rău intenționată de a obține acces neautorizat la un sistem sau o rețea de computere prin vulnerabilități existente. Acest lucru poate fi făcut pentru a fura informații sensibile și a perturba operațiunile normale.

În ultima vreme, ransomware-ul a devenit instrumentul de atac cibernetic preferat în rândul infractorilor cibernetici. Ransomware-ul este de obicei răspândit prin e-mailuri de phishing, descărcări drive-by, software piratat și protocol de birou la distanță, printre altele.

Odată ce un computer a fost infectat cu ransomware, acesta criptează fișierele critice din computer. Hackerii cer apoi o răscumpărare pentru a restaura datele criptate.

Atacurile cibernetice pot compromite securitatea națională a unei țări, pot paraliza operațiunile în sectoare cheie ale unei economii și pot provoca daune imense și pierderi financiare grave. Este exact ceea ce s-a întâmplat cu atacul cibernetic WannaCry ransomware.

Pe 12 mai 2017, ransomware-ul numit WannaCry despre care se crede că provine din Coreea de Nord, s-a răspândit în întreaga lume și a infectat peste 200.000 de sisteme informatice din peste 150 de țări în mai puțin de două zile. WannaCry a vizat sistemele computerizate care rulează sistemul de operare Windows. A exploatat o vulnerabilitate în protocolul de blocare a mesajelor serverului sistemului de operare.

Una dintre cele mai mari victime ale atacului a fost Serviciul Național de Sănătate al Regatului Unit (NHS). Peste 70.000 dintre dispozitivele lor, inclusiv computere, teatru, echipamente de diagnosticare și scanere RMN, au fost infectate. Medicii nu au putut accesa sistemele lor sau înregistrările pacienților necesare pentru a-i îngriji pe pacienți. Acest atac a costat NHS aproape 100 de milioane de dolari.

Atât de rău poate ajunge. Cu toate acestea, lucrurile se pot înrăutăți, mai ales cu un ransomware nou și mai periculos, cum ar fi BlackCat, care lasă în urmă o cale plină de victime.

Cuprins

BlackCat Ransomware

Ransomware-ul BlackCat, denumit ALPHV de către dezvoltatorii săi, este un software rău intenționat care, la infectarea unui sistem, exfiltrează și criptează datele din sistemul afectat. Exfiltrarea presupune copierea și transferul datelor stocate într-un sistem. Odată ce BlackCat a exfiltrat și a criptat datele critice, se face o cerere de răscumpărare plătibilă în criptomonedă. Victimele BlackCat trebuie să plătească răscumpărarea cerută pentru a recâștiga accesul la datele lor.

BlackCat nu este un ransomware obișnuit. BlackCat a fost primul ransomware de succes care a fost scris în Rust, spre deosebire de alte ransomware care sunt de obicei scrise în C, C++, C#, Java sau Python. În plus, BlackCat a fost, de asemenea, prima familie de ransomware care a avut un site web pe web clar în care au scurs informații furate din atacurile lor.

O altă diferență cheie față de alte ransomware este că BlackCat funcționează ca Ransomware ca serviciu (RaaS). Raas este un model de afaceri de criminalitate cibernetică în care creatorii de ransomware închiriază sau vând ransomware-ul lor ca serviciu altor persoane sau grupuri.

În acest model, creatorii de ransomware oferă toate instrumentele și infrastructura necesare pentru ca alții să distribuie și să execute atacuri de ransomware. Acest lucru este în schimbul unei părți din profiturile lor obținute din plățile ransomware.

Acest lucru explică de ce BlackCat a vizat mai ales organizațiile și întreprinderile, deoarece acestea sunt de obicei mai dispuși să plătească răscumpărarea în comparație cu persoanele fizice. Organizațiile și întreprinderile plătesc, de asemenea, o răscumpărare mai mare în comparație cu persoanele fizice. Îndrumarea umană și luarea deciziilor în atacurile cibernetice sunt cunoscute ca actori ai amenințărilor cibernetice (CTA).

Pentru a obliga victimele să plătească răscumpărarea, BlackCat folosește „tehnica triplă extorcare”. Aceasta implică copierea și transferul datelor victimelor și criptarea datelor de pe sistemele acestora. Victimelor li se cere apoi să plătească răscumpărare pentru a-și accesa datele criptate. Nerespectarea acestui lucru duce la scurgerea datelor lor către public și/sau atacuri de refuz de serviciu (DOS) lansate asupra sistemelor lor.

În cele din urmă, cei care vor fi afectați de scurgerea datelor sunt contactați și informați că datele lor vor fi scurse. Aceștia sunt de obicei clienți, angajați și alte companii afiliate. Acest lucru se face pentru a face presiuni asupra organizațiilor victime să plătească răscumpărare pentru a evita pierderea reputației și procesele rezultate din scurgerea de date.

Cum funcționează BlackCat Ransomware

Potrivit unei alerte flash lansate de FBI, ransomware-ul BlackCat folosește acreditările de utilizator compromise anterior pentru a obține acces la sisteme.

Odată ajuns cu succes în sistem, BlackCat folosește accesul pe care îl are pentru a compromite conturile de utilizator și administrator stocate în directorul activ. Acest lucru îi permite să utilizeze Windows Task Scheduler pentru a configura obiecte de politică de grup (GPO) rău intenționate care permit BlackCat să-și implementeze ransomware-ul pentru a cripta fișierele dintr-un sistem.

În timpul unui atac BlackCat, scripturile PowerShell sunt folosite împreună cu Cobalt Strike pentru a dezactiva funcțiile de securitate din rețeaua victimei. BlackCat fură apoi datele victimelor de unde sunt stocate, inclusiv de la furnizorii de cloud. Odată făcut acest lucru, actorul amenințărilor cibernetice care ghidează atacul implementează ransomware BlackCat pentru a cripta datele din sistemul victimei.

Victimele primesc apoi o notă de răscumpărare care le informează că sistemele lor au suferit un atac și fișierele importante au fost criptate. Răscumpărarea oferă, de asemenea, instrucțiuni despre cum să plătească răscumpărarea.

De ce este BlackCat mai periculos decât ransomware-ul mediu?

BlackCat este periculos în comparație cu ransomware-ul mediu din mai multe motive:

Este scris în Rust

Rust este un limbaj de programare rapid, sigur și oferă performanțe îmbunătățite și un management eficient al memoriei. Folosind Rust, BlackCat obține toate aceste beneficii, făcându-l un ransomware foarte complex și eficient, cu criptare rapidă. De asemenea, face ca BlackCat să fie dificil de inversat. Rust este un limbaj multiplatformă care permite actorilor amenințărilor să personalizeze cu ușurință BlackCat pentru a viza diferite sisteme de operare, cum ar fi Windows și Linux, crescându-și gama de potențiale victime.

Utilizează un model de afaceri RaaS

Utilizarea de către BlackCat a ransomware-ului ca model de serviciu permite multor amenințări să implementeze un ransomware complex fără a fi nevoie să știe cum să creeze unul. BlackCat face toate eforturile pentru actorii amenințărilor, care trebuie doar să o implementeze într-un sistem vulnerabil. Acest lucru face ca atacurile ransomware sofisticate să fie ușoare pentru actorii amenințărilor interesați să exploateze sistemele vulnerabile.

Oferă plăți uriașe afiliaților

Cu BlackCat care folosește un model Raas, creatorii câștigă bani luând o parte din răscumpărarea plătită actorilor de amenințări care o implementează. Spre deosebire de alte familii Raas care preiau până la 30% din plata răscumpărării unui actor de amenințări, BlackCat le permite actorilor de amenințări să păstreze 80% până la 90% din răscumpărarea pe care o fac. Acest lucru crește atractivitatea BlackCat față de actorii amenințărilor, permițând BlackCat-ului să obțină mai mulți afiliați dornici să-l implementeze în atacurile cibernetice.

Are un site public de scurgeri pe web clar

Spre deosebire de alte programe ransomware care scurg informații furate pe dark web, BlackCat scurge informații furate pe un site web accesibil pe web. Scurgând în mod clar datele furate, mai mulți oameni pot accesa datele, crescând repercusiunile unui atac cibernetic și punând mai multă presiune asupra victimelor pentru a plăti răscumpărarea.

Limbajul de programare Rust a făcut ca BlackCat să fie foarte eficient în atacul său. Folosind un model Raas și oferind o plată uriașă, BlackCat atrage mai mulți actori de amenințări care au șanse mai mari să îl implementeze în atacuri.

Lanțul de infecție BlackCat Ransomware

BlackCat obține acces inițial la un sistem utilizând acreditări compromise sau exploatând vulnerabilitățile Microsoft Exchange Server. După ce au acces la un sistem, actorii rău intenționați dobândesc apărările de securitate ale sistemului și adună informații despre rețeaua victimei și le ridică privilegiile.

Ransomware-ul BlackCat se deplasează apoi lateral în rețea, obținând acces la cât mai multe sisteme posibil. Acest lucru este util în timpul cererii de răscumpărare. Cu cât sunt mai multe sisteme atacate, cu atât este mai probabil ca victima să plătească răscumpărarea.

Actorii rău intenționați exfiltrează apoi datele sistemului care urmează să fie folosite în extorcare. Odată ce datele critice au fost exfiltrate, stadiul este pregătit pentru livrarea încărcăturii utile BlackCat.

Actori rău intenționați livrează BlackCat folosind Rust. BlackCat oprește mai întâi serviciile precum backup-urile, aplicațiile antivirus, serviciile de Internet Windows și mașinile virtuale. Odată ce se face acest lucru, BlackCat criptează fișierele din sistem și deturează imaginea de fundal a unui sistem, înlocuind-o cu nota de răscumpărare.

Protejați-vă de BlackCat Ransomware

Deși BlackCat se dovedește a fi mai periculos decât alte tipuri de ransomware la care s-a văzut înainte, organizațiile se pot proteja de ransomware în mai multe moduri:

Criptați datele critice

O parte a strategiei de extorcare a lui Blackhat implică amenințarea cu scurgerea datelor unei victime. Prin criptarea datelor critice, o organizație adaugă un strat suplimentar de protecție datelor sale, paralizând astfel tehnicile de extorcare folosite de actorii amenințărilor BlackHat. Chiar dacă s-a scurs, nu va fi într-un format care poate fi citit de om.

Actualizați în mod regulat sistemele

În cercetările întreprinse de Microsoft, a fost dezvăluit că, în unele cazuri, BlackCat a exploatat servere de schimb nepatchate pentru a obține acces la sistemele unei organizații. Companiile de software lansează în mod regulat actualizări de software pentru a aborda vulnerabilitățile și problemele de securitate care ar fi putut fi descoperite în sistemele lor. Pentru a fi în siguranță, instalați corecțiile software de îndată ce acestea sunt disponibile.

Faceți backup pentru date într-o locație sigură

Organizațiile ar trebui să acorde prioritate realizării periodice de copii de rezervă a datelor și stocării datelor într-o locație offline separată și sigură. Acest lucru este pentru a vă asigura că, chiar și în cazul în care datele critice sunt criptate, acestea pot fi încă restaurate din backup-urile existente.

Implementați autentificarea cu mai mulți factori

Pe lângă utilizarea parolelor puternice într-un sistem, implementați autentificarea multifactorială, care necesită acreditări multiple înainte de a se acorda accesul la un sistem. Acest lucru se poate face prin configurarea unui sistem pentru a genera o parolă unică trimisă la un număr de telefon sau e-mail conectat, care este necesară pentru a accesa un sistem.

Monitorizați activitatea într-o rețea și fișierele dintr-un sistem

Organizațiile ar trebui să monitorizeze în mod constant activitatea în rețelele lor pentru a detecta și a răspunde cât mai repede posibil la activitățile suspecte din rețelele lor. Activitățile dintr-o rețea ar trebui, de asemenea, înregistrate și revizuite de experții în securitate pentru a identifica potențialele amenințări. În cele din urmă, ar trebui puse în aplicare sisteme pentru a urmări cum sunt accesate fișierele dintr-un sistem, cine le accesează și cum sunt utilizate.

Prin criptarea datelor critice, asigurându-vă că sistemele sunt actualizate, realizând în mod regulat copii de rezervă ale datelor, implementând autentificarea cu mai mulți factori și monitorizarea activității într-un sistem. Organizațiile pot fi cu pași înainte și pot preveni atacurile BlackCat.

Resurse de învățare: ransomware

Pentru a afla mai multe despre atacurile cibernetice și despre cum să vă protejați împotriva atacurilor de la ransomware precum BlackCat, vă recomandăm să urmați oricare dintre aceste cursuri sau să citiți cărțile sugerate mai jos:

#1. Instruire de conștientizare a securității

Acesta este un curs uimitor pentru toți cei interesați să fie în siguranță pe internet. Cursul este oferit de Dr. Michael Biocchi, un Certified Information Systems Security Professional (CISSP).

Cursul acoperă phishing, inginerie socială, scurgeri de date, parole, navigare sigură și dispozitive personale și oferă sfaturi generale despre cum să fii în siguranță online. Cursul este actualizat în mod regulat, iar toți cei care folosesc internetul vor beneficia de el.

#2. Instruire de conștientizare a securității, securitate pe internet pentru angajați

Acest curs este adaptat utilizatorilor de internet de zi cu zi și își propune să îi educe cu privire la amenințările de securitate de care oamenii nu sunt adesea conștienți și despre cum să se protejeze împotriva amenințărilor.

Cursul oferit de Roy Davis, un expert în securitatea informațiilor certificat de CISSP, acoperă responsabilitatea utilizatorilor și dispozitivelor, phishing și alte e-mailuri rău intenționate, inginerie socială, tratarea datelor, parole și întrebări de securitate, navigare în siguranță, dispozitive mobile și ransomware. Finalizarea cursului vă aduce un certificat de finalizare, care este suficient pentru a fi în conformitate cu politicile de reglementare a datelor la majoritatea locurilor de muncă.

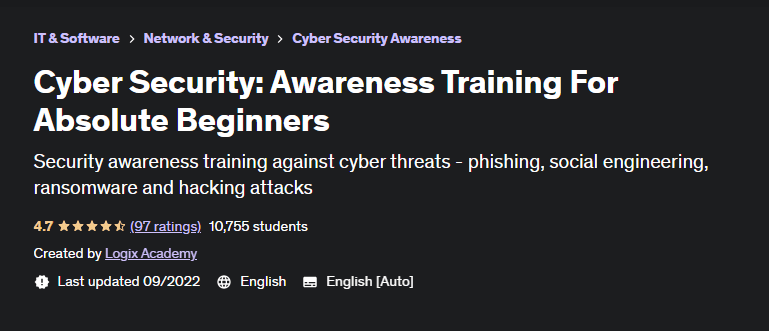

#3. Securitate cibernetică: Instruire de conștientizare pentru începători absoluti

Acesta este un curs Udemy oferit de Usman Ashraf de la Logix Academy, un startup de training și certificări. Usman este certificat CISSP și are un doctorat. în rețele de calculatoare și multă experiență în industrie și predare.

Acest curs oferă cursanților o scufundare profundă în ingineria socială, parole, eliminarea securizată a datelor, rețele private virtuale (VPN), programe malware, ransomware și sfaturi de navigare sigură și explică modul în care cookie-urile sunt folosite pentru a urmări oamenii. Cursul este non-tehnic.

#4. Ransomware a fost dezvăluit

Aceasta este o carte a lui Nihad A. Hassan, un consultant independent de securitate a informațiilor și un expert în securitate cibernetică și criminalistică digitală. Cartea învață cum să atenuăm și să gestionați atacurile ransomware și oferă cititorilor o privire în profunzime asupra diferitelor tipuri de ransomware care există, strategiile lor de distribuție și metodele de recuperare.

Cartea acoperă, de asemenea, pașii de urmat în caz de infecție cu ransomware. Aceasta include cum să plătiți răscumpărări, cum să efectuați copii de siguranță și să restaurați fișierele afectate și cum să căutați online instrumente de decriptare pentru a decripta fișierele infectate. De asemenea, acoperă modul în care organizațiile pot dezvolta un plan de răspuns la incidentele ransomware pentru a minimiza daunele cauzate de ransomware și pentru a recupera rapid operațiunile normale.

#5. Ransomware: Înțelegeți. Împiedica. Recupera

În această carte, Allan Liska, un arhitect senior în securitate și specialist în ransomware la Recorded Future, răspunde la toate întrebările dificile legate de ransomware.

Cartea oferă un context istoric al motivului pentru care ransomware-ul a devenit răspândit în ultimii ani, cum să opriți atacurile ransomware, vulnerabilitățile pe care actorii rău intenționați le vizează folosind ransomware și un ghid pentru supraviețuirea unui atac ransomware cu daune minime. În plus, cartea răspunde la întrebarea extrem de importantă, ar trebui să plătiți răscumpărarea? Această carte oferă o explorare interesantă a ransomware-ului.

#6. Ghid de protecție împotriva ransomware-ului

Pentru orice persoană sau organizație care dorește să se înarmeze împotriva ransomware-ului, această carte este o citire obligatorie. În această carte, Roger A. Grimes, expert în securitate și penetrare a computerelor, oferă vasta sa experiență și cunoștințele în domeniu pentru a ajuta oamenii și organizațiile să se protejeze de ransomware.

Cartea oferă un plan acționabil pentru organizațiile care doresc să formuleze apărări robuste împotriva ransomware-ului. De asemenea, învață cum să detectați un atac, să limitați rapid daunele și să determinați dacă să plătiți sau nu răscumpărarea. De asemenea, oferă un plan de joc pentru a ajuta organizațiile să limiteze reputația și daunele financiare cauzate de încălcări grave de securitate.

În cele din urmă, vă învață cum să găsiți o bază sigură pentru asigurarea de securitate cibernetică și protecția juridică pentru a atenua perturbarea afacerilor și a vieții de zi cu zi.

Nota autorului

BlackCat este un ransomware revoluționar care este obligat să schimbe status quo-ul când vine vorba de securitatea cibernetică. În martie 2022, BlackCat a atacat cu succes peste 60 de organizații și a reușit să atragă atenția FBI. BlackCat este o amenințare serioasă și nicio organizație nu își poate permite să o ignore.

Folosind un limbaj de programare modern și metode neconvenționale de atac, criptare și extorcare de răscumpărare, BlackCat i-a lăsat pe experții în securitate să se pună la punct. Cu toate acestea, războiul împotriva acestui ransomware nu este pierdut.

Prin implementarea strategiilor evidențiate în acest articol și minimizarea oportunității erorii umane de a expune sistemele informatice, organizațiile pot rămâne cu un pas înainte și pot preveni atacul catastrofal al ransomware-ului BlackCat.