Diversificarea tehnicilor de atac și rolul informațiilor despre amenințări

Actorii care lansează atacuri cibernetice își extind continuu arsenalul de metode de monetizare, implementând tactici și proceduri (TTP) inovatoare. Acest fenomen este accelerat de progresul tehnologic, care a redus semnificativ barierele de intrare în lumea atacurilor cibernetice, iar proliferarea ransomware-ului ca serviciu (RaaS) a amplificat această problemă.

Pentru a contracara această sofisticare crescândă, organizațiile trebuie să integreze informațiile despre amenințări ca element esențial al strategiei lor de securitate. Aceste informații oferă o perspectivă valoroasă asupra amenințărilor actuale și ajută la protejarea activelor digitale ale companiilor împotriva acțiunilor rău intenționate.

Ce reprezintă o platformă de informații despre amenințări?

O platformă de informații despre amenințări (TIP) este o soluție tehnologică ce oferă organizațiilor capacitatea de a colecta, analiza și agrega date relevante despre amenințări din diverse surse. Prin utilizarea acestei platforme, companiile pot identifica și minimiza riscurile potențiale de securitate, construind o apărare eficientă împotriva atacurilor viitoare.

Informațiile despre amenințările cibernetice sunt un element vital pentru securitatea oricărei organizații. Prin monitorizarea continuă a celor mai recente amenințări și vulnerabilități cibernetice, organizația poate detecta și răspunde eficient la eventualele breșe de securitate, prevenind astfel deteriorarea activelor sale IT.

Cum funcționează o platformă Threat Intelligence?

Platformele de informații despre amenințări oferă companiilor un instrument eficient pentru a reduce riscurile de încălcare a datelor, colectând informații relevante din multiple surse, printre care se numără informații open-source (OSINT), date din deep web și dark web, precum și fluxuri de informații proprietare.

Platforma analizează datele colectate, identifică modele, tendințe și amenințări potențiale, și apoi distribuie aceste informații către echipa SOC (Centrul de Operațiuni de Securitate) și alte sisteme de securitate, cum ar fi firewall-urile, sistemele de detectare a intruziunilor și sistemele de gestionare a informațiilor de securitate și a evenimentelor (SIEM), cu scopul de a reduce impactul asupra infrastructurii IT.

Beneficiile platformelor Threat Intelligence

Platformele de informații despre amenințări oferă numeroase avantaje organizațiilor, printre care se numără:

- Detectarea proactivă a amenințărilor

- Îmbunătățirea poziției de securitate

- Alocarea eficientă a resurselor

- Optimizarea operațiunilor de securitate

Alte avantaje semnificative includ răspunsul automat la amenințări, economii de costuri și o vizibilitate sporită asupra peisajului amenințărilor.

Caracteristici esențiale ale platformelor Threat Intelligence

Principalele caracteristici ale platformelor de informații despre amenințări includ:

- Capacitate avansată de colectare a datelor

- Prioritizarea amenințărilor în timp real

- Analiza profundă a amenințărilor

- Abilitatea de a monitoriza deep web și dark web

- O bibliotecă bogată și o bază de date de grafice pentru vizualizarea atacurilor și a amenințărilor

- Integrarea facilă cu instrumentele și sistemele de securitate existente

- Investigarea eficientă a programelor malware, a tentativelor de phishing și a actorilor rău intenționați

Cele mai eficiente platforme pot colecta, normaliza, agrega și organiza date despre amenințări din multiple surse și în diverse formate.

AutoFocus

AutoFocus, oferit de Palo Alto Networks, este o platformă de informații despre amenințări bazată pe cloud, ce facilitează identificarea atacurilor critice, evaluarea preliminară a riscurilor și implementarea rapidă a măsurilor de remediere, fără a solicita resurse IT suplimentare. Acest serviciu agregă date despre amenințări din rețeaua companiei, din industrie și din surse globale de informații.

AutoFocus oferă, prin intermediul Unității 42 (echipa de cercetare a amenințărilor Palo Alto Network), informații actualizate despre cele mai recente campanii malware. Raportul de amenințare este accesibil pe tabloul de bord, oferind o vizibilitate extinsă asupra tehnicilor, tacticilor și procedurilor (TTP) utilizate de către actorii rău intenționați.

Caracteristici principale

- Fluxul de cercetare al Unității 42 oferă vizibilitate asupra celor mai recente tipuri de malware, furnizând detalii despre tacticile, tehnicile și procedurile acestora.

- Procesează zilnic 46 de milioane de interogări DNS din lumea reală.

- Colectează informații de la terți, cum ar fi Cisco, Fortinet și CheckPoint.

- Oferă informații despre amenințări instrumentelor de gestionare a informațiilor de securitate și a evenimentelor (SIEM), sistemelor interne și altor instrumente terțe, prin intermediul unui API RESTful flexibil și deschis.

- Include categorii de etichete predefinite pentru ransomware, troieni bancari și instrumente de hacking.

- Permite utilizatorilor să creeze etichete personalizate pe baza propriilor criterii de căutare.

- Este compatibil cu diverse formate de date standard, cum ar fi STIX, JSON, TXT și CSV.

Prețul serviciului nu este publicat pe site-ul web al Palo Alto Networks. Pentru a obține oferte personalizate și a solicita o demonstrație a produsului, cumpărătorii sunt încurajați să contacteze direct echipa de vânzări a companiei.

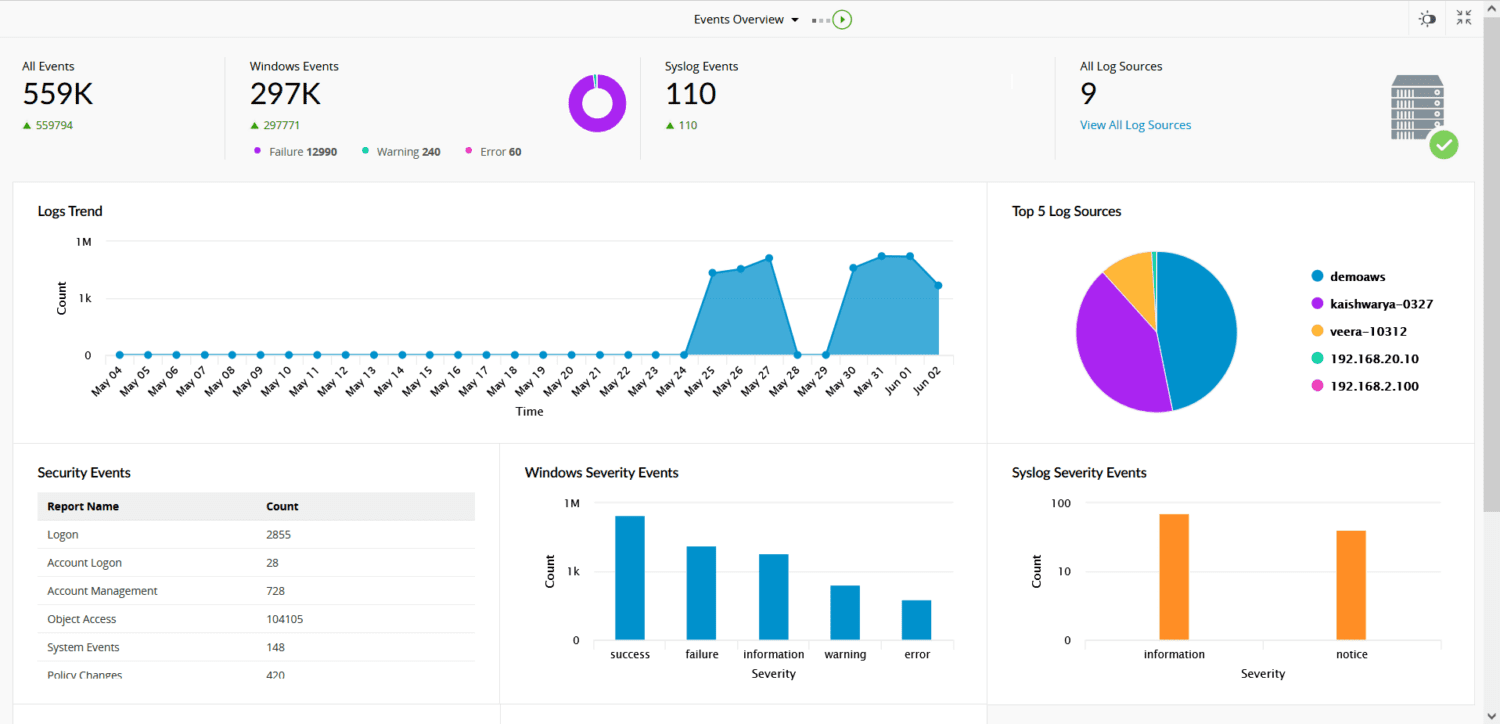

ManageEngine Log360

ManageEngine Log360 este o soluție de gestionare a jurnalelor și SIEM (Security Information and Event Management) care oferă companiilor o vizibilitate amplă asupra securității rețelei, auditând modificările directorului activ, monitorizând serverele de schimb și configurația cloud-ului public și automatizând procesul de gestionare a jurnalelor.

Log360 integrează funcționalitățile a cinci instrumente ManageEngine, printre care ADAudit Plus, Event Log Analyzer, M365 Manager Plus, Exchange Reporter Plus și Cloud Security Plus.

Modulele de informații despre amenințări Log360 includ o bază de date actualizată cu IP-uri globale rău intenționate, precum și un procesor STIX/TAXII care primește frecvent date din fluxuri globale de amenințări.

Caracteristici cheie

- Include funcții integrate de broker de securitate pentru acces la cloud (CASB) pentru a facilita monitorizarea datelor din cloud, detectarea aplicațiilor IT umbră și urmărirea aplicațiilor aprobate și neaprobate.

- Detectează amenințările în rețelele companiilor, pe punctele finale, în firewall-uri, servere web, baze de date, switch-uri, routere și alte surse cloud.

- Oferă detectarea incidentelor în timp real și monitorizarea integrității fișierelor.

- Utilizează cadrul MITRE ATT&CK pentru a prioritiza amenințările care apar în lanțul de atac.

- Detectarea atacurilor include corelarea în timp real bazată pe reguli, analiza comportamentului utilizatorilor și entităților bazată pe învățare automată (UEBA) și detectarea bazată pe semnături MITRE ATT&CK.

- Include funcții integrate de prevenire a pierderii de date (DLP) pentru eDiscovery, evaluarea riscurilor de date, protecție în funcție de conținut și monitorizarea integrității fișierelor.

- Oferă analize de securitate în timp real.

- Include funcții integrate de gestionare a conformității.

Log360 poate fi descărcat într-un singur fișier și este oferit în două ediții: gratuită și profesională. Utilizatorii pot testa funcțiile avansate ale ediției profesionale printr-o perioadă de probă de 30 de zile, după care aceste funcții sunt convertite la cele disponibile în ediția gratuită.

AlienVault USM

Platforma AlienVault USM, dezvoltată de AT&T, oferă detectarea amenințărilor, evaluarea riscurilor, răspunsul la incidente și gestionarea conformității într-o singură platformă unificată.

AlienVault USM este actualizat de AlienVault Labs la fiecare 30 de minute cu informații despre diverse tipuri de atacuri, amenințări emergente, comportamente suspecte, vulnerabilități și exploatări descoperite în peisajul global al amenințărilor.

AlienVault USM oferă o vizualizare unificată a arhitecturii de securitate a unei companii, permițând monitorizarea eficientă a rețelelor și dispozitivelor, indiferent dacă se află la locație sau la distanță. Include, de asemenea, funcționalități SIEM, detectarea intruziunilor în cloud pentru AWS, Azure și GCP, detectarea intruziunilor în rețea (NIDS), detectarea intruziunilor la nivel de gazdă (HIDS) și detectarea și răspunsul punctelor finale (EDR).

Caracteristici cheie

- Detectarea botnet-urilor în timp real.

- Identificarea traficului de comandă și control (C&C).

- Detectarea avansată a amenințărilor persistente (APT).

- Conformitate cu diverse standarde din industrie, cum ar fi GDPR, PCI DSS, HIPAA, SOC 2 și ISO 27001.

- Semnături IDS (Sisteme de Detectare a Intruziunilor) pentru rețea și gazdă.

- Colectarea centralizată a datelor despre evenimente și jurnal.

- Detectarea exfiltrării datelor.

- Monitorizează mediile cloud și on-prem dintr-un singur panou, inclusiv AWS, Microsoft Azure, Microsoft Hyper-V și VMWare.

Prețul pentru această soluție începe de la 1.075 USD pe lună pentru planul esențial. Potentialii cumpărători se pot înregistra pentru o perioadă de încercare gratuită de 14 zile pentru a evalua capacitățile instrumentului.

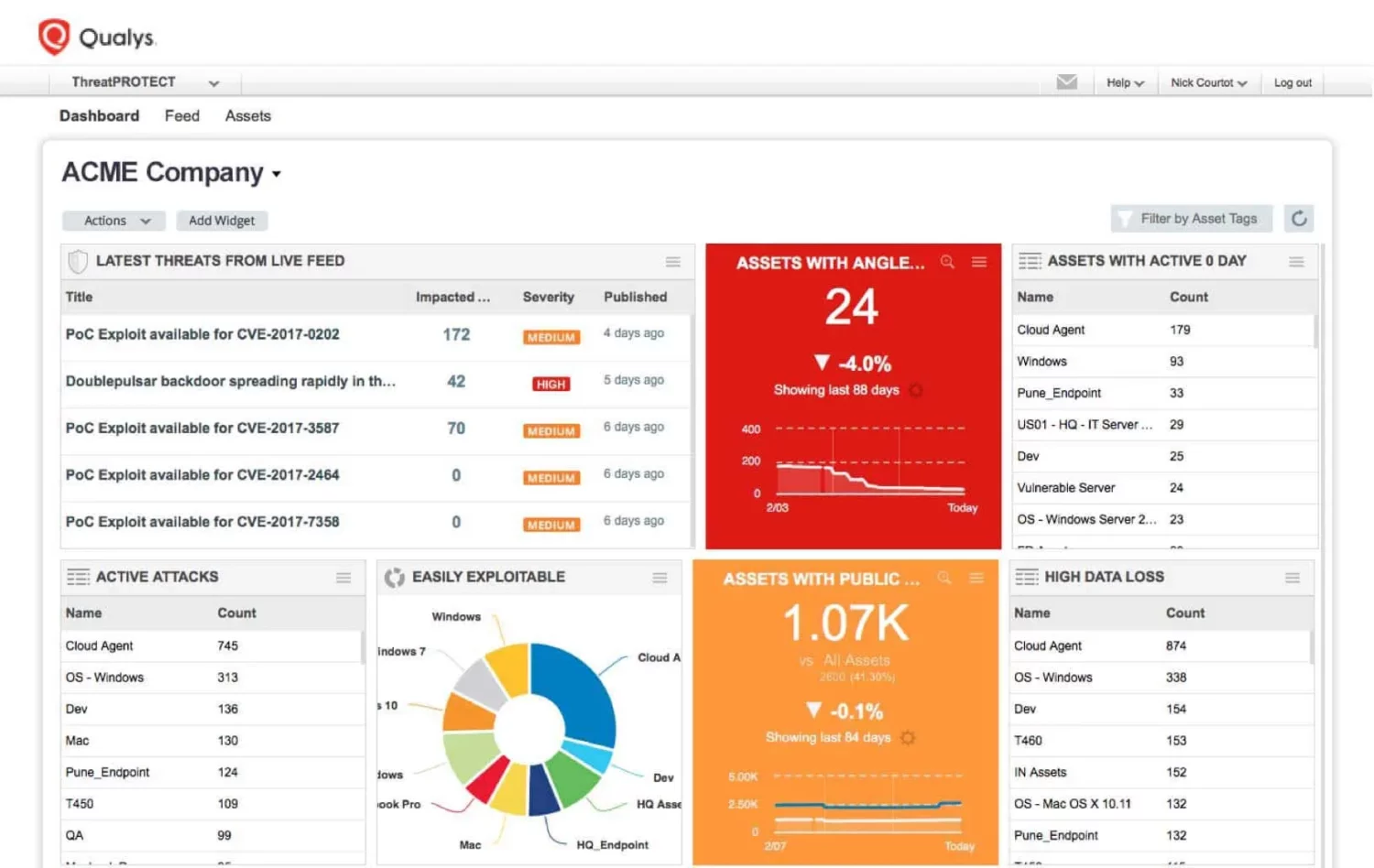

Protecția împotriva amenințărilor Qualys

Qualys Threat Protection este un serviciu cloud care oferă funcții avansate de protecție împotriva amenințărilor și de răspuns la incidente. Aceasta include indicatori de amenințări în timp real, informații despre vulnerabilități, agregarea datelor din platforma Qualys și din surse externe, precum și corelarea continuă a informațiilor despre amenințări externe cu vulnerabilitățile și inventarul de active IT.

Cu Qualys Threat Protection, utilizatorii pot crea manual tablouri de bord personalizate folosind widget-uri și interogări de căutare, având capacitatea de a sorta, filtra și ajusta rezultatele căutării.

Caracteristici cheie

- Panou de control și vizualizare centralizat.

- Oferă un flux live de dezvăluiri de vulnerabilități.

- Oferă indicatori de amenințări în timp real pentru atacuri zero-day, exploatări publice, atacuri active, mișcare laterală mare, pierderi semnificative de date, refuz de servicii, malware, probleme fără patch, kituri de exploatare și exploatare ușoară.

- Include un motor de căutare care permite utilizatorilor să caute anumite active și vulnerabilități prin crearea de interogări ad-hoc.

- Corelează în mod continuu informațiile despre amenințările externe cu vulnerabilitățile și inventarul de active IT.

Oferă o perioadă de încercare gratuită de 30 de zile pentru a permite cumpărătorilor să exploreze funcționalitățile instrumentului înainte de a lua o decizie de cumpărare.

SOCRadar

SOCRadar este o platformă SaaS Extended Threat Intelligence (XTI) care combină managementul suprafeței de atac extern (EASM), serviciile digitale de protecție a riscurilor (DRPS) și inteligența amenințărilor cibernetice (CTI).

Platforma îmbunătățește postura de securitate a companiei prin furnizarea de vizibilitate asupra infrastructurii, rețelei și activelor de date. Funcțiile SOCRadar includ informații despre amenințări în timp real, scanări automate ale deep web și dark web și răspuns integrat la incidente.

Caracteristici cheie

- Se integrează cu stivele de securitate existente, cum ar fi SOAR, EDR, MDR și XDR, precum și cu soluțiile SIEM.

- Include peste 150 de surse de alimentare.

- Oferă informații despre diverse riscuri de securitate, cum ar fi malware, botnet-uri, ransomware, phishing, reputație slabă, site-uri web piratate, atacuri de tip denial of service (DDOS), honeypots și atacatori.

- Monitorizare bazată pe industrie și regiune.

- Mapare MITRE ATT&CK.

- Acces la peste 6.000 de liste combinate (date de autentificare și carduri de credit).

- Monitorizare deep web și dark web.

- Detectarea acreditărilor compromise.

SOCRadar oferă două ediții: informații despre amenințări cibernetice pentru echipele SOC (CTI4SOC) și informații extinse despre amenințări (XTI). Ambele planuri sunt disponibile în două versiuni – gratuită și plătită – planul CTI4SOC având un preț de pornire de 9.999 USD pe an.

Manager de evenimente de securitate Solarwinds

SolarWinds Security Event Manager este o platformă SIEM care colectează, normalizează și corelează datele din jurnalul de evenimente de la peste 100 de conectori pre-construiți, inclusiv dispozitive și aplicații de rețea.

Cu SEM, companiile pot administra, gestiona și monitoriza eficient politicile de securitate și proteja rețeaua. Acesta analizează jurnalele colectate în timp real și utilizează informațiile adunate pentru a alerta în legătură cu o problemă înainte ca aceasta să cauzeze daune grave infrastructurii companiei.

Caracteristici cheie

- Monitorizează infrastructura 24/7.

- Include 100 de conectori pre-construiți, inclusiv Atlassian JIRA, Cisco, Microsoft, IBM, Juniper, Sophos, Linux și multe altele.

- Automatizează managementul riscului de conformitate.

- Include monitorizarea integrității fișierelor.

- Adună jurnalele, corelează evenimentele și monitorizează listele de date despre amenințări dintr-un singur panou.

- Platforma include peste 700 de reguli de corelare încorporate.

- Utilizatorii pot exporta rapoarte în format PDF sau CSV.

Solarwinds Security Event Manager oferă o perioadă de încercare gratuită de 30 de zile cu două opțiuni de licențiere: abonament, cu preț de pornire de la 2.877 USD și perpetuă, cu preț de pornire de la 5.607 USD. Instrumentul este licențiat în funcție de numărul de noduri care trimit informații despre jurnal și evenimente.

Tenable.sc

Construit pe tehnologia Nessus, Tenable.sc este o platformă de gestionare a vulnerabilităților care oferă o perspectivă asupra poziției de securitate a organizației și a infrastructurii IT. Platforma colectează și evaluează datele despre vulnerabilități, analizează tendințele în timp și permite prioritizarea și implementarea acțiunilor corective.

Familia de produse Tenable.sc (Tenanble.sc și Tenable.sc+) oferă instrumente pentru a identifica, investiga, prioritiza și remedia vulnerabilitățile, protejând astfel sistemele și datele organizației.

Caracteristici cheie

- Simplifică conformitatea cu standardele din industrie, cum ar fi CERT, NIST, DISA STIG, DHS CDM, FISMA, PCI DSS și HIPAA/HITECH.

- Funcțiile de descoperire pasivă a activelor permit identificarea resurselor IT din rețea, inclusiv servere, computere desktop, laptop-uri, dispozitive de rețea, aplicații web, mașini virtuale, dispozitive mobile și resurse cloud.

- Echipa de cercetare Tenable oferă actualizări frecvente despre cele mai recente verificări ale vulnerabilităților, cercetări zero-day și referințe de configurare.

- Tenable menține o bibliotecă de peste 67.000 de vulnerabilități și expuneri comune (CVE).

- Oferă detectarea în timp real a rețelelor bot și a traficului de comandă și control.

- Include un singur panou de control pentru a facilita vizualizarea și gestionarea rețelei.

Tenable.sc este licențiat anual și pe bază de active, cu o licență de 1 an începând de la 5.364,25 USD. Se pot obține reduceri prin achiziționarea unei licențe pe mai mulți ani.

Concluzie

Acest ghid a prezentat șapte platforme de informații despre amenințări și principalele lor caracteristici. Alegerea celei mai potrivite platforme depinde de nevoile și preferințele fiecărei organizații. Este recomandată solicitarea unei demonstrații a produsului sau înscrierea pentru o perioadă de încercare gratuită înainte de a opta pentru un anumit instrument.

Acest lucru oferă posibilitatea de a testa instrumentul și de a determina dacă acesta va satisface cerințele companiei. De asemenea, este important să se verifice calitatea asistenței oferite de furnizor și frecvența actualizărilor fluxurilor de informații despre amenințări.

Pentru a completa eforturile de securitate, se recomandă și evaluarea instrumentelor de simulare a atacurilor cibernetice.