Problemele de securitate cibernetică cresc și devin mai complicate pe măsură ce tehnologia avansează.

Deși nu poți împiedica infractorii cibernetici să devină mai inteligenți, poți folosi sisteme de securitate precum IDS și IPS pentru a reduce suprafața de atac sau chiar a le bloca. Acest lucru ne duce la luptă – IDS vs. IPS pentru a alege ce este mai bun pentru o rețea.

Și dacă doriți răspunsul la asta, trebuie să înțelegeți care sunt aceste tehnologii în esența lor, cum funcționează și tipurile lor. Vă va ajuta să alegeți opțiunea mai bună pentru rețeaua dvs.

Acestea fiind spuse, atât IDS, cât și IPS sunt sigure și eficiente, fiecare cu avantajele și dezavantajele sale, dar nu puteți risca când vine vorba de securitate.

Acesta este motivul pentru care am venit cu această comparație – IDS vs. IPS pentru a vă ajuta să înțelegeți capacitățile acestora și să găsiți soluția mai bună pentru a vă proteja rețeaua.

Să înceapă bătălia!

Cuprins

IDS vs. IPS: Ce sunt acestea?

Înainte de a începe să comparăm IDS vs. IPS, să aflăm care sunt acestea în primul rând, începând cu IDS.

Ce este un IDS?

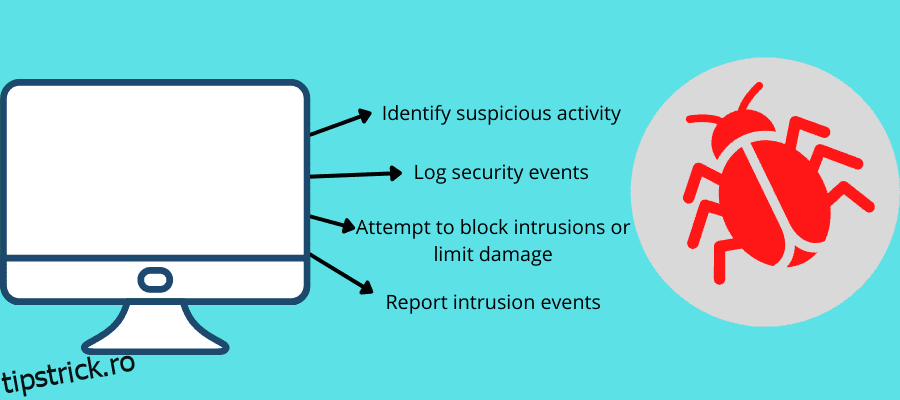

Un sistem de detectare a intruziunilor (IDS) este o soluție software care monitorizează un sistem sau o rețea pentru intruziuni, încălcări ale politicilor sau activități rău intenționate. Și când detectează o intruziune sau o încălcare, software-ul o raportează administratorului sau personalului de securitate. Îi ajută să investigheze incidentul raportat și să ia remedii adecvate.

Această soluție de monitorizare pasivă vă poate alerta pentru a detecta o amenințare, dar nu poate lua măsuri directe împotriva acesteia. Este ca un sistem de securitate instalat într-o clădire care poate notifica agentul de securitate despre o amenințare care vine.

Un sistem IDS urmărește să detecteze o amenințare înainte ca aceasta să se infiltreze într-o rețea. Vă oferă puterea de a arunca o privire asupra rețelei dvs. fără a împiedica fluxul de trafic al rețelei. Pe lângă detectarea încălcărilor politicii, se poate proteja împotriva amenințărilor precum scurgeri de informații, acces neautorizat, erori de configurare, cai troieni și viruși.

Funcționează cel mai bine atunci când nu doriți să obstrucționați sau să încetiniți fluxul de trafic chiar și atunci când apare o problemă, ci pentru a vă proteja activele rețelei.

Ce este un IPS?

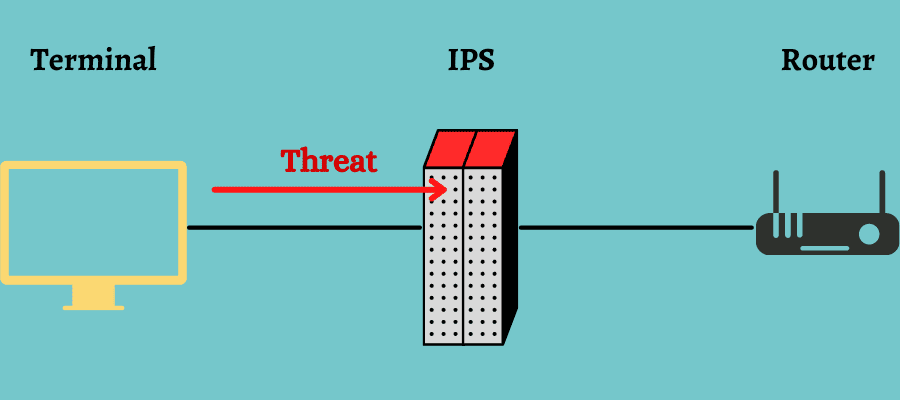

Sistemul de prevenire a intruziunilor (IPS) se mai numește și Sistem de detectare și prevenire a intruziunilor (IDPS). Este o soluție software care monitorizează un sistem sau activități de rețea pentru incidente rău intenționate, înregistrează informații despre aceste activități, le raportează administratorului sau personalului de securitate și încearcă să le oprească sau să le blocheze.

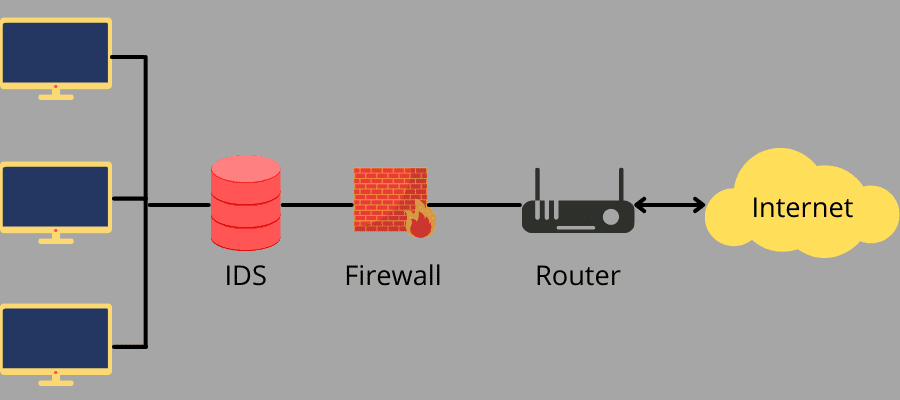

Acesta este un sistem activ de monitorizare și prevenire. O puteți considera ca o extensie a IDS, deoarece ambele metode monitorizează activitățile rău intenționate. Cu toate acestea, spre deosebire de IDS, software-ul IPS este plasat în spatele firewall-ului rețelei, comunicând în conformitate cu traficul de intrare și blocând sau prevenind intruziunile detectate. Gândiți-vă la el ca la agentul de securitate (cibernetic) al rețelei dvs.

La detectarea unei amenințări, IPS poate întreprinde diverse acțiuni, cum ar fi trimiterea de alarme, eliminarea pachetelor rău intenționate identificate, blocarea adresei IP rău intenționate de la accesul la rețea și resetarea conexiunilor. În plus, poate, de asemenea, corecta erorile legate de verificarea redundanței ciclice (CRC), fluxurile de pachete defragmentate, curăța straturi suplimentare de rețea și opțiunile de transport și poate atenua erorile asociate cu secvențierea TCP.

IPS este cea mai bună opțiune pentru tine dacă vrei să blochezi atacurile imediat ce sistemul le detectează, chiar dacă trebuie să închizi tot traficul, inclusiv pe cel legitim, pentru securitate. Scopul său este de a atenua daunele atât din cauza amenințărilor externe, cât și interne în rețeaua dvs.

IDS vs. IPS: Tipuri

Tipuri de IDS

IDS este împărțit în funcție de locul în care are loc detectarea amenințării sau de ce metodă de detectare este folosită. Tipurile IDS bazate pe locul de detectare, adică rețea sau gazdă, sunt:

#1. Sisteme de detectare a intruziunilor în rețea (NIDS)

NIDS este o parte a infrastructurii de rețea, care monitorizează pachetele care circulă prin aceasta. Coexistă cu dispozitivele cu o capacitate de atingere, span sau oglindire, cum ar fi comutatoarele. NIDS este poziționat într-un punct(e) strategic(e) în cadrul unei rețele pentru a monitoriza traficul de intrare și de ieșire de la toate dispozitivele conectate.

Acesta analizează traficul care trece prin întreaga subrețea, potrivind acel trafic care trece subrețelele cu biblioteca de atac cunoscută. Odată ce NIDS identifică atacurile și detectează un comportament anormal, alertează administratorul rețelei.

Puteți instala un NIDS în spatele firewall-urilor de pe subrețea și puteți monitoriza dacă cineva încearcă sau nu să vă infiltreze firewall-ul. NIDS poate compara, de asemenea, semnăturile pachetelor similare cu înregistrările care se potrivesc pentru a lega pachetele rău intenționate detectate și a le opri.

Există două tipuri de NIDS:

- NIDS on-line sau NIDS in-line se ocupă de o rețea în timp real. Analizează pachetele Ethernet și aplică reguli specifice pentru a determina dacă este un atac sau nu.

- NIDS offline sau modul atingere se ocupă de datele colectate. Acesta trece datele prin unele procese și decide rezultatul.

În plus, puteți combina NIDS cu alte tehnologii de securitate pentru a crește ratele de predicție și detecție. De exemplu, NIDS bazat pe Artificial Neural Network (ANN) poate analiza în mod inteligent volume masive de date, deoarece structura sa auto-organizată permite INS IDS să recunoască modelele de atac mai eficient. Poate prezice atacuri pe baza greșelilor anterioare care au dus la intruziune și vă ajută să dezvoltați un sistem de câștig în stadiu incipient.

#2. Sisteme de detectare a intruziunilor bazate pe gazdă

Sistemele de detectare a intruziunilor bazate pe gazdă (HIDS) sunt soluția care rulează pe dispozitive separate sau pe gazde dintr-o rețea. Poate monitoriza numai pachetele de date primite și ieșite de la dispozitivele conectate și poate alerta administratorul sau utilizatorii la detectarea unei activități suspecte. Monitorizează apelurile de sistem, modificările fișierelor, jurnalele aplicațiilor etc.

HIDS face instantanee ale fișierelor curente din sistem și le potrivește cu cele anterioare. Dacă constată că un fișier critic este șters sau modificat, HIDS trimite o alertă administratorului pentru a investiga problema.

De exemplu, HIDS poate analiza autentificarea parolelor și le poate compara cu modelele cunoscute utilizate pentru a efectua atacuri cu forță brută și pentru a identifica o încălcare.

Aceste soluții IDS sunt utilizate pe scară largă pe mașinile critice ale căror configurații nu se așteaptă să se schimbe. Deoarece monitorizează evenimentele direct pe gazde sau dispozitive, o soluție HIDS poate detecta amenințările pe care o soluție NIDS le-ar putea rata.

De asemenea, este eficient în identificarea și prevenirea încălcărilor de integritate, cum ar fi caii troieni și lucrul în traficul de rețea criptat. În acest fel, HIDS protejează datele sensibile precum documentele legale, proprietatea intelectuală și datele personale.

În afară de acestea, IDS poate fi și de alte tipuri, inclusiv:

- Sistemul de detectare a intruziunilor perimetrale (PIDS): Acționând ca prima linie de apărare, poate detecta și localiza tentativele de intruziune pe serverul central. Această configurație constă de obicei dintr-un dispozitiv electronic sau cu fibră optică așezat pe gardul perimetrul virtual al serverului. Când detectează o activitate rău intenționată, cum ar fi cineva care încearcă să încerce accesul printr-o altă metodă, alertează administratorul.

- Sistem de detectare a intruziunilor bazat pe VM (VMID): Aceste soluții pot combina IDS-urile menționate mai sus sau unul dintre ele. Diferența este că este implementat de la distanță folosind o mașină virtuală. Este relativ nou și utilizat în principal de furnizorii de servicii IT gestionați.

Tipuri de IPS

În general, sistemele de prevenire a intruziunilor (IPS) sunt de patru tipuri:

#1. Sistemul de prevenire a intruziunilor bazat pe rețea (NIPS)

NIPS poate identifica și preveni activitățile suspecte sau rău intenționate prin analizarea pachetelor de date sau verificarea activității protocolului în cadrul unei rețele. Poate aduna date din rețea și gazdă pentru a detecta gazde permise, sisteme de operare și aplicații din rețea. În plus, NIPS înregistrează date despre traficul normal pentru a găsi modificări de la zero.

Această soluție IPS atenuează atacurile prin limitarea utilizării lățimii de bandă, trimiterea de conexiuni TCP sau respingerea pachetelor. Cu toate acestea, NIPS nu este eficient în analiza traficului criptat și în gestionarea atacurilor directe sau a încărcăturii mari de trafic.

#2. Sistem wireless de prevenire a intruziunilor (WIPS)

WIPS poate monitoriza o rețea fără fir pentru a detecta traficul sau activitățile suspecte analizând protocoalele de rețea fără fir și luând măsuri pentru prevenirea sau eliminarea acestora. WIPS este implementat de obicei suprapunând infrastructura actuală a rețelei LAN fără fir. Cu toate acestea, le puteți implementa și de sine stătătoare și să aplicați o politică fără fir în organizația dvs.

Această soluție IPS poate preveni amenințările precum un punct de acces configurat greșit, atacurile de denial of service (DOS), honeypot, falsificarea MAC, atacurile man-in-the-middle și multe altele.

#3. Analiza comportamentului rețelei (NBA)

NBA lucrează la detectarea bazată pe anomalii, căutând anomalii sau abateri de la comportamentul normal la comportamentul suspect în rețea sau sistem. Prin urmare, pentru ca acesta să funcționeze, NBA trebuie să treacă printr-o perioadă de pregătire pentru a învăța comportamentul normal al unei rețele sau al unui sistem.

Odată ce un sistem NBA învață comportamentul normal, poate detecta abaterile și le poate semnala ca suspecte. Este eficient, dar nu va funcționa în timpul fazei de antrenament. Cu toate acestea, odată ce absolvă, te poți baza pe el.

#4. Sisteme de prevenire a intruziunilor bazate pe gazdă (HIPS)

Soluțiile HIPS pot monitoriza sistemele critice pentru activitățile rău intenționate și le pot preveni prin analizarea comportamentului codului lor. Ceea ce este mai bun la ei este că pot detecta și atacuri criptate în afară de protejarea datelor sensibile legate de identitatea personală și sănătatea din sistemele gazdă. Funcționează pe un singur dispozitiv și este adesea folosit cu un IDS sau IPS bazat pe rețea.

IDS vs. IPS: Cum funcționează?

Există diferite metodologii utilizate în monitorizarea și prevenirea intruziunilor pentru IDS și IPS.

Cum funcționează un IDS?

IDS utilizează trei metode de detectare pentru a monitoriza traficul pentru activități rău intenționate:

#1. Detectare bazată pe semnătură sau bazată pe cunoștințe

Detectarea bazată pe semnături monitorizează modele specifice, cum ar fi semnăturile atacurilor cibernetice pe care le utilizează programele malware sau secvențele de octeți din traficul de rețea. Funcționează la fel ca software-ul antivirus în ceea ce privește identificarea unei amenințări prin semnătură.

În detectarea bazată pe semnătură, IDS poate identifica cu ușurință amenințările cunoscute. Cu toate acestea, este posibil să nu fie eficientă în atacurile noi fără modele disponibile, deoarece această metodă funcționează exclusiv pe baza modelelor sau semnăturilor de atac anterioare.

#2. Detectare bazată pe anomalii sau pe comportament

În detectarea bazată pe anomalii, IDS monitorizează încălcările și intruziunile într-o rețea sau sistem prin monitorizarea jurnalelor de sistem și determinând dacă orice activitate pare anormală sau deviată de la comportamentul normal specificat pentru un dispozitiv sau o rețea.

Această metodă poate detecta și atacurile cibernetice necunoscute. IDS poate folosi, de asemenea, tehnologii de învățare automată pentru a construi un model de activitate de încredere și pentru a-l stabili ca bază pentru un model comportamental normal pentru a compara activități noi și a declara rezultatul.

Puteți antrena aceste modele în funcție de configurațiile hardware specifice, aplicațiile și nevoile de sistem. Drept urmare, ID-urile cu detectarea comportamentului au proprietăți de securitate îmbunătățite decât ID-urile bazate pe semnătură. Deși poate prezenta unele fals pozitive uneori, funcționează eficient în alte aspecte.

#3. Detectare bazată pe reputație

IDS folosind metode de detectare bazate pe reputație, recunoaște amenințările pe baza nivelurilor lor de reputație. Se realizează prin identificarea comunicării între o gazdă prietenoasă din interiorul rețelei dvs. și cea care încearcă să acceseze rețeaua dvs. pe baza reputației lor pentru încălcări sau acțiuni rău intenționate.

Acesta colectează și urmărește diferite atribute ale fișierului, cum ar fi sursa, semnătura, vârsta și statisticile de utilizare de la utilizatorii care folosesc fișierul. Apoi, poate folosi un motor de reputație cu analize statistice și algoritmi pentru a analiza datele și a determina dacă sunt amenințătoare sau nu.

IDS bazat pe reputație este utilizat în principal în software-ul anti-malware sau antivirus și implementat pe fișiere batch, fișiere executabile și alte fișiere care ar putea conține cod nesigur.

Cum funcționează un IPS?

Similar cu IDS, IPS funcționează și cu metode precum detectarea bazată pe semnătură și pe baza de anomalii, pe lângă alte metode.

#1. Detectare bazată pe semnătură

Soluțiile IPS care utilizează detectarea bazată pe semnătură monitorizează pachetele de date care intră și ies într-o rețea și le compară cu modelele sau semnăturile anterioare de atac. Funcționează pe o bibliotecă de modele cunoscute cu amenințări care poartă cod rău intenționat. Când descoperă un exploit, își înregistrează și stochează semnătura și o folosește pentru detectarea ulterioară.

Un IPS bazat pe semnătură este de două tipuri:

- Semnături pentru exploatare: IPS identifică intruziunile prin potrivirea semnăturilor cu o semnătură de amenințare în rețea. Când găsește o potrivire, încearcă să o blocheze.

- Semnături care se confruntă cu vulnerabilități: Hackerii vizează vulnerabilitățile existente în rețeaua sau sistemul dvs., iar IPS încearcă să vă protejeze rețeaua de aceste amenințări care ar putea rămâne nedetectate.

#2. Detectare bazată pe anomalii statistice sau pe bază de comportament

IDS care utilizează detectarea bazată pe anomalii statistice vă poate monitoriza traficul de rețea pentru a găsi inconsecvențe sau anomalii. Acesta stabilește o linie de bază pentru a defini comportamentul normal pentru rețea sau sistem. Pe baza acestui fapt, IPS va compara traficul din rețea și va semnala activitățile suspecte care deviază de la comportamentul normal.

De exemplu, linia de bază ar putea fi o lățime de bandă specificată sau un protocol utilizat pentru rețea. Dacă IPS-ul constată că traficul crește brusc lățimea de bandă sau detectează un alt protocol, va declanșa o alarmă și va bloca traficul.

Cu toate acestea, trebuie să aveți grijă să configurați liniile de bază în mod inteligent pentru a evita falsele pozitive.

#3. Analiza protocolului de stat

Un IPS, folosind analiza de protocol cu stare, detectează abaterile unei stări de protocol, cum ar fi detectarea bazată pe anomalii. Utilizează profiluri universale predefinite în conformitate cu practicile acceptate stabilite de liderii din industrie și furnizori.

De exemplu, IPS poate monitoriza cererile cu răspunsuri corespunzătoare, iar fiecare cerere trebuie să fie compusă din răspunsuri previzibile. Acesta semnalează răspunsurile care nu se încadrează în rezultatele așteptate și le analizează în continuare.

Când o soluție IPS vă monitorizează sistemele și rețeaua și găsește activitate suspectă, alertează și efectuează unele acțiuni pentru a împiedica accesul în rețea. Iată cum:

- Consolidarea firewall-urilor: IPS-ul poate detecta o vulnerabilitate în firewall-urile dvs. care a deschis calea pentru a pătrunde amenințarea în rețea. Pentru a oferi securitate, IPS își poate schimba programarea și o poate consolida în timp ce rezolvă problema.

- Efectuarea curățării sistemului: conținutul rău intenționat sau fișierele deteriorate vă pot deteriora sistemul. Acesta este motivul pentru care efectuează o scanare a sistemului pentru a-l curăța și a elimina problema de bază.

- Sesiuni de închidere: IPS poate detecta modul în care a apărut o anomalie prin găsirea punctului de intrare și blocarea acesteia. Pentru aceasta, ar putea să blocheze adrese IP, să încheie sesiunea TCP etc.

IDS vs. IPS: asemănări și diferențe

Asemănări între IDS și IPS

Procesele timpurii atât pentru IDS, cât și pentru IPS sunt similare. Ambele detectează și monitorizează sistemul sau rețeaua pentru activități rău intenționate. Să vedem temeiurile lor comune:

- Monitor: Odată instalate, soluțiile IDS și IPS monitorizează o rețea sau un sistem pe baza parametrilor specificați. Puteți seta acești parametri în funcție de nevoile dvs. de securitate și de infrastructura de rețea și le puteți permite să inspecteze tot traficul de intrare și de ieșire din rețea.

- Detectarea amenințărilor: ambii citesc toate pachetele de date care circulă în rețeaua dvs. și compară acele pachete cu o bibliotecă care conține amenințări cunoscute. Când găsesc o potrivire, semnalează acel pachet de date ca fiind rău intenționat.

- Aflați: ambele tehnologii folosesc tehnologii moderne, cum ar fi învățarea automată, pentru a se antrena pentru o perioadă și pentru a înțelege amenințările emergente și modelele de atac. În acest fel, ei pot răspunde mai bine amenințărilor moderne.

- Jurnal: atunci când detectează o activitate suspectă, o înregistrează împreună cu răspunsul. Vă ajută să înțelegeți mecanismul de protecție, să găsiți vulnerabilități în sistemul dvs. și să vă instruiți sistemele de securitate în consecință.

- Alertă: De îndată ce detectează o amenințare, atât IDS, cât și IPS trimit alerte personalului de securitate. Îi ajută să fie pregătiți pentru orice circumstanță și să ia măsuri rapide.

Până atunci, IDS și IPS funcționează similar, dar ceea ce se întâmplă după le diferențiază.

Diferența dintre IDS și IPS

Principala diferență dintre IDS și IPS este că IDS funcționează ca un sistem de monitorizare și detecție, în timp ce IPS funcționează ca un sistem de prevenire în afară de monitorizare și detectare. Unele diferențe sunt:

- Răspuns: Soluțiile IDS sunt sisteme de securitate pasive care doar monitorizează și detectează rețelele pentru activități rău intenționate. Ei te pot alerta, dar nu iau nicio acțiune singuri pentru a preveni atacul. Administratorul de rețea sau personalul de securitate desemnat trebuie să ia măsuri imediat pentru a atenua atacul. Pe de altă parte, soluțiile IPS sunt sisteme de securitate active care monitorizează și detectează rețeaua pentru activități rău intenționate, alertează și previn automat atacul.

- Poziționare: IDS este plasat la marginea unei rețele pentru a colecta toate evenimentele și a înregistra și a detecta încălcările. Poziționarea în acest fel oferă IDS-ului vizibilitate maximă pentru pachetele de date. Software-ul IPS este plasat în spatele firewall-ului rețelei comunicând în conformitate cu traficul de intrare pentru a preveni mai bine intruziunile.

- Mecanism de detectare: IDS utilizează detectarea bazată pe semnătură, detectarea bazată pe anomalii și detectarea bazată pe reputație pentru activitățile rău intenționate. Detectarea sa bazată pe semnătură include doar semnături care fac exploatare. Pe de altă parte, IPS utilizează detectarea bazată pe semnături atât cu semnături care se confruntă cu exploatare, cât și cu cele care se confruntă cu vulnerabilități. De asemenea, IPS utilizează detectarea bazată pe anomalii statistice și detectarea analizei de protocol cu stare.

- Protecție: Dacă sunteți sub amenințare, IDS ar putea fi mai puțin util, deoarece personalul dvs. de securitate trebuie să descopere cum să vă securizeze rețeaua și să curețe imediat sistemul sau rețeaua. IPS poate efectua prevenirea automată de la sine.

- Fals pozitive: dacă IDS dă un fals pozitiv, este posibil să găsiți o oarecare comoditate. Dar dacă IPS face acest lucru, întreaga rețea ar avea de suferit, deoarece va trebui să blocați tot traficul – de intrare și de ieșire din rețea.

- Performanța rețelei: deoarece IDS nu este implementat în linie, nu reduce performanța rețelei. Cu toate acestea, performanța rețelei se poate reduce datorită procesării IPS, care este în concordanță cu traficul.

IDS vs. IPS: de ce sunt esențiale pentru securitatea cibernetică

Este posibil să auziți diverse incidente de încălcare a datelor și hack-uri care au loc în aproape fiecare industrie cu prezență online. Pentru aceasta, IDS și IPS joacă un rol important în protejarea rețelei și a sistemelor dumneavoastră. Iată cum:

Îmbunătățiți securitatea

Sistemele IDS și IPS folosesc automatizarea pentru monitorizarea, detectarea și prevenirea amenințărilor rău intenționate. Ei pot folosi, de asemenea, tehnologii emergente, cum ar fi învățarea automată și inteligența artificială, pentru a învăța modele și pentru a le remedia în mod eficient. Ca urmare, sistemul dumneavoastră este protejat de amenințări precum viruși, atacuri DOS, malware etc., fără a necesita resurse suplimentare.

Aplicarea politicilor

Puteți configura IDS și IPS în funcție de nevoile dvs. organizaționale și puteți aplica politici de securitate pentru rețea dvs. pe care trebuie să le respecte fiecare pachet care intră sau iese din rețea. Vă ajută să vă protejați sistemele și rețeaua și să identificați rapid abaterile dacă cineva încearcă să blocheze politicile și să intre în rețea.

Respectarea reglementărilor

Protecția datelor este serioasă în peisajul securității moderne. Acesta este motivul pentru care organismele de conformitate cu reglementările precum HIPAA, GDPR etc., reglementează companiile și se asigură că investesc în tehnologii care pot ajuta la protejarea datelor clienților. Prin implementarea unei soluții IDS și IPS, respectați aceste reglementări și nu vă confruntați cu probleme legale.

Salvează reputația

Implementarea tehnologiilor de securitate precum IDS și IPS arată că vă interesează să vă protejați datele clienților. Oferă brandului dvs. o impresie bună asupra clienților dvs. și vă crește reputația în interiorul și în afara industriei dvs. În plus, vă salvați și de amenințările care vă pot scurge informații sensibile ale afacerii sau vă pot afecta reputația.

IDS și IPS pot lucra împreună?

Într-un cuvânt, da!

Puteți implementa atât IDS, cât și IPS împreună în rețeaua dvs. Implementați o soluție IDS pentru a monitoriza și detecta traficul, permițându-i în același timp să înțeleagă mișcarea traficului în mod cuprinzător în interiorul rețelei dvs. De asemenea, puteți utiliza IPS în sistemul dvs. ca măsură activă pentru a preveni problemele de securitate în rețea.

În acest fel, puteți evita, de asemenea, costul general de a alege IDS vs. IPS cu totul.

În plus, implementarea ambelor tehnologii vă oferă o protecție completă pentru rețeaua dvs. Puteți înțelege modelele de atac anterioare pentru a seta parametri mai buni și pentru a vă pregăti sistemele de securitate pentru a lupta mai eficient.

Unii dintre furnizorii de IDS și IPS sunt Okta, Varonis, UpGuard etc.

IDS vs. IPS: ce ar trebui să alegi? 👈

Alegerea IDS vs. IPS trebuie să se bazeze exclusiv pe nevoile de securitate ale organizației dumneavoastră. Luați în considerare cât de mare este rețeaua dvs., care este bugetul dvs. și de câtă protecție aveți nevoie pentru a o alege.

Dacă întrebați ce este mai bine în general, trebuie să fie IPS, deoarece oferă prevenire, monitorizare și detectare. Cu toate acestea, ar fi de ajutor dacă ați alege un IPS mai bun de la un furnizor de încredere, deoarece poate prezenta rezultate false pozitive.

Deoarece ambele au argumente pro și contra, nu există un câștigător clar. Dar, așa cum sa explicat în secțiunea anterioară, puteți alege ambele soluții de la un furnizor de încredere. Acesta va oferi o protecție superioară rețelei dumneavoastră din ambele puncte de vedere – detectarea și prevenirea intruziunilor.