Conceptul de Apărare în Profunzime în Securitatea Cibernetică

În timp ce securitatea cibernetică se concentrează pe protejarea sistemelor informatice împotriva amenințărilor, aceasta a adoptat strategii de securitate din domeniul militar pentru a-și consolida capacitatea de a preveni și contracara atacurile cibernetice. O astfel de strategie, preluată din practicile militare, este Apărarea în Profunzime (Defense in Depth – DiD).

Apărarea în profunzime este o tactică militară cu rădăcini în Evul Mediu, când castelele beneficiau de mai multe straturi de protecție, cum ar fi poduri mobile, șanțuri, ziduri solide și turnuri de observație, toate menite să sporească siguranța fortificației.

Această strategie a fost utilizată pe scară largă și în timpul primului și celui de-al doilea război mondial, când armatele construiau tranșee, amplasau strategic mitraliere, ridicau fortificații și utilizau obstacole antitanc pentru a încetini progresul inamicului, a provoca pierderi și a câștiga timp pentru a răspunde.

În contextul securității cibernetice, Apărarea în Profunzime reprezintă o abordare de securitate care implică utilizarea combinată a mai multor instrumente și măsuri de protecție, precum firewall-uri, criptarea datelor și sisteme de detectare a intruziunilor, pentru a proteja rețelele și sistemele informatice împotriva atacurilor.

Această strategie are ca rezultat o securitate îmbunătățită a resurselor digitale importante, făcând sistemele mai rezistente la intruziuni, deoarece, în cazul în care o măsură de securitate cedează, există straturi suplimentare de protecție care intră în acțiune.

Apărarea în Profunzime se bazează pe redundanța măsurilor de securitate, ceea ce o face extrem de eficientă, având în vedere că o singură măsură sau control de securitate nu poate contracara toate tipurile de atacuri cibernetice. Abordarea multistratificată a securității cibernetice permite protecția împotriva unei game largi de amenințări, rezultând sisteme informatice mult mai sigure și dificil de compromis.

Componentele Cheie ale Apărării în Profunzime

Apărarea în Profunzime este structurată pe baza următoarelor elemente esențiale:

Măsuri de Control Fizic

Acestea reprezintă măsurile de securitate implementate pentru a proteja sistemele informatice și a preveni accesul fizic neautorizat. De obicei, acestea includ restricționarea accesului la sistemele informatice prin instalarea unor infrastructuri fizice, precum camere de supraveghere, uși securizate, scanere de carduri de identitate, sisteme biometrice sau chiar angajarea personalului de pază pentru a supraveghea zonele cu sisteme informatice critice.

Măsuri de Control Tehnic

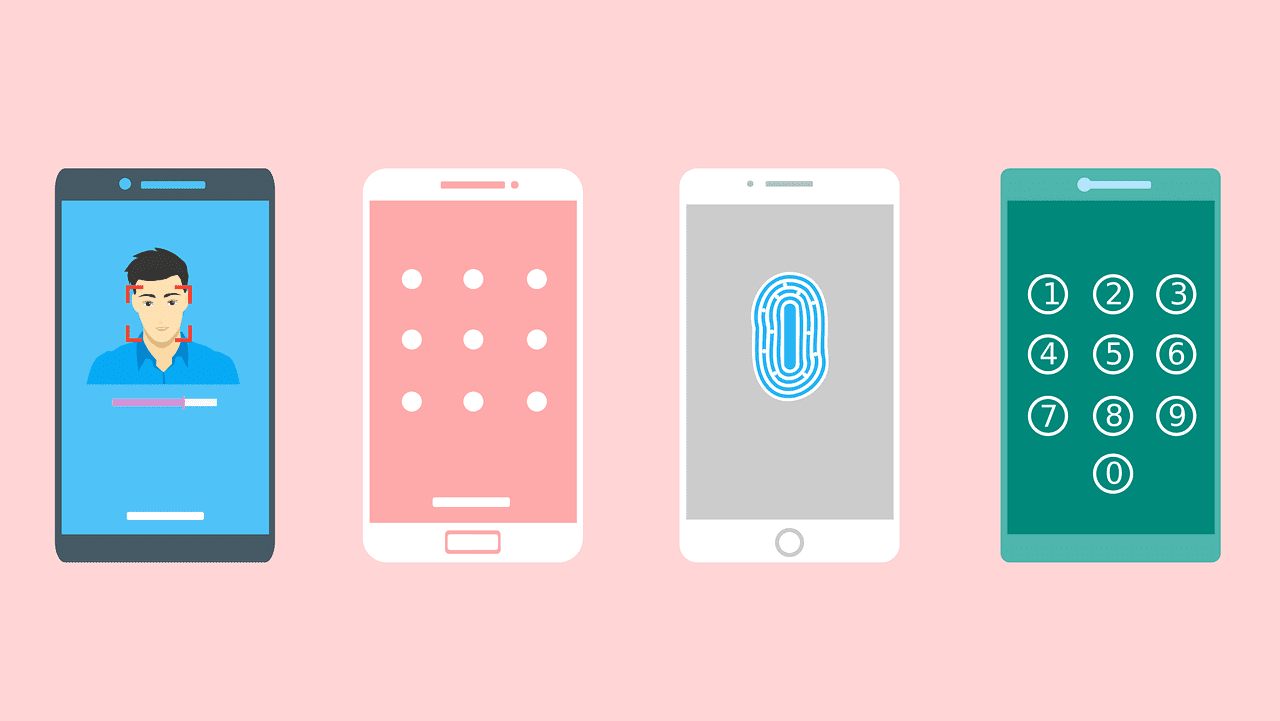

Acestea includ componente hardware și software implementate pentru a proteja sistemele împotriva atacurilor cibernetice. Exemple de astfel de măsuri includ firewall-uri, autentificare multifactorială, sisteme de detectare sau prevenire a intruziunilor (IDS/IPS), soluții antivirus și gestionarea configurației, printre multe altele.

Măsuri de Control Administrativ

Acestea se referă la politicile și procedurile unei organizații pentru angajații săi, create pentru a controla accesul la resursele organizației și pentru a ghida angajații în practici adecvate de securitate cibernetică. Astfel, se reduc erorile umane care ar putea duce la compromiterea sistemelor informatice.

Importanța Apărării în Profunzime

Kevin Mitnick, cunoscut ca fiind unul dintre cei mai celebri hackeri din lume, după ce a compromis sistemele unor companii precum Sun Microsystems, Nokia și Motorola, a afirmat că „Orice sistem este vulnerabil la atac, având timp și resurse suficiente”.

Această afirmație este pertinentă și astăzi, în special având în vedere sofisticarea instrumentelor la care au acces atacatorii. Acest lucru înseamnă că nu există o soluție de securitate cibernetică absolut sigură. De aceea, Apărarea în Profunzime este esențială într-o lume în care atacatorii sofisticați au la dispoziție resurse considerabile.

Apărarea în Profunzime determină organizațiile să adopte o abordare proactivă în ceea ce privește securitatea lor și să ia în considerare protecția resurselor lor chiar și în cazul în care o soluție de securitate eșuează.

Prin stratificarea diferitelor măsuri de securitate, companiile beneficiază de o protecție solidă pentru resursele lor critice, reducând semnificativ probabilitatea ca sistemele lor să fie compromise. Apărarea în Profunzime îngreunează considerabil procesul de compromitere a sistemelor pentru atacatori.

În plus, aceasta obligă organizațiile să adopte o perspectivă holistică asupra securității și să ia în considerare toate modalitățile posibile prin care sistemele lor pot fi afectate. La fel ca în armată, unde apărarea în profunzime încetinește atacurile și oferă timp pentru ripostă, aceeași logică se aplică și în securitatea cibernetică.

Apărarea în Profunzime poate încetini activitatea actorilor rău intenționați înainte ca aceștia să obțină acces la sisteme, oferind administratorilor timp să identifice atacurile și să implementeze contramăsuri înainte ca sistemele să fie încălcate.

De asemenea, reduce daunele provocate de atacatori în cazul în care o măsură de securitate eșuează, deoarece celelalte controale de securitate vor limita accesul și cantitatea de daune pe care atacatorii le pot provoca unui sistem.

Cum Funcționează Apărarea în Profunzime

O componentă esențială a Apărării în Profunzime este redundanța măsurilor de securitate, care complică acțiunile atacatorilor. De exemplu, un atacator ar putea încerca să acceseze fizic sediul dumneavoastră pentru a introduce un stick USB infectat în sistemele dumneavoastră.

Prezența personalului de securitate care controlează accesul în sediu sau utilizarea datelor biometrice pentru a înregistra și monitoriza accesul la computere poate descuraja un astfel de atac.

Presupunând că atacatorul este foarte hotărât și încearcă să atace rețeaua prin trimiterea de programe malware, atacul poate fi contracarat cu ajutorul unui firewall care monitorizează traficul din rețea sau prin intermediul unei soluții antivirus instalată în rețea.

Sau, dacă atacatorul încearcă să acceseze rețeaua folosind credențiale compromise, autentificarea multifactorială implementată în rețea poate împiedica accesul neautorizat.

Chiar și în cazul în care atacatorul reușește să intre în sistem, un sistem de detectare a intruziunilor ar putea identifica și raporta intruziunea, permițând luarea măsurilor înainte de a provoca daune semnificative. Alternativ, se poate folosi și un sistem de prevenire a intruziunilor pentru a opri activ amenințările.

În situația în care atacatorul depășește toate aceste măsuri de securitate, puteți preveni exploatarea informațiilor sensibile prin criptarea datelor în tranzit și în repaus.

Chiar dacă atacatorii pot fi uneori foarte hotărâți și pot găsi modalități de a depăși diferitele măsuri de securitate, Apărarea în Profunzime funcționează prin faptul că îngreunează foarte mult accesul neautorizat la un sistem. Această abordare îi poate descuraja pe atacatori sau, cel mai bine, oferă organizației timp să reacționeze la atacuri înainte ca sistemele lor să fie compromise.

Aplicații Practice ale Apărării în Profunzime

Apărarea în Profunzime poate fi aplicată într-o multitudine de scenarii. Câteva exemple includ:

#1. Securitatea Rețelei

O aplicație frecventă a apărării în profunzime este protejarea rețelelor împotriva atacurilor. Aceasta se realizează prin utilizarea firewall-urilor pentru a monitoriza traficul de rețea în conformitate cu politicile organizației și a sistemelor de protecție împotriva intruziunilor pentru a detecta activitatea rău intenționată în rețea și pentru a preveni și atenua intruziunile.

În plus, software-ul antivirus este implementat în rețea pentru a preveni instalarea de malware sau pentru a elimina orice program dăunător care ar putea fi deja prezent.

Ultimul strat de securitate îl reprezintă criptarea datelor în repaus și a datelor aflate în tranzit în cadrul rețelei. Astfel, chiar dacă atacatorii ocolesc toate măsurile de securitate anterioare, nu vor putea utiliza datele pe care le accesează, deoarece sunt criptate.

#2. Securitatea Punctelor Finale

Punctele finale reprezintă dispozitive precum servere, computere desktop, mașini virtuale și dispozitive mobile care se conectează la rețeaua unei organizații. Securitatea punctelor finale implică protejarea acestor dispozitive împotriva amenințărilor.

O strategie de Apărare în Profunzime în securitatea punctelor finale poate include măsuri de securitate fizică a locației unde se află punctele finale, utilizarea de parole puternice și autentificarea multifactorială pentru a controla accesul la dispozitive și monitorizarea activităților acestora. Firewall-urile, software-ul antivirus și criptarea datelor pot fi, de asemenea, implementate pentru a adăuga straturi suplimentare de securitate.

#3. Securitatea Aplicațiilor

Apărarea în Profunzime este de asemenea valoroasă în securizarea aplicațiilor, deoarece acestea gestionează date sensibile, cum ar fi conturile bancare ale utilizatorilor, numerele personale de identificare și adresele.

Într-un astfel de scenariu, Apărarea în Profunzime poate fi implementată prin folosirea unor practici de codificare sigure pentru a minimiza defectele de securitate, testarea regulată a aplicațiilor pentru a identifica vulnerabilitățile, criptarea datelor în tranzit și în repaus și implementarea autentificării multifactoriale pentru a confirma identitatea utilizatorilor, precum și păstrarea unui istoric al activităților desfășurate de utilizatorii aplicației.

Securitate Stratificată vs. Apărare în Profunzime

Deși ambele abordări implică utilizarea mai multor straturi de securitate pentru a consolida protecția resurselor informatice, ele diferă în ceea ce privește implementarea și accentul. Totuși, ambele se bazează pe principiul redundanței pentru a îmbunătăți securitatea.

Securitatea stratificată este o abordare în care sunt implementate mai multe soluții de securitate pentru a proteja zonele cele mai vulnerabile ale unei organizații.

În această abordare, mai multe măsuri de securitate sunt implementate în același strat, cum ar fi utilizarea mai multor programe antivirus diferite, astfel încât, în cazul în care un antivirus nu detectează un virus sau are o deficiență, celălalt program să poată prelua responsabilitatea.

Un alt exemplu este utilizarea mai multor firewall-uri sau sisteme de detectare a intruziunilor, astfel încât, dacă un produs nu reușește să identifice sau să oprească o intruziune, un alt produs să o poată face.

Această abordare asigură că securitatea sistemelor informatice nu este compromisă nici măcar în cazul în care un produs eșuează. Securitatea stratificată poate fi aplicată în diferite straturi de securitate pentru a crește siguranța sistemelor informatice critice.

Spre deosebire de securitatea stratificată, care construiește redundanță într-un singur strat, apărarea în profunzime construiește redundanță în mai multe straturi sau zone ale unui posibil atac, pentru a proteja sistemele informatice împotriva unei game largi de amenințări.

Un exemplu de apărare în profunzime este implementarea firewall-urilor, a autentificării multifactoriale, a sistemelor de detectare a intruziunilor, a blocării fizice a încăperilor cu computere și utilizarea software-ului antivirus. Fiecare măsură de securitate abordează o problemă de securitate diferită și, astfel, protejează sistemul împotriva unei game largi de atacuri.

Concluzie

Atacurile cibernetice precedente au arătat că actorii rău intenționați vor încerca diferite vectori de atac atunci când caută o vulnerabilitate pe care să o exploateze în orice sistem. Deoarece atacatorii au la dispoziție o gamă largă de atacuri pe care le pot lansa pentru a compromite un sistem, organizațiile nu se pot baza doar pe un singur produs de securitate pentru a garanta siguranța resurselor lor informatice.

Prin urmare, este esențial să implementăm Apărarea în Profunzime pentru a proteja resursele critice ale sistemelor informatice împotriva unei game variate de atacuri. Această abordare are avantajul de a asigura că toate căile posibile pe care actorii rău intenționați le-ar putea utiliza pentru a exploata un sistem sunt acoperite.

Apărarea în Profunzime oferă, de asemenea, organizațiilor beneficiul de a încetini atacurile și de a identifica atacurile în desfășurare, acordând timp pentru a contracara actorii amenințărilor înainte ca aceștia să compromită sistemele.

De asemenea, puteți explora subiectul Honeypots și Honeynets în securitatea cibernetică.