Amenințările la adresa securității cibernetice s-au înmulțit astăzi. Lucrarea de la distanță, dispozitivele IoT, rețelele virtuale și edge computing prezintă diverse provocări de securitate. Și arhitectura dvs. actuală de securitate poate să nu rezolve cu succes aceste probleme. Intră în Cybersecurity Mesh Architecture, o nouă abordare pentru a consolida postura de securitate a organizației dvs.

Ce este Cybersecurity Mesh Architecture, ce beneficii oferă și cum o poți implementa? Să aflăm.

Cuprins

Arhitectura mesh de securitate cibernetică

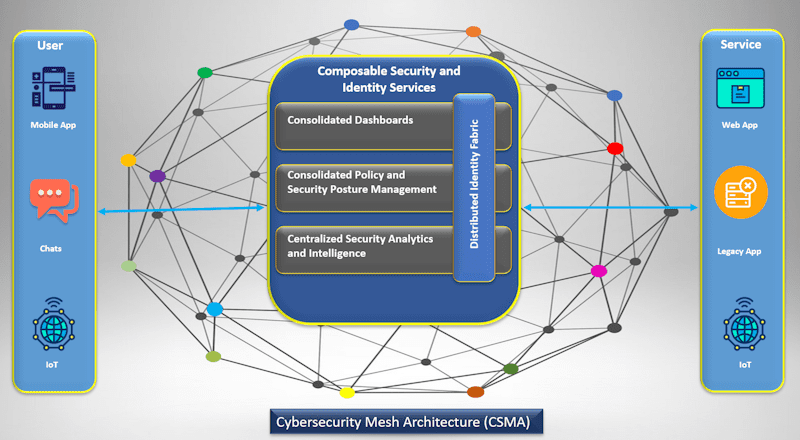

Cybersecurity Mesh Architecture (CSMA) este un cadru de securitate propus de Gartner pentru a ajuta organizațiile să adopte o abordare componabilă, flexibilă și scalabilă pentru a-și securiza infrastructurile IT de actorii răi.

Sursa imagine: OpenText

Sursa imagine: OpenText

Arhitectura mesh de securitate cibernetică funcționează prin adoptarea de controale de securitate distribuite, componabile, prin centralizarea datelor și a controlului pentru a obține o mai bună colaborare între instrumentele de securitate pe care le implementați.

În consecință, organizațiile își măresc capacitățile de a detecta incidente de securitate, de a-și îmbunătăți răspunsurile la amenințări și de a avea o politică, o poziție și o gestionare consecventă.

Mai mult, CSMA permite companiilor să aibă un control de acces adaptiv și granular pentru a-și proteja mai bine activele IT.

Straturile fundamentale ale CSMA

Cybersecurity Mesh Architecture (CSMA) oferă un cadru de securitate care este scalabil, interoperabil și compus, permițând diverse controale și instrumente de securitate să lucreze împreună fără probleme.

Cele patru straturi fundamentale ale arhitecturii mesh de securitate cibernetică definesc obiectivele și funcțiile de securitate de bază.

#1. Securitate Analytics și Inteligență

Primul strat de arhitectură mesh de securitate cibernetică, analiză de securitate și informații, colectează și analizează date din diferite soluții de securitate dintr-o organizație.

CSMA are o administrare centralizată, astfel încât organizațiile pot colecta, agrega și analiza date vaste dintr-un loc central.

Informațiile de securitate și managementul evenimentelor (SIEM) ale companiilor pot analiza aceste date și pot declanșa răspunsuri adecvate pentru a atenua amenințările.

#2. Fabrică de identitate distribuită

Stratul de țesătură de identitate distribuită funcționează cu gestionarea descentralizată a identității, servicii de directoare, acces adaptiv, verificarea identității și gestionarea drepturilor.

Aceste instrumente spun cine poate accesa datele și unde ar trebui utilizate și modificate datele, ajutând în același timp echipele dvs. de securitate să facă diferența între actorii rău intenționați și utilizatorii autentici.

Pe scurt, acest nivel se concentrează pe furnizarea de gestionare a identității și a accesului crucial pentru securitatea zero-trust.

#3. Politica consolidată și managementul posturii

Dacă trebuie să vă aplicați politica de securitate centrală în diferite medii, trebuie să vă traduceți politica în configurații și reguli pentru fiecare mediu sau instrument de securitate.

Stratul consolidat de gestionare a politicii și a posturii vă descompune politica în reguli și setări de configurare necesare pentru un anumit instrument de securitate sau mediu. În plus, poate oferi servicii de autorizare dinamică de rulare.

#4. Tablouri de bord consolidate

Trebuie să comutați între diferite tablouri de bord dacă organizația dvs. a implementat soluții de securitate deconectate. Acest lucru poate împiedica operațiunile de securitate.

Acest strat oferă un tablou de bord cu un singur panou pentru a vizualiza și gestiona ecosistemul de securitate al organizației dvs.

În consecință, echipa dumneavoastră de securitate poate detecta, investiga și aborda mai eficient incidentele de securitate.

De ce organizațiile au nevoie de CSMA

98% dintre companiile mari utilizează sau intenționează să utilizeze cel puțin două infrastructuri cloud și 31% utilizează deja patru sau mai multe infrastructuri cloud.

Acestea fiind spuse, organizațiile de astăzi nu pot funcționa corect fără a avea resurse în afara sediului lor bine păzit.

Dispozitivele pe care le folosesc, de la instrumente IoT la WAN, funcționează în sediul lor fizic și în exterior.

În consecință, organizațiile ar trebui să găsească modalități de a extinde controalele de securitate la dispozitive și instrumente dincolo de locațiile lor fizice. Acest lucru este necesar pentru a proteja rețelele și dispozitivele organizațiilor de diferite tipuri de atacuri ransomware, atacuri distribuite de refuzare a serviciului (DDoS), atacuri de phishing și diverse alte amenințări de securitate.

Mesh-ul de securitate cibernetică vă poate ajuta organizația să abordeze o serie de atacuri. Permite echipei dvs. de securitate să gestioneze amenințările din cloud vizibile și ascunse. Această metodă este ideală pentru protejarea activelor IT digitale împrăștiate care se află în cloud și în sediu.

Implementarea arhitecturii mesh de securitate cibernetică asigură că politicile de securitate și practicile de securitate sunt aplicate pentru fiecare instrument de securitate și mediu pe care compania dumneavoastră îl folosește.

Toate soluțiile de securitate din organizația dumneavoastră vor coopera între ele pentru a oferi organizației dumneavoastră o tehnologie superioară de informații și răspuns la amenințări.

Cu un singur tablou de bord, profesioniștii tăi în securitate cibernetică pot vizualiza întregul ecosistem de securitate al organizației tale.

Caracteristici cheie ale rețelei de securitate cibernetică

Următoarele sunt caracteristicile cheie ale rețelei de securitate cibernetică:

- Când implementați CSMA, controalele de securitate extind protecția dincolo de locația dvs. fizică.

- CSMA lucrează pentru a proteja dispozitivele și identitățile individuale, mai degrabă decât pentru a vă proteja numai rețeaua corporativă. Această abordare minimizează amenințările de la accesul neautorizat la dispozitivele de lucru și acreditările compromise.

- Arhitectura mesh de securitate cibernetică oferă securitate dinamică și adaptivă. Pe măsură ce peisajul securității se schimbă, CSMA va ajusta instrumentele de securitate pe baza informațiilor contextuale și a evaluării riscurilor pentru a atenua amenințările de securitate în evoluție.

- CSMA oferă o abordare scalabilă și flexibilă a securității cibernetice. Cu CSMA în vigoare, puteți scala rapid implementările și integrările instrumentelor de securitate pentru a oferi companiei dvs. o poziție de securitate mai puternică pentru a face față provocărilor de securitate ale mediului digital în schimbare.

- Arhitectura mesh de securitate cibernetică promovează interoperabilitatea între diferite instrumente și servicii individuale de securitate. Acest lucru asigură colaborarea și comunicarea fără întreruperi între instrumentele de securitate pentru a oferi o securitate mai bună.

Organizațiile pot îmbunătăți securitatea cu arhitectura mesh de securitate cibernetică, abordând provocările din sistemele distribuite, serviciile cloud, IoT și amenințările cibernetice.

Avantajele CSMA

Următoarele sunt beneficiile promise ale implementării arhitecturii mesh de securitate cibernetică.

Securitate cuprinzătoare

Arhitectura mesh de securitate cibernetică (CSMA) este o abordare versatilă de securitate care răspunde nevoilor mediilor IT moderne. Este personalizat pentru a proteja fiecare punct final, iar designul său descentralizat acoperă dispozitivele dincolo de rețeaua centrală.

CSMA se poate adapta rapid la amenințările în schimbare, integrând fără probleme diverse instrumente și promovând interoperabilitatea.

Este scalabil, se potrivește nevoilor organizaționale în creștere și adoptă o atitudine proactivă în anticiparea riscurilor potențiale.

CSMA asigură o poziție de securitate consecventă și cuprinzătoare, care ține pasul cu provocările actuale și amenințările emergente, făcându-l o abordare holistică și unificată a securității cibernetice.

Scalabilitate

Arhitectura mesh de securitate cibernetică (CSMA) permite integrarea perfectă a noilor soluții de securitate în compania dumneavoastră.

Pe măsură ce sistemele IT se extind, care pot include platforme la distanță și bazate pe cloud, CSMA menține o securitate constantă.

Mesh-ul de securitate cibernetică este o soluție de perspectivă. Și evoluează odată cu nevoile în schimbare ale organizației dvs. și cu amenințările emergente.

Adaptabilitatea sa asigură securitatea corporativă să rămână robustă, potrivindu-se peisajului IT în evoluție.

Colaborare îmbunătățită

Cybersecurity Mesh Architecture (CSMA) stimulează comunicarea între sistemele de securitate ale unei organizații. Acest lucru îmbunătățește detectarea amenințărilor și viteza de răspuns.

Prin conectarea diferitelor instrumente de securitate, CSMA răspunde la amenințări și le previne activ, asigurând o apărare mai puternică și mai proactivă.

Eficiență îmbunătățită

Cybersecurity Mesh Architecture (CSMA) eficientizează securitatea prin unirea diferitelor instrumente. Acest lucru împiedică personalul de securitate să comute constant între platforme, îmbunătățind eficiența.

Cu acest sistem centralizat, echipele pot implementa mai bine soluții și pot aloca resurse provocărilor vitale de securitate, întărind apărarea organizației.

O mai bună gestionare a identității și a accesului

Arhitectura mesh de securitate cibernetică consolidează Identity and Access Management (IAM) prin alinierea la modelul Zero Trust, permițând politici scalabile și adaptabile de control al accesului.

Facilitează micro-segmentarea pentru controlul precis al accesului, descentralizează deciziile de acces și împuternicește accesul adaptiv cu monitorizare în timp real.

În plus, reziliența și capacitățile sale de integrare sporesc capacitatea IAM de a proteja resursele și de a gestiona eficient identitățile utilizatorilor, creând un cadru de securitate robust pentru organizațiile moderne.

Implementare ușoară

CSMA oferă un cadru pentru implementarea rapidă a soluțiilor de securitate. Designul său flexibil se adaptează la cerințele de afaceri și de securitate în schimbare. Acest lucru asigură că compania dumneavoastră va avea întotdeauna răspunsuri eficiente la amenințările cunoscute și necunoscute.

Soluție rentabilă

Cybersecurity Mesh este rentabil datorită scalabilității și compatibilității cu sistemele existente.

Investiți în funcție de nevoile dvs. actuale de securitate și, pe măsură ce organizația dvs. crește, puteți extinde rețeaua de securitate cibernetică fără costuri semnificative.

Acest lucru îl face o alegere economică atât pentru cerințele de securitate pe termen scurt, cât și pe termen lung.

Cum se implementează CSMA

Iată cum puteți implementa arhitectura mesh de securitate cibernetică în compania dvs.

#1. Evaluează-ți suprafața de atac

În primul rând, trebuie să vă examinați sistemul existent pentru a identifica punctele slabe de securitate.

Faceți o listă cu fiecare bun al organizației dvs., de la capabilitățile de calcul până la datele stocate. Apoi, clasați fiecare activ în funcție de importanța sa și de gravitatea riscurilor sale.

Această evaluare amănunțită a suprafeței dvs. de atac asigură un efort concentrat acolo unde este cel mai necesar.

#2. Achiziționați instrumente de securitate

Odată ce ați identificat suprafața de atac, următorul pas este să investiți în stive și instrumente de securitate fiabile.

Probabil veți alege dintre următoarele instrumente pentru a îmbunătăți securitatea activelor dvs.

Instrumente de securitate a informațiilor

Aceste instrumente asigură că datele sensibile din compania dumneavoastră sunt ascunse de privirile indiscrete.

Este posibil să aveți nevoie de un sistem de management al securității informațiilor. Și investiți în soluții de securitate a datelor și soluții de securitate a e-mailului pentru a proteja datele din compania dvs.

Instrumente de autentificare

Trebuie să implementați diverse instrumente de autentificare în compania dvs. pentru a vă asigura că numai utilizatorii autentificați și autorizați accesează infrastructura dvs. IT.

În mod obișnuit, companiile necesită manageri de parole și autentificare cu mai mulți factori pentru a asigura securitatea la nivel de aplicație.

Puteți explora aceste platforme de autentificare populare pentru a alege soluția potrivită pentru compania dvs.

Citiți mai multe: JWT vs. OAuth: ceea ce este bun pentru securitatea web supremă

Soluții de securitate a rețelei

Securitatea rețelei necesită supraveghere consecventă a rețelei. Prin monitorizarea continuă, experții în securitate pot identifica punctele slabe și potențialele amenințări, deschizând calea pentru acțiuni preventive.

Specialiștii în securitate pot implementa instrumente precum SIEM (Security Information and Event Management) și NDR (Network Detection and Response).

Observarea pachetelor de date de intrare și de ieșire este crucială pentru identificarea traficului dăunător și inițierea apărărilor necesare.

Soluțiile SIEM generează alerte pentru nereguli, cum ar fi intruziuni neautorizate sau încercări repetate de conectare fără succes.

Instrumente de securitate endpoint

Securitatea punctelor terminale este primordială astăzi, deoarece companiile au active distribuite pe scară largă.

Conform Cercetarea Institutului Ponemon68% dintre companii s-au confruntat cu unul sau mai multe atacuri endpoint care au compromis infrastructurile IT și/sau activele de date.

Abordarea rețelei de securitate cibernetică va necesita implementarea instrumentelor de detectare și răspuns a punctelor finale (EDR) pentru a consolida securitatea punctelor finale.

Soluții de backup și recuperare în caz de dezastru

În urma unor încălcări neașteptate de securitate, un sistem de rezervă și de recuperare în caz de dezastru este crucial pentru recuperarea datelor vitale de afaceri.

În colaborare, echipele dumneavoastră de securitate și dezvoltare a afacerii vor concepe un plan de backup și recuperare în caz de dezastru, utilizând cele mai bune soluții de backup a datelor și instrumente de recuperare în caz de dezastru.

#3. Concentrați-vă pe interoperabilitate

Atunci când implementați o arhitectură mesh de securitate cibernetică, prioritizarea interoperabilității implică asigurarea faptului că diferite instrumente și sisteme de securitate pot comunica și colabora fără probleme.

Organizațiile pot integra diverse soluții de securitate, fie on-premise sau bazate pe cloud, prin standardizarea protocoalelor, formatelor de date și interfețelor.

Această configurație interconectată eficientizează operațiunile de securitate și oferă o apărare mai cuprinzătoare, deoarece informațiile din diverse surse lucrează în colaborare pentru a identifica, atenua și răspunde la amenințări.

#4. Descentralizarea managementului de identificare

Pentru a vă asigura că numai utilizatorii autorizați accesează rețeaua dvs. corporativă, este esențial să aveți un sistem descentralizat de gestionare a identității.

Implementarea protocoalelor de autentificare, securitatea rețelei de încredere zero, verificarea identității și alte măsuri pot ajuta la crearea unui sistem de securitate robust dincolo de securitatea perimetrului în rețeaua de securitate cibernetică.

#5. Centralizați managementul politicii de securitate

Atunci când implementați o rețea de securitate cibernetică, centralizarea managementului politicii de securitate înseamnă consolidarea regulilor și protocoalelor de la diverse instrumente și puncte finale într-un sistem sau platformă unificată.

Această abordare unificată permite aplicarea consecventă a politicilor în întreaga organizație, indiferent de natura descentralizată a rețelei.

Prin eficientizarea actualizărilor, auditurilor și modificărilor într-un singur loc, puteți asigura uniformitatea măsurilor de securitate.

Ca rezultat, echipa dvs. de securitate poate răspunde rapid la amenințările în evoluție și poate reduce potențialele vulnerabilități care decurg din implementările diferite de politici.

#6. Consolidați securitatea perimetrului

Într-o rețea de securitate cibernetică, consolidarea securității perimetrului implică îmbunătățirea apărării în jurul punctelor finale individuale, mai degrabă decât a rețelei companiei.

Aceasta înseamnă echiparea fiecărui dispozitiv, aplicație sau sursă de date cu protocoalele sale de securitate, adesea suportate de firewall-uri, sisteme de detectare și prevenire a intruziunilor, criptare avansată etc.

Prin aplicarea unui principiu de „încredere zero”, în care fiecare solicitare de acces este verificată indiferent de sursă, și integrând monitorizarea continuă și actualizările în timp util, rețeaua asigură o securitate perimetrală fortificată, adaptată naturii descentralizate a mediilor IT moderne.

Provocările implementării CSMA

Implementarea unei rețele de securitate cibernetică, deși este avantajoasă din multe puncte de vedere, vine cu setul de provocări:

- Stabilirea și gestionarea unui sistem de securitate descentralizat poate fi complicată, mai ales în medii expansive.

- Fuzionarea sistemelor mai vechi cu tehnologii noi în cadrul mesh poate duce la probleme de compatibilitate.

- Abordarea prin plasă poate necesita abilități specializate, creând un potențial deficit de profesioniști familiarizați cu această configurație.

- Asigurarea aplicării uniforme a politicilor într-un cadru distribuit poate fi o sarcină descurajantă.

- Este posibil ca diferitele soluții de securitate să nu funcționeze împreună, ceea ce duce la potențiale lacune de securitate.

În ciuda acestor provocări, organizațiile pot implementa cu succes o rețea de securitate cibernetică și pot valorifica beneficiile acesteia prin planificare atentă, instruire adecvată și monitorizare continuă.

Concluzie

Arhitectura mesh de securitate cibernetică este cel mai adaptabil și practic cadru pentru extinderea securității în resursele IT distribuite cu un set unificat de tehnologii.

CSMA face ca soluțiile de securitate discrete să funcționeze împreună pentru a oferi securitate superioară resurselor IT care se află în local și în cloud. Deci, nu există niciun motiv pentru care organizația dvs. să nu adopte CSMA.

În plus, ar trebui să vă asigurați că toată lumea din compania dumneavoastră urmează cele mai bune practici de securitate cibernetică pentru a preveni amenințările de securitate.