Pe măsură ce tehnologia evoluează, amenințările cibernetice devin tot mai frecvente și mai complexe.

Deși nu putem opri infractorii cibernetici să devină mai pricepuți, putem utiliza instrumente de protecție precum IDS și IPS pentru a limita expunerea la atacuri sau chiar pentru a le bloca. De aici și dilema: IDS vs. IPS – care este cea mai bună soluție pentru rețeaua noastră?

Pentru a răspunde la această întrebare, este esențial să înțelegem esența acestor tehnologii, modul lor de funcționare și diferitele tipuri existente. Aceste cunoștințe ne vor permite să alegem varianta optimă pentru rețeaua noastră.

Atât IDS, cât și IPS sunt sisteme de securitate eficiente, fiecare având avantaje și dezavantaje specifice. Totuși, când vine vorba de securitate, nu ne putem permite să ne asumăm riscuri.

De aceea am elaborat această comparație – IDS vs. IPS – pentru a vă ajuta să înțelegeți capacitățile lor și să identificați cea mai potrivită soluție pentru protecția rețelei.

Să înceapă analiza!

IDS vs. IPS: Ce sunt aceste tehnologii?

Înainte de a compara IDS cu IPS, haideți să vedem ce reprezintă fiecare dintre acestea, începând cu IDS.

Ce este un IDS?

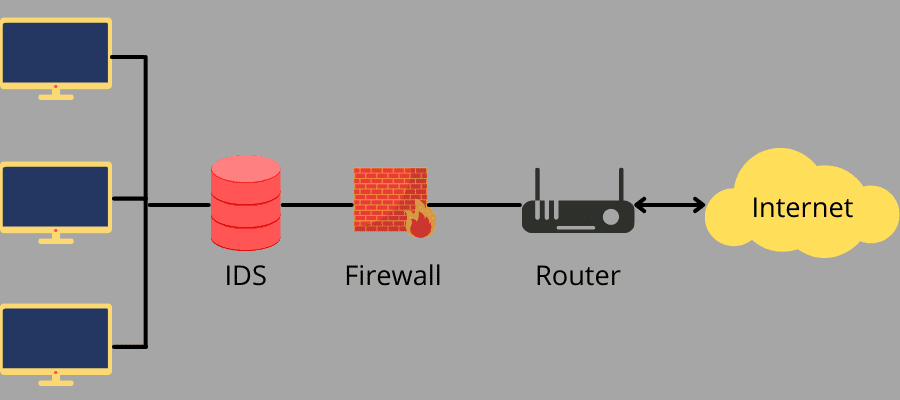

Un sistem de detectare a intruziunilor (IDS) este un program care monitorizează un sistem sau o rețea pentru a identifica tentative de intruziune, încălcări ale politicilor de securitate sau activități suspecte. Când detectează o astfel de problemă, software-ul alertează administratorul sau echipa de securitate. Aceștia pot investiga incidentul și pot lua măsurile de remediere adecvate.

Această soluție de monitorizare pasivă te avertizează cu privire la o amenințare, dar nu are capacitatea de a acționa direct împotriva ei. Este ca un sistem de alarmă într-o clădire care notifică gardianul despre un pericol iminent.

Un IDS are rolul de a depista o amenințare înainte ca aceasta să pătrundă în rețea. Îți oferă vizibilitate asupra rețelei fără a afecta fluxul de date. Pe lângă detectarea încălcărilor de politică, poate proteja împotriva riscurilor precum scurgeri de informații, acces neautorizat, erori de configurare, troieni și viruși.

Este o soluție ideală atunci când nu dorești să blochezi sau să încetinești traficul în cazul unei probleme, dar vrei totuși să-ți protejezi activele rețelei.

Ce este un IPS?

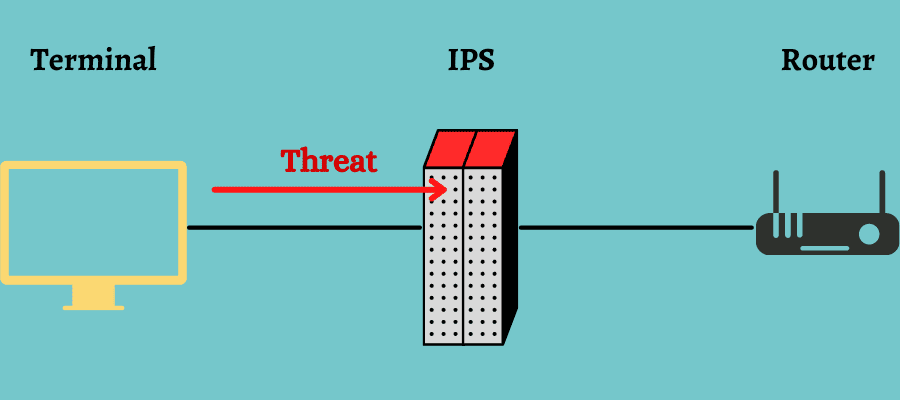

Sistemul de prevenire a intruziunilor (IPS) este cunoscut și ca Sistem de detectare și prevenire a intruziunilor (IDPS). Este o aplicație software care monitorizează activitățile unui sistem sau rețea pentru a identifica incidentele rău intenționate, înregistrează informații despre acestea, le notifică administratorului sau echipei de securitate și încearcă să le oprească sau să le blocheze.

Acesta este un sistem de monitorizare și prevenire activ. Poate fi considerat o extensie a IDS, deoarece ambele metode urmăresc activități suspecte. Totuși, spre deosebire de IDS, software-ul IPS este plasat în spatele firewall-ului rețelei, analizând traficul de intrare și blocând sau prevenind intruziunile identificate. Gândește-te la el ca la gardianul (cibernetic) al rețelei tale.

La detectarea unei amenințări, IPS poate iniția acțiuni precum trimiterea de alarme, eliminarea pachetelor rău intenționate, blocarea adreselor IP periculoase și resetarea conexiunilor. În plus, poate corecta erorile de verificare a redundanței ciclice (CRC), poate defragmenta fluxurile de pachete, elimina straturile suplimentare de rețea și opțiunile de transport și poate atenua erorile asociate cu secvențierea TCP.

IPS este cea mai bună opțiune dacă vrei să blochezi atacurile imediat ce sistemul le detectează, chiar dacă acest lucru implică blocarea temporară a traficului, inclusiv a celui legitim. Scopul său este de a minimiza daunele provocate de amenințările interne și externe din rețeaua ta.

IDS vs. IPS: Tipuri

Tipuri de IDS

Sistemele IDS sunt clasificate în funcție de locul unde are loc detectarea amenințării sau de metoda de detectare utilizată. Tipurile de IDS bazate pe locul detectării, adică rețea sau gazdă, sunt:

#1. Sisteme de detectare a intruziunilor în rețea (NIDS)

NIDS este o componentă a infrastructurii de rețea care monitorizează pachetele care circulă prin ea. Este utilizat împreună cu dispozitivele cu capacități de atingere, span sau oglindire, cum ar fi switch-urile. NIDS este amplasat în puncte strategice din rețea pentru a supraveghea traficul de intrare și ieșire de la toate dispozitivele conectate.

Analizează traficul care trece prin întreaga subrețea, comparându-l cu baza de date cu atacuri cunoscute. Când identifică atacuri și comportamente anormale, NIDS alertează administratorul de rețea.

Poți instala un NIDS în spatele firewall-urilor de pe subrețea și poți monitoriza eventualele tentative de infiltrare. NIDS poate compara și semnăturile pachetelor cu înregistrările corespunzătoare pentru a corela pachetele periculoase și a le bloca.

Există două tipuri de NIDS:

- NIDS online sau NIDS in-line monitorizează rețeaua în timp real. Analizează pachetele Ethernet și aplică reguli specifice pentru a determina dacă este vorba de un atac.

- NIDS offline sau modul atingere prelucrează datele colectate. Datele sunt analizate în cadrul unor procese și se ia o decizie.

În plus, poți combina NIDS cu alte tehnologii de securitate pentru a crește ratele de predicție și detecție. De exemplu, NIDS bazat pe rețele neuronale artificiale (ANN) poate analiza eficient cantități mari de date, deoarece structura sa auto-organizată îi permite să recunoască mai ușor modelele de atac. Poate anticipa atacurile pe baza erorilor anterioare care au dus la o intruziune și te ajută să dezvolți un sistem de protecție eficient încă de la început.

#2. Sisteme de detectare a intruziunilor bazate pe gazdă (HIDS)

Sistemele de detectare a intruziunilor bazate pe gazdă (HIDS) sunt aplicații care rulează pe dispozitive individuale sau pe gazde dintr-o rețea. Monitorizează doar pachetele de date primite și transmise de dispozitivele conectate și alertează administratorul sau utilizatorii la detectarea unei activități suspecte. Supraveghează apelurile de sistem, modificările fișierelor, jurnalele de aplicații etc.

HIDS face copii ale fișierelor actuale din sistem și le compară cu versiunile anterioare. Dacă constată că un fișier important a fost șters sau modificat, HIDS trimite o alertă administratorului pentru investigații.

De exemplu, HIDS poate analiza încercările de autentificare prin parolă și le poate compara cu modelele cunoscute utilizate în atacurile de forță brută pentru a identifica eventuale încălcări.

Aceste soluții IDS sunt adesea folosite pe mașini critice ale căror configurații nu ar trebui să se schimbe. Deoarece monitorizează evenimentele direct pe gazde sau dispozitive, un HIDS poate depista amenințările pe care un NIDS le-ar putea rata.

Este eficient și în identificarea și prevenirea încălcărilor de integritate, cum ar fi troienii, și poate opera în traficul de rețea criptat. Astfel, HIDS protejează informațiile sensibile precum documentele legale, proprietatea intelectuală și datele personale.

Pe lângă acestea, IDS mai poate fi de următoarele tipuri:

- Sistemul de detectare a intruziunilor perimetrale (PIDS): Acționând ca primă linie de apărare, poate identifica și localiza încercările de intruziune pe serverul central. Această configurație constă de obicei dintr-un dispozitiv electronic sau cu fibră optică plasat pe gardul perimetral virtual al serverului. Când detectează o activitate suspectă, cum ar fi o tentativă de acces prin altă metodă, alertează administratorul.

- Sistem de detectare a intruziunilor bazat pe mașini virtuale (VMID): Aceste soluții pot combina tipurile de IDS menționate anterior sau doar unul dintre ele. Diferența este că este implementat de la distanță, utilizând o mașină virtuală. Este relativ nou și folosit în special de furnizorii de servicii IT gestionate.

Tipuri de IPS

În general, sistemele de prevenire a intruziunilor (IPS) sunt de patru tipuri:

#1. Sistemul de prevenire a intruziunilor bazat pe rețea (NIPS)

NIPS poate identifica și preveni activitățile suspecte sau rău intenționate prin analiza pachetelor de date sau prin verificarea activității protocolului din cadrul unei rețele. Poate aduna date din rețea și de la gazde pentru a detecta gazdele autorizate, sistemele de operare și aplicațiile din rețea. În plus, NIPS înregistrează date despre traficul normal pentru a putea identifica modificările ulterioare.

Această soluție IPS atenuează atacurile prin limitarea utilizării lățimii de bandă, prin blocarea conexiunilor TCP sau prin respingerea pachetelor. Totuși, NIPS nu este eficient în analiza traficului criptat și în gestionarea atacurilor directe sau a volumului mare de trafic.

#2. Sistem wireless de prevenire a intruziunilor (WIPS)

WIPS poate monitoriza o rețea fără fir pentru a detecta traficul sau activitățile suspecte prin analizarea protocoalelor de rețea fără fir și luând măsuri pentru prevenirea sau eliminarea lor. WIPS este de obicei implementat peste infrastructura LAN fără fir existentă. Cu toate acestea, îl poți implementa și ca soluție autonomă și poți aplica o politică fără fir în organizația ta.

Această soluție IPS poate preveni amenințări precum puncte de acces configurate greșit, atacuri de tip denial-of-service (DOS), honeypot, falsificarea MAC, atacuri man-in-the-middle și multe altele.

#3. Analiza comportamentului rețelei (NBA)

NBA funcționează pe baza detectării anomaliilor, căutând abateri de la comportamentul normal, semne ale unui posibil atac în rețea sau sistem. Pentru a funcționa corect, NBA trebuie să treacă printr-o fază de instruire pentru a învăța comportamentul normal al unei rețele sau al unui sistem.

După ce sistemul NBA învață comportamentul normal, poate detecta abaterile și le poate semnala ca fiind suspecte. Este eficient, dar nu va funcționa în faza de instruire. Odată finalizată această fază, poți avea încredere în el.

#4. Sisteme de prevenire a intruziunilor bazate pe gazdă (HIPS)

Soluțiile HIPS pot monitoriza sistemele critice pentru a detecta activitățile rău intenționate și le pot preveni prin analizarea comportamentului codului lor. Avantajul lor este că pot identifica și atacurile criptate, pe lângă protejarea datelor sensibile legate de identitatea personală și sănătate stocate pe sistemele gazdă. Funcționează pe un singur dispozitiv și este adesea utilizat împreună cu un IDS sau IPS bazat pe rețea.

IDS vs. IPS: Cum funcționează?

Există diferite metode folosite în monitorizarea și prevenirea intruziunilor, atât pentru IDS, cât și pentru IPS.

Cum funcționează un IDS?

IDS folosește trei metode de detectare pentru a monitoriza traficul în căutarea activităților suspecte:

#1. Detectarea bazată pe semnătură sau bazată pe cunoștințe

Detectarea bazată pe semnături monitorizează anumite modele, cum ar fi semnăturile atacurilor cibernetice utilizate de malware sau secvențele de octeți din traficul de rețea. Funcționează similar cu un software antivirus, identificând amenințările prin semnătura lor.

În detectarea bazată pe semnătură, IDS identifică ușor amenințările cunoscute. Totuși, este posibil să nu fie eficient în cazul unor atacuri noi, fără modele disponibile, deoarece această metodă funcționează exclusiv pe baza modelelor sau semnăturilor de atac anterioare.

#2. Detectarea bazată pe anomalii sau pe comportament

În detectarea bazată pe anomalii, IDS monitorizează încălcările și intruziunile într-o rețea sau un sistem analizând jurnalele de sistem și determinând dacă o anumită activitate pare anormală sau diferită de comportamentul normal specificat pentru un dispozitiv sau o rețea.

Această metodă poate depista și atacuri cibernetice necunoscute. IDS poate utiliza și tehnologii de învățare automată pentru a crea un model de activitate de încredere și a-l stabili ca bază pentru un model comportamental normal, pentru a compara activitățile noi și pentru a declara rezultatul.

Poți personaliza aceste modele în funcție de configurațiile hardware specifice, aplicațiile și nevoile de sistem. Prin urmare, sistemele IDS care folosesc detectarea comportamentală oferă o securitate îmbunătățită comparativ cu cele bazate pe semnătură. Deși poate prezenta uneori și alarme false, în alte privințe este eficient.

#3. Detectarea bazată pe reputație

IDS-urile care utilizează metode de detectare bazate pe reputație recunosc amenințările pe baza nivelului de reputație al sursei. Acest lucru se face prin identificarea comunicării dintre o gazdă autorizată din interiorul rețelei tale și o gazdă care încearcă să acceseze rețeaua pe baza reputației acesteia pentru încălcări sau acțiuni rău intenționate.

Sistemul colectează și analizează diferite atribute ale fișierului, cum ar fi sursa, semnătura, vechimea și statisticile de utilizare de la utilizatorii care utilizează fișierul. Apoi, poate folosi un motor de reputație, care include analize statistice și algoritmi, pentru a evalua datele și a stabili dacă sunt sau nu periculoase.

IDS-urile bazate pe reputație sunt utilizate în special în programele anti-malware sau antivirus și sunt implementate pentru fișierele batch, executabile și alte fișiere care ar putea conține cod nesigur.

Cum funcționează un IPS?

Similar cu IDS, IPS utilizează metode precum detectarea bazată pe semnătură și bazată pe anomalii, dar și altele.

#1. Detectarea bazată pe semnătură

Soluțiile IPS care folosesc detectarea bazată pe semnătură monitorizează pachetele de date care intră și ies dintr-o rețea și le compară cu modelele sau semnăturile anterioare de atac. Funcționează cu o bază de date de modele cunoscute asociate amenințărilor care conțin cod rău intenționat. Când descoperă o vulnerabilitate, IPS înregistrează și stochează semnătura și o utilizează pentru identificări ulterioare.

Un IPS bazat pe semnătură poate fi de două tipuri:

- Semnături pentru exploatare: IPS identifică intruziunile prin potrivirea semnăturilor cu o semnătură de amenințare din rețea. Când găsește o potrivire, încearcă să o blocheze.

- Semnături care se confruntă cu vulnerabilități: Hackerii țintesc vulnerabilitățile existente din rețeaua sau sistemul tău, iar IPS încearcă să protejeze rețeaua de aceste amenințări care ar putea rămâne nedetectate.

#2. Detectarea bazată pe anomalii statistice sau pe comportament

Un IDS care utilizează detectarea bazată pe anomalii statistice îți monitorizează traficul de rețea pentru a identifica neconcordanțele sau anomaliile. Sistemul stabilește o linie de bază pentru a defini comportamentul normal al rețelei sau sistemului. Pe baza acesteia, IPS compară traficul și semnalează activitățile suspecte care se abat de la modelul normal.

De exemplu, linia de bază ar putea fi o anumită lățime de bandă sau un protocol utilizat pentru rețea. Dacă IPS constată că traficul crește brusc lățimea de bandă sau detectează un alt protocol, va declanșa o alarmă și va bloca traficul.

Totuși, trebuie să configurezi liniile de bază cu atenție pentru a evita rezultatele fals pozitive.

#3. Analiza de protocol cu stare

Un IPS, folosind analiza de protocol cu stare, identifică abaterile unei stări de protocol, similar cu detectarea bazată pe anomalii. Utilizează profiluri universale predefinite, în conformitate cu practicile acceptate stabilite de liderii din industrie și de furnizori.

De exemplu, IPS poate monitoriza cererile cu răspunsurile corespunzătoare, iar fiecare cerere trebuie să aibă răspunsuri previzibile. Sistemul semnalează răspunsurile care nu se încadrează în rezultatele așteptate și le analizează mai departe.

Când o soluție IPS monitorizează sistemele și rețeaua și detectează o activitate suspectă, alertează echipa și ia măsuri pentru a împiedica accesul în rețea. Iată cum:

- Consolidarea firewall-urilor: IPS poate identifica o vulnerabilitate în firewall-urile tale care a permis amenințării să pătrundă în rețea. Pentru a oferi protecție, IPS își poate schimba modul de funcționare și poate consolida firewall-ul în timp ce remediază problema.

- Efectuarea curățării sistemului: conținutul rău intenționat sau fișierele corupte pot deteriora sistemul. De aceea, sistemul efectuează o scanare pentru a curăța sistemul și pentru a elimina cauza problemei.

- Închiderea sesiunilor: IPS poate detecta modul în care a apărut o anomalie, identificând punctul de intrare și blocându-l. Pentru aceasta, poate bloca adrese IP, poate încheia sesiuni TCP etc.

IDS vs. IPS: Asemănări și diferențe

Asemănări între IDS și IPS

Etapele inițiale ale proceselor IDS și IPS sunt similare. Ambele detectează și monitorizează sistemul sau rețeaua în căutarea activităților suspecte. Să vedem elementele comune:

- Monitorizare: După instalare, soluțiile IDS și IPS monitorizează o rețea sau un sistem, respectând parametrii specificați. Poți configura acești parametri în funcție de nevoile de securitate și de infrastructura rețelei și le poți permite să inspecteze tot traficul de intrare și ieșire din rețea.

- Detectarea amenințărilor: Ambele analizează toate pachetele de date care circulă în rețea și le compară cu o bază de date care conține amenințări cunoscute. Când găsesc o potrivire, semnalează pachetul de date ca fiind periculos.

- Învățare: Ambele tehnologii utilizează tehnologii moderne precum învățarea automată pentru a se instrui pe o anumită perioadă și pentru a înțelege noile amenințări și modele de atac. Astfel, pot răspunde mai bine amenințărilor moderne.

- Jurnalizare: Când detectează o activitate suspectă, o înregistrează împreună cu răspunsul. Acest lucru te ajută să înțelegi mecanismul de protecție, să găsești vulnerabilități în sistem și să îți instruiești sistemele de securitate în mod corespunzător.

- Alertare: De îndată ce detectează o amenințare, atât IDS, cât și IPS trimit alerte personalului de securitate. Acest lucru îi ajută să fie pregătiți pentru orice situație și să acționeze rapid.

Până în acest punct, IDS și IPS funcționează similar, dar diferă în ceea ce privește acțiunile ulterioare.

Diferența dintre IDS și IPS

Principala diferență între IDS și IPS este că IDS funcționează ca un sistem de monitorizare și detectare, în timp ce IPS funcționează ca un sistem de prevenire, pe lângă monitorizare și detectare. Iată câteva diferențe:

- Răspuns: Soluțiile IDS sunt sisteme de securitate pasive care doar monitorizează și detectează rețelele în căutarea activităților suspecte. Te pot alerta, dar nu iau nicio măsură automat pentru a preveni atacul. Administratorul de rețea sau personalul de securitate trebuie să acționeze imediat pentru a atenua atacul. Pe de altă parte, soluțiile IPS sunt sisteme de securitate active care monitorizează și detectează rețeaua în căutarea activităților suspecte, trimit alerte și previn atacul automat.

- Amplasare: IDS este plasat la marginea unei rețele pentru a colecta toate evenimentele și a înregistra și a detecta încălcările. Amplasarea în acest fel oferă IDS-ului o vizibilitate maximă asupra pachetelor de date. Software-ul IPS este plasat în spatele firewall-ului rețelei, analizând traficul de intrare pentru a preveni mai eficient intruziunile.

- Mecanism de detectare: IDS utilizează detectarea bazată pe semnătură, detectarea bazată pe anomalii și detectarea bazată pe reputație pentru a identifica activitățile suspecte. Detectarea sa bazată pe semnătură include doar semnături pentru exploatare. Pe de altă parte, IPS folosește detectarea bazată pe semnături, incluzând atât semnături pentru exploatare, cât și semnături care vizează vulnerabilități. De asemenea, IPS folosește detectarea bazată pe anomalii statistice și detectarea prin analiza de protocol cu stare.

- Protecție: Dacă ești sub atac, IDS ar putea fi mai puțin util, deoarece echipa ta de securitate trebuie să descopere cum să-ți securizeze rețeaua și să curețe imediat sistemul sau rețeaua. IPS poate efectua prevenirea automat, fără intervenția echipei.

- Fals pozitive: Dacă IDS dă un rezultat fals pozitiv, poate fi mai ușor de tolerat. Însă dacă IPS face asta, întreaga rețea va avea de suferit, deoarece va trebui să blochezi tot traficul – de intrare și ieșire din rețea.

- Performanța rețelei: Deoarece IDS nu este implementat inline, nu reduce performanța rețelei. Totuși, performanța rețelei se poate reduce din cauza procesării efectuate de IPS, care este inline.

IDS vs. IPS: de ce sunt esențiale pentru securitatea cibernetică

Se vorbește tot mai des despre incidentele de încălcare a datelor și atacurile cibernetice care au loc în aproape fiecare industrie cu prezență online. Din acest motiv, IDS și IPS joacă un rol important în protejarea rețelei și a sistemelor tale. Iată cum:

Îmbunătățesc securitatea

Sistemele IDS și IPS folosesc automatizarea pentru monitorizarea, detectarea și prevenirea amenințărilor rău intenționate. Pot utiliza și tehnologii moderne, precum învățarea automată și inteligența artificială, pentru a identifica modele și a remedia eficient problemele. Astfel, sistemul este protejat de amenințări precum viruși, atacuri DOS, malware etc., fără a necesita resurse suplimentare.

Aplicarea politicilor

Poți configura IDS și IPS în funcție de cerințele organizaționale și poți aplica politici de securitate pentru rețea, pe care fiecare pachet care intră sau iese din rețea trebuie să le respecte. Această abordare ajută la protejarea sistemelor și rețelei și la identificarea rapidă a abaterilor dacă cineva încearcă să ocolească politicile și să pătrundă în rețea.

Respectarea reglementărilor

Protecția datelor este un aspect serios al securității moderne. De aceea, organismele de reglementare, precum HIPAA, GDPR etc., impun companiilor să investească în tehnologii care protejează datele clienților. Prin implementarea unei soluții IDS și IPS, respecți aceste reglementări și eviți problemele legale.

Protejează reputația

Implementarea unor tehnologii de securitate precum IDS și IPS arată că ești preocupat de protejarea datelor clienților. Oferă brandului tău o imagine bună în fața clienților și îți crește reputația în cadrul industriei și în afara ei. În plus, te protejezi și de amenințările care îți pot sustrage informațiile sensibile despre afacere sau îți pot afecta reputația.

IDS și IPS pot lucra împreună?

Răspunsul scurt este da!

Poți implementa atât IDS, cât și IPS în rețeaua ta. Implementează o soluție IDS pentru a monitoriza și detecta traficul, permițându-i în același timp să înțeleagă deplasarea traficului în interiorul rețelei. De asemenea, poți utiliza IPS în sistem ca măsură activă pentru a preveni problemele de securitate în rețea.

Astfel, eviți și costul de a alege fie IDS, fie IPS.

În plus, implementarea ambelor tehnologii îți oferă o protecție completă pentru rețea. Poți înțelege modelele de atac anterioare, pentru a seta parametri mai buni și a-ți pregăti sistemele de securitate pentru a lupta mai eficient.

Câțiva furnizori de IDS și IPS sunt Okta, Varonis, UpGuard etc.

IDS vs. IPS: ce ar trebui să alegi? 👈

Alegerea între IDS și IPS trebuie să se bazeze exclusiv pe nevoile de securitate ale organizației tale. Ia în considerare dimensiunea rețelei, bugetul disponibil și nivelul de protecție necesar pentru a face o alegere informată.

Dacă te întrebi ce este mai bun în general, răspunsul ar fi IPS, deoarece oferă prevenire, monitorizare și detectare. Totuși, e recomandat să alegi un IPS de calitate de la un furnizor de încredere, deoarece poate genera și rezultate fals pozitive.

Deoarece ambele sisteme au avantaje și dezavantaje, nu există un câștigător clar. Însă, așa cum am explicat în secțiunea anterioară, poți alege ambele soluții de la un furnizor de încredere. Acest lucru va oferi rețelei o protecție superioară din ambele puncte de vedere – detectarea și prevenirea intruziunilor.