În contextul fluxului continuu de date prin rețelele și infrastructurile organizaționale, crește și vulnerabilitatea la amenințările cibernetice. Deși atacurile cibernetice se manifestă sub multiple forme, atacurile DoS (Denial of Service) și DDoS (Distributed Denial of Service) sunt două tipuri distincte, diferențiate prin scară, modalitate de execuție și impact, dar având obiective similare.

Articolul de față își propune să clarifice diferențele dintre aceste două tipuri de atacuri cibernetice, oferind o perspectivă utilă pentru protejarea sistemelor dumneavoastră.

Ce reprezintă un atac DoS?

Un atac de tip DoS, sau Refuz al Serviciului, este o acțiune ostilă îndreptată împotriva unui serviciu, cu scopul de a perturba funcționarea sa normală sau de a bloca accesul altor utilizatori la acesta. Această perturbare poate fi cauzată de inundarea serviciului cu un volum de solicitări ce depășește capacitatea sa de procesare, ceea ce duce la încetinirea sau chiar întreruperea sa.

Esența unui atac DoS constă în supraîncărcarea unui sistem țintă cu un flux de date excesiv, cu singurul scop de a-l face inaccesibil utilizatorilor. De obicei, un atac DoS este inițiat de pe un singur dispozitiv.

Ce înseamnă un atac DDoS?

Un atac DDoS, sau Refuz Distribuit al Serviciului, are o similitudine cu atacul DoS. Diferența majoră constă în faptul că un atac DDoS folosește un grup de dispozitive conectate la internet, denumite adesea rețele bot, pentru a inunda sistemul țintă cu un flux masiv de date, cu scopul de a perturba funcționarea normală a acestuia.

Un atac DDoS funcționează asemenea unui blocaj rutier neașteptat, care paralizează o autostradă, împiedicând alte vehicule să ajungă la destinație în timp util. În cazul unui sistem de întreprindere, traficul legitim este blocat, fie prin supraîncărcarea, fie prin blocarea completă a sistemului.

Tipurile principale de atacuri DDoS

Odată cu avansul tehnologic, apar continuu noi variante de atacuri DoS/DDoS, dar în această secțiune vom examina formele majore de atacuri existente. Acestea pot fi clasificate în general ca atacuri de volum, atacuri de protocol și atacuri la nivelul aplicației unei rețele.

#1. Atacurile bazate pe volum

Fiecare rețea sau serviciu are o capacitate limitată de trafic pe care o poate gestiona într-o anumită perioadă. Atacurile bazate pe volum au ca scop supraîncărcarea unei rețele cu un volum de trafic fals, ceea ce duce la imposibilitatea rețelei de a mai procesa trafic sau la încetinirea acesteia pentru utilizatori. Atacuri de tip ICMP și UDP sunt exemple în acest sens.

#2. Atacurile bazate pe protocol

Atacurile bazate pe protocol urmăresc epuizarea resurselor serverului prin trimiterea unor pachete de date masive către rețelele țintă și instrumentele de gestionare a infrastructurii, cum ar fi firewall-urile. Aceste atacuri exploatează vulnerabilitățile straturilor 3 și 4 ale modelului OSI. Un exemplu este atacul de tip SYN flood.

#3. Atacurile la nivelul aplicației

Stratul de aplicație al modelului OSI este responsabil pentru generarea răspunsului la solicitările HTTP ale unui client. Un atacator țintește stratul 7 al modelului OSI, cel care livrează paginile web utilizatorilor. Atacul se realizează prin trimiterea de multiple solicitări pentru o singură pagină, ceea ce ocupă serverul cu prelucrarea repetată a aceleiași solicitări, împiedicându-l să livreze pagini web.

Aceste atacuri sunt dificil de detectat deoarece o cerere legitimă nu se distinge ușor de cererea unui atacator. Atacuri de tip slowloris sau HTTP flood sunt exemple relevante.

Diferite tipuri de atacuri DDoS

#1. Atacurile UDP

Protocolul User Datagram (UDP) este un tip de comunicare fără conexiune, cu un mecanism minim de protocol, folosit în principal în aplicații care necesită timp real, unde întârzierile de livrare a datelor nu sunt acceptabile, cum ar fi videoconferințele sau jocurile. În cazul unui atac, atacatorul trimite un număr mare de pachete UDP către o țintă, făcând serverul incapabil să răspundă solicitărilor legitime.

#2. Atacurile de inundare ICMP

Atacurile de tip ICMP (Internet Control Message Protocol) flood sunt un tip de atac DoS ce constă în trimiterea unui număr excesiv de pachete de solicitare de ecou ICMP către o rețea, ceea ce duce la congestionarea rețelei și la risipirea lățimii de bandă, având ca rezultat întârzieri pentru ceilalți utilizatori. De asemenea, un astfel de atac poate duce la o cădere completă a rețelei sau a serviciului atacat.

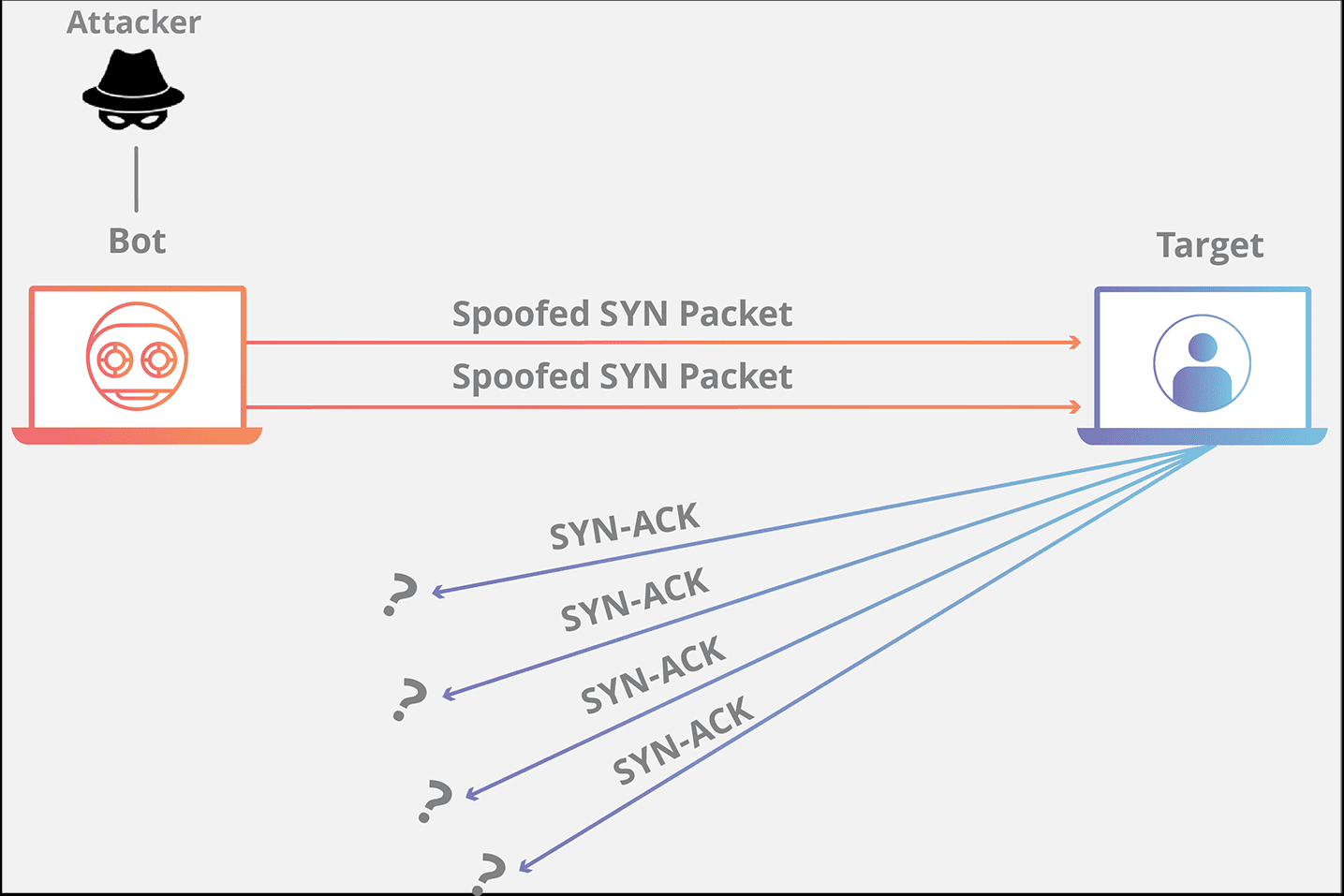

#3. Atacurile de inundare SYN

Sursa imagine: Cloudflare

Sursa imagine: Cloudflare

Acest tip de atac poate fi explicat printr-o analogie cu un chelner într-un restaurant. Când un client face o comandă, chelnerul trimite comanda în bucătărie, apoi bucătăria o pregătește, iar clientul este servit. Acesta este scenariul ideal.

Într-un atac de tip SYN flood, un client continuă să plaseze comenzi, fără a mai aștepta finalizarea comenzilor anterioare. Astfel, bucătăria devine copleșită de comenzi, nemaiputând onora comenzile altor clienți. Un atac SYN flood exploatează vulnerabilitățile conexiunii TCP.

Atacatorul trimite numeroase solicitări SYN, dar nu răspunde la răspunsurile SYN-ACK. Astfel, gazda așteaptă continuu un răspuns, blocând resurse, până când nicio nouă solicitare nu mai poate fi procesată.

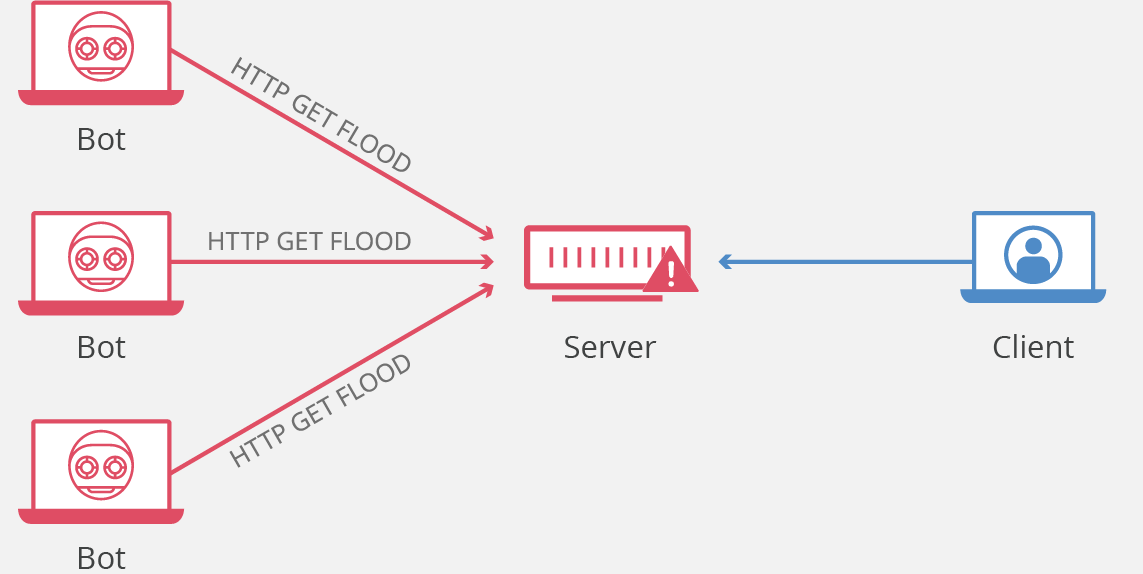

#4. Atacurile HTTP flood

Sursa imagine: Cloudflare

Sursa imagine: Cloudflare

O metodă comună și simplă de atac HTTP flood constă în trimiterea a numeroase solicitări HTTP către un server de pe diferite adrese IP. Scopul acestor atacuri este consumarea puterii de procesare, lățimii de bandă și memoriei serverului cu solicitări ce par legitime, făcându-l inaccesibil pentru utilizatorii reali.

#5. Atacul Slowloris

Un atac slowloris se realizează prin stabilirea de numeroase conexiuni parțiale către o țintă, menținând serverul deschis, așteptând o solicitare completă care nu este trimisă niciodată. Astfel, se depășește numărul maxim de conexiuni permise, având ca rezultat refuzul serviciului pentru alți utilizatori.

Alte tipuri de atacuri includ ping of death (POD), amplificarea, atacul de lacrimă, atacul de fragmentare IP și atacul de inundare, printre altele. Scopul principal al acestor atacuri este supraîncărcarea serviciului sau a serverului, limitându-l să poată procesa solicitările legitime ale utilizatorilor.

Care sunt motivele atacurilor DoS?

Spre deosebire de alte tipuri de atacuri care încearcă să obțină date de pe server, atacurile DoS au scopul de a împiedica funcționarea serverului, prin consumarea resurselor acestuia, făcându-l inoperabil pentru solicitările utilizatorilor legitimi.

Datorită progresului tehnologic, tot mai multe companii își servesc clienții folosind infrastructuri cloud și web. Pentru ca o afacere să își mențină avantajul pe piață, prezența online a devenit esențială. Însă, concurenții pot folosi atacurile DDoS pentru a discredita concurența prin blocarea serviciilor și crearea unei imagini de nesiguranță.

Atacurile DoS pot fi folosite și ca forme de ransomware. Atacatorii pot inunda serverul unei companii cu solicitări irelevante și cer o recompensă pentru a opri atacurile și a debloca accesul serverului utilizatorilor legitimi.

Unele grupuri au vizat, de asemenea, platforme cu care nu sunt de acord din motive politice sau sociale. În general, atacurile DoS nu au permisiunea de a modifica datele de pe server, dar pot opri accesul la server pentru alți utilizatori.

Cum putem diminua atacurile DoS/DDoS

Având în vedere potențialul unui atac, companiile trebuie să se asigure că iau măsuri pentru ca sistemele lor să nu fie vulnerabile. Iată câteva măsuri pe care le pot lua companiile:

Monitorizați traficul

Înțelegerea traficului din rețea este importantă în diminuarea atacurilor DoS. Fiecare server are un model de trafic specific. Orice creștere bruscă, ieșită din tiparele normale, poate indica o neregulă și poate fi un atac DoS. Înțelegerea traficului vă poate ajuta să acționați prompt în astfel de cazuri.

Limitarea ratei

Limitarea numărului de solicitări trimise unui server sau rețele într-un anumit interval de timp poate reduce efectele unui atac DoS. Atacatorii trimit, de obicei, multe solicitări simultan pentru a supraîncărca serverul. Cu o limită de rată, cererile care depășesc limita sunt întârziate automat, îngreunând depășirea serverului.

Server distribuit

O practică bună este utilizarea unui server distribuit într-o regiune diferită, care ajută și la diminuarea atacurilor DoS. Dacă un atacator atacă cu succes un server, celelalte servere ale companiei nu vor fi afectate și pot continua să deservească cererile legitime. Utilizarea unei rețele de livrare de conținut (CDN) pentru a stoca date în apropierea utilizatorilor reprezintă, de asemenea, o măsură de prevenire împotriva atacurilor DoS.

Pregătiți un plan de atac DoS/DDoS

Pregătirea pentru orice formă de atac este esențială pentru a reduce daunele. Fiecare echipă de securitate ar trebui să aibă un plan de acțiune detaliat pentru situația unui incident, pentru a evita căutarea de soluții în timpul atacului. Planul ar trebui să includă acțiunile de urmat, persoanele de contactat și modalitățile de a menține operaționale cererile legitime.

Monitorizarea sistemului

Monitorizarea continuă a serverului pentru orice anomalii este foarte importantă. Monitorizarea în timp real ajută la identificarea atacurilor la timp și la abordarea lor înainte ca acestea să se agraveze. De asemenea, echipa poate identifica proveniența traficului normal și a celui anormal, precum și bloca adresele IP suspecte.

Un alt mod de a diminua atacurile DoS/DDoS este folosirea de firewall-uri pentru aplicații web și a sistemelor de monitorizare concepute pentru a detecta și preveni un atac. Aceste instrumente sunt automatizate și pot oferi securitate completă în timp real.

Sucuri

Sucuri este un firewall pentru aplicații web (WAF) și un sistem de prevenire a intruziunilor (IPS) pentru site-uri web. Sucuri blochează orice formă de atac DoS ce vizează straturile 3, 4 și 7 ale modelului OSI. Printre funcțiile sale cheie se numără serviciul proxy, protecția DDoS și scanarea rapidă.

Cloudflare

Cloudflare este unul dintre cele mai apreciate instrumente de diminuare a atacurilor DDoS. Cloudflare oferă și rețele de livrare de conținut (CDN), precum și trei straturi de protecție: protecție DDoS pentru site-ul web (L7), protecție DDoS pentru aplicații (L4) și protecție DDoS în rețea (L3).

Imperva

Imperva WAF este un server proxy care filtrează tot traficul de intrare și se asigură că este sigur înainte de a-l redirecționa către serverul web. Serviciul proxy, corecțiile de securitate și continuitatea disponibilității site-ului sunt câteva dintre caracteristicile cheie ale Imperva WAF.

Stack WAF

Stack WAF este ușor de configurat și ajută la identificarea precisă a amenințărilor. Stack WAF oferă protecție aplicațiilor, inclusiv site-uri web, API-uri și produse SaaS, protecție a conținutului și protecție împotriva atacurilor DDoS la nivel de aplicație.

AWS Shield

AWS Shield monitorizează traficul în timp real, analizând fluxurile de date pentru a detecta traficul suspect. De asemenea, utilizează filtrarea pachetelor și prioritizarea traficului pentru a ajuta la controlul traficului. AWS Shield este disponibil doar în mediul AWS.

Am analizat câteva practici care pot ajuta la diminuarea unui atac DoS/DDoS. Este important să nu se ignore niciun semn de amenințare sau anomalie, fără o analiză corespunzătoare.

Atacurile DoS vs. DDoS

La o primă vedere, atacurile DoS și DDoS par foarte asemănătoare. În această secțiune, vom prezenta câteva dintre diferențele notabile.

| Parametru | DoS | DDoS |

| Trafic | DoS provine dintr-o singură sursă, având un volum mai scăzut de trafic comparativ cu DDoS. | DDoS utilizează mai mulți roboți/sisteme, generând un volum mare de trafic din multiple surse și copleșind rapid un server. |

| Timp | Atacurile DoS sunt mai ușor de detectat și oprit datorită originii unice. | Atacurile DDoS au origini multiple, ceea ce face dificilă identificarea surselor și oprirea atacului. |

| Complexitate | Mai ușor de executat. | Necesită resurse mari și cunoștințe tehnice. |

| Viteză | Lentă în comparație cu atacurile DDoS. | Foarte rapid. |

| Impact | Impact limitat. | Impact extrem asupra sistemului/serverului. |

Concluzie

Organizațiile trebuie să acorde prioritate securității sistemelor lor, deoarece o breșă de securitate poate duce la pierderea încrederii din partea utilizatorilor. Atacurile DoS și DDoS sunt ilegale și dăunătoare, așadar toate măsurile pentru a se asigura detectarea și gestionarea lor trebuie luate în serios.

De asemenea, puteți analiza cele mai bune soluții de protecție DDoS bazate pe cloud pentru site-uri web mici.