Protejați elementele esențiale pentru afacerea dumneavoastră

Gestionarea containerelor, Kubernetes, cloud-ului și a secretelor implică numeroase aspecte. Este crucial să implementați și să monitorizați cele mai bune practici de administrare a identității și accesului, dar și să selectați și să utilizați diverse instrumente adecvate.

Fie că sunteți dezvoltator sau administrator de sistem, este vital să aveți la dispoziție instrumentele necesare pentru a vă securiza mediile. Aplicațiile necesită acces la datele de configurare pentru a funcționa corect. Deși majoritatea acestor date nu sunt sensibile, unele informații trebuie păstrate confidențiale. Acestea sunt cunoscute sub denumirea de „secrete”.

Sperăm că nu mai stocați secrete în GitHub!

În cazul în care construiți o aplicație robustă, este probabil ca funcțiile sale să necesite acces la secrete sau la alte tipuri de informații sensibile pe care le protejați.

Aceste secrete pot include:

- Chei API

- Date de autentificare pentru baze de date

- Chei de criptare

- Setări de configurare sensibile (adresă de e-mail, nume de utilizator, semnalizatoare de depanare etc.)

- Parole

Însă, protejarea acestor secrete poate fi o sarcină complexă. Iată câteva recomandări pentru dezvoltatori și administratori de sistem:

Corectarea dependențelor funcțiilor

Asigurați-vă că monitorizați în permanență bibliotecile utilizate în funcții și că semnalați orice vulnerabilități identificate.

Utilizarea gateway-urilor API ca măsură de securitate suplimentară

Evitați expunerea directă a funcțiilor la interacțiunea utilizatorilor. Utilizați gateway-urile API ale furnizorilor de cloud pentru a adăuga un nivel suplimentar de securitate.

Securizarea și verificarea datelor în tranzit

Utilizați HTTPS pentru canale de comunicare securizate și verificați certificatele SSL pentru a proteja identitatea de la distanță.

Respectarea regulilor de codare sigură pentru aplicații

În lipsa serverelor accesibile, atacatorii se vor concentra asupra nivelului aplicației, așa că asigurați o protecție adecvată a codului.

Gestionarea secretelor în spații de stocare securizate

Informațiile sensibile pot fi ușor expuse, iar credențialele vechi sunt vulnerabile la atacuri de tip „curcubeu”. Nu stocați secretele în sistemul aplicației, variabilele de mediu sau sistemul de gestionare a codului sursă.

Managementul cheilor într-un mediu colaborativ este dificil, în special din cauza lipsei de expertiză și resurse. Unele companii integrează cheile de criptare și alte secrete direct în codul sursă, crescând riscul expunerii acestora.

Din cauza lipsei de soluții accesibile, multe organizații au dezvoltat propriile instrumente de gestionare a secretelor. Iată câteva pe care le puteți utiliza pentru cerințele dumneavoastră:

Vault

HashiCorp Vault este un instrument eficient pentru stocarea și gestionarea securizată a secretelor.

Acesta oferă o interfață unificată pentru secrete, menținând un control strict al accesului și înregistrând un jurnal de audit detaliat. Vault ajută la securizarea aplicațiilor și bazelor de utilizatori, reducând riscul în caz de breșă de securitate.

Oferă un API care permite accesul la secrete bazat pe politici. Fiecare utilizator al API-ului trebuie să se autentifice și să aibă acces doar la secretele pentru care este autorizat.

Vault criptează datele utilizând algoritmul AES pe 256 de biți cu GCM.

Poate stoca date în diverse backend-uri, cum ar fi Amazon DynamoDB, Consul și multe altele. Vault permite înregistrarea evenimentelor într-un fișier local pentru servicii de audit, un server Syslog sau direct la un socket. Vault înregistrează informații despre clientul care a efectuat acțiunea, adresa IP, acțiunea și momentul acesteia.

Inițializarea/repornirea necesită de obicei unul sau mai mulți operatori pentru a debloca seiful. Funcționează cu jetoane, fiecare fiind asociat unei politici care limitează acțiunile și căile. Caracteristicile cheie ale Vault sunt:

- Criptarea și decriptarea datelor fără a le stoca.

- Generarea de secrete la cerere pentru operațiuni, cum ar fi bazele de date AWS sau SQL.

- Permiterea replicării în mai multe centre de date.

- Protecția încorporată pentru revocarea secretelor.

- Funcționează ca depozit de secrete cu funcții detaliate de control al accesului.

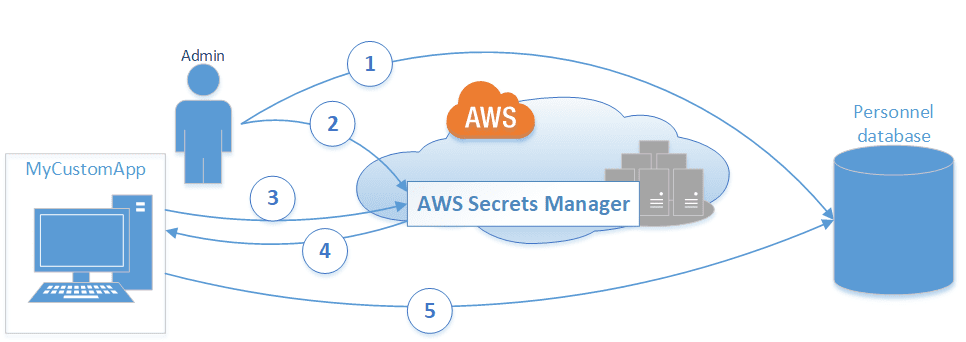

AWS Secrets Manager

Probabil că v-ați așteptat ca AWS să apară pe această listă, nu-i așa?

AWS are soluții pentru aproape orice problemă.

AWS Secrets Manager vă permite să rotiți, să gestionați și să recuperați rapid datele de autentificare ale bazelor de date, cheile API și alte parole. Cu ajutorul Secrets Manager, puteți securiza, analiza și gestiona secretele necesare pentru accesarea funcțiilor AWS Cloud, serviciile terțe și cele on-premise.

Secrets Manager vă permite să gestionați accesul la secrete cu permisiuni detaliate. Caracteristicile cheie ale AWS Secrets Manager sunt:

- Criptarea secretelor în repaus folosind chei de criptare.

- Decriptarea secretelor și transmiterea lor în siguranță prin TLS.

- Oferirea de exemple de cod pentru apelarea API-urilor Secrets Manager.

- Biblioteci de stocare în cache la nivel de client pentru a îmbunătăți disponibilitatea și a reduce latența la utilizarea secretelor.

- Configurarea punctelor finale Amazon VPC (Virtual Private Cloud) pentru a menține traficul în rețeaua AWS.

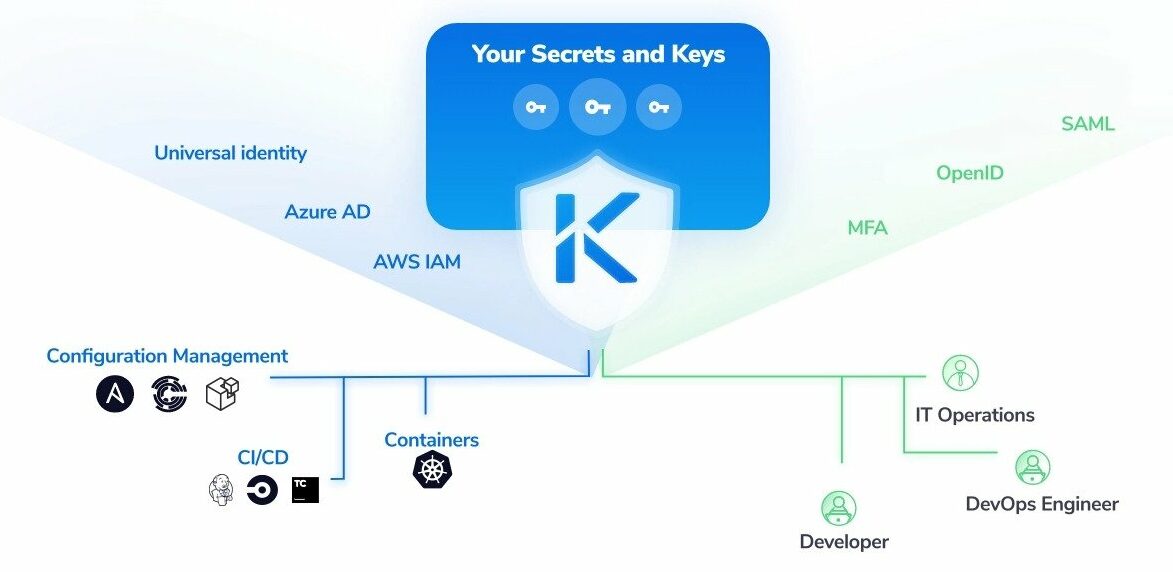

Akeyless Vault

Akeyless Vault este o platformă SaaS unificată pentru gestionarea secretelor, care protejează toate tipurile de credențiale, atât statice, cât și dinamice, inclusiv automatizarea certificatelor și cheile de criptare. În plus, oferă o soluție unică pentru securizarea accesului de la distanță (zero-trust) la toate resursele din mediile vechi, multi-cloud și hibride.

Akeyless protejează secretele și cheile folosind o tehnologie certificată și patentată FIPS 140-2, fără a avea acces la secretele sau cheile clienților.

Caracteristicile sale principale includ:

- O platformă SaaS disponibilă global, care oferă o înaltă disponibilitate (HA) și recuperare în caz de dezastru (DR), prin utilizarea unei arhitecturi native cloud și suport multi-region și multi-cloud.

- Un management avansat al secretelor care asigură un seif securizat pentru secretele statice și dinamice, cum ar fi parolele, credențialele, cheile API, jetoanele etc.

- Akeyless Vault permite furnizarea și injectarea tuturor tipurilor de secrete în toate serverele, aplicațiile și sarcinile de lucru, oferind o varietate de pluginuri pentru conectarea la platformele DevOps și IT, cum ar fi CI/CD, gestionarea configurației și orchestrarea instrumentelor precum Kubernetes și Docker.

Cel mai rapid timp până la producție datorită:

- Modelului SaaS – nu necesită implementare, instalare sau întreținere.

- Integrării instantanee cu migrarea automată a secretelor din depozitele existente.

Platforma susține și alți doi piloni:

- Accesul la aplicații cu încredere zero (Remote Access), oferind autentificare unificată și credențiale de acces la timp, securizând aplicațiile și infrastructura fără perimetru.

- Criptarea ca serviciu, care permite clienților să protejeze datele personale și de afaceri sensibile, folosind criptare avansată certificată FIPS 140-2 la nivel de aplicație.

Keywhiz

Square Keywhiz facilitează gestionarea secretelor de infrastructură, a cheilor GPG și a credențialelor bazelor de date, inclusiv certificatele și cheile TLS, cheile simetrice, jetoanele API și cheile SSH pentru servicii externe. Keywhiz este un instrument pentru manipularea și partajarea secretelor.

Automatizarea din Keywhiz permite distribuirea și setarea ușoară a secretelor esențiale pentru servicii, asigurând un mediu consistent și sigur. Caracteristicile cheie ale Keywhiz sunt:

- Keywhiz Server oferă API-uri JSON pentru colectarea și gestionarea secretelor.

- Stocarea secretelor exclusiv în memorie, fără a le salva pe disc.

- Interfața utilizatorului este realizată cu AngularJS, facilitând validarea și utilizarea acesteia.

Confidant

Confidant este un instrument open-source de gestionare a secretelor, conceput pentru a simplifica stocarea și accesul securizat la secrete. Confidant stochează secretele în DynamoDB, generând o cheie unică de date KMS pentru fiecare modificare a secretelor, folosind criptografia autentificată simetrică Fernet.

Interfața web AngularJS permite utilizatorilor să gestioneze eficient secretele, formele de secrete ale serviciilor și înregistrarea modificărilor. Unele dintre caracteristici includ:

- Autentificarea KMS.

- Criptarea în repaus a secretelor versionate.

- O interfață web ușor de utilizat pentru gestionarea secretelor.

- Generarea de jetoane care pot fi utilizate pentru autentificarea între servicii sau pentru transmiterea de mesaje criptate.

SOPS

SOPS este un editor de fișiere criptate care acceptă formate precum YAML, JSON, ENV, INI și BINARY. Cel mai important, criptează fișierele folosind AWS KMS, GCP KMS, Azure Key Vault, age și PGP.

Într-o situație în care lucrați pe o mașină care nu are acces direct la cheile de criptare, cum ar fi cheile PGP, SOPS oferă funcția de serviciu cheie. Puteți permite accesul SOPS la cheile stocate pe o mașină de la distanță prin redirecționarea unui socket.

SOPS funcționează pe un model client-server pentru criptarea și decriptarea cheilor de date. Implicit, rulează un serviciu local de chei în cadrul procesului. Clientul trimite cereri de criptare sau decriptare către serviciul de cheie folosind gRPC și Protocol Buffers. Cererile nu conțin chei criptografice, publice sau private.

Conexiunea cu serviciul de chei nu are autentificare sau criptare. Autentificarea și criptarea conexiunii prin alte metode, cum ar fi un tunel SSH, sunt recomandate pentru a asigura securitatea.

SOPS generează jurnale de audit pentru urmărirea accesului la fișiere. Când este activat, înregistrează activitatea de decriptare într-o bază de date PostgreSQL, incluzând marcajul de timp, numele de utilizator și fișierul decriptat.

SOPS oferă două comenzi pentru transmiterea secretelor decriptate unui nou proces: exec-env și exec-file. Prima injectează rezultatul în mediul unui proces copil, iar a doua îl stochează într-un fișier temporar.

Extensia de fișier determină metoda de criptare utilizată de SOPS. Dacă criptați un fișier într-un anumit format, asigurați-vă că păstrați extensia originală a fișierului pentru decriptare.

SOPS se inspiră din instrumente precum hiera-eyaml, credstash și magazinul de parole. Este o soluție excelentă pentru gestionarea eficientă a fișierelor criptate PGP.

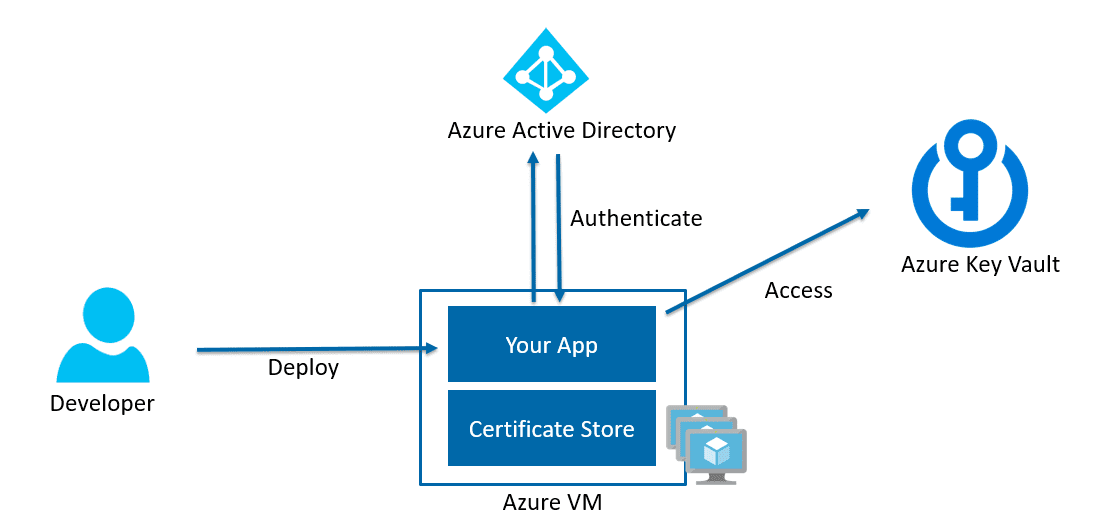

Azure Key Vault

Găzduiți aplicațiile pe Azure? Dacă da, aceasta este o alegere bună.

Azure Key Vault permite utilizatorilor să gestioneze toate secretele (chei, certificate, șiruri de conexiune, parole etc.) pentru aplicațiile lor cloud într-un singur loc. Este integrat cu sursele și țintele secretelor în Azure. Aplicațiile din afara Azure îl pot utiliza în continuare.

Puteți îmbunătăți performanța reducând latența aplicațiilor în cloud, prin stocarea cheilor criptografice în cloud, în loc de a utiliza latența locală.

Azure poate ajuta la îndeplinirea cerințelor privind protecția datelor și conformitatea.

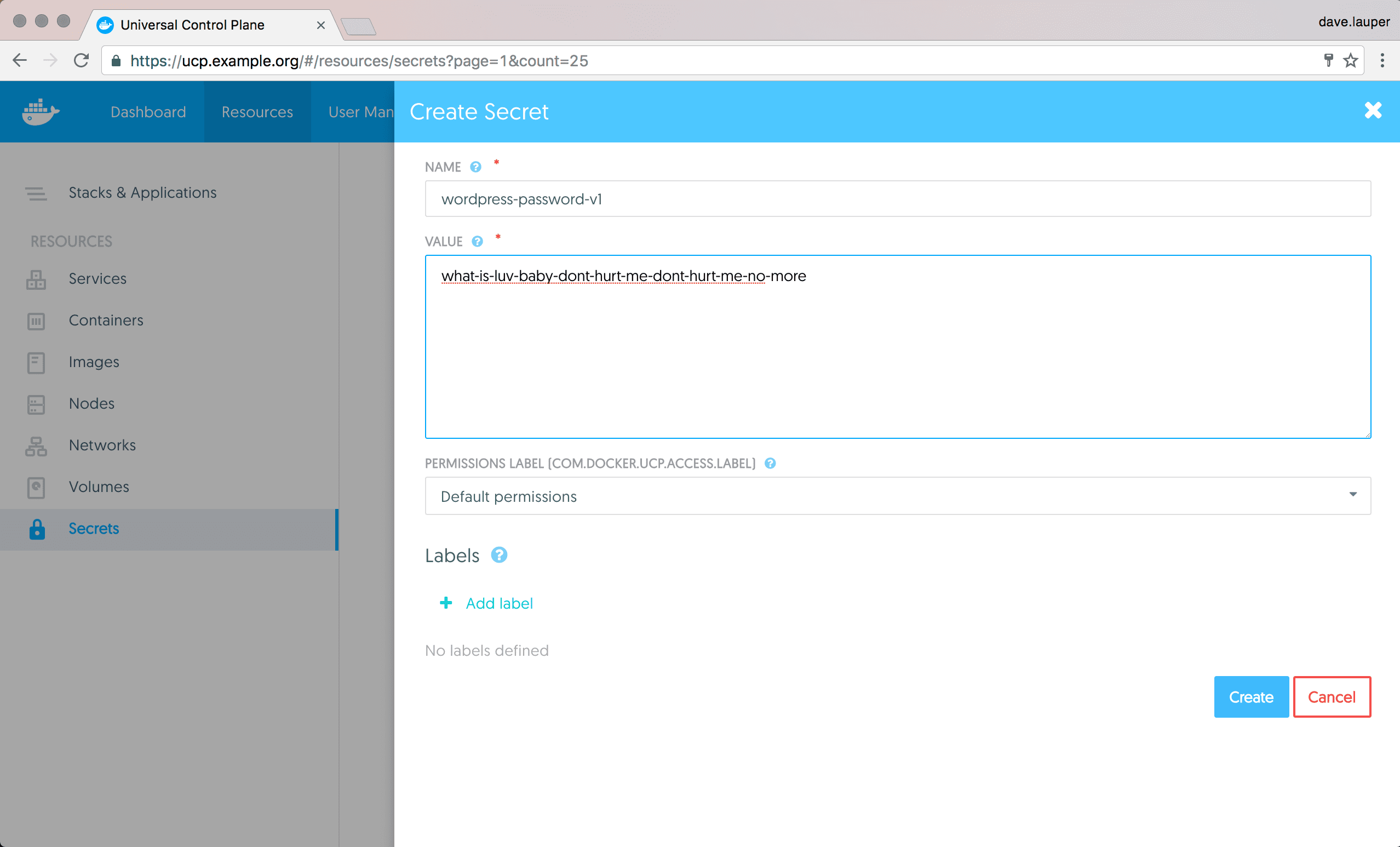

Secretele Docker

Secretele Docker permit adăugarea simplă a secretelor la cluster, acestea fiind partajate doar prin conexiuni TLS autentificate reciproc. Datele sunt trimise la nodul manager în secretele Docker și sunt salvate automat în magazinul intern Raft, ceea ce asigură criptarea datelor.

Secretele Docker pot fi ușor aplicate pentru a gestiona datele și a le transfera în containerele cu acces la acestea, prevenind expunerea secretelor.

Knox

Knox a fost dezvoltat de platforma social media Pinterest pentru a rezolva problema gestionării manuale a cheilor și a monitorizării auditurilor. Knox este scris în Go, iar clienții comunică cu serverul Knox folosind un API REST.

Knox utilizează o bază de date temporară volatilă pentru stocarea cheilor. Criptează datele stocate în baza de date folosind AES-GCM cu o cheie de criptare principală. Knox este disponibil și ca imagine Docker.

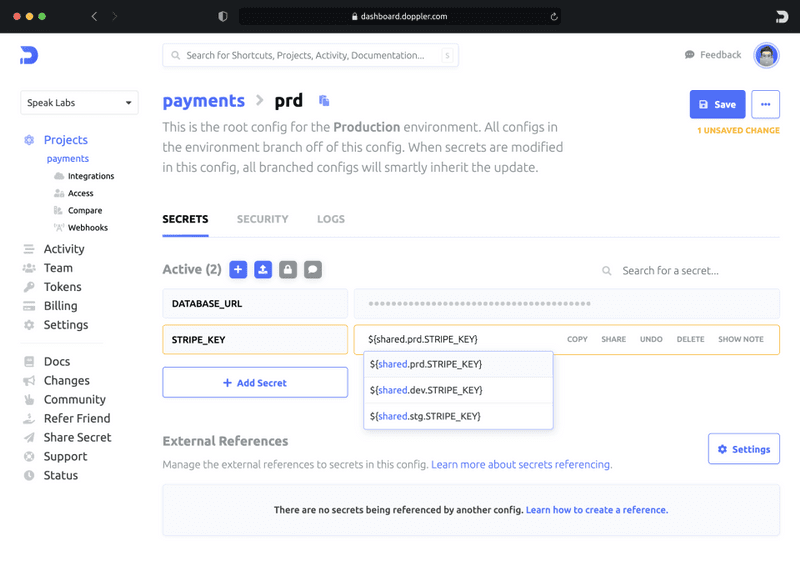

Doppler

De la startup-uri la întreprinderi, numeroase organizații folosesc Doppler pentru a sincroniza secretele și configurația aplicațiilor între medii, membri ai echipei și dispozitive.

Nu mai este nevoie să distribuiți secrete prin e-mail, fișiere zip, git și Slack; echipele dumneavoastră pot colabora, având acces la secrete imediat ce acestea sunt adăugate. Doppler automatizează procesul și economisește timp.

Puteți crea referințe la secretele utilizate frecvent, astfel încât o singură actualizare să vă faciliteze munca. Indiferent dacă utilizați secretele în Serverless, Docker sau alt mediu, Doppler funcționează. Atunci când stiva dumneavoastră evoluează, Doppler rămâne stabil, permițându-vă să începeți rapid.

Doppler CLI este eficient în preluarea secretelor în funcție de directorul de proiect. Dacă apar modificări, puteți anula ușor modificările cu un singur clic sau prin CLI și API.

Cu Doppler, lucrați mai inteligent și beneficiați GRATUIT de software-ul de gestionare a secretelor. Pentru caracteristici suplimentare, puteți opta pentru un pachet de bază la 6 USD/lună/loc.

Concluzie

Sper că informațiile de mai sus oferă o idee clară despre cele mai bune instrumente software pentru gestionarea credențialelor aplicațiilor.

Mai departe, explorați inventarul de active digitale și soluțiile de monitorizare.