Știați că un hacker poate face transferuri bancare sau achiziții online în numele dvs. fără a vă fura informațiile de înregistrare?

Asociem cookie-urile cu urmărirea și reclamele online enervante, dar ele stochează și interogări de căutare, permițându-ne să vizităm site-uri web fără a introduce un nume de utilizator și o parolă.

Cu toate acestea, dacă cineva interceptează cookie-ul, atunci acest lucru poate duce la un atac cibernetic catastrofal numit deturnare de sesiune, care poate pune datele tale sensibile în pericol de către atacatori și poate provoca multe daune înainte de a ști ce s-a întâmplat.

Să aflăm ce este și cum o poți preveni!

Cuprins

Ce este Session Hijacking?

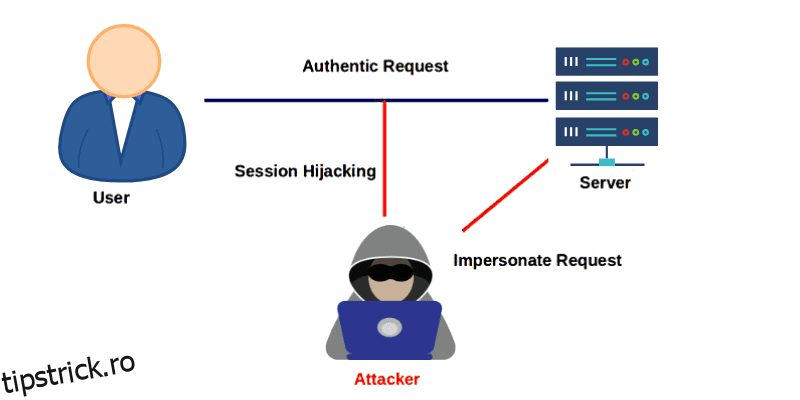

În deturnarea sesiunii, un atacator interceptează și preia o sesiune stabilită între un utilizator și o gazdă, cum ar fi un server web, sesiune Telnet sau orice altă conexiune bazată pe TCP. O sesiune începe odată ce vă conectați la un site web sau la o aplicație, de exemplu, un site web de rețea socială.

Continuă în timp ce vă aflați în cont, vă verificați profilul sau participați la un fir și se termină când vă deconectați din sistem. Dar de unde știe serverul web că fiecare cerere pe care o faci este de fapt de la tine?

Aici intervin cookie-urile. După conectare, vă trimiteți acreditările la serverul web. Confirmă cine sunteți și vă oferă un ID de sesiune folosind un cookie care vă va fi atașat pe durata sesiunii. De aceea nu te deconectezi de la o aplicație de fiecare dată când vizitezi profilul cuiva și de ce magazinul online își amintește ce ai pus în coșul de cumpărături chiar dacă reîmprospătezi pagina.

Dar atacatorii pot deturna sesiunea dacă folosesc tehnici speciale de gestionare a sesiunii sau vă fură cookie-ul. Astfel, poate păcăli serverul web făcându-i să creadă că solicitările vin de la tine, utilizatorul autorizat.

Fenomenul deturnării sesiunii a devenit celebru la începutul anilor 2000, dar este încă una dintre cele mai frecvente metode folosite de hackeri.

Un exemplu recent este Grupul Lapsus$, care a devenit parte din lista celor mai căutați a FBI în acest an. Utilizează infecția InfoStealer Maleware pentru a deturna sesiunea.

În mod similar, GenesisStore este un magazin numai pe invitație, condus de un grup cu același nume, care vinde date cookie compromise, iar lista sa depășește peste 400.000 de roboți.

Tipuri de captură de sesiune

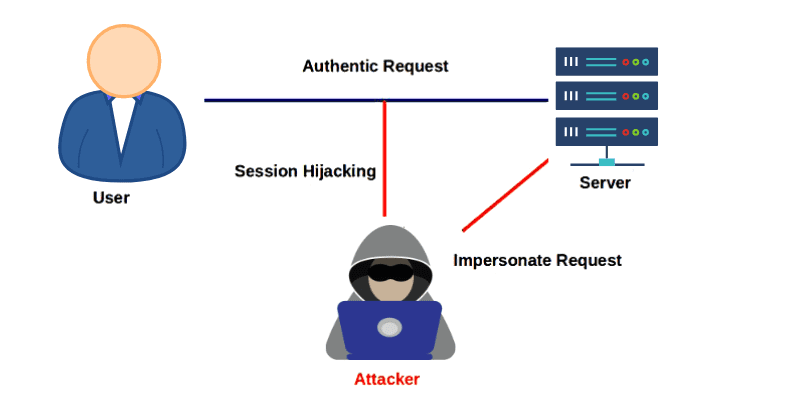

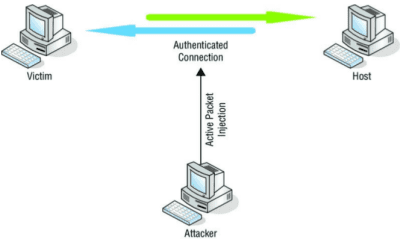

Deturnarea sesiunii poate fi împărțită în două categorii principale, în funcție de dorințele făptuitorului.

Activ: Într-un atac activ, atacatorul preia sesiunea dvs., luând astfel conexiunea clientului legitim la resursă. În funcție de site-ul sesiunii, hackerul poate face achiziții online, poate schimba parolele sau poate recupera conturi. Un exemplu comun de atac activ este un atac cu forță brută, XSS sau chiar DDoS.

Sursa: OSWAP

Sursa: OSWAP

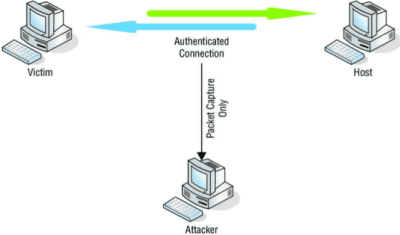

Pasiv: într-un atac pasiv, atacatorul nu preia sau modifică sesiunea. În schimb, monitorizează în liniște traficul de date dintre dispozitiv și server, colectând toate informațiile sensibile. De obicei, IP Spoofing și injecția de malware sunt folosite pentru a efectua atacuri de injecție pasivă.

Sursa: OSWAP

Sursa: OSWAP

Cum funcționează deturnarea sesiunii?

HTTP este un protocol fără stat, ceea ce înseamnă că serverul nu are memorie despre operarea clientului. Fiecare cerere HTTP nouă coincide cu o nouă unitate de lucru sau, pentru a spune mai simplu, serverul servește pagini clientului fără a-și aminti solicitările anterioare ale clientului.

Când navigăm pe web, însă, ne dăm seama că în mod ideal aplicațiile știu cine este clientul (chiar și prea bine!). Datorită acestei „memorii” a serverului „, este posibil să se creeze zone moderne rezervate de site-uri web, bănci online, servicii de webmail etc.

Pentru a face acest lucru, s-a născut un anexă care face ca un protocol fără stat precum HTTP să fie cu stare: cookie-uri.

Sesiuni de stat

Odată autentificat, aplicațiile web care folosesc sesiunea cu stare elimină un cookie de sesiune. Înseamnă că se bazează pe acest cookie pentru a urmări clientul. În interiorul cookie-ului este salvat un cod unic care permite recunoașterea clientului, de exemplu:

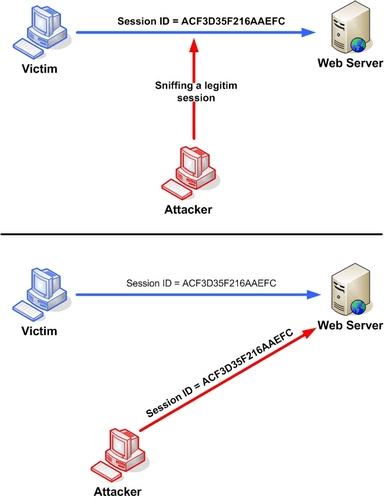

SESSIONID=ACF3D35F216AAEFC

Oricine are ID-ul sau codul unic de sesiune menționat mai sus ar fi clientul autentificat pentru server. Dacă un atacator ar putea obține acest identificator, așa cum se vede în imaginea de mai jos, ar putea exploata sesiunea validată inițial pentru victima sa fie prin mirosirea unei sesiuni legitime, fie chiar prin preluarea completă a sesiunii. Acest identificator este de obicei încorporat în adresa URL, în câmpul ascuns al oricărui formular sau în cookie-uri.

OSWAP

OSWAP

Sesiuni apatride

Odată cu evoluția web-ului, au apărut soluții pentru a gestiona „memoria” serverului fără a utiliza cookie-uri de sesiune. Într-o aplicație web în care frontend-ul și backend-ul sunt bine separate și vorbesc doar prin API, cea mai bună soluție ar putea fi un JWT (JSON Web Token), un token semnat care permite frontend-ului să consume API-urile furnizate de backend.

De obicei, JWT este salvat în sesiunea de stocare a browserului, o zonă de memorie pe care clientul o menține activă până când fila este închisă. În consecință, deschiderea unei noi file creează o nouă sesiune (spre deosebire de ceea ce se întâmplă cu cookie-urile).

Furtul jetonului de identificare al clientului vă permite să furați sesiunea utilizatorului și astfel să efectuați un atac de deturnare a sesiunii. Dar cum să furi acel simbol?

În prezent, metodele cele mai utilizate de hackeri sunt:

#1. Sesiunea Side Jacking

Această metodă utilizează rețele nesigure pentru a afla ID-ul sesiunii. Atacatorul folosește sniffing (software special) și de obicei vizează Wi-Fi-ul public sau site-urile web fără certificat SSL, care sunt cunoscute pentru securitatea slabă.

#2. Fixarea sesiunii

Victima folosește ID-ul de sesiune creat de atacator. Poate face acest lucru cu un atac de tip phishing (prin intermediul unui link rău intenționat) care „repară” ID-ul sesiunii.

#3. Forta bruta

Cea mai consumatoare de timp și cea mai ineficientă metodă. În timpul acestui atac, hackerul nu vă fură cookie-urile. În schimb, încearcă toate combinațiile posibile pentru a ghici ID-ul sesiunii.

#4. XSS sau Cross-site Scripting

Un hacker exploatează vulnerabilitățile site-urilor web sau aplicațiilor pentru a injecta cod rău intenționat. Când un utilizator vizitează site-ul, scriptul este activat, fură cookie-urile utilizatorului și le trimite atacatorului.

#5. Injecție de malware

Software-ul rău intenționat poate efectua acțiuni neautorizate pe dispozitivul dvs. pentru a fura informații personale. De asemenea, este adesea folosit pentru a intercepta cookie-urile și a trimite informații unui atacator.

#6. Falsificarea IP

Un criminal cibernetic schimbă adresa IP sursă a pachetului său pentru a face să pară că provine de la tine. Din cauza IP-ului fals, serverul web crede că ești tu, iar sesiunea este deturnată.

Cum să preveniți deturnarea sesiunii?

Posibilitatea deturnării sesiunii se reduce de obicei la securitatea site-urilor web sau a aplicațiilor pe care le utilizați. Cu toate acestea, există pași pe care îi puteți lua pentru a vă proteja:

- Evitați Wi-Fi-ul public, deoarece hotspot-urile gratuite sunt ideale pentru infractorii cibernetici. De obicei, au o securitate slabă și pot fi ușor falsificate de hackeri. Ca să nu mai vorbim că sunt mereu plini de potențiale victime al căror trafic de date este în mod constant compromis.

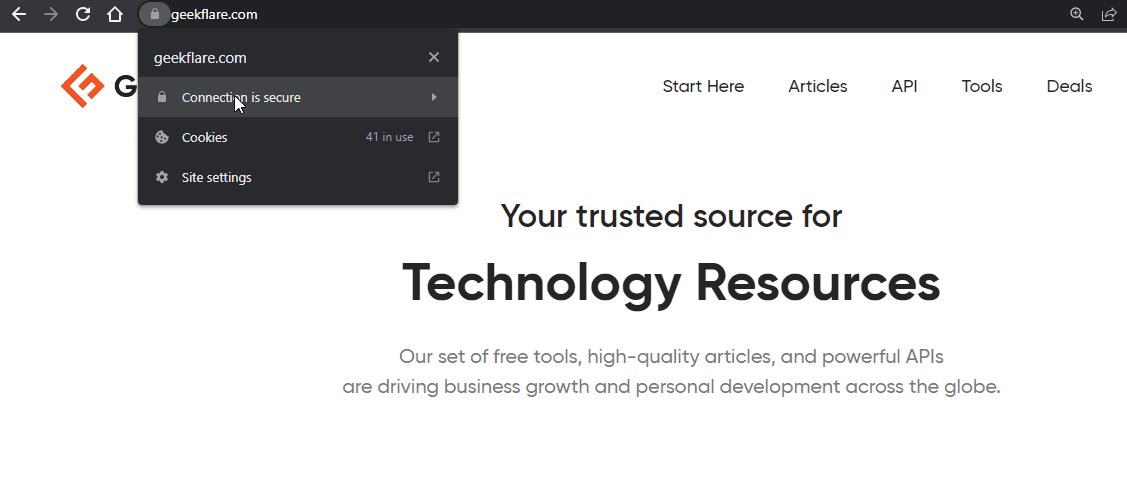

- Orice site care nu folosește un certificat SSL vă face vulnerabil, deoarece nu poate cripta traficul. Verificați dacă site-ul este securizat căutând un mic lacăt lângă adresa URL.

- Instalați o aplicație anti-malware pentru a detecta și a vă proteja dispozitivul de malware și șobolani care pot fura informații personale.

- Evitați descărcarea de programe malware utilizând magazinele oficiale de aplicații sau site-uri web pentru a descărca aplicații.

- Dacă primiți un mesaj care vă cere să faceți clic pe un link necunoscut, nu o faceți. Acesta ar putea fi un atac de tip phishing care vă poate infecta dispozitivul și vă poate fura informații personale.

Utilizatorul poate face puțin împotriva unui atac de tip Session Hijacking. Dimpotrivă, însă, aplicația poate observa că un dispozitiv diferit s-a conectat cu același identificator de sesiune. Și bazându-te pe asta, poți concepe strategii de atenuare, cum ar fi:

- Asociați fiecărei sesiuni o amprentă tehnică sau caracteristici ale dispozitivului conectat pentru a detecta modificări ale parametrilor înregistrați. Aceste informații trebuie salvate în cookie-ul (pentru sesiunile cu state) sau JWT (pentru sesiunile fără stat), absolut criptat.

- Dacă sesiunea este bazată pe cookie-uri, aruncați cookie-ul cu atributul HTTPOnly pentru a-l face inaccesibil în cazul unui atac XSS.

- Configurați un sistem de detectare a intruziunilor (IDS), un sistem de prevenire a intruziunilor (IPS) sau o soluție de monitorizare a rețelei.

- Unele servicii efectuează verificări secundare asupra identității utilizatorului. De exemplu, un server web ar putea verifica cu fiecare cerere dacă adresa IP a utilizatorului se potrivește cu ultima utilizată în timpul acelei sesiuni. Cu toate acestea, acest lucru nu împiedică atacurile de la cineva care partajează aceeași adresă IP și ar putea fi frustrant pentru utilizatorii a căror adresă IP se poate modifica în timpul unei sesiuni de navigare.

- În mod alternativ, unele servicii vor modifica valoarea cookie-urilor cu fiecare solicitare. Acest lucru reduce drastic fereastra în care un atacator poate opera și facilitează identificarea dacă a avut loc un atac, dar poate cauza alte probleme tehnice.

- Utilizați soluții diferite de autentificare multifactor (MFA) pentru fiecare sesiune de utilizator.

- Păstrați toate sistemele la zi cu cele mai recente patch-uri și actualizări de securitate.

FAQ

Prin ce diferă deturnarea sesiunii de falsificarea sesiunii?

Deturnarea sesiunii implică pretinderea a fi utilizatorul, în timp ce spoofingul implică înlocuirea utilizatorului. În ultimii ani, unii analiști de securitate au început să-l caracterizeze pe acesta din urmă drept un tip de deturnare a sesiunii.

Cuvinte finale

Frecvența atacurilor de deturnare a sesiunii a crescut în ultimii ani; prin urmare, a devenit din ce în ce mai important să înțelegem astfel de atacuri și să urmați măsurile preventive. Cu toate acestea, pe măsură ce tehnologia se dezvoltă, atacurile devin și mai sofisticate; prin urmare, este esențial să se creeze strategii active de atenuare împotriva deturnării sesiunii.

De asemenea, ați putea fi interesat să știți cât valorează datele dvs. pe dark web.