Vă aflați în căutarea unei abordări mai extinse pentru securitatea rețelei? Haideți să explorăm diferențele dintre VPN, SDP și ZTNA.

Rețelele private virtuale (VPN) au sprijinit companiile timp de peste două decenii și jumătate, oferind acces securizat pentru conectarea sucursalelor, angajaților care lucrează de la distanță și a partenerilor externi. Cu toate acestea, cerințele de rețea și comunicare se schimbă constant, iar amenințările cibernetice sofisticate devin tot mai frecvente.

Mai mult, studiile indică faptul că 55% dintre firme au acum personal care lucrează adesea de la distanță, 50% din informațiile companiilor sunt stocate în cloud, iar riscurile pot apărea atât din interiorul, cât și din afara perimetrului rețelei. Drept urmare, VPN-urile încep să devină depășite, deoarece nu mai răspund în mod eficient provocărilor de securitate ale realității actuale.

Este posibil ca soluția dumneavoastră VPN actuală să nu poată evolua tehnologic pentru a face față amenințărilor de securitate cu care ne confruntăm astăzi. Aici intervin Perimetrele Definite prin Software (SDP) și Accesul la Rețea cu Încredere Zero (ZTNA), soluții mai moderne, riguroase și cuprinzătoare pentru securitatea rețelei, care funcționează similar cu VPN-urile.

Ce reprezintă VPN, SDP și ZTNA?

Să analizăm fiecare concept!

Rețele Private Virtuale (VPN)

VPN-ul se referă la o conexiune de rețea securizată, realizată prin tuneluri virtuale între puncte, care protejează utilizatorii în rețele publice. VPN-urile autentifică utilizatorii din afara rețelei înainte de a le oferi acces în interior. Doar utilizatorii conectați prin VPN pot vizualiza și accesa activele rețelei, precum și activitatea acesteia.

Să presupunem că folosiți un VPN pentru a naviga pe internet. În acest caz, furnizorul dumneavoastră de servicii de internet (ISP) și alte terțe părți nu vor putea monitoriza site-urile web pe care le vizitați sau datele pe care le transmiteți și primiți, deoarece serverul VPN devine sursa informațiilor. Acesta criptează traficul dumneavoastră de internet și ascunde identitatea dumneavoastră online în timp real. De asemenea, infractorii cibernetici nu vă pot intercepta traficul pentru a fura informații personale.

Totuși, VPN-urile prezintă o serie de neajunsuri. Spre exemplu, tehnologiile cloud și Software-as-a-Service (SaaS) nu erau folosite pe scară largă atunci când VPN-ul a fost creat. În acea perioadă, majoritatea companiilor stocau datele în interiorul rețelelor corporative, iar munca la distanță era o excepție.

Dezavantajele VPN

Iată câteva dezavantaje ale VPN-urilor, care le fac nesigure și neadecvate pentru organizațiile de astăzi:

Porturi deschise: Hub-urile VPN (echipamente de rețea care gestionează conexiunile VPN) se bazează pe porturi deschise pentru a stabili conexiuni. Din păcate, porturile deschise sunt adesea ținta infractorilor cibernetici, care le folosesc pentru a obține acces în rețele.

Acces la nivel de rețea: Odată ce un VPN autentifică utilizatorii și le permite accesul în rețea, aceștia obțin acces nerestricționat, ceea ce expune rețeaua la amenințări. Acest defect de proiectare lasă datele, aplicațiile și proprietatea intelectuală a unei companii vulnerabile la atacuri.

Autorizare insuficientă: Spre deosebire de SDP și ZTNA, VPN-urile nu solicită identificarea atât a utilizatorilor, cât și a dispozitivelor care încearcă să acceseze o rețea. Având în vedere practicile slabe de gestionare a parolelor și milioanele de acreditări furate disponibile spre vânzare pe dark web, hackerii pot intercepta și ocoli autentificarea cu doi factori de pe conturile dumneavoastră online.

Vulnerabilități software: S-a constatat că multe sisteme VPN populare conțin erori software pe care infractorii le-au exploatat de-a lungul timpului. Infractorii cibernetici caută sisteme VPN neactualizate, deoarece acestea vulnerabilizează companiile. Aceasta se aplică și utilizatorilor de VPN care nu și-au actualizat software-ul, chiar și atunci când furnizorii pun la dispoziție rapid patch-uri.

Performanță ineficientă: Hub-urile VPN pot provoca blocaje, ceea ce duce la performanță lentă, latență excesivă și o experiență generală neplăcută pentru utilizator.

Inconvenient: Configurarea unui VPN este o procedură costisitoare și consumatoare de timp, care necesită mult efort din partea echipei de securitate și a utilizatorilor. În plus, VPN-urile nu sunt o soluție sigură pentru securitatea rețelei, din cauza vulnerabilităților tehnologice care cresc suprafața de atac.

Perimetru Definit prin Software (SDP)

SDP, cunoscut și ca „Black Cloud”, reprezintă o abordare de securitate cibernetică ce ascunde infrastructura conectată la internet, precum serverele, routerele și alte active ale companiei, de ochii externi și de atacatori, indiferent dacă se află în locație sau în cloud.

SDP gestionează accesul la resursele de rețea ale organizațiilor, pe baza unei abordări de autentificare a identității. SDP-urile verifică atât identitățile dispozitivelor, cât și pe cele ale utilizatorilor, evaluând starea dispozitivului și verificând identitatea utilizatorului. Un utilizator autentificat primește o conexiune la rețea criptată, la care niciun alt utilizator sau server nu poate accesa. De asemenea, rețeaua include doar acele servicii la care utilizatorul a primit acces.

Astfel, doar utilizatorii autorizați pot vizualiza și accesa activele companiei din exterior, în timp ce alții nu au această posibilitate. Acest aspect diferențiază SDP de VPN-uri, care impun restricții la nivel de utilizator, dar oferă acces nelimitat la rețea.

Acces la Rețea cu Încredere Zero (ZTNA)

Soluția de securitate ZTNA permite accesul securizat de la distanță la aplicații și servicii, pe baza unor reguli de control al accesului.

Cu alte cuvinte, ZTNA nu acordă încredere niciunui utilizator sau dispozitiv, restricționând accesul la resursele de rețea, chiar dacă utilizatorul a accesat aceleași resurse anterior.

ZTNA se asigură că fiecare persoană și dispozitiv administrat care încearcă să acceseze resursele unei rețele cu încredere zero trece printr-un proces strict de verificare și autentificare a identității, indiferent dacă se află în interiorul sau în afara perimetrului rețelei.

Odată ce ZTNA a stabilit accesul și a validat utilizatorul, sistemul acordă acces la aplicație printr-un canal securizat, criptat. Această măsură adaugă un nivel suplimentar de securitate aplicațiilor și serviciilor corporative, prin ascunderea adreselor IP, care altfel ar fi publice.

Unul dintre furnizorii de top de soluții ZTNA este Perimeter 81.

SDP vs. VPN

SDP-urile sunt mai sigure, deoarece, spre deosebire de VPN-uri, care permit tuturor utilizatorilor conectați să acceseze întreaga rețea, SDP-urile le oferă utilizatorilor conexiuni private la rețea. Utilizatorii pot accesa doar activele companiei care le-au fost alocate.

SDP-urile sunt, de asemenea, mai ușor de gestionat decât VPN-urile, în special dacă utilizatorii interni necesită mai multe niveluri de acces. Utilizarea VPN-urilor pentru a gestiona niveluri multiple de acces la rețea necesită implementarea mai multor clienți VPN. Cu SDP, nu există un singur client la care să se conecteze toți cei care utilizează aceleași resurse; în schimb, fiecare utilizator are conexiunea sa individuală la rețea, fiind aproape ca și cum fiecare ar avea propria rețea privată virtuală (VPN).

În plus, SDP-urile verifică atât dispozitivele, cât și utilizatorii înainte de a permite accesul la rețea, ceea ce face mult mai dificil pentru un atacator să obțină acces în sistem doar cu acreditări furate.

SDP-urile și VPN-urile diferă prin mai multe caracteristici cheie:

- SDP-urile nu sunt limitate de geografie sau infrastructură. Acest lucru înseamnă că SDP poate fi utilizat pentru a securiza infrastructura locală și pe cea din cloud, deoarece se bazează mai degrabă pe software decât pe hardware.

- Instalațiile multi-cloud și hibrid cloud se integrează ușor cu SDP-urile.

- SDP-urile permit conectarea utilizatorilor de oriunde; nu este necesar ca aceștia să se afle în limitele rețelei fizice a unei companii. Acest lucru face ca SDP-urile să fie mai eficiente în gestionarea echipelor care lucrează de la distanță.

VPN vs. ZTNA

Spre deosebire de VPN-uri, care acordă încredere fiecărui utilizator și dispozitiv din interiorul rețelei, oferind acces complet la LAN (Rețeaua Locală), un sistem Zero Trust funcționează pe principiul că niciun utilizator, computer sau rețea, din interiorul sau din afara perimetrului, nu este de încredere implicit.

Securitatea Zero Trust se asigură că toți cei care încearcă să acceseze resursele rețelei sunt verificați și că utilizatorul primește acces doar la serviciile pentru care a fost autorizat în mod explicit. ZTNA examinează postura dispozitivului, statutul de autentificare și locația utilizatorului, pentru a oferi siguranță înainte de autentificare.

Această abordare rezolvă o problemă specifică VPN-urilor, unde utilizatorilor de la distanță care folosesc dispozitive personale (BYOD) li se acordă același nivel de acces ca utilizatorilor din sediul companiei, deși aceștia au adesea mai puține restricții de securitate.

O altă diferență este că, deși securitatea clasică a unei rețele VPN poate împiedica accesul din afara rețelei, VPN-urile sunt concepute să aibă încredere implicit în utilizatorii din interiorul rețelei, oferindu-le acces la toate activele rețelei. Problema acestei abordări este că, odată ce un atacator obține acces la rețea, deține control complet asupra tuturor resurselor din interior.

O rețea cu încredere zero permite echipelor de securitate să stabilească politici specifice de control al accesului pentru fiecare locație sau dispozitiv, pentru a preveni conectarea dispozitivelor vulnerabile la serviciile de rețea ale companiei.

Pentru a rezuma, ZTNA oferă numeroase avantaje față de VPN:

- Mai sigur – ZTNA creează un strat de invizibilitate în jurul utilizatorilor și aplicațiilor.

- Doar resursele companiei alocate, bazate pe cloud și pe servere interne, sunt disponibile atât lucrătorilor de la distanță, cât și utilizatorilor din sediu.

- Mai simplu de gestionat – ZTNA este construit având în vedere peisajul actual de securitate a rețelei, oferind performanță excelentă și integrare ușoară.

- Performanță superioară – Soluțiile ZTNA bazate pe cloud asigură autentificarea adecvată atât a utilizatorului, cât și a dispozitivului, eliminând problemele de securitate create de VPN-uri.

- Scalabilitate mai simplă – ZTNA este o platformă bazată pe cloud, ușor de scalat și nu necesită echipamente suplimentare.

SDP vs. ZTNA

Atât SDP (Perimetre Definite prin Software), cât și ZTNA (Acces la Rețele cu Încredere Zero) folosesc conceptul de nor întunecat pentru a împiedica utilizatorii și dispozitivele neautorizate să vizualizeze aplicațiile și serviciile la care nu au acces.

ZTNA și SDP permit utilizatorilor acces doar la resursele specifice de care au nevoie, ceea ce reduce semnificativ riscul de mișcare laterală, care ar fi posibilă cu VPN-urile, în special dacă un dispozitiv sau acreditări compromise permit scanarea și accesarea altor servicii.

SDP-urile folosesc o arhitectură cu încredere zero implicit, ceea ce înseamnă că accesul este interzis, cu excepția cazului în care un utilizator își poate autentifica în mod satisfăcător identitatea.

Integrarea VPN-ului dumneavoastră actual cu SDP și ZTNA

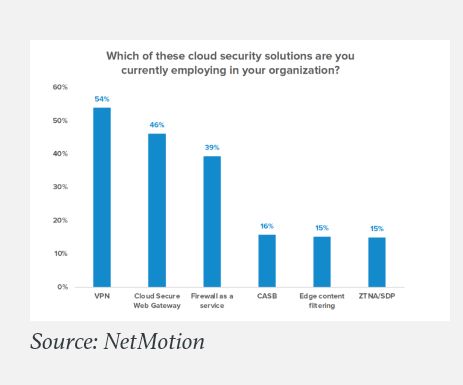

VPN-urile sunt încă cea mai populară tehnologie de securitate a accesului la cloud, conform unui recent studiu NetMotion efectuat pe 750 de directori IT. Peste 54% dintre companii foloseau VPN-uri pentru a oferi acces securizat de la distanță în 2020, față de 15% care utilizau soluții ZTNA și SDP.

Un alt studiu realizat de companie arată că 45% dintre companii intenționează să folosească VPN-uri pentru cel puțin încă trei ani.

Cu toate acestea, pentru a crea o conexiune de rețea mai cuprinzătoare și mai sigură între utilizatori și dispozitive, puteți integra SDP și ZTNA cu VPN-ul existent. Prin utilizarea acestor instrumente de securitate, echipa de securitate poate personaliza și automatiza cu ușurință accesul, în funcție de rolurile și nevoile unui angajat din organizație.

Iar accesul la datele și aplicațiile sensibile poate fi păstrat în siguranță, fără întreruperi și discret, indiferent dacă angajații lucrează la sediu sau în cloud.

Concluzii

În timp ce echipele de rețea, IT și securitate colaborează pentru a reduce riscul de atac și a preveni amenințările în organizațiile lor, mulți ar putea considera că investiția într-o soluție SDP sau ZTNA și integrarea acesteia cu VPN-ul existent reprezintă cea mai logică opțiune.

De asemenea, vor descoperi că aceste schimbări de securitate nu trebuie să fie rapide, perturbatoare sau costisitoare, dar pot și ar trebui să fie extrem de eficiente.