NAC a evoluat într-un instrument esențial pentru organizații, oferind protecție sporită a rețelelor prin gestionarea accesului utilizatorilor și dispozitivelor.

Într-o eră în care tehnologia avansează rapid, iar companiile își modernizează constant infrastructura de rețea, securizarea accesului devine o prioritate fundamentală.

Prin utilizarea NAC, companiile pot preveni accesul neautorizat și se pot proteja de amenințări cibernetice, precum malware și viruși.

Acest articol va explora detaliat conceptul NAC, beneficiile sale, tipurile disponibile și modul de a selecta soluția NAC optimă pentru o organizație.

Să începem analiza!

Ce înseamnă Controlul Accesului la Rețea?

Controlul Accesului la Rețea (NAC) reprezintă un mecanism de securitate esențial pentru protecția infrastructurii rețelelor organizaționale. Scopul său principal este de a permite accesul la rețea exclusiv dispozitivelor autorizate, care respectă anumite standarde de conformitate.

Poate fi comparat cu un scut protector care menține un castel ferit de intruși!

Obiectivul primordial al NAC este prevenirea accesului neautorizat la rețea, care ar putea conduce la breșe de securitate, întreruperi de servicii și alte incidente cu impact negativ.

Cum funcționează NAC?

NAC este o soluție sofisticată de securitate, care controlează accesul la rețea prin aplicarea unor politici riguroase. Aceste politici determină ce utilizatori și dispozitive pot accesa rețeaua și ce nivel de acces este acordat fiecăruia.

Complexitatea modului de funcționare al NAC derivă din multitudinea de componente implicate.

Identificarea Dispozitivului

Înainte de a se conecta la rețea, orice dispozitiv este supus procesului de identificare. Acest proces folosește diverse date precum adresa MAC, adresa IP sau numele de gazdă al dispozitivului.

Autentificare

Sistemul NAC autentifică dispozitivul pentru a confirma că accesul său la rețea este legitim. Autentificarea se poate realiza prin diverse metode, incluzând nume de utilizator și parolă, certificate digitale, autentificare biometrică sau carduri inteligente.

Verificarea Conformității

După autentificare, sistemul NAC evaluează dacă dispozitivul respectă politicile de securitate și cerințele de conformitate ale organizației. Acest proces include verificarea prezenței software-ului antivirus actualizat, a firewall-ului activat și a ultimelor corecții de securitate pentru sistemul de operare.

Accesul la Rețea

Un dispozitiv care respectă politicile de securitate primește acces la rețea. În cazul în care dispozitivul nu este conform, sistemul NAC poate refuza accesul sau îl poate plasa într-o rețea izolată, unde se poate efectua remedierea necesară.

Monitorizarea Continuă

Chiar și după acordarea accesului la rețea, sistemul NAC continuă monitorizarea dispozitivului pentru conformitatea cu politicile de securitate. În cazul în care dispozitivul devine neconform, sistemul NAC poate revoca accesul sau poate plasa din nou dispozitivul în carantină.

De ce este important NAC?

Într-o lume digitală interconectată, importanța controlului accesului la rețea (NAC) este crucială, având în vedere frecvența tot mai mare a atacurilor cibernetice și a breșelor de date.

Există multiple motive pentru care NAC este esențial în contextul actual al securității cibernetice.

NAC îmbunătățește performanța rețelei prin controlul strict al numărului și tipurilor de dispozitive care se pot conecta. Această abordare minimizează riscul congestionării rețelei și reduce posibilitatea apariției unor întreruperi, care pot fi frustrante pentru administratorii de rețea.

Gestionarea dispozitivelor devine mai simplă prin centralizarea controlului acestora în rețea. Acest lucru facilitează monitorizarea și administrarea accesului la rețea, reducând sarcina de lucru a personalului IT și asigurând o configurare corectă a dispozitivelor.

Nu în ultimul rând, NAC ajută la reducerea amenințărilor interne, asigurându-se că doar utilizatorii și dispozitivele autorizate au acces la rețea. Această măsură previne încălcările de date și alte incidente de securitate cauzate de accesul neautorizat, oferind un nivel suplimentar de protecție pentru rețelele organizațiilor.

Pașii pentru Implementarea NAC

Implementarea NAC poate fi un proces complex, necesitând o serie de pași pentru o configurare și integrare corectă cu infrastructura de rețea existentă a organizației.

#1. Definirea Politicii de Securitate

În primul rând, organizația trebuie să elaboreze o politică de securitate completă, care să specifice cerințele pentru ca dispozitivele să obțină acces la rețea. Politica ar trebui să includă măsuri cheie de securitate, cum ar fi software-ul antivirus, firewall-ul și actualizările sistemului de operare.

#2. Alegerea unei Soluții NAC

Organizația trebuie să aleagă o soluție NAC adecvată, care să corespundă cerințelor sale specifice. Aceasta poate însemna selectarea unei soluții bazate pe hardware, software sau o combinație a ambelor.

#3. Configurarea Soluției

În această etapă, soluția NAC selectată trebuie configurată pentru a se alinia cu politica de securitate a organizației. Aceasta include stabilirea politicilor de autentificare și autorizare, configurarea listelor de control al accesului la rețea (ACL) și definirea politicilor de remediere pentru dispozitivele neconforme.

#4. Testarea Soluției

Soluția NAC trebuie testată într-un mediu controlat pentru a verifica funcționarea conform așteptărilor și pentru a confirma că toate dispozitivele sunt autentificate și autorizate corect. Testarea presupune simularea diferitelor scenarii pentru a valida funcționalitatea soluției.

#5. Implementarea Soluției

Odată ce soluția NAC a fost validată, aceasta poate fi implementată în întreaga organizație. Implementarea poate include instalarea de dispozitive NAC bazate pe hardware, implementarea de agenți software pe dispozitive sau integrarea soluției NAC cu infrastructura de rețea existentă.

#6. Monitorizare în Timp Real

În final, monitorizarea continuă și întreținerea soluției NAC sunt esențiale pentru a asigura funcționarea sa corectă. Acest lucru include actualizări software regulate și audituri de securitate periodice.

Tipuri de NAC

#1. Pre-Admitere

Acest tip de soluție NAC se referă la verificarea conformității dispozitivelor cu politicile de securitate ale unei organizații, înainte de a li se acorda acces la rețea.

Pentru a realiza acest lucru, NAC pre-admitere evaluează nivelul de securitate al unui dispozitiv, asigurându-se că toate actualizările software necesare și măsurile de securitate sunt activate.

#2. Post-Admitere

Spre deosebire de NAC de pre-admitere, acesta se concentrează pe monitorizarea dispozitivelor după ce s-au conectat la rețea, pentru a se asigura că acestea rămân conforme cu politicile de securitate ale organizației.

Aceasta implică monitorizarea continuă și evaluarea nivelului de securitate al dispozitivului, și aplicarea politicilor de remediere în cazul identificării unor dispozitive neconforme.

#3. În Linie

Soluțiile NAC în linie bazate pe hardware sunt integrate direct în rețea, ceea ce le permite să monitorizeze tot traficul care trece prin ele. Acest tip de soluție NAC este ideal pentru aplicarea politicilor de control al accesului și pentru detectarea și reacția la potențialele amenințări de securitate în timp real.

#4. În Afara Benzii

Soluțiile NAC out-of-band sunt bazate pe software și funcționează în paralel cu rețeaua. Acestea monitorizează și controlează accesul la rețea prin canale separate, ceea ce le permite să autentifice și să autorizeze dispozitivele înainte de a li se permite conectarea la rețea.

Cum să Alegi o Soluție NAC?

Selectarea unei soluții NAC optime pentru infrastructura unei organizații necesită luarea în considerare a mai multor factori:

Topologia Rețelei

Structura rețelei unei organizații influențează semnificativ alegerea soluției NAC potrivite. De exemplu, organizațiile cu rețele distribuite pot prefera o soluție NAC bazată pe cloud, în timp ce organizațiile cu rețele centralizate pot opta pentru o soluție NAC on-premise.

Modelul de Implementare

Soluțiile NAC pot fi implementate în diverse moduri, inclusiv hardware, software și soluții bazate pe cloud. Modelul de implementare ales va depinde de cerințele specifice ale organizației, de buget și de alți factori.

Integrarea cu Soluțiile de Securitate Existente

Este crucial să se selecteze o soluție NAC care să se integreze perfect cu soluțiile de securitate existente ale organizației, cum ar fi firewall-urile și sistemele de prevenire a intruziunilor. Această integrare va asigura aplicarea consistentă a politicilor de securitate în rețea.

Scalabilitatea

Soluția NAC aleasă trebuie să fie scalabilă pentru a satisface cerințele unei organizații pe măsură ce rețeaua se extinde. Aceasta ar trebui să poată acomoda noi utilizatori și dispozitive în rețea fără a compromite securitatea.

Ușurința de Utilizare

Simplitatea utilizării soluției influențează atât utilizatorii finali, cât și administratorii, reducând volumul de lucru al personalului IT și asigurând accesul rapid și eficient la rețea pentru utilizatorii finali.

Conformitatea

Conformitatea este un aspect esențial în alegerea unei soluții NAC. Soluția trebuie să fie capabilă să impună politici și reglementări de conformitate, precum HIPAA și PCI-DSS.

Buget

Costul unei soluții NAC poate varia în funcție de modelul de implementare, de caracteristici și de nivelul de suport necesar. Organizațiile trebuie să selecteze o soluție care să respecte bugetul alocat și să satisfacă cerințele lor.

Ce este un NACL?

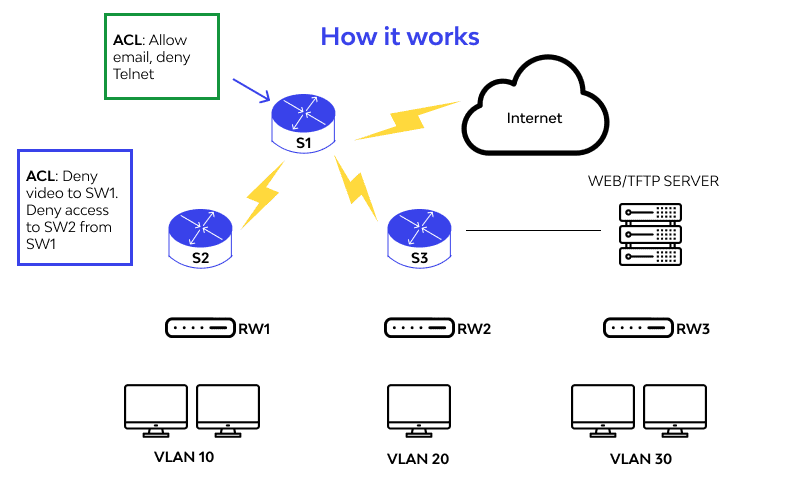

Sursa imaginii – wallarm.com

Sursa imaginii – wallarm.com

O Listă de Control al Accesului la Rețea (NACL) este o funcție de securitate utilizată pentru a controla traficul de intrare și de ieșire într-o rețea.

Reprezintă un set de reguli care determină ce trafic are permisiunea de a intra sau de a părăsi o rețea, pe baza unor criterii cum ar fi adresele IP sursă și destinație, numerele de porturi și protocoalele.

NACL-urile pot fi utilizate pentru a bloca anumite tipuri de trafic, cum ar fi malware-ul sau încercările de acces neautorizat, permițând totodată trecerea traficului legitim.

Sunt utilizate frecvent în routere, firewall-uri și alte dispozitive de rețea pentru a consolida securitatea unei rețele.

Cum se Creează un NACL?

Definirea Obiectivului:

Identificați obiectivele și cerințele specifice pentru NACL, cum ar fi tipurile de trafic de permis sau de blocat și criteriile de filtrare a traficului.

Identificarea Resurselor Rețelei:

Determinați dispozitivele și sistemele care necesită protecție prin NACL și adresele de rețea asociate acestora.

Definirea Regulilor:

Stabiliți un set de reguli pentru NACL, care detaliază tipurile de trafic care trebuie permise sau refuzate pe baza unor criterii predefinite, precum adresele IP sursă și destinație și protocoalele.

Implementarea Regulilor:

Aplicați regulile NACL dispozitivelor de rețea relevante, cum ar fi routerele și firewall-urile.

Efectuarea Testelor:

Verificați dacă NACL funcționează corect prin testarea fluxurilor de trafic și prin asigurarea că regulile sunt aplicate corect.

Monitorizare și Întreținere:

Monitorizați și actualizați regulat NACL-urile pentru a asigura conformitatea cu cerințele de securitate ale organizației.

Este important de reținut că pașii implicați în crearea unui NACL pot varia în funcție de mediul de rețea și de politicile de securitate organizaționale. Prin urmare, se recomandă consultarea cu profesioniști în securitatea rețelei pentru a asigura o configurație optimă a NACL-ului și protecția eficientă a rețelei.

Capacitățile NAC

- Identificarea dispozitivului și crearea de profiluri

- Aplicarea politicii pentru accesul la rețea

- Segmentarea dinamică a rețelei bazată pe identitatea utilizatorului și a dispozitivului.

- Acțiuni automate de remediere pentru dispozitivele neconforme

- Integrarea cu alte tehnologii de securitate, cum ar fi firewall-uri și sisteme de prevenire a intruziunilor

- Monitorizare în timp real și vizibilitate asupra activității rețelei

- Gestionarea și raportarea centralizată a accesului la rețea.

Limitările NAC

- Implementarea poate fi complexă și consumatoare de timp

- Pot fi necesare investiții suplimentare în hardware sau software

- Poate fi costisitor, în special pentru organizațiile mai mari

- Performanța rețelei poate fi afectată dacă nu este configurată corect.

- Necesită întreținere și actualizări regulate pentru a rămâne eficient

- Pot fi necesare modificări ale infrastructurii de rețea existente.

Resurse de Învățare

Există o varietate de resurse disponibile despre NAC, care oferă o înțelegere detaliată a conceptelor cheie, protocoalelor, arhitecturilor și scenariilor de implementare. Am selectat câteva dintre aceste resurse pentru a vă facilita accesul la informații.

#1. Controlul Accesului la Rețea – Un Ghid Complet

Această carte se remarcă prin abordarea sa unică, concentrându-se pe arta de a formula întrebări relevante. Autorul consideră că formularea întrebărilor potrivite este esențială pentru înțelegerea provocărilor și oportunităților asociate cu NAC și oferă cititorilor un set de întrebări pe care le pot folosi pentru a identifica provocările NAC și pentru a dezvolta soluții eficiente pentru rezolvarea acestor probleme.

În plus față de carte, cititorii au acces la componente digitale care le îmbunătățesc experiența de învățare. Aceste componente includ un instrument de autoevaluare online care permite cititorilor să diagnosticheze proiectele, inițiativele, organizațiile și procesele NAC, folosind standarde și practici de diagnostic acceptate.

Instrumentul oferă și un tablou de punctaj NAC, care permite cititorilor să dezvolte o imagine clară a zonelor NAC care necesită atenție.

#2. ForeScout Network Access Control – Training pentru Administratori

Acest curs Udemy oferă o experiență de învățare cuprinzătoare și informativă, concepută atât pentru începători, cât și pentru cei cu cunoștințe medii în domeniul NAC. Este ideal pentru cei care doresc să dobândească o înțelegere aprofundată a soluției ForeScout NAC, una dintre cele mai importante soluții NAC disponibile în prezent.

În cadrul cursului, cursanții vor instala sistemul de operare ForeScout într-un mediu virtual, utilizând asistentul de configurare inițială, care îi va ghida în stabilirea comunicării cu comutatoare, servere de domeniu și alte setări relevante. Cursul include diverse configurări ForeScout, cum ar fi segmente și politici pentru clasificare, evaluare și control, cu laboratoare practice corespunzătoare.

Pe parcursul cursului, cursanții vor avea acces la o serie de resurse de învățare, inclusiv prelegeri video, chestionare și exerciții practice, care le vor oferi experiență practică în configurarea și gestionarea implementărilor Forescout NAC.

#3. Securitatea Rețelei – Implementați Tabelul de Rutare L3 și ACL în C/C++

Acest curs Udemy este o resursă valoroasă pentru oricine dorește să aprofundeze structurile de date utilizate în tabelele de rutare IPV4 și listele de control al accesului (ACL). Oferă o imagine de ansamblu cuprinzătoare asupra acestor concepte cheie din domeniul rețelelor și oferă explicații clare despre designul și implementarea lor internă.

Acest curs este o resursă excelentă pentru cei care doresc să dobândească o înțelegere aprofundată a listelor de control al accesului și a tabelelor de rutare IPV4, precum și a rolului lor esențial în securitatea rețelei. Indiferent dacă sunteți începător sau expert, prelegerile și exercițiile practice oferă o experiență de învățare ideală.

#4. Stăpânirea Listelor de Control al Accesului (ACL)

ACL-urile sunt instrumente esențiale pentru administratorii de rețea care doresc să controleze fluxul de trafic și să restricționeze accesul utilizatorilor. În acest curs, studenții vor dobândi o înțelegere aprofundată a tehnologiei ACL, inclusiv sintaxa și alte aplicații. Prin exemple de implementări Cisco ACL, cursanții se vor familiariza cu sintaxa de configurare și vor vedea tehnologia în acțiune în scenarii de rețea reale.

Listele de acces IPv4 standard și extinse sunt analizate în detaliu, iar studenții vor învăța cum să implementeze fiecare tip pe un router. De asemenea, sunt abordate aspecte precum depanarea ACL-urilor și gestionarea erorilor comune.

Considerații Finale

La finalizarea acestor trei cursuri Udemy, cursanții vor primi un certificat de absolvire care le atestă competența în administrarea NAC. Acest certificat poate servi drept o acreditare valoroasă pentru cursanții care doresc să-și avanseze cariera în domeniul securității rețelei.

Sperăm că acest articol v-a fost util în a înțelege rolul și importanța NAC și a modului său de implementare. De asemenea, s-ar putea să fiți interesat să aflați despre IGMP Snooping pentru a reduce congestia rețelei.