Importanța Instrumentelor de Testare a Penetrării pentru Securitatea IT

Pentru a asigura un sistem IT robust, este esențial să demonstrați că afacerea dvs. online este protejată împotriva diverselor amenințări cibernetice, în mod special a atacurilor de tip forță brută. Aceste instrumente sunt vitale pentru a evalua și îmbunătăți securitatea infrastructurii dvs.

Ce reprezintă un Atac de Tip Forță Brută?

Atacurile de tip forță brută sunt printre cele mai periculoase amenințări cibernetice, având capacitatea de a compromite securitatea site-ului dvs. web sau a dispozitivelor. Ele se concentrează pe parolele de acces sau cheile de criptare, folosind o metodă de încercare și eroare persistentă pentru a le descoperi.

Atacurile de tip forță brută se manifestă în diverse forme, incluzând:

- Atacuri hibride de forță brută: Acestea combină încercări cuvinte obișnuite din dicționar și cuvinte generate aleatoriu.

- Atacuri inverse de forță brută: Aici, se încearcă identificarea cheii de derivare a parolei printr-o analiză exhaustivă.

De ce sunt Esențiale Instrumentele de Testare a Penetrației?

Atacatorii de tip forță brută utilizează o gamă variată de instrumente pentru a-și atinge obiectivele. Aceste instrumente pot fi folosite și în scopuri legitime, pentru a efectua teste de penetrare, cunoscute și ca „pentesting”.

Testarea penetrării este un proces prin care încercați să vă piratați propriile sisteme IT folosind metodele hackerilor, scopul fiind identificarea vulnerabilităților. Această practică este crucială pentru a menține securitatea rețelei.

Notă importantă: Instrumentele prezentate mai jos pot genera un număr mare de solicitări, așadar se recomandă utilizarea lor exclusiv într-un mediu controlat și sigur.

Analiză Detaliată a Instrumentelor de Testare a Penetrației

Gobuster

Gobuster este un instrument robust și rapid pentru atacuri de tip forță brută, ce nu necesită un timp de execuție îndelungat. Utilizând limbajul Go, acesta efectuează scanări de directoare mai rapid și mai flexibil decât scripturile interpretate.

Caracteristici cheie:

- Suport excelent pentru concurență, gestionând mai multe sarcini simultan.

- Ușor de utilizat, fără interfață grafică, funcționând direct din linia de comandă.

- Ajutor încorporat pentru asistență.

Moduri:

- dir: Modul clasic de scanare a directoarelor.

- dns: Scanarea subdomeniilor DNS.

- s3: Enumerarea bucket-urilor S3 deschise.

- vhost: Scanarea gazdelor virtuale.

Un dezavantaj al Gobuster este limitarea sa în căutările recursive de directoare, ceea ce îi reduce eficiența în directoare cu multe niveluri.

BruteX

BruteX este un instrument all-in-one, open-source, bazat pe shell, ideal pentru testarea de forță brută.

- Scanează porturile deschise.

- Identifică nume de utilizator.

- Testează parole.

Acesta trimite un număr mare de parole posibile într-un mod sistematic și include multe servicii din alte instrumente, cum ar fi Nmap, Hydra și enumerarea DNS. BruteX este capabil să scaneze porturi, să lanseze atacuri de tip forță brută pentru FTP și SSH, și să determine automat serviciul serverului țintă.

Dirsearch

Dirsearch este un instrument avansat de forță brută bazat pe linia de comandă, specializat în scanarea căilor web, a directoarelor și a fișierelor pe servere web.

Dirsearch este inclus în pachetele oficiale Kali Linux și funcționează pe Windows, Linux și macOS. Scris în Python, oferă compatibilitate ridicată cu diverse proiecte și scripturi.

Este mai rapid decât instrumentul tradițional DIRB și oferă o gamă largă de funcționalități:

- Suport proxy.

- Multithreading.

- Randomizare utilizator-agent.

- Suport pentru mai multe extensii.

- Funcții de scanare avansate.

- Capacitatea de a amâna cererile.

Pentru scanările recursive, Dirsearch este o alegere excelentă, având capacitatea de a căuta în profunzime în directoare suplimentare. Viteza și simplitatea îl fac un instrument ideal pentru testele de penetrare.

Callow

Callow este un instrument de autentificare prin forță brută, ușor de folosit și personalizabil, scris în Python 3. Este conceput pentru a satisface nevoile utilizatorilor începători și oferă o gestionare flexibilă a erorilor.

SSB

Secure Shell Bruteforcer (SSB) este un instrument rapid și simplu pentru testarea serverelor SSH prin forță brută. Acesta oferă o interfață adecvată, spre deosebire de alte instrumente care doar sparg parola unui server SSH.

Thc-Hydra

Hydra este un instrument binecunoscut pentru testarea autentificărilor, disponibil pe Linux, Windows/Cygwin, Solaris, FreeBSD/OpenBSD, QNX și macOS. Acesta suportă diverse protocoale, precum AFP, HTTP-FORM-GET, HTTP-GET, HTTP-FORM-POST, HTTP-HEAD, HTTP-PROXY și multe altele.

Preinstalat pe Kali Linux, Hydra vine cu versiuni atât cu linie de comandă, cât și grafice. Poate testa un singur nume de utilizator/parolă sau o listă întreagă, utilizând metoda forței brute. Hydra este rapid, flexibil și capabil de a testa posibilitatea de acces neautorizat de la distanță, fiind paralelizat.

Burp Suite

Burp Suite Professional este o suită de instrumente esențială pentru testarea securității web, oferind funcții rapide și fiabile. Este capabil să automatizeze sarcinile de testare și este utilizat de mulți experți pentru a evalua vulnerabilitățile OWASP Top 10. Burp oferă multe caracteristici unice, inclusiv acoperirea extinsă a scanării, personalizarea testelor și modul întunecat. De asemenea, poate testa aplicații web moderne, bogate în JavaScript și API-uri.

Este conceput pentru testarea serviciilor, nu pentru hacking, oferind înregistrarea secvențelor de autentificare și generarea de rapoarte detaliate pentru utilizatorii finali. Burp efectuează și teste de securitate a aplicațiilor în afara benzii (OAST), dezvăluind vulnerabilități ascunse și beneficiază de cercetările PortSwigger, oferind utilizatorilor un avantaj competitiv.

Patator

Patator este un instrument versatil și flexibil pentru atacuri de forță brută, cu un design modular. Scris în Python, Patator este un instrument cu mai multe fire, conceput pentru a servi testele de penetrare într-un mod mai flexibil și mai fiabil decât predecesorii săi. Suportă diverse module, inclusiv:

- FTP

- SSH

- MySQL

- SMTP

- Telnet

- DNS

- SMB

- IMAP

- LDAP

- login

- Fișiere Zip

- Fișiere Java Keystore

Pydictor

Pydictor este un instrument puternic pentru atacuri de tip dicționar. Este excelent pentru testarea lungă și rezistentă a parolelor, fiind valoros atât pentru începători, cât și pentru profesioniști. Oferă o multitudine de funcții, inclusiv asistența permanentă pentru crearea de liste de cuvinte personalizate, flexibilitate și compatibilitate cu diverse platforme (Windows, Linux, Mac).

Dicționare Pydictor:

- Dicționar numeric

- Dicționar alfabetic

- Dicționar alfabetic majuscule

- Numeric cuplat cu alfabetul majuscule

- Litere mari cuplate cu alfabetul minuscule

- Numerele cuplate cu alfabetul minuscule

- Combinând litere mari, minuscule și cifre

- Adăugarea capului static

- Dicționar de manipulare Complexity Filter

Ncrack

Ncrack este un instrument de spargere a rețelelor de înaltă performanță, util pentru companii în testarea dispozitivelor de rețea împotriva parolelor slabe. Mulți profesioniști în securitate recomandă Ncrack pentru auditarea securității rețelelor. Este disponibil ca instrument independent sau ca parte a Kali Linux.

Cu un design modular și un motor dinamic, Ncrack își adaptează comportamentul în funcție de răspunsul rețelei, fiind capabil să efectueze audituri ample pentru mai multe gazde simultan. Caracteristicile sale includ o interfață flexibilă și control total asupra operațiunilor de rețea, permițând atacuri sofisticate de forță brută. Suportă protocoale diverse, precum SSH, RDP, FTP, Telnet, HTTP(S), WordPress, POP3(S), IMAP, CVS, SMB, VNC, SIP, Redis, PostgreSQL, MQTT, MySQL, MSSQL, MongoDB, Cassandra, WinRM, OWA și DICOM.

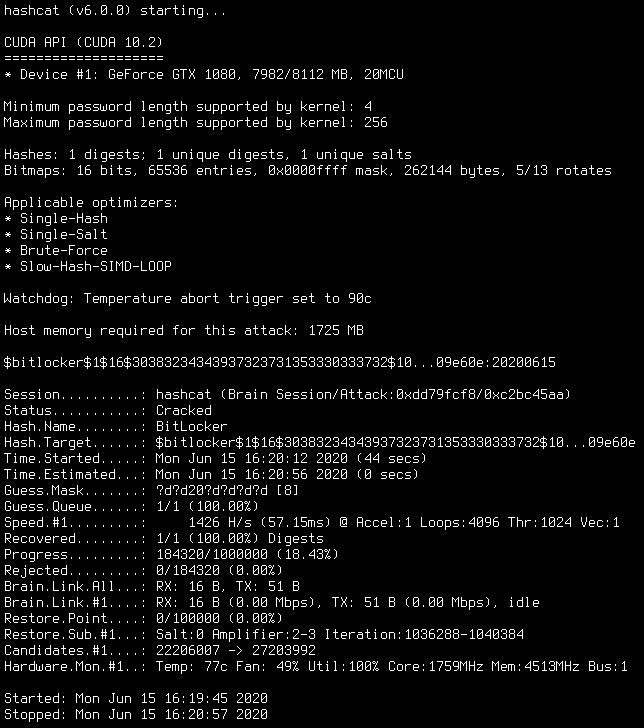

Hashcat

Hashcat este un instrument de recuperare a parolelor, compatibil cu Linux, OS X și Windows, care suportă algoritmi Hashcat, inclusiv MD4, MD5, SHA, LM hash și Unix Crypt. Hashcat este cunoscut pentru optimizările software și este disponibil în două variante:

- Instrument de recuperare a parolei bazat pe CPU.

- Instrument de recuperare a parolei bazat pe GPU.

Instrumentul bazat pe GPU este mai rapid în spargerea unor tipuri de hash (MD5, SHA1), dar nu toate algoritmii sunt mai rapizi pe GPU. Hashcat este considerat unul dintre cele mai rapide instrumente de spargere a parolelor din lume.

Concluzie

După această analiză detaliată, aveți la dispoziție un arsenal divers de instrumente de testare a penetrării. Alegeți-le pe cele mai potrivite pentru situațiile și circumstanțele specifice. Nu există un instrument universal, iar uneori cele mai simple instrumente sunt cele mai eficiente, iar alteori, contrariul.

Vă încurajăm să explorați și instrumentele de investigație criminalistică pentru a completa setul dvs. de cunoștințe și abilități în domeniul securității IT.