Scanarea pentru vulnerabilități bazate pe cloud este o practică esențială de securitate cibernetică în lumea tehnologiei.

Operatorii de rețea implementează măsuri de securitate de bază atunci când gestionează o rețea, dar unele vulnerabilități ascunse pot fi dificil de detectat. Prin urmare, apare nevoia de scanări automate de securitate în cloud.

Se așteaptă ca pasionații de tehnologie să poată efectua o scanare de bază a vulnerabilităților mediului cloud. Acest proces începe cu învățarea despre instrumentele de scanare a securității în cloud care pot ajuta la automatizarea detectării vulnerabilităților cloud într-o rețea. Mai multe scanere de vulnerabilități sunt disponibile cu costuri mici sau deloc, dar este esențial să le cunoașteți pe cele mai eficiente.

Cuprins

Ce este un scanner de vulnerabilitate?

Un Vulnerability Scanner este un instrument software conceput pentru a examina automat aplicațiile și rețelele pentru configurarea greșită și defecte de securitate. Aceste instrumente de scanare efectuează teste automate de securitate pentru a identifica amenințările de securitate într-o rețea cloud. În plus, au o bază de date actualizată constant cu vulnerabilități în cloud, care le permite să efectueze o scanare eficientă de securitate.

Cum să selectați scanerul potrivit pentru vulnerabilități

Este esențial să utilizați un scaner de vulnerabilități adecvat pentru securitatea în cloud. Multe instrumente de scanare a vulnerabilităților sunt disponibile pe internet, dar nu toate vor oferi ceea ce caută testerii de securitate în cloud în scanerele automate de vulnerabilitate. Așadar, iată câțiva factori de care trebuie să țineți cont atunci când selectați un instrument de scanare a vulnerabilităților.

Selectați un scanner de vulnerabilități care:

- scanează aplicații web complexe

- monitorizează sistemele critice și apărarea

- recomandă remedierea vulnerabilităților

- respectă reglementările și standardele din industrie

- are un tablou de bord intuitiv care afișează scorurile de risc

Este esențial să comparați și să revizuiți instrumentele utilizate în scanarea și testarea vulnerabilităților cloud. Ele oferă beneficii unice care asigură rețelele de sistem și aplicațiile web să funcționeze fără probleme și sunt sigure pentru utilizare în organizații și afaceri private.

Instrumentele de scanare a vulnerabilităților oferă monitorizare în cloud și beneficii de protecție a securității, cum ar fi:

- Scanarea sistemelor și rețelelor pentru vulnerabilități de securitate

- Efectuarea de teste de securitate ad-hoc ori de câte ori sunt necesare

- Urmărirea, diagnosticarea și remedierea vulnerabilităților cloud

- Identificarea și rezolvarea configurațiilor greșite în rețele

Iată primele 5 scanere de vulnerabilități pentru securitatea în cloud:

Intruder Cloud Security

Intrus este un instrument de scanare a vulnerabilităților în cloud special conceput pentru scanarea AWS, Azure și Google Cloud. Acesta este un scaner de vulnerabilități bazat pe cloud extrem de proactiv, care detectează orice formă de slăbiciune a securității cibernetice în infrastructurile digitale. Intruder este foarte eficient deoarece găsește deficiențe de securitate cibernetică în sistemele expuse pentru a evita încălcările costisitoare ale datelor.

Puterea acestui scaner de vulnerabilități pentru sisteme bazate pe cloud constă în abilitățile sale de scanare perimetrală. Este conceput pentru a descoperi noi vulnerabilități, pentru a se asigura că perimetrul nu poate fi încălcat sau spart cu ușurință. În plus, adoptă o abordare simplificată pentru detectarea erorilor și a riscurilor.

Hackerii le va fi foarte dificil să spargă o rețea dacă se folosește un scanner de securitate Intruder Cloud. Acesta va detecta toate punctele slabe dintr-o rețea cloud pentru a împiedica hackerii să găsească acele puncte slabe. Intrusul oferă, de asemenea, un sistem unic de interpretare a amenințărilor, care face ca procesul de identificare și gestionare a vulnerabilităților să fie ușor de spart. Acest lucru este foarte recomandat.

Aqua Cloud Security

Aqua Cloud Security este un scaner de vulnerabilități conceput pentru scanarea, monitorizarea și remedierea problemelor de configurare din conturile de cloud public, în conformitate cu cele mai bune practici și standarde de conformitate pe platforme bazate pe cloud, cum ar fi AWS, Azure, Oracle Cloud și Google Cloud. Oferă o platformă completă de protecție a aplicațiilor cloud-native.

Acesta este unul dintre cele mai bune scanere de vulnerabilitate utilizate pentru securitatea nativă în cloud în organizații. Operatorii de securitate a rețelei folosesc acest scaner de vulnerabilități pentru scanarea vulnerabilităților, managementul poziției securității în cloud, analiza dinamică a amenințărilor, securitatea Kubernetes, securitatea fără server, securitatea containerelor, securitatea mașinilor virtuale și integrările platformelor bazate pe cloud.

Aqua Cloud Security Scanner oferă utilizatorilor diferite ediții CSPM care includ SaaS și Open-Source Security. Ajută la securizarea configurației serviciilor cloud publice individuale cu CloudSploit și realizează soluții cuprinzătoare pentru gestionarea posturii de securitate multi-cloud. Greșelile sunt aproape inevitabile într-un mediu cloud complex și, dacă nu sunt verificate în mod adecvat, ar putea duce la o configurare greșită care poate duce la probleme grave de securitate.

Prin urmare, Aqua Cloud Security a conceput o abordare cuprinzătoare pentru a preveni încălcarea datelor.

Qualys Cloud Security

Qualys Cloud Security este o platformă excelentă de cloud computing concepută pentru a identifica, clasifica și monitoriza vulnerabilitățile cloud, asigurând în același timp conformitatea cu politicile interne și externe. Acest scaner de vulnerabilități prioritizează scanarea și remedierea prin găsirea și eradicarea automată a infecțiilor cu malware pe aplicațiile web și site-urile web ale sistemului.

Qualys oferă integrări în cloud public care permit utilizatorilor să aibă vizibilitate totală asupra implementărilor de cloud public. Majoritatea platformelor publice de cloud funcționează pe un model de „responsabilitate de securitate partajată”, ceea ce înseamnă că utilizatorii trebuie să își protejeze volumul de lucru în cloud. Aceasta poate fi o sarcină descurajantă dacă este făcută manual, așa că majoritatea utilizatorilor vor folosi mai degrabă scanere de vulnerabilitate.

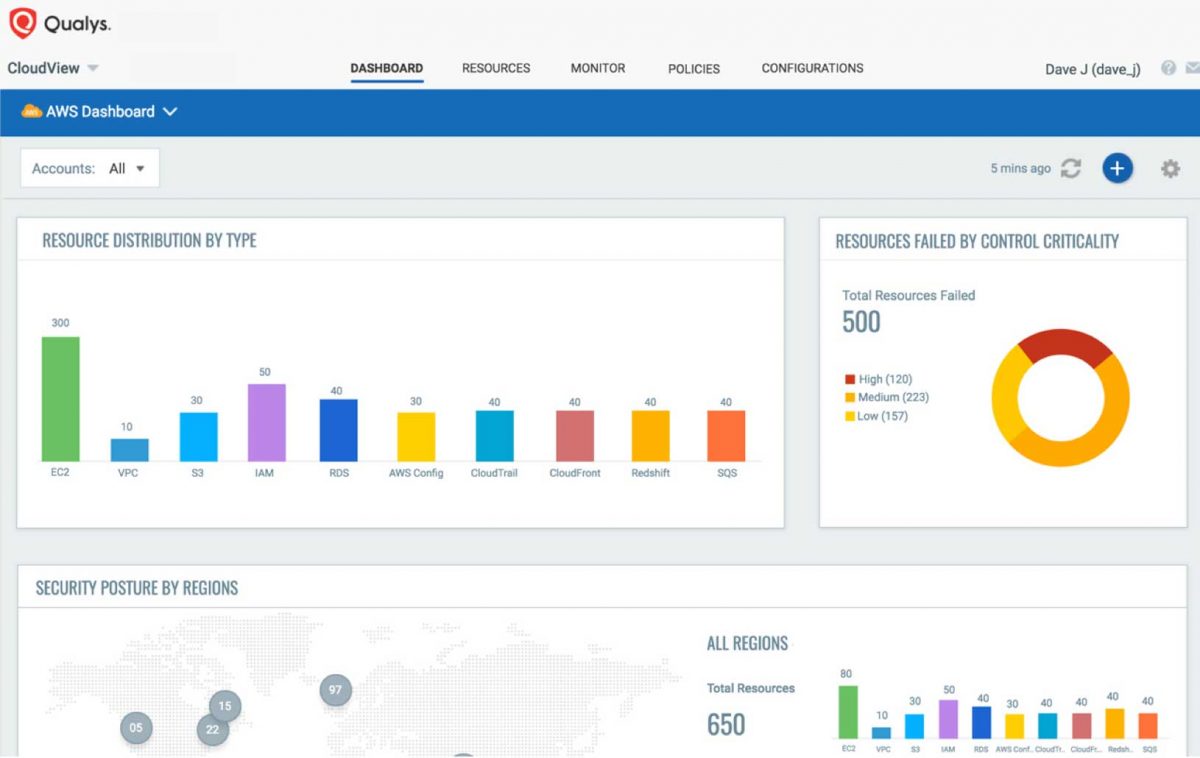

Qualys oferă vizibilitate completă cu securitate IT end-to-end și conformitate cu implementările hibride IT și AWS. Monitorizează și evaluează continuu activele și resursele AWS pentru probleme de securitate, configurări greșite și implementări non-standard. Este scanerul perfect pentru vulnerabilități pentru scanarea mediilor cloud și detectarea vulnerabilităților în rețele interne complexe. Are o interfață centrală cu un singur panou de sticlă și un tablou de bord CloudView care permite utilizatorilor să vizualizeze aplicațiile web monitorizate și toate activele AWS în mai multe conturi printr-o interfață de utilizare centralizată.

Rapid7 Insight Cloud Security

Rapid7 InsightCloudSec platforma este unul dintre cele mai bune scanere de vulnerabilități pentru securitatea în cloud. Acest scaner de vulnerabilități este conceput pentru a menține serviciile cloud în siguranță. Dispune de o platformă de perspectivă care asigură securitatea aplicațiilor web, managementul vulnerabilităților, comandă amenințărilor, detectarea erorilor și răspuns, inclusiv servicii de consultanță și management expert în securitate în cloud.

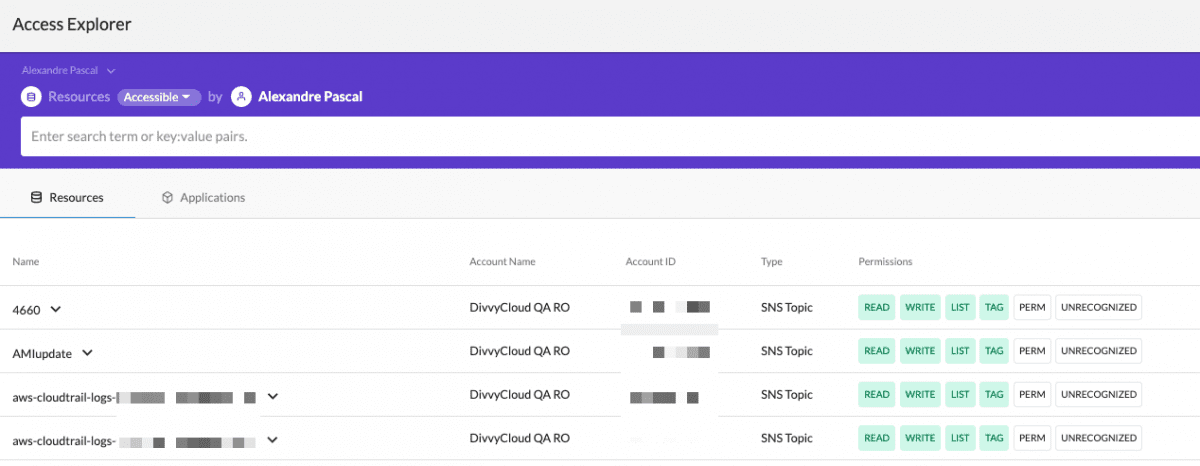

Serviciile cloud securizate oferite de Rapid7 InsightCloudSec ajută la promovarea afacerii în cele mai bune moduri posibile. De asemenea, permite utilizatorilor să impulsioneze inovația prin securitate și conformitate continuă. Această platformă de securitate în cloud oferă beneficii excelente, inclusiv protecția sarcinii de lucru în cloud, managementul poziției de securitate și gestionarea identității și a accesului.

Rapid7 este o platformă cloud-native complet integrată care oferă caracteristici precum; evaluare și auditare a riscurilor, vizibilitate și monitorizare unificate, automatizare și remediere în timp real, guvernare a identității cloud și gestionarea accesului, protecție împotriva amenințărilor, platformă extensibilă și infrastructură ca securitatea codului, balustradele de securitate Kubernetes și managementul posturii. Lista este nesfârșită.

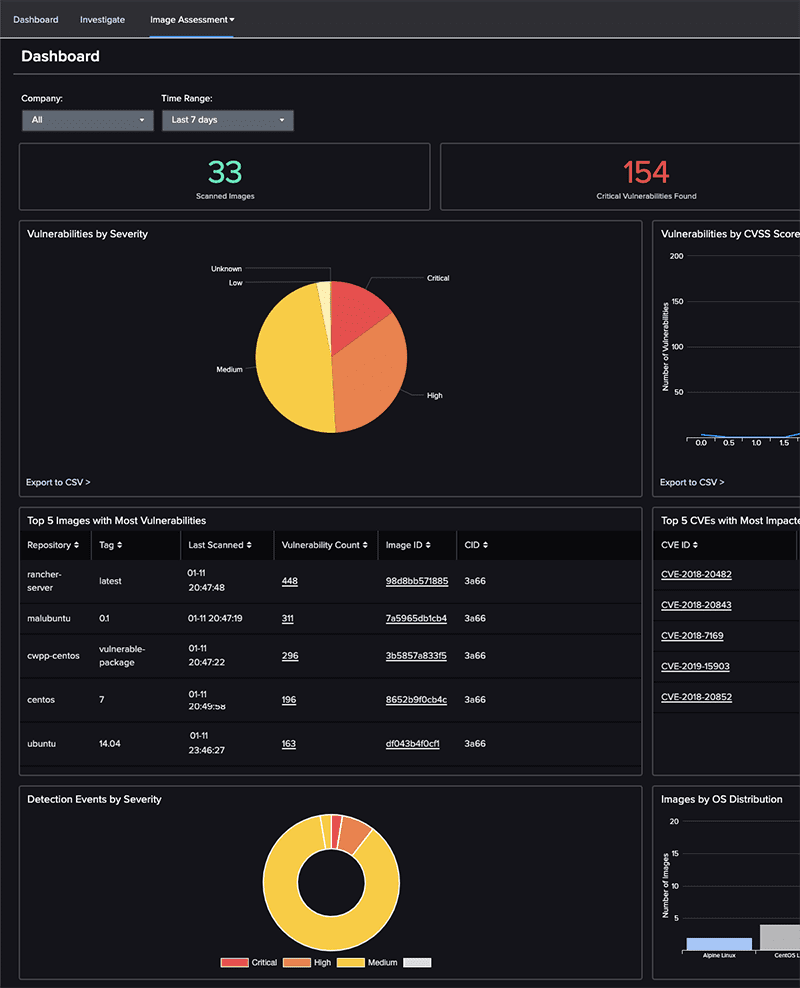

CrowdStrike Cloud Security

CrowdStrike Cloud Security este un scaner de vulnerabilitate de top conceput pentru serviciile de securitate cloud. Oprește încălcările în cloud cu managementul unificat al securității în cloud și prevenirea încălcărilor pentru medii multi-cloud și hibride într-o singură platformă. Această platformă a transformat modul în care se realizează automatizarea securității în cloud pentru aplicațiile și rețelele web.

CrowdStrike oferă securitate nativă în cloud complet și protejează sarcinile de lucru, gazdele și containerele. Acesta permite DevOps să detecteze și să remedieze problemele înainte ca acestea să afecteze negativ un sistem. În plus, echipele de securitate pot folosi acest scaner de securitate în cloud pentru a se apăra împotriva încălcărilor din cloud folosind date și analize la scară cloud. Acest scaner de vulnerabilități va crea mai puțină muncă pentru securitatea în cloud și echipele DevOps, deoarece implementările în cloud sunt optimizate automat cu protecție unificată.

Caracteristicile sale includ descoperirea automată a vulnerabilităților în cloud, detectarea și prevenirea amenințărilor, protecție continuă în timpul rulării, inclusiv EDR pentru încărcături de lucru și containere în cloud. În plus, permite dezvoltatorilor web să creeze și să ruleze aplicații web știind că sunt complet protejați de o încălcare a datelor. Ca rezultat, atunci când amenințările sunt vânate și eradicate, aplicațiile cloud vor rula fără probleme și mai rapid în timp ce lucrează cu cea mai mare eficiență.

Concluzie 👩💻

Scanerele de vulnerabilitate sunt esențiale pentru securitatea în cloud, deoarece pot detecta cu ușurință punctele slabe ale sistemului și pot prioritiza soluțiile eficiente. Acest lucru va ajuta la reducerea volumului de muncă al echipelor de securitate din organizații. Fiecare dintre scanerele de vulnerabilitate analizate în acest ghid oferă beneficii excelente.

Aceste scanere de vulnerabilități permit utilizatorilor să efectueze scanări conectându-se la site-ul web ca utilizatori autorizați. Când se întâmplă acest lucru, monitorizează și scanează automat zonele slabe ale sistemelor. De asemenea, identifică orice formă de anomalie în configurația unui pachet de rețea pentru a bloca hackerii să exploateze programele de sistem. Evaluarea automată a vulnerabilităților este foarte importantă pentru serviciile de securitate cloud.

Deci, scanerele de vulnerabilități pot detecta mii de vulnerabilități și pot identifica riscul real al acestor vulnerabilități validând-le. Odată ce acestea au fost realizate, ei prioritizează apoi remedierea în funcție de nivelul de risc al acestor vulnerabilități. Toate cele cinci scanere de vulnerabilitate examinate sunt testate și de încredere, astfel încât utilizatorii nu trebuie să-și facă griji cu privire la nicio formă de deficiență.

În cele din urmă, este esențial să rețineți că scanarea vulnerabilităților este diferită de testarea de penetrare.

Scanerele de vulnerabilitate descoperă vulnerabilități și le clasifică în funcție de nivelul lor de amenințare. Acestea le corelează cu software-ul, dispozitivele și sistemele de operare care sunt conectate la o rețea bazată pe cloud. De asemenea, sunt detectate configurații greșite în rețea.

Cu toate acestea, testarea de penetrare implementează o metodă diferită care implică exploatarea vulnerabilităților detectate într-o rețea bazată pe cloud. Deci, testarea de penetrare este efectuată imediat după ce a fost efectuată scanarea vulnerabilităților. Ambele procese de securitate în cloud sunt similare și se concentrează pe asigurarea că aplicațiile și rețelele web sunt sigure și protejate de amenințări.