Securitatea cibernetică este un domeniu de îngrijorare în creștere pentru întreprinderi și organizații de toate formele și dimensiunile din întreaga lume.

Pe măsură ce tehnologia evoluează și progresează, infractorii cibernetici găsesc noi instrumente și tehnici sofisticate pentru a încălca o rețea de securitate – făcând securitatea datelor și protecția rețelei o provocare majoră pentru organizații.

Ultimul deceniu, în special ultimii doi ani, a cunoscut o creștere semnificativă a atacurilor cibernetice, după cum a raportat OMS și Interpol— în primul rând din cauza mediilor de lucru la distanță și a riscurilor și provocărilor de securitate pe care le presupunea.

Nu o să crezi, dar statisticile sugerează că cam 2.200 de atacuri de securitate cibernetică apar zilnic, cu un atac cibernetic la fiecare 39 de secunde în medie. Aceasta înseamnă că are loc un atac cibernetic și încălcă o rețea a companiei în timp ce vorbim.

Deși eliminarea totală a atacurilor cibernetice din domeniul securității cibernetice nu este posibilă – înțelegerea și identificarea diferitelor tipuri de atacuri cibernetice și luarea de măsuri proactive pentru a le preveni este unul dintre pașii esențiali și de cea mai mare importanță pentru companiile de astăzi.

Acesta este motivul pentru care am enumerat cele mai importante amenințări de securitate cibernetică pe care ar trebui să le cunoașteți și instrumentele lor de prevenire în acest articol. Dar înainte de a ajunge la esențial, să înțelegem de ce atacurile cibernetice sunt amenințări majore pentru afacerile și întreprinderile globale.

Cuprins

Cum amenințările cibernetice perturbă afacerile și organizațiile?

Scopul principal al unui atac de securitate cibernetică este de a accesa o rețea a companiei sau un sistem informatic într-un mod neautorizat pentru a fura, modifica, distruge sau expune informațiile sale sensibile și confidențiale.

Astfel, atunci când un criminal cibernetic sau un hacker efectuează un atac cibernetic, acesta are ca rezultat pierderea completă a datelor, întreruperi, încălcări sau manipulare, ceea ce face ca organizațiile să suporte pierderi financiare majore, daune reputației și neîncrederea clienților.

Giganți uriași ca Dropbox, Uber, Twilioși Revolut au suferit atacuri cibernetice într-o formă sau alta — suferind repercusiunile phishing-ului și ale unor breșe majore de date. De exemplu, în septembrie 2022, o încălcare a datelor de securitate cibernetică și un atac de inginerie socială au expus datele celor 50.000 de clienți Revolut, inclusiv adresele, numele, adresele de e-mail și detaliile parțiale ale cardului de plată.

Cu toate acestea, este esențial să rețineți că aceste atacuri cibernetice nu vizează doar peștii mai mari din mare; adică companiile de miliarde de dolari, dar întreprinderile mici și mijlocii (IMM-urile) sunt în egală măsură în pericol de atacuri de securitate cibernetică – în special din cauza mai puținelor măsuri de securitate.

De fapt, conform Raportul Verizon 2021 privind investigațiile privind încălcarea datelor (DBIR)în 2021, 1 din 5 victime ale încălcării datelor au fost IMM-uri – suportând un cost mediu al pierderilor de 21.659 USD.

În timp ce aceste atacuri cibernetice fac companiile să sufere pierderi semnificative de reputație, costurile daunelor lor cresc pe măsură ce atacurile devin mai sofisticate. Experții prevăd costurile infracționalității cibernetice de atins 10,5 trilioane de dolari până în 2025crescând anual cu 15% în următorii cinci ani.

Într-o situație atât de gravă, învățarea despre statisticile chinuitoare privind securitatea cibernetică, promovarea unei culturi a securității cibernetice, promovarea instruirii și conștientizării securității cibernetice și luarea de măsuri preventive la fiecare nivel și poziție este crucială pentru companii, începând cu cunoașterea celor mai comune și mai mari riscuri de securitate cibernetică.

Deci, haideți să ne aruncăm direct în listă.

Programe malware

Denumit și software rău intenționat, malware este una dintre cele mai mari amenințări la securitatea cibernetică. Programele malware încalcă rețeaua unei companii prin software rău intenționat, cum ar fi viruși, ransomware, viermi, roboți, criptojacking, troieni și adware – pentru a dăuna datelor serverului, a distruge date sau a fura informații confidențiale.

Este una dintre cele mai mari amenințări din cauza diferitelor mijloace sau software-ul folosit de malware pentru a sparge un sistem sau a sparge o rețea prin vulnerabilități. Adesea vine sub formă de e-mailuri spam, descărcări rău intenționate sau prin conectarea la alte dispozitive sau mașini infectate.

Unul dintre cele mai recente exemple de atac de malware a fost Emotet troian, care a apărut în jurul anului 2014 și s-a oprit în 2021. Acest atac extrem de sofisticat a fost livrat ca o actualizare Windows, instruind utilizatorii să-l instaleze cu prioritate. Hackerii au folosit e-mailuri de fază care conțineau link-uri sau atașamente dăunătoare și activate macro pentru a le răspândi.

Există mai multe modalități de a preveni atacurile de programe malware, inclusiv instalarea de software anti-virus și anti-malware, firewall-uri, actualizarea regulată a browserelor și a sistemelor de operare, evitarea clicurilor pe link-uri suspecte etc. Dacă sunteți în căutarea unui software de eliminare a programelor malware,

Personal, aș recomanda să optați pentru Serviciu de eliminare a programelor malware Bytescare efectuează o analiză riguroasă a amenințărilor asupra sistemului dvs. și asigură eliminarea persistentă a amenințărilor, permițând productivitatea continuă la locul de muncă.

Citiți și: Cum să eliminați programele malware de pe PC (Windows și macOS)?

phishing

Phishingul este un atac cibernetic proeminent, care este un tip de atac de inginerie socială care reprezintă 90% din încălcările de date ale tuturor organizațiilor.

Într-un atac de tip phishing, atacatorul se uită la o entitate sau o autoritate de încredere și folosește tactici de inginerie socială pentru a trimite e-mailuri, SMS-uri, conturi de rețele sociale și telefoane false și atrage utilizatorii să facă clic pe linkuri rău intenționate sau să introducă detalii sensibile care declanșează descărcări sau date rău intenționate. compromite.

De exemplu, cel Banca Crelan a Belgiei a fost victima unui atac de phishing Business Email Compromise (BEC) în care atacatorul a compromis contul de e-mail al unui director de nivel superior și a instruit angajații băncii să transfere bani într-un cont bancar deținut și controlat de atacator. Această înșelătorie a făcut compania să piardă aproximativ 75,8 milioane de dolari.

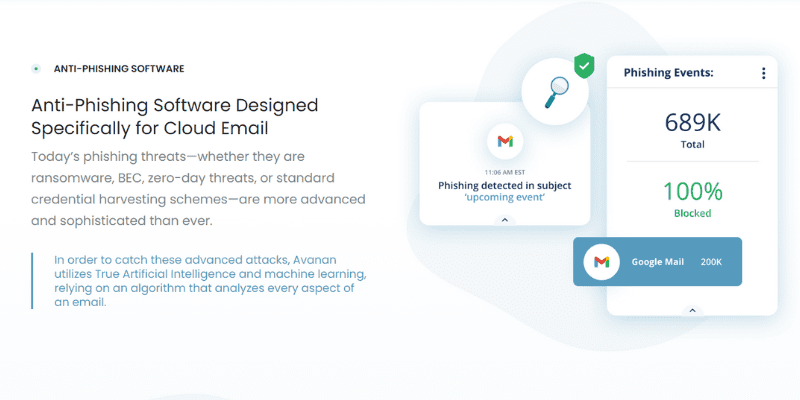

Prin urmare, utilizând Multi-Factor Authentication (MFA), folosind gateway-uri puternice de securitate pentru e-mail, verificând e-mailurile și adresele de e-mail ale expeditorului și folosind instrumente precum Software-ul anti-phishing de la Avanan este esențial pentru a evita căderea victimei unui atac de phishing de securitate cibernetică.

Ransomware

Ransomware-ul este o altă amenințare de securitate cibernetică cea mai comună și proeminentă care implică criptarea sau furtul datelor confidențiale ale unei organizații și solicitarea de răscumpărare în schimb, ceea ce face, de asemenea, un atac cibernetic profitabil și costisitor.

Mulți experți în securitate numesc 2020 „anul ransomware”, cu a crestere de 148% în pandemia de COVID-19.

În mai 2021, Brenntag, o divizie nord-americană a distribuitorului de produse chimice, a pierdut 150 GB de date din cauza unui atac ransomware desfășurat de gașca DarkSide asupra companiei. Atacatorul a cerut 7,5 milioane de dolari în schimbul unei răscumpări, dar compania ar putea reuși să o negocieze la 4,4 milioane de dolari – care au fost plătiți de companie bandei pentru a le împiedica să publice datele compromise.

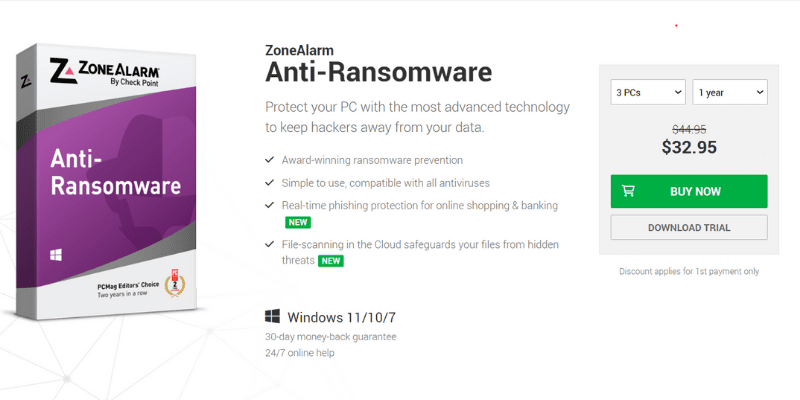

Prin urmare, realizând backup-uri regulate, permițând o protecție puternică de securitate a terminalelor și instalând software anti-ransomware de încredere, cum ar fi ZoneAlarmsunt esențiale pentru a preveni ransomware și pentru a suporta pierderi financiare majore.

Atacurile lanțului de aprovizionare

Un atac al lanțului de aprovizionare este un atac de securitate cibernetică care vizează furnizorii terți de încredere ai unei organizații care oferă software, hardware și alte servicii esențiale pentru lanțul de aprovizionare al organizației.

Acest atac exploatează încrederea dintre o companie și furnizorii și furnizorii săi terți; prin urmare, pentru o companie, verificarea și investigarea terților săi este de cea mai mare importanță.

Atacatorii lanțului de aprovizionare cu software injectează cod rău intenționat într-o aplicație a companiei pentru a-și infecta utilizatorii sau pentru a accesa informații sensibile. În același timp, atacatorii lanțului de aprovizionare hardware compromit componentele fizice ale unei aplicații în același scop – distrugând încrederea și reputația unei companii.

Unul dintre cele mai recente incidente ale unui atac al lanțului de aprovizionare este Atacul SolarWinds Orion în 2020. Atacurile au pătruns în mediul de dezvoltare software al SolarWinds pentru a încorpora coduri rău intenționate în actualizările platformei Orion. Acest lucru a dus la peste 18.000 de organizații să instaleze uși în rețelele și sistemele lor prin actualizări regulate de software, actualizarea Sunburst în acest caz, permițând atacatorilor să obțină acces la informații confidențiale de la mai multe companii private globale și agenții guvernamentale.

Puteți preveni acest atac prin asigurarea securității software-ului, gestionarea corectă a corecțiilor și folosind instrumente precum Securitatea lanțului de aprovizionare software cu ciclu complet de viață AquaSec soluție care securizează legăturile lanțului dvs. de aprovizionare pentru a menține integritatea codului și a minimiza suprafața de atac.

Atacurile Zero Day

Un atac zero-day are loc atunci când hackerul reușește să exploateze o lacună sau o vulnerabilitate înainte ca dezvoltatorii să poată găsi o soluție. Este momentul în care compania identifică vulnerabilitățile software. Totuși, nu există o remediere imediată sau există „zero zile” pentru a o remedia – oferind hackerilor un avantaj pentru a exploata vulnerabilitățile imediat.

În 2020, populara platformă de videoconferință Zoom a suferit un atac de vulnerabilitate zero-day care a permis hackerilor să acceseze de la distanță computerele utilizatorilor dacă rulau pe Windows 7 și versiuni mai vechi. Hackerul ar putea prelua în întregime computerul și să-i acceseze fișierele dacă victima țintă era un administrator.

Un proces de gestionare a corecțiilor și un plan de răspuns la incidente fiabile și bine comunicate vă pot ajuta să evitați atacurile zero-day. În plus, folosind software-ul de prevenire a atacurilor zero-day, cum ar fi Soluția de prevenire a zilei zero de la Opawat țintit pentru a asigura o securitate ridicată a e-mailului este, de asemenea, benefic.

Atacurile omului la mijloc

După cum sugerează și numele, într-un atac de tip man-in-the-middle, un atacator intervine între o comunicare între două părți, deturnând o sesiune între o gazdă și client.

Denumite și interceptarea cu urechea, atacurile MITM implică atacatorul să reducă comunicarea client-server și să creeze o nouă linie de comunicare pentru a fura date personale și informații bancare, pentru a manipula utilizatorii pentru a întreprinde anumite acțiuni, pentru a iniția transferuri de fonduri și multe altele.

Un exemplu popular de atac MITM este atunci când, în 2014, Lenovo a distribuit computere cu adware Superfish Visual, permițând atacatorilor să creeze și să implementeze reclame pe site-uri web criptate, să modifice SSL-ul site-ului și să adauge propriile lor. Acest lucru le-a permis hackerilor să vadă activitatea pe web a utilizatorului și datele de conectare atunci când au răsfoit Chrome sau Internet Explorer.

Folosind criptarea datelor și a dispozitivelor, instalarea VPN-urilor, implementarea autentificării cu mai mulți factori și instalarea de soluții de securitate fiabile pentru aplicații, cum ar fi Firewall-ul aplicației web Impervasunt esențiale pentru a preveni atacurile MITM.

Atacurile DDoS

Un atac Distributed Denial of Service (DDoS) inundă un server web cu roboți și trafic pe internet, perturbând experiența normală de trafic pe site, performanța și timpul de funcționare.

O mulțime de trafic irelevant către un site web țintă consumă resursele acestuia, ceea ce face dificil de gestionat sau de a oferi o experiență bună utilizatorilor țintă, ducând la oprirea serverului și făcând site-ul inaccesibil pentru internet.

Astfel, un atac DDoS de succes poate afecta în mare măsură reputația și credibilitatea online a unei afaceri. Atacurile DDoS au înregistrat o creștere semnificativă din 2020, iar statisticile sugerează că 2021 a înregistrat o Creștere de 67%. în atacuri DDoS cu răscumpărare.

În februarie 2020, Amazon Web Services a fost lovit de un atac masiv DDoScare vizează un client AWS neidentificat care utilizează Reflecția CLDAP tehnică care se bazează pe servere terțe CLDAP și amplifică cererile de date trimise la adresa IP a țintei de 56 până la 70 de ori.

Efectuarea de evaluări a riscurilor, utilizarea firewall-urilor și soluțiilor de diferențiere a traficului și instalarea de servicii precum Serviciile de rețea Cloudflare poate ajuta la prevenirea semnificativă a șanselor de atacuri DDoS rău intenționate.

Injecție SQL

Injectarea SQL sau Structured Query Language (SQL) are loc atunci când atacatorul manipulează o interogare sau o instrucțiune SQL standard pe un site web sau o aplicație bazată pe baze de date. Hackerul injectează coduri rău intenționate în interogările SQL, permițându-le să vadă, să editeze, să șteargă sau să manipuleze informațiile critice ale bazei de date.

Hackerii din Miami au folosit injecția SQL pentru a se infiltra în sistemele corporative în mai multe organizații, în principal Lanț de vânzare cu amănuntul 7-Elevenfurând cu succes 130 de milioane de numere de card de credit.

Folosind sisteme și instrumente de detectare a intruziunilor precum Analizorul EventLog de la ManageEngine poate ajuta la atenuarea și evitarea injecției SQL de la compromiterea bazei de date a aplicațiilor companiei dvs.

XSS

Atacurile de tip cross-site scripting (XSS) implică atacatorul inserând cod rău intenționat și neautorizat într-un site web legitim.

Acest cod este apoi lansat ca un script infectat în browserul web al utilizatorului, permițând hackerului să se uzurpea identitatea utilizatorului sau să fure informațiile confidențiale ale acestuia, cum ar fi detaliile bancare, acreditările de conectare etc.

Puteți preveni atacurile XSS prin codificarea datelor la ieșire, filtrarea intrării la sosire și folosind antetele de răspuns adecvate. Mai mult, puteți chiar detecta și atenua injecția SQL cu ManageEngine Analizor EventLog pentru a preveni accesul neautorizat la date și mișcarea laterală.

Atacurile bazate pe parole

În atacurile bazate pe parole, atacatorul pirata parola unui utilizator folosind instrumente și programe de spargere a parolelor precum Hashcat și Aircrack. Un atac bazat pe parole poate fi diferențiat în mai multe tipuri, cum ar fi atacuri de forță brută, atacuri cu keylogger și atacuri de dicționar.

Atacatorul folosește abordarea de încercare și eroare pentru a ghici datele de conectare ale utilizatorului și pentru a sparge conturile acestora într-un atac cu forță brută. În același timp, atacul dicționarului folosește cuvinte comune pentru a ghici parolele unui utilizator, mai ales atunci când acestea sunt slabe și prea ușor de ghicit.

Keylogger este un atac malware care folosește apăsarea tastelor pe care un utilizator le folosește pentru a introduce informații precum parole, detalii despre cardul de credit și alte date sensibile în sistemele lor computerizate.

Pe lângă utilizarea parolelor puternice și actualizarea lor în mod regulat, folosiți soluții de management securizat, cum ar fi IPBan Provă va ajuta să eliminați hackerii și conectările în forță brută și să asigurați securitatea autentificărilor.

Ascultarea cu urechea

Un atac de interceptare este un act de interceptare a informațiilor între două părți pentru a accesa date și informații sensibile pentru a asculta, înregistra sau intercepta date.

Cunoscută și sub denumirea de sniffing sau spoofing, interceptarea se poate aplica comunicărilor verbale, cum ar fi mesajele text, e-mailul, transmisiile de fax, conferințele video și alte date transmise prin rețea.

Acest atac poate face victimele să sufere prin furt de identitate, pierderi financiare, daune reputației, date compromise, umilire și multe altele.

Puteți preveni riscurile de interceptare folosind soluții puternice de autentificare și criptare, cum ar fi Criptare de generație următoare cu NordVPNrăspândirea conștientizării securității cibernetice și asigurarea securității fizice.

Atacurile IoT

Creșterea numărului de medii de lucru de la domiciliu sau de lucru la distanță a crescut de la pandemie, la fel și atacurile asupra dispozitivelor inteligente și a internetului obiectelor (IoT). Atacurile IoT au escaladat semnificativ la 1,51 miliarde între ianuarie și iunie 2021.

Aceste atacuri vizează rețele și dispozitive bazate pe IoT, cum ar fi camerele de securitate sau termostatele inteligente, pentru a obține controlul asupra dispozitivului sau pentru a fura date.

În iulie 2015, hackerii au efectuat o Hack de jeep și a preluat controlul asupra Jeep SUU folosind magistrala CAN și exploatând o vulnerabilitate de actualizare a firmware-ului, permițându-le să controleze viteza vehiculului și alte acțiuni.

Trebuie să utilizați soluții precum Soluții de securitate IoT pentru Enterprise, Industrial și Healthcare by Check Point pentru a preveni atacurile cibernetice IoT.

Atacurile bazate pe cloud

Vulnerabilitățile cloud cresc enorm, crestere cu 150% în ultimii cinci ani. Aceste atacuri vizează platforme de servicii bazate pe cloud, cum ar fi stocarea în cloud, cloud computing și modelele SaaS și PaaS.

Aceste atacuri fac organizațiile să sufere consecințe grave, inclusiv pierderea datelor, expunerea datelor, accesul neautorizat la informații sensibile și întreruperea serviciilor.

În iulie 2021, Kesaya a suferit un atac ransomware bazat pe cloud în lanțul de aprovizionare pe instrumentele sale de monitorizare de la distanță și de securitate a perimetrului rețelei – oferind hackerilor control administrativ asupra serviciilor sale pentru a infecta rețelele furnizorului de servicii și ale clienților.

Pentru a preveni astfel de pericole, puteți asigura securitatea în cloud alegând Orca, an Platformă de securitate cloud bazată pe inteligență artificială pentru a elimina riscurile cloud.

Criptojacking

Un atac cibernetic prin criptojacking implică atacatorul deturnând computerul de la serviciu sau de acasă al altcuiva pentru a extrage criptomonede, cum ar fi Bitcoin. Hackerii pot accesa dispozitivul unei victime infectându-l cu reclame online rău intenționate sau trimițând ferestre pop-up sau e-mailuri care constau în linkuri rău intenționate.

Puteți preveni atacurile de criptojacking actualizându-vă software-ul, instalând un dispozitiv de blocare a anunțurilor sau un blocator de criptojacking, cum ar fi Blocantul software-ului Acronis Cryptojacking, care blochează amenințările pe computerul dvs. Acronis oferă și alte servicii de protecție cibernetică.

Atacurile DoS

Un atac de tip Denial of Service (DoS) inundă o rețea vizată cu solicitări false – copleșind serverul, perturbând operațiunile acestuia și făcându-l inaccesibil pentru utilizatorii vizați.

Deși poate părea similar cu atacurile DDoS, ele diferă în ceea ce privește originea. În timp ce atacurile DDoS provin din mai multe sisteme, atacatorii lansează atacuri DoS dintr-un singur sistem.

În 2018, Panda Security a anunțat răspândirea unui script de criptojackingcunoscut sub numele de „WannaMine”, pentru a extrage criptomoneda Monero care a infectat mai multe rețele de companii de profil înalt.

Puteți preveni atacurile DoS folosind rețele de livrare de conținut (CDN), blocarea IP, limitarea ratei și instalarea de soluții precum Prevenirea atacurilor DDoS de la Radware Servicii.

gaura de udare

Un atac în poarta de apă este un atac cibernetic care vizează un grup de utilizatori sau o organizație prin infectarea site-urilor web sau a paginilor web pe care le vizitează în mod obișnuit.

La fel cum animalele de pradă pândesc și așteaptă în jurul adăposturilor pentru a-și ataca prada, infractorii cibernetici pândesc pe site-uri web obișnuite sau de nișă, așteptând o oportunitate de a infecta acele site-uri web, infectând astfel site-urile victimelor care vizitează site-urile de nișă.

În 2015, un grup chinez de hacking a făcut din Forbes o victimă a unui atac la o gaură de apă— exploatarea vulnerabilităților zero-day în Adobe Flash Player și Internet Explorer pentru a afișa versiunile infectate ale funcției Forbes „Gândul zilei” – permițând atacatorilor să infecteze utilizatorii și dispozitivele vulnerabile care vizitează site-ul web Forbes.

Pe care se bazează multe întreprinderi mijlocii și mici Soluțiile inovatoare de securitate cibernetică Fortinet pentru a-și proteja rețelele de atacuri cibernetice critice, cum ar fi gropile de apă.

Atacurile de tip drive-by

Un atac de descărcare drive-by sau un atac drive-by se referă la coduri sau scripturi rău intenționate care declanșează o descărcare neintenționată a unui program malware pe dispozitivul unui utilizator fără știrea acestuia sau fără permisiunea explicită a acestuia.

Este esențial să eliminați software-ul învechit, să păstrați site-urile web și sistemele de operare la zi, să folosiți parole puternice și complexe pentru conturile de administrator și să folosiți pârghie Soluții de securitate cibernetică Fortinet pentru a asigura securitatea rețelei și a aplicațiilor și pentru a preveni riscurile de atacuri directe.

Cal troian

Un virus troian este un malware rău intenționat care se deghizează în programe sau software legitime, dar atunci când este instalat de utilizator poate duce la manipularea și compromiterea datelor.

Ei folosesc tactici de inginerie socială pentru a-l determina pe utilizator să ia acțiuni specifice – declanșând descărcarea și instalarea malware-ului pe dispozitivele lor.

Software antivirus ca Spybot poate ajuta la asigurarea protecției programelor malware împotriva altor amenințări cibernetice.

Concluzie

Câteva întreprinderi mari și întreprinderi mici se confruntă cu riscuri tot mai mari de evoluție a atacurilor cibernetice și a amenințărilor online, care amenință finanțele, vânzările, reputația și credibilitatea afacerii.

Cu o astfel de gamă de amenințări la adresa securității cibernetice care persistă pe web, măsurile critice de securitate cibernetică sunt esențiale pentru ca întreprinderile să țină la distanță infractorii cibernetici și să asigure operațiuni comerciale consecvente.

Așadar, asigurați-vă că profitați de acest articol care prezintă riscurile comune de securitate cibernetică și cum le puteți evita.

În continuare, acum că știți despre pericolele, este timpul să fiți pregătiți cu aceste instrumente de simulare a atacurilor cibernetice pentru a îmbunătăți securitatea.