Importanța Software-ului de Conformitate în Securitatea Cibernetică

Odată cu creșterea continuă a atacurilor cibernetice, implementarea unor măsuri și soluții solide de securitate cibernetică a devenit o necesitate critică. Infractorii cibernetici utilizează tactici sofisticate pentru a compromite datele din rețele, cauzând pierderi financiare de miliarde de dolari companiilor.

Conform statisticilor recente, zilnic se produc aproximativ 2.200 de atacuri cibernetice, iar costul total al infracțiunilor cibernetice este estimat să atingă suma impresionantă de 8 trilioane de dolari până la sfârșitul anului 2023.

Aceste date subliniază importanța vitală ca organizațiile să adopte soluții de securitate cibernetică pentru a preveni atacurile și încălcările de date online.

În plus, odată cu creșterea implementării soluțiilor de securitate cibernetică, organizațiile trebuie să se conformeze standardelor specifice de securitate cibernetică, în funcție de domeniul lor de activitate. Această conformitate este esențială pentru atingerea obiectivelor de securitate și pentru succesul organizației.

Conformitatea în domeniul securității cibernetice este fundamentală pentru capacitatea unei organizații de a proteja datele, de a construi încrederea clienților, de a asigura securitatea operațiunilor și de a evita pierderile financiare.

Cu toate acestea, complexitatea reglementărilor de conformitate face dificilă pentru organizații să fie mereu cu un pas înaintea atacurilor cibernetice și a încălcărilor de date. Aici intervine rolul crucial al software-ului de conformitate cu securitatea cibernetică.

Există diverse software-uri și instrumente disponibile pe piață care ajută organizațiile să respecte cerințele de securitate și să reducă riscurile asociate.

În acest articol, vom explora în detaliu ce este software-ul de conformitate pentru securitatea cibernetică, avantajele sale și instrumentele disponibile pentru a consolida conformitatea organizațiilor.

Ce Înseamnă Conformitatea cu Securitatea Cibernetică și Care Este Importanța Ei?

Conformitatea cu securitatea cibernetică garantează că organizațiile aderă la standardele de reglementare esențiale, stabilite pentru a proteja rețelele de computere împotriva amenințărilor cibernetice.

Reglementările de conformitate ajută organizațiile să respecte legile naționale și locale privind securitatea cibernetică, protejând datele și informațiile sensibile.

Simplu spus, conformitatea cu securitatea cibernetică este un proces de gestionare a riscurilor, aliniat cu măsurile de securitate stabilite. Acesta asigură că organizațiile respectă regulile și directivele privind securitatea cibernetică.

Conformitatea cu securitatea cibernetică este crucială pentru organizații. Nu doar asigură respectarea reglementărilor, ci și consolidează managementul securității.

Iată câteva beneficii pe care le oferă conformitatea cu securitatea cibernetică pentru organizații:

- Evită amenzile și sancțiunile asociate cu nerespectarea reglementărilor de securitate.

- Îmbunătățește protecția datelor și capacitățile de gestionare.

- Implementează cele mai bune practici de securitate din industrie, facilitând evaluarea riscurilor, reducând erorile și construind relații solide cu clienții.

- Crește eficiența operațională prin gestionarea excesului de date, remedierea lacunelor de securitate și minimizarea utilizării neautorizate a datelor.

- Dezvoltă o reputație de brand puternică, autoritate și încrederea clienților.

Reglementări Comune de Conformitate cu Securitatea Cibernetică

Cerințele de reglementare variază în funcție de domeniul de activitate și de tipul de date stocate de organizație.

Obiectivul principal al oricărei reglementări de conformitate este protejarea datelor personale, cum ar fi numele, numerele de telefon, detaliile bancare, codurile numerice personale, datele de naștere și alte informații care pot fi exploatate de infractorii cibernetici pentru a obține acces neautorizat la rețele.

Iată câteva dintre cele mai comune reglementări de conformitate care ajută organizațiile din diverse sectoare să respecte standardele de securitate:

1. HIPAA

HIPAA (Legea privind Portabilitatea și Responsabilitatea Asigurărilor de Sănătate) reglementează datele și informațiile sensibile legate de sănătate, asigurând integritatea, confidențialitatea și disponibilitatea informațiilor protejate despre sănătate (PHI).

Organizațiile din domeniul sănătății, furnizorii și centrele de compensare trebuie să respecte standardele de confidențialitate HIPAA. Această cerință de conformitate asigură că organizațiile și asociații de afaceri nu divulgă informații critice și confidențiale fără acordul persoanei respective.

HIPAA fiind un statut federal din SUA din 1996, regula nu se aplică organizațiilor din afara Statelor Unite.

2. PCI-DSS

PCI-DSS (Standardul de Securitate a Datelor pentru Industria Cardurilor de Plată) este o cerință non-federală de conformitate a securității datelor, implementată pentru a permite controale de securitate și protecția datelor pentru cardurile de credit.

Solicită companiilor și organizațiilor care gestionează tranzacții și informații de plată să respecte 12 cerințe standard de securitate, inclusiv configurarea firewall-ului, criptarea datelor, protecția prin parolă și altele.

Organizațiile care nu respectă PCI-DSS sunt adesea ținta atacurilor cibernetice, ceea ce duce la sancțiuni financiare și daune reputaționale.

3. GDPR

GDPR (Regulamentul General privind Protecția Datelor) este o lege privind securitatea, protecția și confidențialitatea datelor, publicată în 2016 pentru țările din Spațiul Economic European (SEE) și Uniunea Europeană (UE).

Această cerință de conformitate stabilește termeni și condiții privind colectarea datelor clienților, permițând consumatorilor să își gestioneze datele personale fără restricții.

4. ISO/IEC 27001

ISO/IEC 27001 este un standard internațional de reglementare pentru gestionarea și implementarea Sistemului de Management al Securității Informațiilor (ISMS), aparținând Organizației Internaționale pentru Standardizare (ISO).

Organizațiile care respectă acest regulament trebuie să respecte conformitatea la toate nivelurile mediului tehnologic, inclusiv angajați, instrumente, procese și sisteme. Acest sistem ajută la asigurarea integrității și securității datelor clienților.

5. FERPA

FERPA (Legea privind Drepturile Educaționale și Confidențialitatea Familiei) este o reglementare federală din SUA care asigură că datele și informațiile private ale elevilor sunt protejate.

Se aplică tuturor instituțiilor de învățământ finanțate de Departamentul Educației din SUA (DOE).

Cum Se Realizează Conformitatea cu Securitatea Cibernetică?

Implementarea conformității cu securitatea cibernetică nu este un proces universal, deoarece diverse industrii trebuie să respecte reglementări și cerințe diferite.

Cu toate acestea, iată câțiva pași de bază pe care îi puteți urma pentru a obține conformitatea cu securitatea cibernetică în organizația dvs.:

1. Crearea unei Echipe de Conformitate

Formarea unei echipe dedicate de conformitate este un pas fundamental pentru implementarea conformității în domeniul securității cibernetice.

Este important ca responsabilitățile să fie clar definite, astfel încât echipele și fluxurile de lucru independente să fie capabile să mențină o abordare agilă și actualizată pentru combaterea atacurilor cibernetice și a amenințărilor rău intenționate.

2. Analiza Riscurilor

Implementarea și revizuirea unui proces de analiză a riscurilor va ajuta organizația să identifice ce funcționează și ce trebuie îmbunătățit în materie de securitate și conformitate.

Iată pașii de bază pe care trebuie să îi urmeze fiecare organizație:

- Identificarea sistemelor informaționale critice, a rețelelor și a activelor la care are acces organizația.

- Evaluarea riscurilor pentru fiecare tip de date și locație în care sunt stocate, colectate și transmise datele sensibile.

- Analiza impactului riscului folosind formula: risc = (probabilitatea încălcării x impact)/cost.

- Stabilirea controalelor de risc: prioritizarea și organizarea riscurilor prin transferul, refuzul, acceptarea și diminuarea acestora.

3. Stabilirea Controalelor de Securitate sau Monitorizarea și Transferul Riscurilor

Următorul pas este configurarea controalelor de securitate care ajută la reducerea riscurilor cibernetice. Aceste controale pot fi fizice (garduri, camere de supraveghere) sau tehnice (controale de acces, parole).

Câteva exemple de controale de securitate includ:

- Firewall-uri de rețea

- Criptarea datelor

- Politici de parole

- Formarea angajaților

- Controlul accesului la rețea

- Plan de răspuns la incidente

- Asigurare

- Program de gestionare a patch-urilor

Implementarea acestor măsuri de confidențialitate a datelor și de securitate cibernetică este crucială pentru reducerea riscurilor și amenințărilor.

4. Crearea de Politici și Proceduri

Odată configurate controalele de securitate, este important să se documenteze politicile și procedurile referitoare la acestea. Acestea pot include ghiduri pentru angajați, echipe IT și alte părți interesate, precum și procese care stabilesc programe de securitate clare.

Documentarea politicilor și procedurilor ajută organizațiile să își alinieze, să auditeze și să își revizuiască cerințele de conformitate.

5. Monitorizarea și Răspunsul

Monitorizarea constantă a programelor de conformitate este vitală pentru a asigura actualizarea cu noile reglementări și cerințe de conformitate.

Această monitorizare continuă facilitează revizuirea regulată a reglementărilor, identificarea domeniilor de îmbunătățire, gestionarea riscurilor și implementarea modificărilor necesare.

Provocările Atingerii Conformității cu Securitatea Cibernetică

Multe organizații se confruntă cu dificultăți în respectarea reglementărilor de conformitate din cauza unor provocări majore:

Provocarea 1: Creșterea Suprafaței de Atac

Adoptarea tot mai mare a tehnologiei cloud extinde suprafața de atac, oferind infractorilor cibernetici mai multe modalități de a exploata datele și vulnerabilitățile rețelei.

Una dintre provocările majore este capacitatea de a rămâne în fața acestor amenințări și de a actualiza constant măsurile de securitate pentru a reduce riscurile. Implementarea evaluărilor de risc fără o soluție adecvată de securitate cibernetică este foarte dificilă.

Provocarea 2: Complexitatea Sistemelor

Organizațiile moderne au infrastructuri complexe, distribuite la nivel global. Această complexitate face dificilă respectarea reglementărilor și a soluțiilor de securitate cibernetică.

În plus, cerințele de reglementare diferă în funcție de industrie, obligând organizațiile să respecte mai multe standarde, cum ar fi PCI-DSS, HIPAA și GDPR, ceea ce poate fi costisitor în timp și resurse.

Provocarea 3: Natura Nescalabilă a Soluțiilor de Securitate Cibernetică

Pe măsură ce organizațiile își scalează procesele și infrastructurile către cloud, măsurile și soluțiile de securitate cibernetică convenționale devin inadecvate.

Soluțiile de securitate cibernetică care nu sunt scalabile previn detectarea vulnerabilităților de securitate care apar din suprafața de atac în expansiune. Acest lucru duce, de asemenea, la deficite mari de conformitate.

Scalabilitatea securității cibernetice este afectată de complexitatea infrastructurii și de costurile ridicate ale extinderii acestor soluții.

În continuare, vom explora software-ul de conformitate cu securitatea cibernetică și beneficiile sale.

Secureframe

Secureframe este o platformă automată de conformitate care ajută organizațiile să mențină reglementările privind confidențialitatea și securitatea, inclusiv SOC 2, PCI-DSS, HIPAA, ISO 27001, CCPA, CMMC, GDPR și multe altele.

Acest software de conformitate ajută la implementarea conformității de la capăt la capăt, fiind scalabil în funcție de nevoile afacerii.

Caracteristicile sale cheie includ monitorizarea continuă, managementul personalului, teste automate, accesul furnizorilor, managementul riscului furnizorilor, managementul politicilor organizației, managementul riscurilor și multe altele.

Cu Secureframe, puteți încheia acorduri mai rapid, vă puteți concentra pe priorități înalte și puteți menține informațiile la zi.

Strike Graph

Strike Graph este o platformă de conformitate și certificări all-in-one care facilitează atingerea obiectivelor de securitate cibernetică.

Aceasta simplifică conformitatea prin eficientizarea și consolidarea proceselor de securitate într-o singură platformă centralizată, eliminând deficiențele și întârzierile.

Strike Graph acceptă maparea multi-cadru cu reglementări precum HIPAA, SOC 2, PCI-DSS, ISO 27001, ISO 27701, TISAX, GDPR și multe altele.

În plus, oferă rapoarte de securitate personalizate care ajută la construirea încrederii, la consolidarea relațiilor și la deschiderea oportunităților.

Sprinto

Sprinto este un software de conformitate bazat pe automatizare, care sprijină peste 20 de cadre, inclusiv GDPR, HIPAA, AICPA SOC și multe altele.

Aceasta elimină dificultatea de a stabili un program de conformitate cu o abordare simplificată. Capacitățile sale de automatizare organizează, capturează și provoacă acțiuni corective pentru fiecare sarcină, într-un mod ușor de auditat.

Sprinto organizează sarcinile în funcție de prioritățile de conformitate și oferă asistență de specialitate, ajutând la implementarea celor mai bune practici de securitate.

Totem

Totem este un software de gestionare a conformității securității cibernetice, conceput special pentru întreprinderile mici, pentru a le ajuta să îndeplinească și să gestioneze cerințele de conformitate.

Pe lângă gestionarea conformității propriei afaceri, puteți utiliza serviciile Totem pentru a gestiona conformitatea furnizorilor sau a contractanților DoD, cum ar fi conformitatea cu securitatea cibernetică NIST 800-171, DFARS și CMMC.

Este o soluție de conformitate simplă, accesibilă și convenabilă pentru întreprinderile mici. Oferă, de asemenea, șabloane și documente de asistență personalizabile, inclusiv Ghidul de identificare CUI, Politica de utilizare acceptabilă și Raportul de incident.

Hyperproof

Folosit de companii precum Fortinet, Outreach și 3M, Hyperproof este un software de gestionare a conformității și a riscurilor care permite gestionarea cadrelor de conformitate într-un mod centralizat și eficient.

Automatizează sarcinile de conformitate, permițând reutilizarea lor în diverse cadre, evitând repetarea. În plus, facilitează concentrarea asupra riscurilor relevante, colectând, urmărind și prioritizând riscurile într-un singur loc, cu un registru de risc și un sistem de raportare.

Hyperproof permite maximizarea fluxurilor de lucru prin scalarea gestionării riscurilor și a conformității. Este o platformă scalabilă, sigură, centralizată pentru gestionarea conformității și a riscurilor, cu peste 70 de șabloane prefabricate pentru a susține scalabilitatea și creșterea afacerii.

ControlMap

ControlMap simplifică automatizarea gestionării conformității și a auditurilor de securitate cibernetică, ajutând companii precum RFPIO și Exterro să economisească sute de ore în gestionarea și monitorizarea cadrului de conformitate.

Aceasta accelerează gestionarea conformității prin conectarea a peste 30 de sisteme, cum ar fi sistemele cloud, HR și IAM.

După conectarea sistemelor, platforma începe automat să colecteze date, cum ar fi dovezile contului utilizatorului, configurația MFA și bazele de date, care sunt apoi mapate la cadre precum SOC 2, pentru a obține o imagine detaliată a lacunelor pe care organizațiile trebuie să le abordeze pentru a-și îndeplini nevoile de conformitate.

Platforma este preîncărcată cu peste 25 de cadre, inclusiv NIST, ISO 27001, CSF și GDPR.

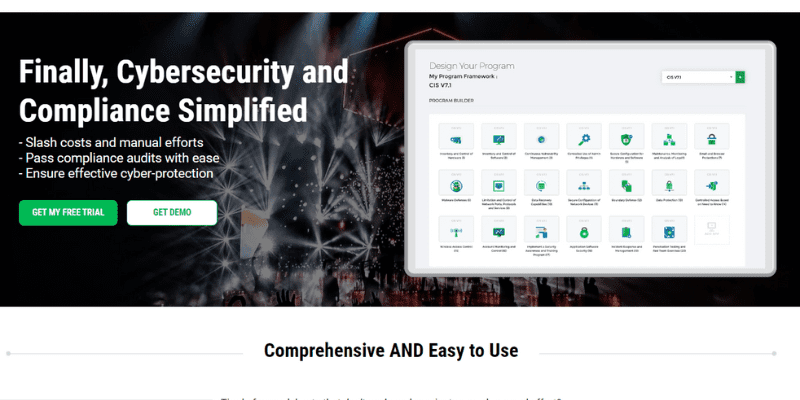

Apptega

Apptega este un instrument intuitiv și cuprinzător de gestionare a conformității care simplifică securitatea cibernetică prin eliminarea sarcinilor manuale și facilitarea auditurilor de conformitate.

Ajută la obținerea unei vizibilități și a unui control fără precedent, crescând eficiența cu 50%, simplificând auditurile, managementul și raportarea conformității.

În plus, Apptega poate fi adaptat cu ușurință la nevoile și cerințele de conformitate ale organizației.

CyberSaint

CyberSaint se prezintă ca lider în managementul riscului cibernetic, automatizând conformitatea, oferind vizibilitate asupra riscurilor de rețea și consolidând rezistența, de la evaluarea riscurilor până la nivelul de conducere.

Se concentrează pe standardizarea, centralizarea și automatizarea tuturor aspectelor funcțiilor de gestionare a riscurilor de securitate cibernetică, cum ar fi:

- Managementul continuu al riscului

- Raportarea către conducere și consiliul de administrație

- Cadre și standarde

CyberSaint oferă o implementare intuitivă și scalabilă a metodologiei FAIR pentru organizații.

SecurityScorecard

SecurityScorecard oferă o soluție de monitorizare continuă a conformității, ajutând la urmărirea respectării mandatelor și reglementărilor publice și private, precum și la identificarea eventualelor lacune.

Având încrederea a peste 20.000 de echipe de conformitate, inclusiv companii precum Nokia și Truphone, SecurityScorecard eficientizează fluxurile de lucru de conformitate, asigurând conformitatea furnizorilor, accelerând fluxurile de lucru de securitate, raportând o poziție eficientă de securitate a conformității și integrând diverse sisteme.

Clearwater

Clearwater este conceput exclusiv pentru organizațiile din domeniul sănătății care trebuie să respecte cerințele de securitate cibernetică și de conformitate.

Combină expertiza în domeniul sănătății, conformității și securității cibernetice cu soluții tehnologice cuprinzătoare, făcând organizațiile mai rezistente și mai sigure.

Deservește instituții precum spitale, sisteme de sănătate, sănătate digitală, îngrijire ambulatorie, managementul practicii medicale, investitori în domeniul sănătății, avocați din domeniul sănătății și dispozitive medicale/MedTech.

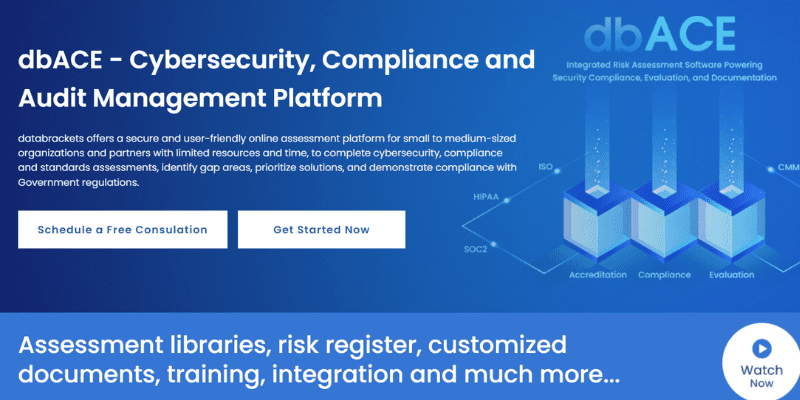

Databrackets

Databrackets este o platformă de management al conformității, securității cibernetice și auditului, care oferă o soluție de evaluare online, sigură și ușor de utilizat, pentru întreprinderile mici și mijlocii.

Aceasta generează rapoarte, politici și proceduri personalizabile, evaluări personalizate și oferă acces la riscurile furnizorilor terți, pentru cele mai bune practici de conformitate.

În plus, Databrackers permite integrările API cu ServiceNow, Jira și alte sisteme de ticketing.

Concluzii

Având în vedere riscurile emergente de securitate cibernetică și legislația privind protecția datelor, prioritizarea conformității și automatizarea proceselor sunt esențiale.

Pentru a proteja reputația, veniturile și autoritatea organizației, conformitatea trebuie tratată cu seriozitate, iar software-ul de conformitate cu securitatea cibernetică menționat mai sus poate fi de ajutor pentru a vă proteja datele clienților și a preveni atacurile cibernetice.

În plus, vă recomandăm să analizați cel mai bun software de simulare a phishingului, pentru a vă proteja și mai mult.