Linux este cunoscut pentru că necesită o parolă pentru a face orice pentru sistemul de bază. Din această cauză, mulți consideră că Linux este puțin mai sigur decât majoritatea sistemelor de operare (deși nu este perfect în niciun caz). A avea o parolă puternică și o politică bună de sudoer este grozav, dar nu este sigur și uneori nu este suficient pentru a te proteja. De aceea, mulți din domeniul securității au început să folosească autentificarea cu doi factori pe Linux

În acest articol, vom analiza cum să activați autentificarea cu doi factori pe Linux folosind Google Authenticator.

Cuprins

Instalare

Utilizarea Google Authenticator este posibilă, datorită unui pam conecteaza. Utilizați acest plugin cu GDM (și cu alți manageri de desktop care îl acceptă). Iată cum să-l instalezi pe computerul tău Linux.

Notă: Înainte de a configura acest plugin pe computerul dvs. Linux, vă rugăm să accesați Magazin Google Play (sau) Apple App Store și descărcați Google Authenticator, deoarece este o parte cheie a acestui tutorial.

Ubuntu

sudo apt install libpam-google-authenticator

Debian

sudo apt-get install libpam-google-authenticator

Arch Linux

Arch Linux nu acceptă modulul de autentificare pam Google în mod implicit. În schimb, utilizatorii vor trebui să apuce și să compileze modulul printr-un pachet AUR. Descărcați cea mai recentă versiune a PKGBUILD sau direcționați-l pe asistentul dvs. favorit AUR pentru ca acesta să funcționeze.

Fedora

sudo dnf install google-authenticator

OpenSUSE

sudo zypper install google-authenticator-libpam

Alte Linux-uri

Codul sursă pentru versiunea Linux a Google Authenticator, precum și plugin-ul libpam utilizat în acest ghid sunt ușor disponibile pe Github. Dacă utilizați o distribuție Linux netradițională, cap pe aici și urmați instrucțiunile de pe pagină. Instrucțiunile vă pot ajuta să îl compilați din sursă.

Configurați Google Authenticator pe Linux

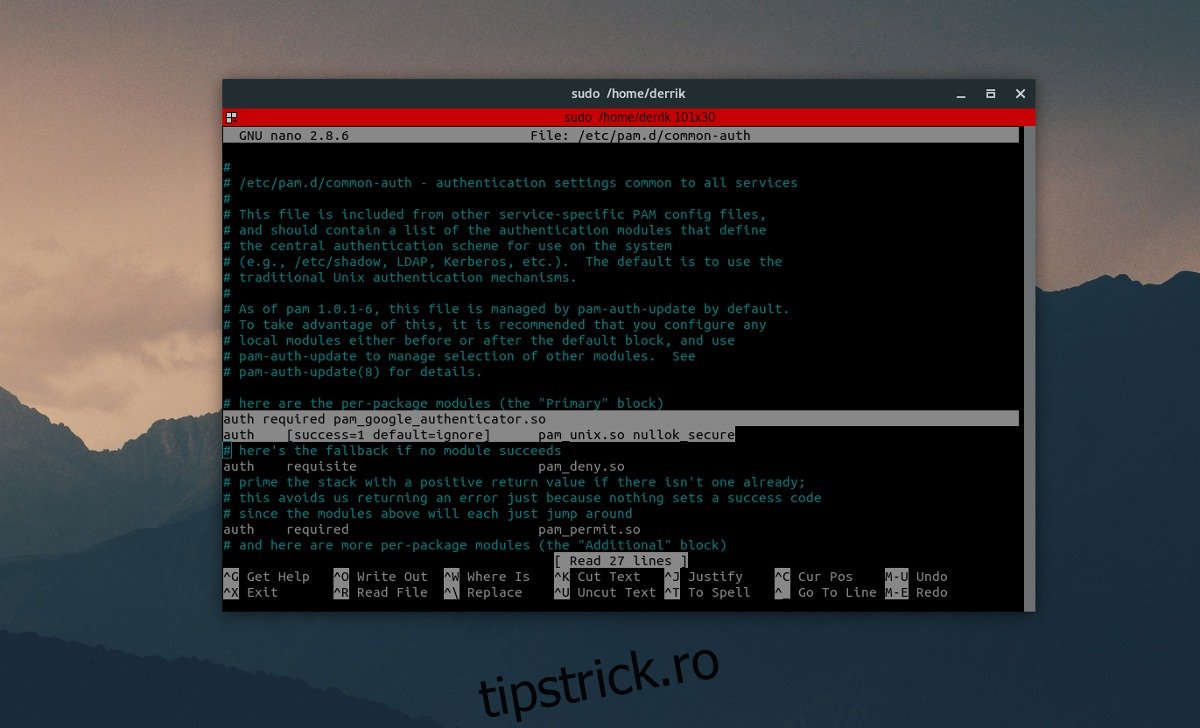

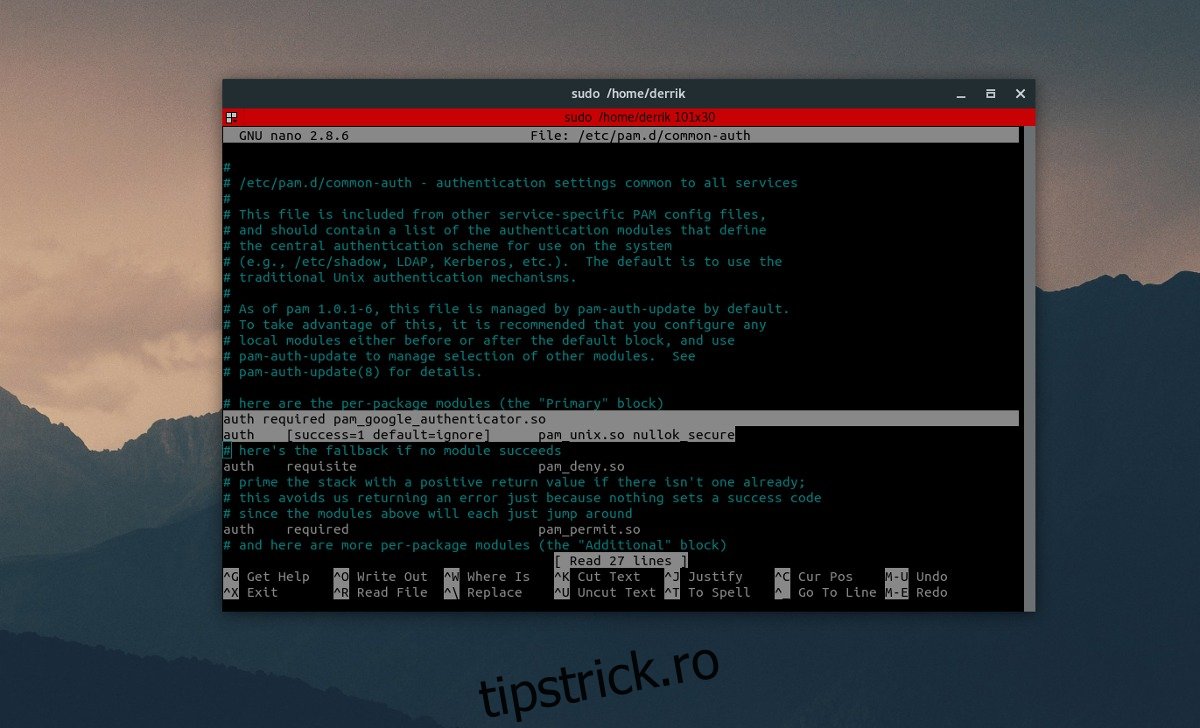

Un fișier de configurare trebuie editat înainte ca pam să funcționeze cu pluginul de autentificare Google. Pentru a modifica acest fișier de configurare, deschideți o fereastră de terminal. În interiorul terminalului, rulați:

sudo nano /etc/pam.d/common-auth

În interiorul fișierului de autorizare comună, sunt multe de văzut. O mulțime de comentarii și note despre modul în care sistemul ar trebui să utilizeze setările de autentificare între serviciile pe Linux. Ignorați toate acestea din fișier și derulați până la „# aici sunt modulele per pachet (blocul „Primar”)”. Mutați cursorul sub acesta cu tasta săgeată în jos și apăsați Enter pentru a crea o nouă linie. Atunci scrie asta:

auth required pam_google_authenticator.so

După ce ați scris această nouă linie, apăsați CTRL + O pentru a salva editarea. Apoi apăsați CTRL + X pentru a ieși din Nano.

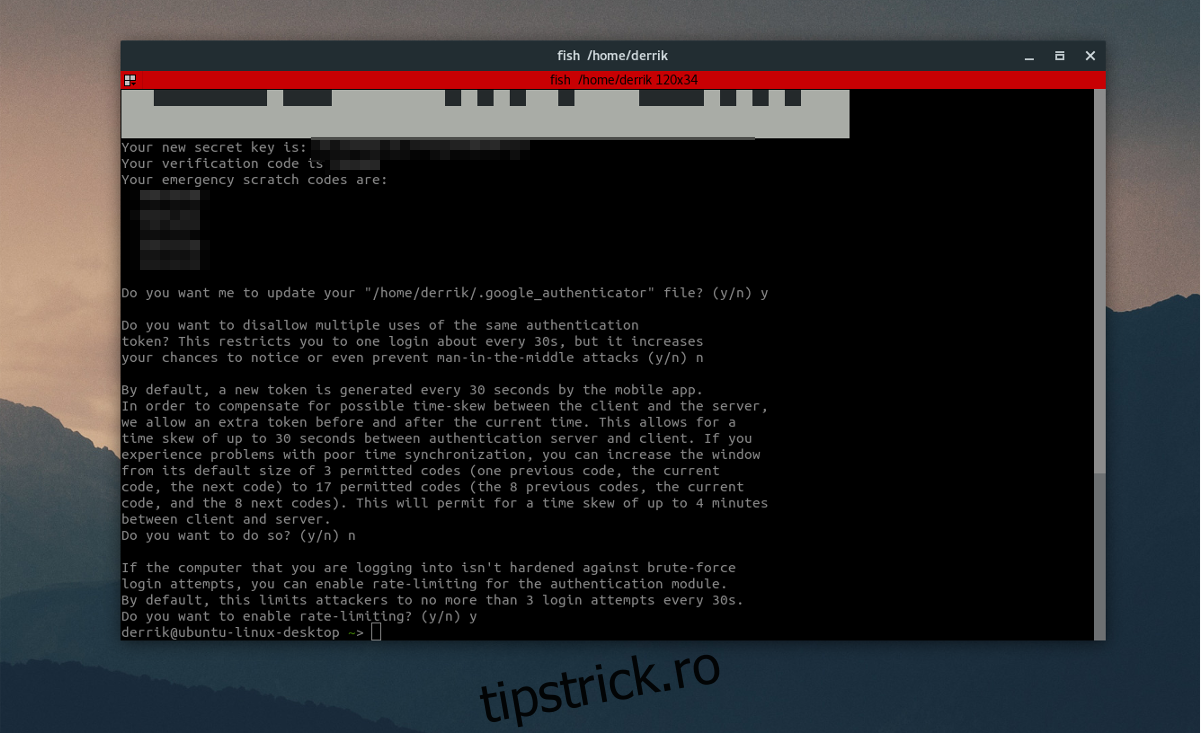

Apoi, reveniți la terminal și tastați „google-authenticator”. Apoi vi se va cere să răspundeți la câteva întrebări.

Prima întrebare pe care o pune Google Authenticator este „Doriți ca tokenurile de autentificare să fie bazate pe timp”. Răspundeți „da” apăsând y pe tastatură.

După ce răspunde la această întrebare, instrumentul va tipări o nouă cheie secretă, împreună cu câteva coduri de urgență. Notează aceste coduri, deoarece este important.

Continuați și răspundeți la următoarele trei întrebări ca „da”, urmat de „nu” și „nu”.

Ultima întrebare pe care o pune autentificatorul are legătură cu limitarea ratei. Această setare, atunci când este activată, face ca Google Authenticator să permită doar 3 încercări/eșecuri la fiecare 30 de secunde. Din motive de securitate, vă recomandăm să răspundeți da la aceasta, dar este perfect în regulă să răspundeți nu dacă limitarea ratei nu vă interesează.

Configurarea Google Authenticator

Partea Linux a lucrurilor funcționează. Acum este timpul să configurați aplicația Google Authenticator astfel încât să funcționeze cu noua configurare. Pentru a începe, deschideți aplicația și selectați opțiunea „introduceți o cheie furnizată”. Aceasta afișează o zonă „introduceți detaliile contului”.

În această zonă, trebuie să completați două lucruri: numele computerului cu care utilizați autentificatorul, precum și cheia secretă pe care ați notat-o mai devreme. Completați-le pe ambele, iar Google Authenticator va fi operațional.

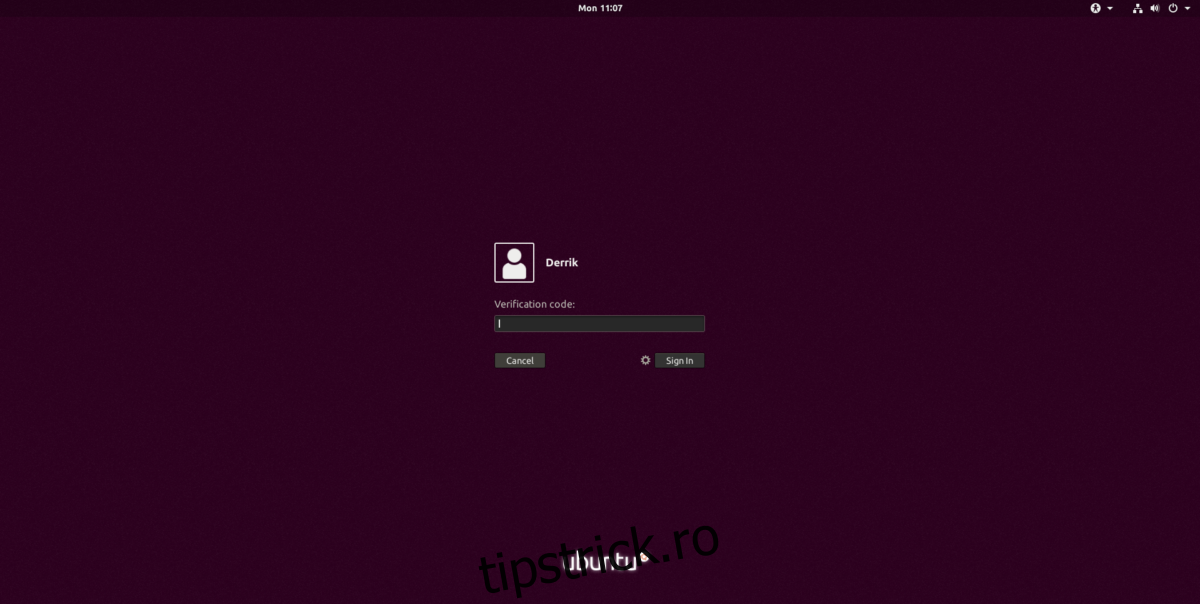

Autentificare

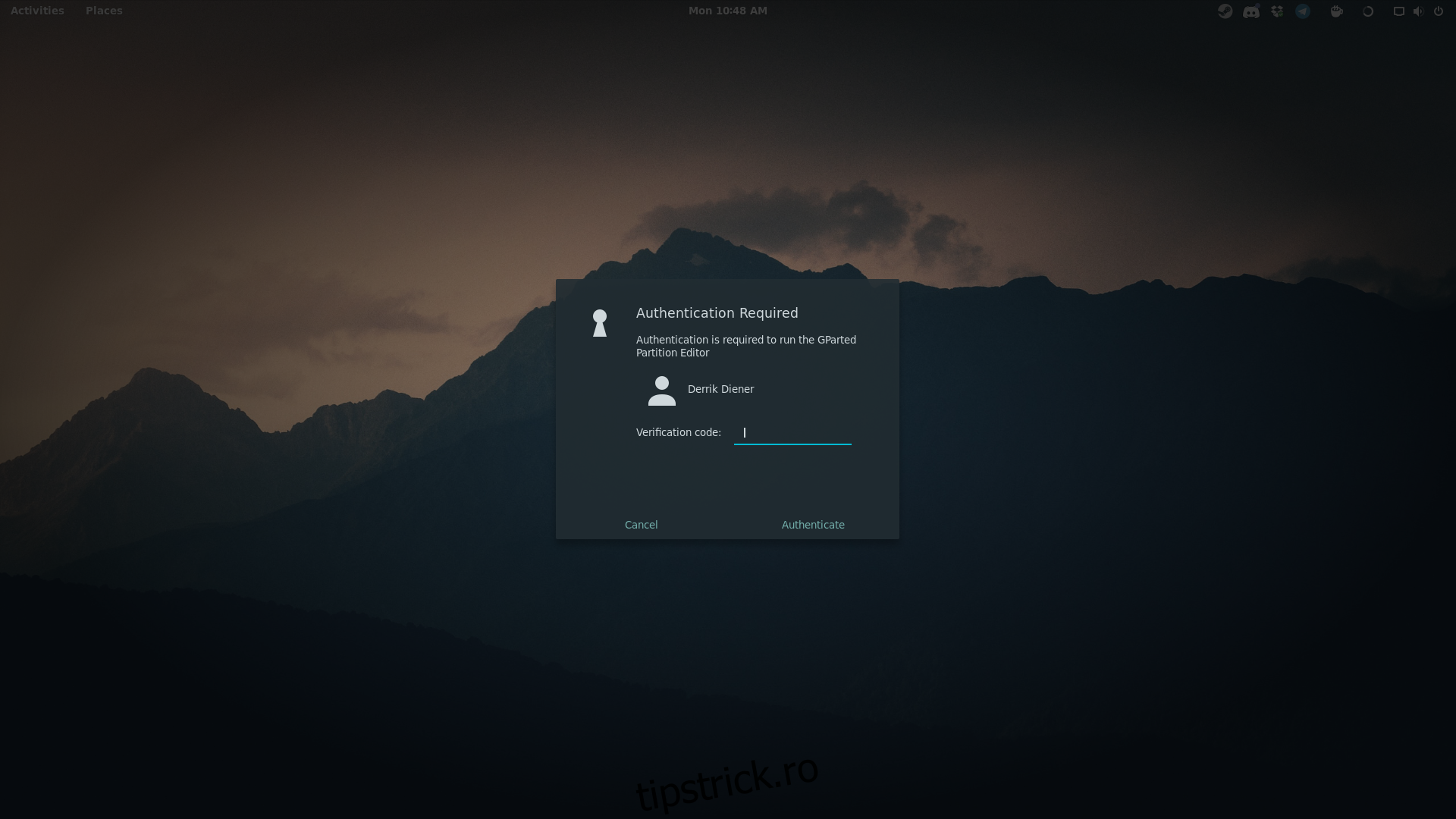

Ați configurat Google Authenticator pe Linux, precum și pe dispozitivul dvs. mobil și totul funcționează împreună așa cum ar trebui. Pentru a vă autentifica, selectați utilizatorul în GDM (sau LightDM etc). Imediat după selectarea utilizatorului, sistemul dumneavoastră de operare vă va cere un cod de autentificare. Deschideți dispozitivul mobil, accesați Google Authenticator și introduceți codul care apare în managerul de autentificare.

Dacă codul are succes, veți putea introduce parola utilizatorului.

Notă: configurarea Google Authenticator pe Linux nu afectează numai managerul de conectare. În schimb, de fiecare dată când un utilizator încearcă să obțină acces root, să acceseze privilegii sudo sau să facă ceva care necesită o parolă, este necesar un cod de autentificare.

Concluzie

Autentificarea cu doi factori conectată direct la desktopul Linux adaugă un strat suplimentar de securitate care ar trebui să existe în mod implicit. Cu acest lucru activat, este mult mai greu să obții acces la sistemul cuiva.

Doi factori pot fi duși uneori (cum ar fi dacă sunteți prea lent pentru autentificator), dar, per total, este un plus binevenit pentru orice manager de desktop Linux.