Analiza detaliată a pachetelor, cunoscută și sub denumirea de packet sniffing, este un proces esențial în monitorizarea și înțelegerea traficului de rețea. Administratorii de rețea se bazează pe această tehnică pentru a diagnostica și rezolva problemele. Rețelele moderne, prin natura lor, transmit datele fragmentat, nu sub forma unui flux continuu. Prin urmare, capacitatea de a colecta, reasambla și analiza aceste fragmente de date, numite pachete, este vitală. Această sarcină complexă este facilitată de instrumente specializate, denumite sniffer-e de pachete și analizatoare de rețea. Vom explora în continuare șapte dintre cele mai eficiente astfel de instrumente.

Acest articol va introduce conceptul de packet sniffing, va discuta diferența, dacă există, între sniffer-e de pachete și analizatoare de rețea, și va prezenta o selecție de șapte instrumente, atât cu interfață grafică, cât și cu linie de comandă, compatibile cu diverse sisteme de operare. Scopul este de a oferi o imagine de ansamblu asupra acestor instrumente esențiale și a modului în care pot fi utilizate.

Sniffer-e de pachete și analizatoare de rețea: O abordare unitară

Pentru a simplifica discuția, vom considera în acest articol că sniffer-ele de pachete și analizatoarele de rețea sunt, în esență, același lucru, deși unii experți ar putea face distincții subtile între ele. Scopul lor comun este de a captura și analiza datele care circulă prin rețea.

Funcțiile de bază ale unui sniffer de pachete sunt: captarea pachetelor de date care intră sau ies printr-o interfață de rețea, aplicarea de filtre pentru a selecta pachetele relevante și analizarea datelor capturate. Diferențele majore dintre instrumente apar în modul în care efectuează această ultimă sarcină.

Majoritatea instrumentelor folosesc module externe pentru captarea efectivă a pachetelor: libpcap pe sistemele Unix/Linux și Winpcap pe Windows. Aceste biblioteci sunt adesea instalate automat odată cu instrumentele de analiză a rețelei.

Este esențial să înțelegem că un sniffer de pachete, oricât de performant ar fi, este doar un instrument. Depinde de utilizator să interpreteze datele colectate și să identifice problemele. Utilizarea eficientă a unui sniffer necesită cunoștințe specifice și o înțelegere profundă a traficului de rețea. Există cursuri și literatură extinsă dedicată acestei teme, subliniind complexitatea sarcinii.

Cum se folosește un sniffer de pachete eficient

Un sniffer de pachete este folosit, de obicei, pentru a diagnostica problemele de rețea. Prin urmare, este important să se asigure că traficul capturat este relevant pentru problema analizată. De exemplu, dacă mai mulți utilizatori raportează o aplicație lentă, capturarea traficului la nivelul serverului de aplicații poate fi un punct de plecare util. Dacă se observă că cererile sosesc în timp util, dar serverul răspunde lent, problema este cel mai probabil la nivelul serverului.

Dacă serverul răspunde prompt, dar întârzierile apar totuși, problema poate fi undeva în rețea, între client și server. În acest caz, un sniffer poate fi utilizat progresiv, din aproape în aproape, pentru a localiza exact punctul de blocaj. Această abordare sistematică permite identificarea precisă a sursei problemei.

Capturarea pachetelor într-un anumit punct al rețelei este realizată, de obicei, prin oglindirea porturilor pe un comutator de rețea. Oglindirea portului direcționează tot traficul unui port specific către un alt port, unde sniffer-ul este conectat. Această metodă permite analizarea traficului fără a perturba fluxul normal al rețelei.

Cele mai eficiente sniffer-e de pachete și analizatoare de rețea

În continuare, vom prezenta o listă a șapte dintre cele mai performante sniffer-e și analizatoare de rețea, selectate pentru diversitatea lor în ceea ce privește tipul interfeței (linie de comandă sau grafică) și compatibilitatea cu diferite sisteme de operare. Această selecție oferă o gamă largă de opțiuni pentru administratorii de rețea.

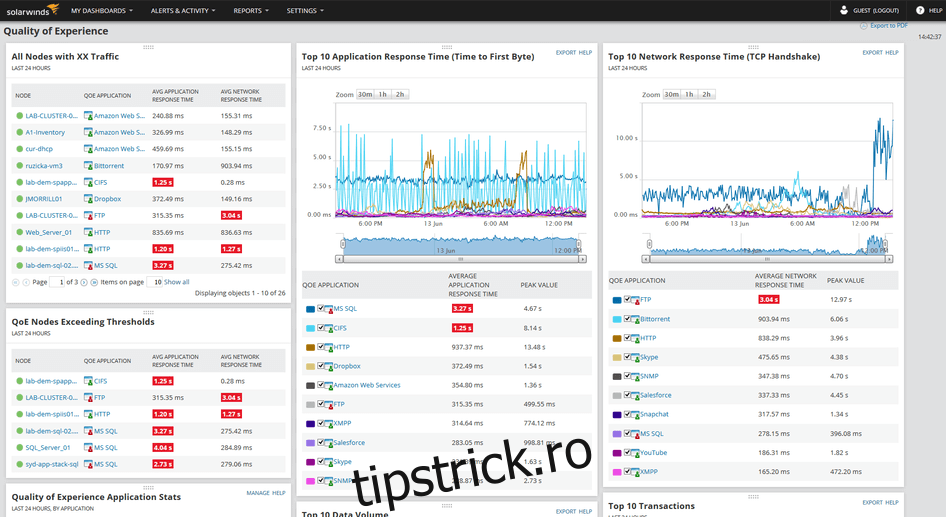

1. SolarWinds Deep Packet Inspection and Analysis Tool (Versiune de încercare gratuită)

SolarWinds este un furnizor cunoscut de instrumente de rețea, atât gratuite, cât și comerciale. Instrumentul de inspecție și analiză profundă a pachetelor este integrat în produsul lor emblematic, Network Performance Monitor. Acest instrument diferă de sniffer-ele tradiționale, concentrându-se mai mult pe identificarea cauzelor problemelor de latență și analizarea aplicațiilor afectate.

Instrumentul efectuează inspecții profunde ale pachetelor pentru a calcula timpul de răspuns pentru peste 1200 de aplicații. De asemenea, clasifică traficul de rețea în funcție de categorie și nivel de risc, permițând identificarea și gestionarea traficului ne-esential.

Network Performance Monitor (NPM) este o soluție completă de monitorizare a rețelei, care utilizează o combinație de tehnologii, inclusiv SNMP și inspecția profundă a pachetelor. Produsul este disponibil cu o perioadă de încercare gratuită de 30 de zile, permițând utilizatorilor să evalueze adecvarea sa înainte de achiziție.

Link descărcare: https://www.solarwinds.com/topics/deep-packet-inspection

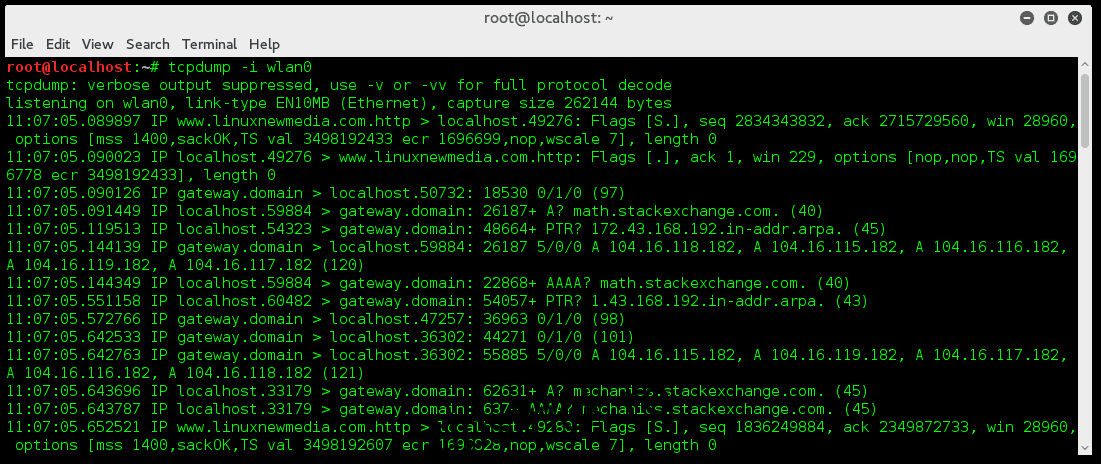

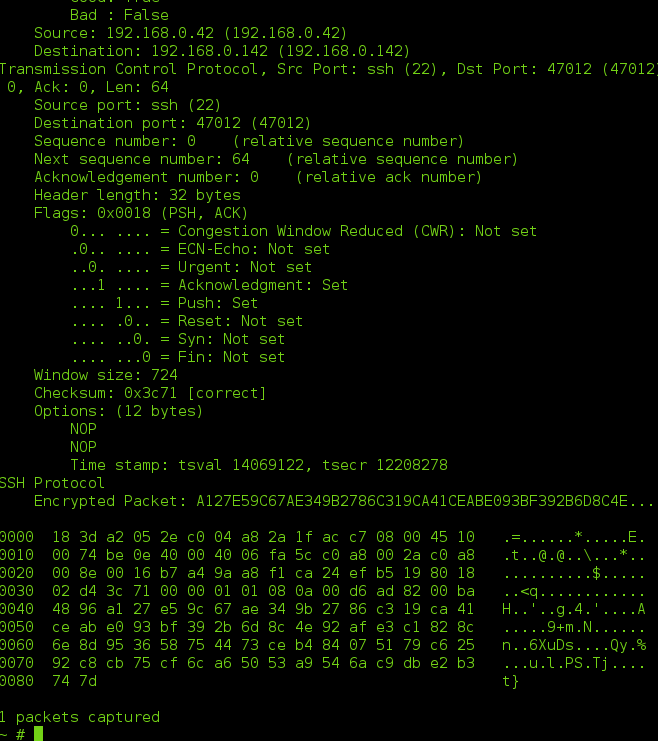

2. tcpdump

Tcpdump este un utilitar clasic de capturare a pachetelor, lansat în 1987. Acesta rămâne un instrument fundamental pentru administratorii de rețea, fiind preinstalat pe majoritatea sistemelor de operare de tip Unix. Tcpdump folosește biblioteca libpcap pentru capturarea pachetelor.

În mod implicit, tcpdump afișează tot traficul capturat pe ecran, dar poate stoca datele într-un fișier pentru analiză ulterioară. Puterea tcpdump constă în capacitatea sa de a filtra traficul și de a integra cu alte utilitare de linie de comandă, precum grep, pentru o filtrare mai avansată. Această flexibilitate îl face un instrument extrem de valoros pentru depanarea rețelelor.

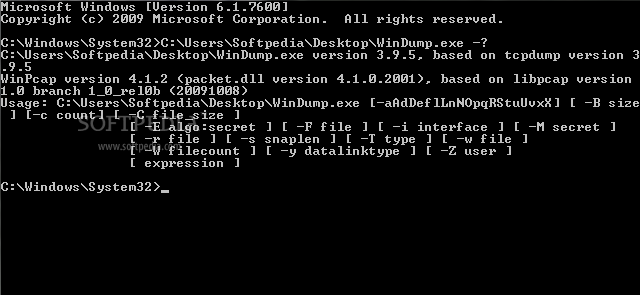

3. Windump

Windump este o versiune a tcpdump pentru platforma Windows. Funcționalitatea este similară, fiind un utilitar de linie de comandă. Windump folosește Winpcap pentru capturarea pachetelor, care trebuie instalat separat. Este ideal pentru utilizatorii care sunt familiarizați cu tcpdump și doresc o soluție similară în mediul Windows.

Windump nu necesită instalare, dar Winpcap trebuie descărcat și instalat separat. Comanda de utilizare și formatul rezultatelor sunt similare cu cele ale tcpdump, oferind o tranziție ușoară pentru utilizatorii experimentați.

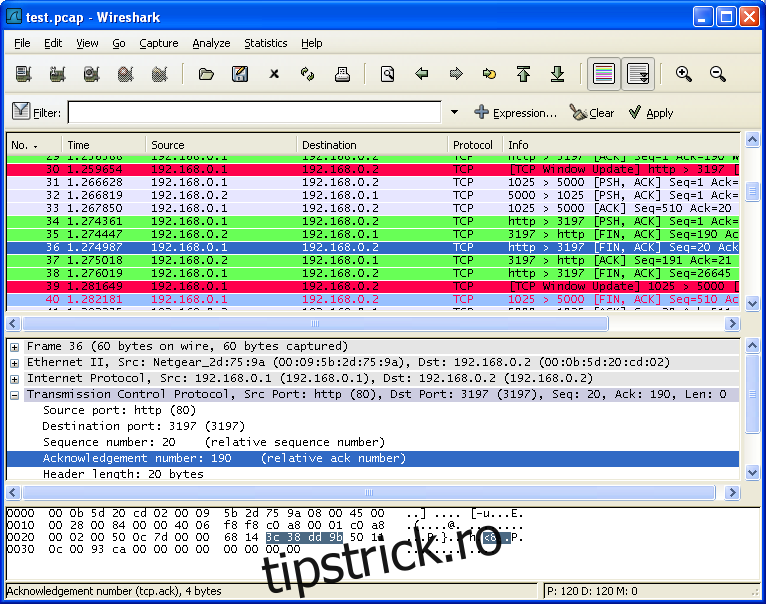

4. Wireshark

Wireshark este un standard de facto în domeniul analizatoarelor de pachete. Acesta oferă capabilități avansate de capturare și analiză, permițând utilizatorilor să interpreteze traficul rețelei în detaliu. Mulți administratori utilizează tcpdump sau windump pentru captură și apoi încarcă datele în Wireshark pentru analiză. Wireshark dispune de filtre puternice și este un instrument esențial pentru diagnosticarea problemelor complexe.

Cu o curbă de învățare mai abruptă, Wireshark este un instrument valoros care merită efortul de a fi stăpânit. Este disponibil gratuit și open-source și a fost portat pe majoritatea platformelor.

5. Tshark

Tshark este o versiune de linie de comandă a Wireshark, dezvoltată de aceeași echipă. Combina calitățile tcpdump cu capabilitățile de analiză ale Wireshark. Tshark folosește aceleași filtre ca Wireshark, ceea ce îl face un instrument ideal pentru analiza traficului pe servere fără interfață grafică.

Avantajul principal al Tshark este flexibilitatea sa de a fi utilizat în scenarii unde o interfață grafică nu este disponibilă sau este nedorită, cum ar fi pe servere remote sau în sisteme automate.

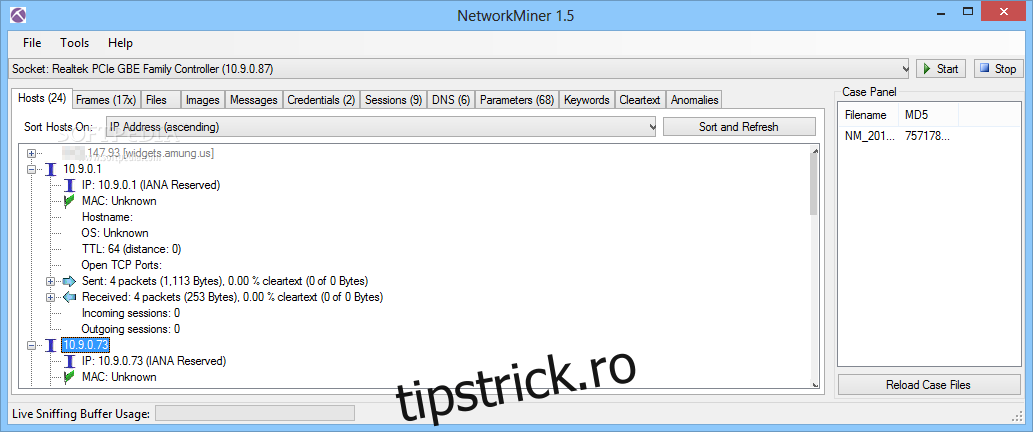

6. Network Miner

Network Miner este un instrument criminalistic puternic, care permite reconstruirea fluxurilor TCP și a conversațiilor complete. Network Miner funcționează, în principal, în modul offline, unde un fișier de captură este importat pentru analiză. Versiunea gratuită oferă funcții esențiale, iar versiunea profesională oferă funcții avansate, cum ar fi geolocalizarea IP și decodarea apelurilor VoIP. Fiind o aplicație exclusivă Windows, poate fi utilizată împreună cu tcpdump, de pe platforme Linux, pentru captură.

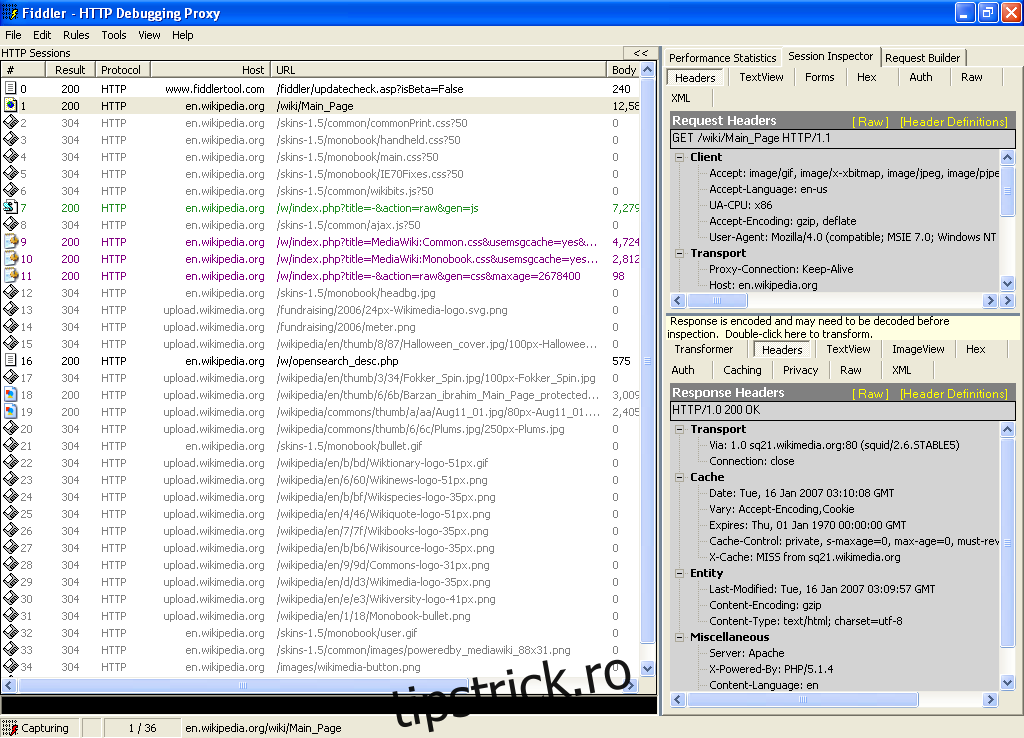

7. Fiddler (HTTP)

Fiddler este un instrument specific pentru capturarea și analiza traficului HTTP. Deși nu este un sniffer de pachete în sens strict, Fiddler este valoros pentru depanarea aplicațiilor web, prin înțelegerea traficului HTTP. Fiddler analizează modulele cookie, certificatele și alte date relevante pentru aplicațiile bazate pe web. Este disponibil gratuit pentru Windows, cu versiuni beta pentru OS X și Linux.

Un avantaj cheie al lui Fiddler este capacitatea sa de a înțelege detaliile traficului HTTP, oferind o analiză mai profundă decât un sniffer general de pachete. Este ideal pentru dezvoltatorii și administratorii web.

Concluzii

Nu există un singur instrument „cel mai bun” dintre cele prezentate. Fiecare instrument are punctele sale forte și poate fi mai util în anumite situații decât altele. Recomandarea este de a experimenta cu toate aceste instrumente gratuite și de a le integra în fluxul de lucru al administratorilor de rețea. Utilitățile de linie de comandă, cum ar fi tcpdump și Tshark, pot fi utilizate în scripturi și automatizări, oferind o flexibilitate suplimentară. De exemplu, se poate utiliza o sarcină programată pentru a captura trafic în anumite momente, oferind o imagine clară a problemelor intermitente, fără a necesita monitorizare continuă.