Descoperită pentru prima dată în 2016, botnet-ul Mirai a preluat un număr fără precedent de dispozitive și a provocat daune masive internetului. Acum s-a întors și mai periculos ca niciodată.

Cuprins

Noul și îmbunătățit Mirai infectează mai multe dispozitive

Pe 18 martie 2019, cercetătorii de securitate de la Rețelele Palo Alto a dezvăluit că Mirai a fost modificată și actualizată pentru a îndeplini același obiectiv la scară mai mare. Cercetătorii au descoperit că Mirai folosea 11 noi exporturi (aducând totalul la 27) și o nouă listă de acreditări implicite de administrator de încercat. Unele dintre modificări vizează hardware-ul de afaceri, inclusiv televizoarele LG Supersign și sistemele de prezentare wireless WePresent WiPG-1000.

Mirai poate fi și mai puternic dacă poate prelua hardware-ul de afaceri și poate controla rețelele de afaceri. În calitate de Ruchna Nigam, cercetător senior în domeniul amenințărilor la Palo Alto Networks, o pune:

Aceste noi caracteristici oferă rețelei bot o suprafață mare de atac. În special, țintirea legăturilor întreprinderii îi oferă, de asemenea, acces la o lățime de bandă mai mare, ceea ce duce în cele din urmă la o putere de foc mai mare pentru rețeaua bot pentru atacurile DDoS.

Această variantă de Miria continuă să atace routerele consumatorilor, camerele și alte dispozitive conectate la rețea. În scopuri distructive, cu cât sunt mai multe dispozitive infectate, cu atât mai bine. În mod oarecum ironic, sarcina utilă rău intenționată a fost găzduită pe un site web care promova o afacere care se ocupa de „Securitate electronică, integrare și monitorizare a alarmelor”.

Mirai este un botnet care atacă dispozitivele IOT

Dacă nu vă amintiți, în 2016 botnet-ul Mirai părea să fie peste tot. A vizat routere, sisteme DVR, camere IP și multe altele. Acestea sunt adesea numite dispozitive Internet of Things (IoT) și includ dispozitive simple, cum ar fi termostate, care se conectează la internet. Rețelele bot funcționează prin infectarea unor grupuri de computere și alte dispozitive conectate la Internet și apoi forțând acele mașini infectate să atace sistemele sau să lucreze la alte obiective într-un mod coordonat.

Mirai a mers după dispozitivele cu acreditări implicite de administrator, fie pentru că nimeni nu le-a schimbat, fie pentru că producătorul le-a codificat. Botnet-ul a preluat un număr masiv de dispozitive. Chiar dacă majoritatea sistemelor nu erau foarte puternice, numerele mari care au funcționat ar putea lucra împreună pentru a obține mai mult decât ar putea un computer zombie puternic de unul singur.

Mirai a preluat aproape 500.000 de dispozitive. Folosind această rețea botnet grupată de dispozitive IoT, Mirai a paralizat servicii precum Xbox Live și Spotify și site-uri web precum BBC și Github, țintind direct furnizorii de DNS. Cu atât de multe mașini infectate, Dyn (un furnizor de DNS) a fost eliminat de un atac DDOS care a înregistrat 1,1 terabytes de trafic. Un atac DDOS funcționează prin inundarea unei ținte cu o cantitate masivă de trafic pe internet, mai mult decât poate suporta ținta. Acest lucru va duce la accesarea cu crawlere site-ul sau serviciul victimei sau îl va forța complet de pe internet.

Creatorii originali ai software-ului botnet Marai au fost arestat, pledat vinovat și li s-a acordat termene de probațiune. O vreme, Mirai a fost închisă. Dar suficient din cod a supraviețuit pentru ca alți actori răi să preia Mirai și să-l modifice pentru a se potrivi nevoilor lor. Acum există o altă variantă de Mirai acolo.

Cum să te protejezi de Mirai

Mirai, ca și alte rețele bot, folosește exploit-uri cunoscute pentru a ataca dispozitivele și a le compromite. De asemenea, încearcă să folosească acreditările de conectare implicite cunoscute pentru a lucra în dispozitiv și a-l prelua. Deci cele mai bune trei linii de protecție ale tale sunt directe.

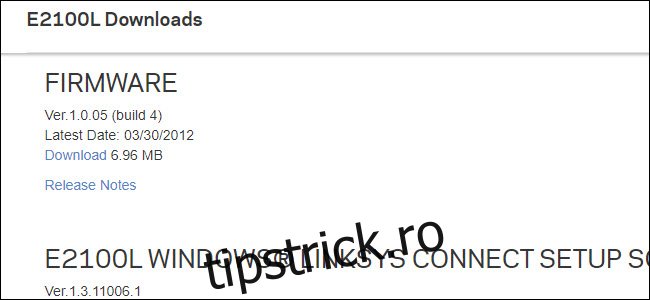

Actualizați întotdeauna firmware-ul (și software-ul) pentru orice aveți acasă sau la locul de muncă care se poate conecta la internet. Hackingul este un joc de pisică și șoarece, iar odată ce un cercetător descoperă o nouă exploatare, urmează patch-uri pentru a corecta problema. Botnet-urile ca acesta prosperă pe dispozitive nepattchizate, iar această variantă Mirai nu este diferită. Exploaturile care vizează hardware-ul de afaceri au fost identificate în septembrie anul trecut și în 2017.

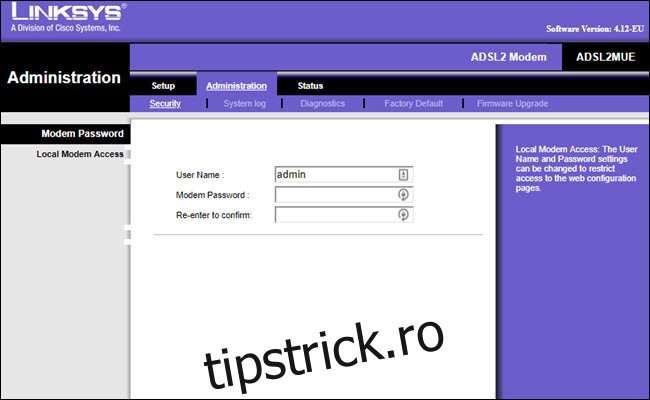

Schimbați acreditările de administrator ale dispozitivelor dvs. (nume de utilizator și parolă) cât mai curând posibil. Pentru routere, puteți face acest lucru în interfața web a routerului sau în aplicația mobilă (dacă are una). Pentru alte dispozitive la care vă conectați cu numele de utilizator sau parolele implicite, consultați manualul dispozitivului.

Dacă vă puteți autentifica folosind admin, parola sau un câmp gol, trebuie să schimbați acest lucru. Asigurați-vă că modificați acreditările implicite ori de câte ori configurați un dispozitiv nou. Dacă ați configurat deja dispozitivele și ați neglijat să schimbați parola, faceți asta acum. Această nouă variantă de Mirai vizează noi combinații de nume de utilizator și parole implicite.

Dacă producătorul dispozitivului dvs. a încetat să mai lanseze noi actualizări de firmware sau a codificat acreditările de administrator și nu le puteți modifica, luați în considerare înlocuirea dispozitivului.

Cel mai bun mod de a verifica este să începeți de pe site-ul web al producătorului. Găsiți pagina de asistență pentru dispozitivul dvs. și căutați orice notificări privind actualizările de firmware. Verificați când a fost lansat ultimul. Dacă au trecut ani de la o actualizare a firmware-ului, probabil că producătorul nu mai acceptă dispozitivul.

Puteți găsi instrucțiuni pentru a schimba acreditările de administrare și pe site-ul web de asistență al producătorului dispozitivului. Dacă nu găsiți actualizări recente de firmware sau o metodă de a schimba parola dispozitivului, probabil că este timpul să înlocuiți dispozitivul. Nu doriți să lăsați ceva permanent vulnerabil conectat la rețeaua dvs.

Dacă cel mai recent firmware pe care îl puteți găsi este din 2012, ar trebui să înlocuiți dispozitivul.

Dacă cel mai recent firmware pe care îl puteți găsi este din 2012, ar trebui să înlocuiți dispozitivul.

Înlocuirea dispozitivelor poate părea drastică, dar dacă sunt vulnerabile, este cea mai bună opțiune. Rețelele bot precum Mirai nu dispar. Trebuie să vă protejați dispozitivele. Și, protejându-vă propriile dispozitive, veți proteja restul internetului.