De regulă, este la fel de complicat să elimini un program crypto-malware precum este să-l identifici.

Te-ar alarma o scădere neașteptată a eficienței calculatorului tău?

Mulți nu! Mai mult, doar puțini se îngrijorează de eventualele întârzieri, considerându-le probleme obișnuite ale sistemului de operare.

Cu toate acestea, o analiză mai atentă ar putea scoate la iveală o aplicație necinstita care consumă lățimea de bandă și afectează performanța sistemului.

Ce reprezintă Crypto-Malware?

Poți considera crypto-malware ca pe un parazit digital implantat de un terț, care utilizează resursele tale de calcul fără să știi.

Acest proces este mai des cunoscut sub numele de cripto-jacking.

După cum am mai menționat, dificultatea de a-l detecta provine din modul său de funcționare. Este greu de observat, cu excepția cazului în care ești foarte familiar cu sunetul standard al ventilatorului calculatorului, viteza sa și performanța generală a sistemului.

Acesta va rula aplicații de minat criptomonede în fundal pe întreaga durată de viață a dispozitivului tău, până când vei decide să-l dezinstalezi.

Pe scurt, minerii cripto sunt aplicații care contribuie la ecosistemul criptomonedelor, confirmând tranzacțiile și generând monede noi. Acest lucru aduce venituri pasive operatorilor lor.

Însă, acestea sunt considerate crypto-malware dacă sunt instalate pe un sistem fără permisiunea corespunzătoare a administratorului, transformându-se într-o infracțiune cibernetică.

Într-o analogie simplă, imaginează-ți că cineva îți folosește terenul pentru a planta un pom fructifer, folosind apă și resurse din casa ta fără acordul tău și refuzându-ți fructele sau profitul.

Asta ar echivala cu cripto-jacking în lumea reală.

Cum funcționează Crypto-Malware?

La fel ca majoritatea programelor malware!

Nu înseamnă că trebuie să cauți descărcări infectate cu viruși și să le instalezi de dragul distracției.

Dar, se poate întâmpla în cele mai obișnuite moduri:

- Dând clic pe un link dintr-un e-mail

- Vizitând pagini web HTTP

- Descărcând din surse nesigure

- Dând clic pe o reclamă suspectă, și altele

În plus, atacatorii pot folosi ingineria socială pentru a convinge utilizatorii să descarce astfel de programe malware.

Odată instalat, crypto-malware-ul utilizează resursele sistemului până când îl descoperi și îl dezinstalezi.

Unele semne ale unei infecții cu crypto-malware sunt viteza crescută a ventilatorului (zgomot), temperatura mai ridicată și performanțe reduse.

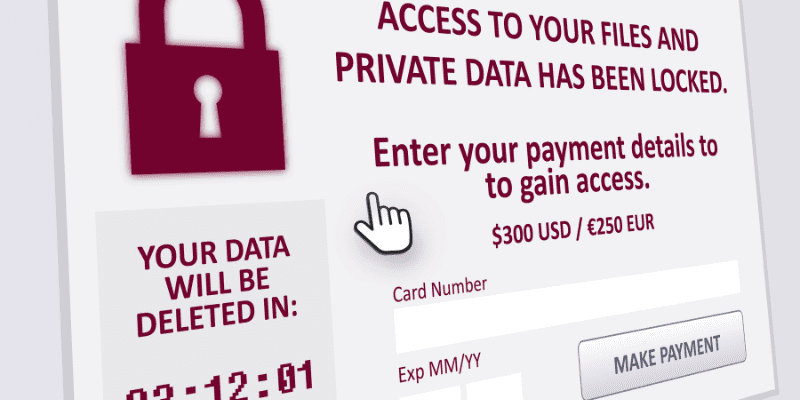

Crypto-Malware vs. Crypto-Ransomware

Crypto-ransomware nu este la fel de subtil. Odată instalat, te poate bloca în afara sistemului, permițându-ți accesul doar după ce plătești o răscumpărare.

De obicei, afișează un număr de contact, o adresă de e-mail sau detaliile contului pentru a comunica și a coopera cu amenințarea de răscumpărare.

În funcție de miza, unii oameni cedează în fața cererilor fraudatorului pentru a-și recupera datele. Totuși, sunt cazuri în care acceptarea unor astfel de cerințe nu a adus nicio rezolvare sau i-a transformat în ținte viitoare.

Crypto-malware, în schimb, nu reprezintă o amenințare vizibilă. Acesta funcționează silențios în fundal, folosind resursele tale pentru a deveni o sursă continuă de venit pasiv pentru infractorul cibernetic.

Atacuri Crypto-Malware Cunoscute

Iată câteva dintre atacurile documentate care au zguduit lumea digitală prin sofisticarea lor.

#1. Graboid

Graboid a fost identificat de cercetătorii rețelei Palo Alto și prezentat într-un raport din 2019. Atacatorul a preluat controlul a aproape 2000 de gazde Docker nesecurizate, fără a avea nevoie de autorizare.

A trimis comenzi de la distanță pentru a descărca și implementa imagini docker contaminate pe gazdele compromise. „Descărcarea” includea și un instrument de comunicare și compromitere a altor mașini vulnerabile.

Apoi, containerele „modificate” au descărcat patru scripturi și le-au executat în ordine.

Aceste scripturi au rulat aleatoriu mineri Monero pentru sesiuni repetate de 250 de secunde și au propagat malware-ul prin rețea.

#2. PowerGhost

Dezvăluit de laboratoarele Kaspersky în 2018, PowerGhost este un program malware cripto fără fișiere, conceput în principal pentru rețelele corporative.

Fiind fără fișiere, acesta se infiltrează în mașini fără a atrage atenția sau a fi detectat. Ulterior, se conectează la dispozitive prin Windows Management Instrumentation (WMI) sau prin exploit-ul EthernalBlue, folosit în atacul ransomware WannaCry.

Odată conectat, acesta încearcă să dezactiveze alți mineri (dacă există), pentru a obține performanțe maxime pentru atacatori.

Pe lângă faptul că este un consumator de resurse, o variantă a PowerGhost era cunoscută pentru lansarea de atacuri DDoS asupra altor servere.

#3. BadShell

BadShell a fost descoperit de divizia Comodo Cybersecurity în 2018. Este un alt vierme cripto fără fișiere, care nu lasă urme pe stocarea sistemului; în schimb, funcționează prin CPU și RAM.

Acesta se atașează la Windows PowerShell pentru a executa comenzi malițioase. Stoca codul binar în Registrul Windows și rula scripturi de minat criptomonede prin Windows Task Scheduler.

#4. Prometei Botnet

Identificat inițial în 2020, Prometei Botnet a vizat vulnerabilitățile Microsoft Exchange pentru a instala crypto-malware pentru minat Monero.

Acest atac cibernetic a folosit mai multe instrumente, cum ar fi exploit-urile EternalBlue, BlueKeep, SMB și RDP, etc., pentru a se propaga prin rețea, vizând sistemele nesecurizate.

A avut multe versiuni (ca majoritatea programelor malware), iar cercetătorii Cybereason susțin că originea sa datează din 2016. În plus, are o prezență multiplatformă, infectând ecosistemele Windows și Linux.

Cum să detectezi și să previi Crypto-Malware?

Cel mai bun mod de a detecta crypto-malware este să fii atent la sistemul tău. Zgomotul crescut al ventilatorului sau o scădere bruscă a performanței pot semnala prezența acestor paraziți digitali.

Cu toate acestea, sistemele de operare sunt complexe, iar aceste fenomene se întâmplă în fundal, de obicei fără să observăm aceste schimbări subtile.

În acest caz, iată câteva indicații care te pot ajuta să te menții în siguranță:

- Menține-ți sistemele actualizate. Software-ul învechit are adesea vulnerabilități exploatate de infractorii cibernetici.

- Folosește un antivirus premium. Nu pot sublinia îndeajuns faptul că fiecare dispozitiv are nevoie de un antivirus bun. În plus, astfel de atacuri se petrec indiferent de sistemul de operare (chiar și Mac-urile sunt atacate!) și de tipul dispozitivului (smartphone-uri, tablete incluse).

- Nu da clic pe orice. Curiozitatea este o trăsătură umană care este adesea exploatată abuziv. Dacă este inevitabil, copiază și lipește link-ul suspect într-un motor de căutare și vezi dacă necesită atenție suplimentară.

- Acordă atenție avertismentelor din browser. Browserele web sunt mult mai avansate decât erau acum zece ani. Nu anula niciun avertisment fără o analiză atentă. Mai mult, evită site-urile HTTP.

- Informează-te. Aceste instrumente primesc actualizări frecvente de la infractori. Mai mult, metodele lor de victimizare evoluează și ele. Prin urmare, continuă să citești despre atacurile recente și să împărtășești informațiile cu colegii.

Crypto-Malware este în creștere!

Acest lucru se datorează adoptării tot mai mari a criptomonedelor și dificultății de a le detecta.

Odată instalate, aceste programe continuă să genereze bani pentru infractorii cibernetici, cu un efort minim din partea lor.

Cu toate acestea, respectarea bunelor practici de internet menționate mai sus te va ajuta să te menții în siguranță.

Și, după cum am discutat anterior, cel mai bine ar fi să instalezi software de securitate cibernetică pe toate dispozitivele tale.

În continuare, consultă o introducere în noțiunile de bază privind securitatea cibernetică pentru începători.