Navigarea pe rețele Wi-Fi publice poate expune utilizatorii la riscul atacurilor de tip „Wi-Fi Pineapple”, mai ales dacă nu se respectă regulile de siguranță online.

Deși experții în securitate folosesc adesea dispozitivele „Wi-Fi Pineapple” pentru a testa punctele slabe ale rețelelor, infractorii cibernetici pot abuza de ele pentru a realiza atacuri de tip „omul din mijloc”, creând portaluri false, simulând conexiuni HTTPS și exploatând alte vulnerabilități.

În acest articol, veți descoperi ce este „Wi-Fi Pineapple”, veți înțelege cum poate fi folosit legal pentru a descoperi deficiențele de securitate și, totodată, cum îl pot folosi infractorii pentru a sustrage datele personale ale utilizatorilor neștiutori. Să începem!

Ce este un „Wi-Fi Pineapple”?

„Wi-Fi Pineapple” este un dispozitiv portabil creat pentru testarea securității rețelelor wireless, ajutând la identificarea vulnerabilităților. Aceste dispozitive sunt similare punctelor de acces wireless obișnuite.

Totuși, ele dispun de putere mai mare, rază de acoperire extinsă și suport pentru mai multe dispozitive conectate. În plus, au funcții avansate pentru testarea securității și auditarea rețelelor.

Imagine Wi-Fi Ananas: Hak5

Imagine Wi-Fi Ananas: Hak5

În timpul testelor, profesioniștii pot simula legal spargerea parolelor, atacurile de tip „man-in-the-middle”, sau pot crea puncte de acces false, identificând și corectând astfel vulnerabilitățile rețelelor wireless.

Dispozitivul este accesibil, ușor de utilizat și economic. Atât testerii de penetrare, cât și hackerii etici, dar și infractorii cibernetici, îl folosesc în diverse scopuri.

Când este utilizat corect, dispozitivul reprezintă un instrument puternic pentru auditarea rețelelor. Din păcate, infractorii îl pot folosi pentru a spiona traficul, pentru a lansa atacuri și a sustrage date private sau pentru a compromite dispozitivele utilizatorilor.

Atacuri comune cu „Wi-Fi Pineapple”

Infractorii cibernetici folosesc „Wi-Fi Pineapple” pentru a intercepta traficul dintre un dispozitiv și internet. Fiind capabil să monitorizeze și să transmită informațiile fără modificări, este dificil pentru utilizatori să-și dea seama când sunt atacați sau le sunt furate datele.

Un dispozitiv compatibil Wi-Fi emite continuu informații în încercarea de a găsi rețele disponibile. „Wi-Fi Pineapple” captează aceste rețele, le retransmite și anunță utilizatorul că sunt disponibile, creând puncte de acces false cu aceleași denumiri.

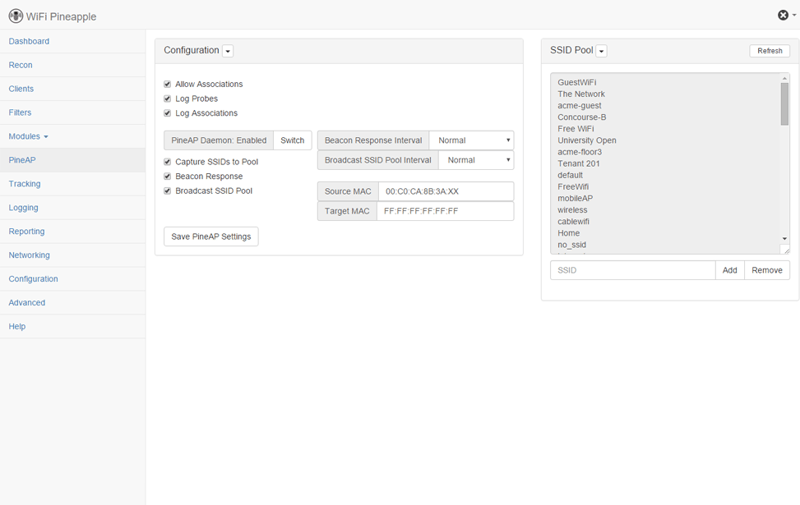

Un tablou de bord tipic W-Fi Pineapple: Wifiananas

Un tablou de bord tipic W-Fi Pineapple: Wifiananas

Utilizatorul se va conecta apoi la rețeaua falsă, de cele mai multe ori fără a introduce o parolă. Dacă un dispozitiv este configurat să se conecteze automat la rețelele disponibile, se va conecta automat la punctul de acces fals controlat de infractori.

Odată conectați la rețeaua falsă, infractorii pot intercepta și fura parole, date bancare și alte informații sensibile.

De asemenea, odată ce vă aflați în punctul de acces fals, infractorii vă pot redirecționa către portaluri sau servere de autentificare false, imitând site-uri populare precum Amazon, eBay sau Facebook.

Atacatorul va sustrage date private cum ar fi datele de autentificare, datele cardului de credit și alte informații transmise de utilizator.

Printre cele mai frecvente atacuri cu „Wi-Fi Pineapple” se numără:

#1. Atacurile de tip „Omul din Mijloc” (MITM)

Folosind „Wi-Fi Pineapple”, infractorii creează un punct de acces fals pentru a realiza atacuri de tip MITM, păcălind utilizatorii să se conecteze la o rețea falsă pe care o controlează.

Infractorii interceptează și transmit traficul dintre dispozitivul victimei și internet, furând informații sensibile precum parole, date bancare și alte date confidențiale. Apoi, pot utiliza aceste date pentru tranzacții ilegale sau pentru a fura bani din conturile victimei.

#2. „Zidul Oilor”

Dacă un utilizator accesează o rețea fără protecție, datele sale sensibile precum numele de utilizator și parola pot fi vizualizate de un administrator sau de un observator al activității din rețea. „Zidul oilor” este o demonstrație publică în care profesioniști în securitate afișează o listă de dispozitive, site-uri accesate și credențiale de autentificare trimise de utilizatori prin rețele nesigure.

„Wi-Fi Pineapple” include o funcție „Wall of Sheep” (DWall) care, odată activată, permite observarea activităților utilizatorilor, inclusiv site-urile web vizitate și informațiile private transmise. Această funcție apare de obicei când datele necriptate sunt transmise prin rețele wireless.

Scopul „Zidului oilor” este de a încuraja utilizatorii să adopte practici online sigure. Lista este afișată pe un ecran mare, pentru ca toată lumea să vadă informațiile vulnerabile. Însă, atacatorii folosesc aceeași tehnică pentru a fura informații și a compromite conturile și dispozitivele afectate.

#3. Atacuri de tip „Portal Malefic”

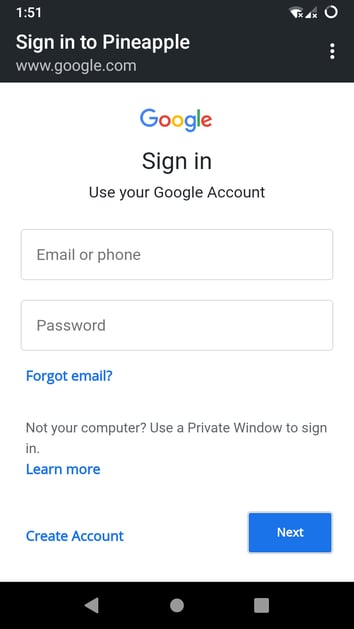

În cadrul acestui atac, infractorii creează o pagină web falsă care imită un site web legitim. Atunci când utilizatorii încearcă să se conecteze la site-ul adevărat printr-o rețea wireless publică, atacatorii îi redirecționează către site-ul fals.

Acest „portal malefic” imită site-uri populare, pagini de autentificare și alte platforme accesibile online. De exemplu, infractorii pot crea site-uri false pentru rețele sociale sau platforme de comerț electronic, precum Amazon sau eBay, redirecționând utilizatorii acolo.

Imagine falsă a paginii de conectare Gmail Github

Imagine falsă a paginii de conectare Gmail Github

Similar atacurilor MITM, această tehnică permite infractorilor să fure date de autentificare, date de card de credit, adrese, numere de telefon și alte informații sensibile introduse de victimă pe site-ul fals. În plus, aceștia pot infecta dispozitivele utilizatorilor cu malware sau viruși.

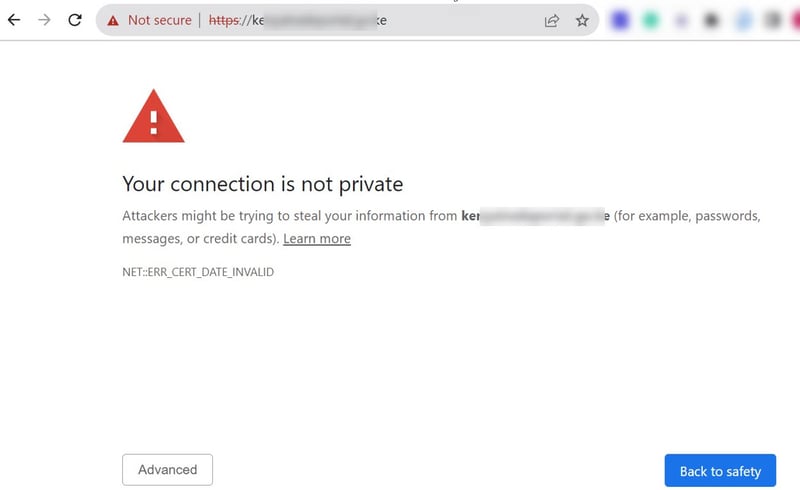

#4. HTTPS Fals

Site-urile web securizate utilizează protocolul HTTPS pentru a cripta datele și pentru a proteja site-urile web și utilizatorii lor. Într-un atac HTTPS fals, un infractor care utilizează „Wi-Fi Pineapple” se interpune între utilizator și site-ul web.

Când un utilizator solicită acces la un site web, (majoritatea nu adaugă HTTPS), conexiunea inițială folosește protocolul HTTP nesecurizat. Atacatorul conectează apoi utilizatorul la versiunea HTTP a site-ului, unde datele sunt transmise necriptat și pot fi vizualizate de atacator.

Protecție împotriva atacurilor „Wi-Fi Pineapple”

Pentru a vă proteja de atacurile „Wi-Fi Pineapple”, este important să adoptați practici de securitate online și să evitați rețelele wireless publice, pe cât posibil. Iată câteva măsuri esențiale de precauție:

- Nu vă conectați la rețele publice wireless nesecurizate. Infractorii oferă adesea Wi-Fi gratuit, care nu necesită parolă. Cu toate acestea, pot solicita o adresă de e-mail și, de preferință, o parolă. Mulți utilizatori aleg să folosească aceeași parolă pentru toate conturile, facilitând atacatorilor furtul de informații personale, cum ar fi numele conturilor, adresele de e-mail, parolele și detaliile cardurilor de credit.

- Evitați să introduceți informații sensibile pe site-uri web nesigure, precum parole sau date bancare. Pentru a vă asigura, conectați-vă doar la site-uri web care folosesc protocolul HTTPS, vizibil prin pictograma unui lacăt verde dinaintea URL-ului.

- Utilizați o rețea VPN (rețea privată virtuală), care criptează datele înainte de a fi transmise prin internet. În acest caz, chiar dacă dispozitivul se conectează la o rețea falsă, infractorii nu vor putea citi datele. Majoritatea rețelelor VPN oferă criptare end-to-end, astfel că nimeni nu poate descifra informațiile, chiar și într-o conexiune falsă.

- Verificați corespondența dintre rețeaua Wi-Fi și locația fizică. Dacă vă conectați la o rețea Wi-Fi a companiei în timp ce sunteți acasă sau departe de birou, ar trebui să fiți suspicios. „Wi-Fi Pineapple” poate genera nume de rețea false, imitând cele transmise de dispozitivele dvs.

- Ștergeți rețelele publice wireless salvate pe dispozitiv. Astfel, dispozitivul nu va mai emite aceste rețele, limitând posibilitatea infractorilor de a captura informațiile și de a crea puncte de acces false.

- Dezactivați conexiunea automată și funcția Wi-Fi când nu o folosiți. Astfel, dispozitivul nu se va conecta automat la rețelele disponibile. Dacă lăsați această funcție activă, dispozitivul va transmite continuu numele rețelelor salvate, iar atacatorii pot folosi „Wi-Fi Pineapple” pentru a crea o rețea falsă cu același nume, permițându-le să captureze date sensibile.

- Evitați accesarea site-urilor nesigure, în special prin punctele de acces publice. Conectați-vă doar la site-urile web care folosesc protocolul HTTPS, verificând dacă adresa URL are pictograma lacătului verde. Unele browsere vă avertizează atunci când accesați un site nesigur fără HTTPS. Dacă trebuie să accesați un site web nesigur, utilizați un VPN și evitați transmiterea de informații sensibile, cum ar fi datele bancare, numele de utilizator sau parole.

Eroare de site nesigur HTTPS Imagine (captură de ecran)

Eroare de site nesigur HTTPS Imagine (captură de ecran)

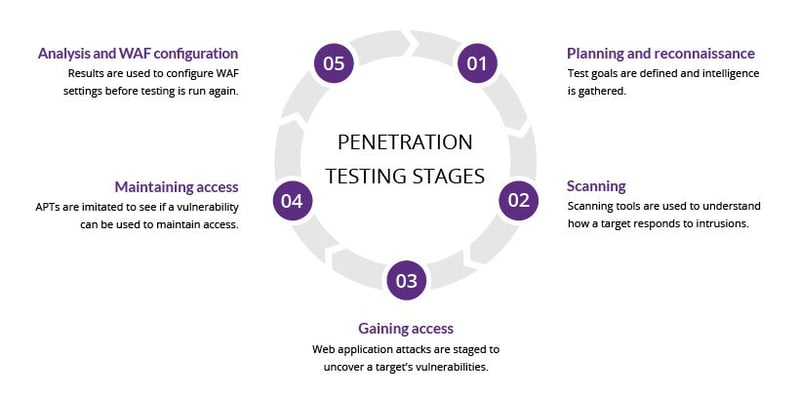

„Wi-Fi Pineapple” ca dispozitiv pentru testarea securității

„Wi-Fi Pineapple” este un instrument puternic de testare a securității, care ajută profesioniștii să identifice și să corecteze vulnerabilitățile rețelelor wireless. Este un dispozitiv economic, care permite echipelor de securitate să testeze rețelele și să identifice deficiențele care pot fi exploatate de infractori.

„Wi-Fi Pineapple” are o interfață ușor de utilizat și multiple module descărcabile pentru a audita rețelele wireless și a identifica vulnerabilitățile. De exemplu, suita PineAP oferă instrumente pentru monitorizarea traficului, înregistrarea jurnalelor, atacuri MITM, spargerea parolelor, recunoaștere și multe altele.

Testarea securității este o practică autorizată pe care organizațiile o utilizează pentru a identifica și rezolva vulnerabilitățile. Cu toate acestea, dispozitivul poate fi abuzat dacă ajunge pe mâna infractorilor, care pot lansa atacuri MITM sau alte tipuri de atacuri.

Testare de penetrare Imagine Imperva

Testare de penetrare Imagine Imperva

Ideal, „Wi-Fi Pineapple” este un instrument pentru testarea securității și auditarea sistemelor. Deși oferă multe beneficii, atacatorii pot abuza de el, furând datele personale ale victimelor.

Ce trebuie să faceți dacă sunteți victima unui atac „Wi-Fi Pineapple”?

În cazul în care sunteți victima unui atac de tip „Wi-Fi Pineapple”, luați imediat câteva măsuri pentru a preveni daune ulterioare:

- Schimbați imediat toate parolele conturilor compromise, mai ales a celor accesate prin rețeaua falsă. Activați autentificarea multifactorială dacă nu o aveți deja.

- Informați imediat instituțiile financiare, cum ar fi banca sau compania emitentă a cardului, pentru a opri orice tranzacții noi, până când vă asigurați că sunteți în siguranță.

- Instalați și actualizați antivirusul, anti-malware și alte soluții de securitate relevante. Apoi scanați dispozitivul pentru a vedea dacă a fost infectat sau compromis.

- Actualizați sistemul de operare, aplicațiile și software-ul de securitate.

- Dacă datele au fost compromise, poate fi necesară restaurarea dintr-o copie de rezervă curată.

Concluzie

Dispozitivele „Wi-Fi Pineapple” sunt instrumente puternice pentru auditarea rețelelor, monitorizarea traficului, simularea atacurilor cibernetice și ajutarea profesioniștilor în identificarea vulnerabilităților. Totuși, infractorii le pot folosi pentru a spiona activitățile din rețea, pentru atacuri MITM, pentru crearea de portaluri false și pentru a fura date sensibile, cum ar fi numele de utilizator, parole, date bancare și alte informații private.

Atacurile cu „Wi-Fi Pineapple” sunt frecvente, mai ales dacă nu se acordă atenție. Cea mai bună protecție este evitarea rețelelor Wi-Fi publice. Dacă este inevitabil să le folosiți, criptați datele prin intermediul unei rețele VPN pentru a preveni furtul de informații.

Pe lângă utilizarea unei rețele VPN, este recomandat să folosiți parole puternice, să activați autentificarea multifactorială, să accesați doar site-uri cu HTTPS, să fiți atenți când utilizați rețele publice wireless și să dezactivați conexiunea automată și funcția Wi-Fi când nu le folosiți.

Pentru mai multe informații, consultați ghidul pentru selectarea celui mai bun software de analiză Wi-Fi pentru rețelele de afaceri mici și mijlocii.