DevSecOps este o practică de implementare a securității la fiecare pas din ciclul de viață DevOps cu instrumentele DevSecOps.

În dezvoltarea de software, DevOps este combinația de activități specifice de dezvoltare cu operațiuni IT. Această combinație își propune să îmbunătățească calitatea software-ului și să permită livrarea continuă.

Dacă adăugăm managementul securității la DevOps, acesta devine DevSecOps: o disciplină care integrează securitatea ca responsabilitate comună între lumea IT și lumea dezvoltării software.

În trecut, securitatea era responsabilitatea exclusivă a unei echipe specializate care s-a alăturat proiectelor în fazele lor finale. Acest lucru a funcționat bine în ciclurile de dezvoltare care au durat luni sau ani. Dar în ciclurile de dezvoltare agile măsurate în săptămâni, practicile de securitate trebuie luate în considerare de la începutul până la sfârșitul proiectului, iar responsabilitățile de securitate trebuie să fie împărțite de întreaga echipă de dezvoltare și IT.

Pentru ca DevSecOps să funcționeze fără a încălca paradigmele metodologiilor agile, integrarea acestuia trebuie să fie automatizată. Acesta este singurul mod ca fluxul de lucru DevOps să nu devină lent atunci când încorporează managementul securității. Și această automatizare necesită mecanisme adecvate care să integreze instrumente de dezvoltare, cum ar fi mediile de dezvoltare integrate (IDE), cu caracteristici de securitate.

Cuprins

Tipuri de instrumente DevSecOps

Combinația dintre securitate și DevOps poate lua mai multe forme. Din acest motiv, există diferite tipuri de instrumente DevSecOps, care pot fi rezumate după cum urmează:

- Scanarea vulnerabilităților în componentele open source: Ei caută posibile vulnerabilități în componentele open source și bibliotecile rezidente în baza de coduri analizate, împreună cu toate dependențele acestora.

- Testarea de securitate statică și dinamică a aplicațiilor (SAST/DAST): Testarea statică scanează codul sursă al dezvoltatorilor pentru codul nesigur pentru a identifica potențiale probleme de securitate. Testarea dinamică realizează teste de securitate pe aplicațiile care rulează fără a necesita acces la codul sursă.

- Scanarea imaginilor: caută vulnerabilități în containerele Docker.

- Automatizarea infrastructurii: detectează și remediază diverse probleme de configurare și vulnerabilități în configurarea infrastructurii, în special în mediile cloud.

- Vizualizare: Oferiți vizibilitate asupra KPI-urilor și tendințelor pentru a detecta creșteri sau scăderi ale numărului de vulnerabilități în timp.

- Modelarea amenințărilor: permiteți luarea proactivă a deciziilor prin predicția riscurilor de amenințare pe întreaga suprafață de atac.

- Alerte: notificați echipa de securitate numai atunci când un eveniment anormal a fost identificat și prioritizat ca o amenințare pentru a reduce nivelul de zgomot și pentru a evita întreruperile fluxurilor de lucru DevSecOps.

Lista de mai jos arată o listă organizată de instrumente DevSecOps pe care vă puteți baza pentru a încorpora cuvântul „Sec” în fluxurile dvs. de lucru DevOps.

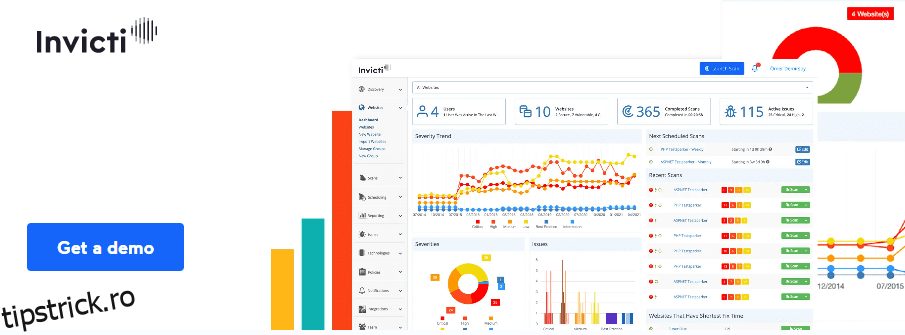

Invicti

Invicti este un instrument pe care îl puteți integra în SDLC pentru a gestiona securitatea produselor dvs. software, menținând în același timp agilitatea procesului de dezvoltare.

Analiza efectuată de Invicti este exhaustivă, oferind acuratețe în detectarea problemelor fără a sacrifica viteza în managementul SDLC.

Opțiunile de automatizare oferite de Invicti evită necesitatea intervenției umane în executarea sarcinilor de securitate, creând economii de efort pentru echipa ta care se pot ridica la sute de ore pe lună.

Aceste economii sunt sporite prin identificarea vulnerabilităților care contează cu adevărat și atribuirea automată a acestora la cele mai adecvate resurse pentru remediere.

Invicti oferă, de asemenea, vizibilitate completă asupra vulnerabilităților aplicațiilor dumneavoastră în curs de dezvoltare și a eforturilor depuse pentru a reduce riscul.

SonarQube

SonarQube verifică automat codul dumneavoastră pentru vulnerabilități, detectând erorile care ar putea deveni amenințări. La momentul scrierii acestui articol, acesta acceptă aproape 30 de limbaje de programare diferite.

QualityGates unic de la SonarQube reprezintă o modalitate simplă de a opri problemele înainte ca un produs să iasă în lume. De asemenea, oferă echipei de dezvoltare o viziune comună asupra calității, permițând tuturor să cunoască standardele și dacă dezvoltările lor le respectă.

SonarQube se integrează perfect în conducta dvs. DevSecOps, asigurând că toți membrii echipei au acces la rapoartele și feedback-ul generat de instrument.

Prin simpla instalare, SonarQube indică clar dacă commit-urile tale sunt curate și dacă proiectele tale sunt gata de lansare. Dacă ceva nu este în regulă, instrumentul vă va informa imediat unde este problema și care poate fi soluția.

Aqua

Aqua vă permite să vizualizați și să opriți amenințările în fiecare etapă a ciclului de viață al produselor dvs. software, de la scrierea codului sursă până la implementarea aplicației în cloud.

Funcționând ca o platformă de protecție a aplicațiilor nativă în cloud (CNAPP), instrumentul oferă verificări de securitate a lanțului de aprovizionare software, scanare a riscurilor și vulnerabilităților și protecție avansată împotriva programelor malware.

Opțiunile de integrare Aqua vă permit să vă securizați aplicațiile indiferent de platformele și mecanismele pe care le utilizați pentru dezvoltare și implementare, fie că sunt cloud, container, serverless, conducte CI/CD sau orchestratoare. De asemenea, se integrează cu platformele SIEM și instrumentele de analiză.

Un aspect distinctiv al Aqua este că permite controlul securității în containerele Kubernetes cu KSPM (Kubernetes Security Posture Management) și protecție avansată în timpul de execuție Kubernetes. Utilizarea caracteristicilor native K8s permite o protecție bazată pe politici pentru întregul ciclu de viață al aplicațiilor implementate în containere.

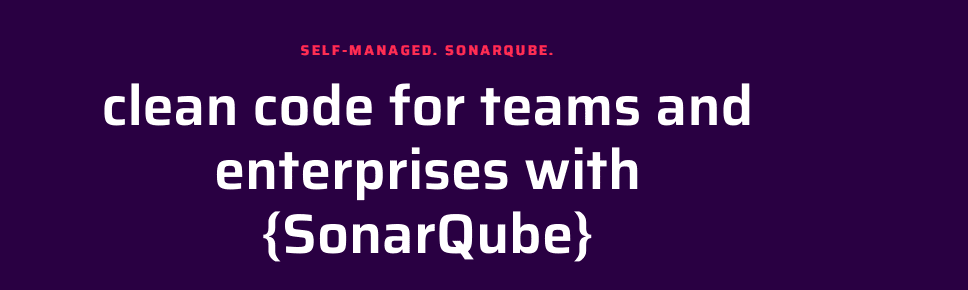

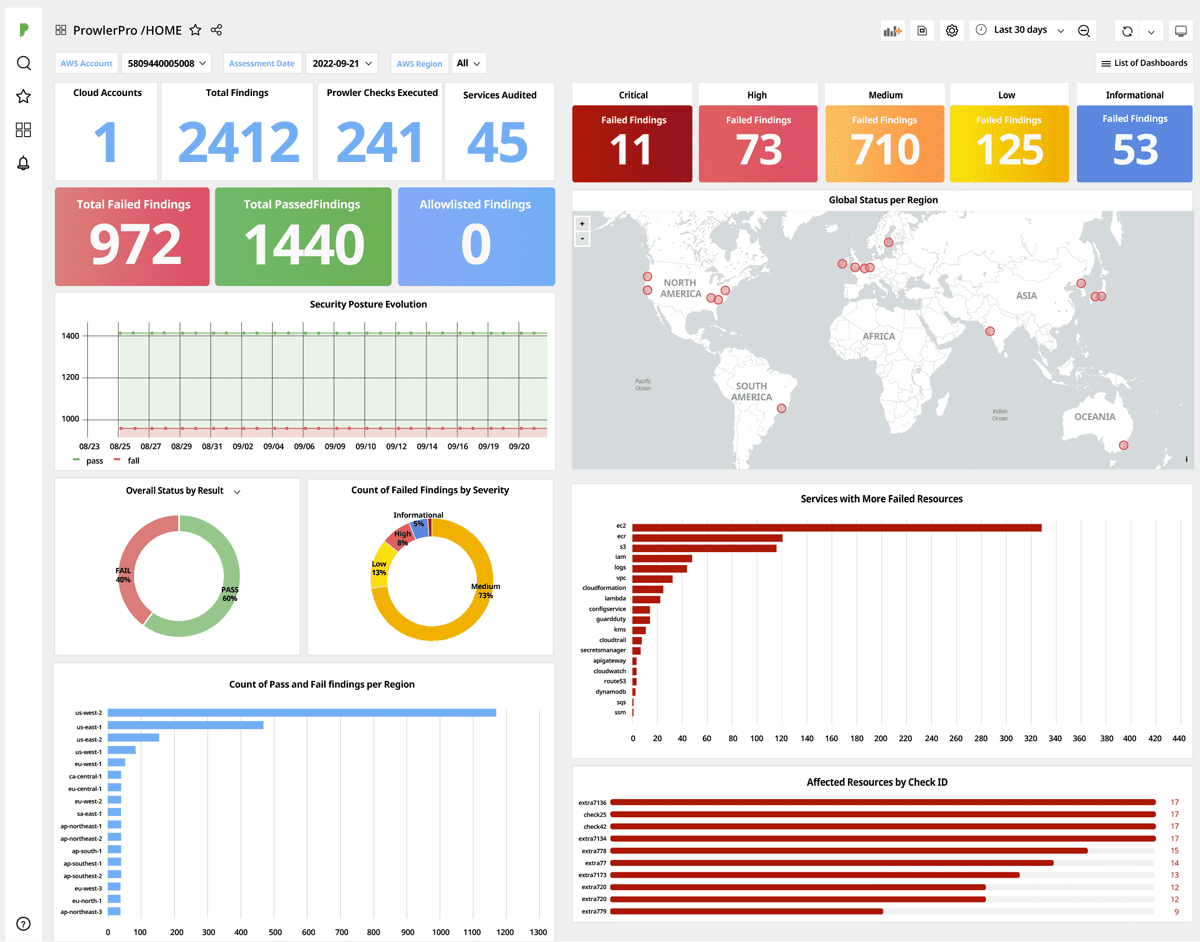

ProwlerPro

ProwlerPro este un instrument open-source creat special pentru a menține securitatea sub control în mediile de dezvoltare Amazon Web Services (AWS).

ProwlerPro este conceput astfel încât să puteți crea un cont și să începeți să efectuați scanări ale conductelor de dezvoltare în câteva minute, oferind o vedere holistică a infrastructurii dvs., indiferent de regiunea în care vă aflați. Instrumentele sale de vizualizare vă permit să vizualizați starea de securitate a tuturor serviciilor dvs. AWS într-o singură fereastră.

După ce vă creați contul ProwlerPro și începeți să funcționați, puteți configura sistemul să ruleze automat o serie de verificări recomandate la fiecare 24 de ore. Scanările cu ProwlerPro rulează în paralel pentru viteză, pentru a nu încetini fluxurile de lucru DevSecOps.

Rezultatele scanării sunt afișate într-o serie de tablouri de bord predefinite care pot fi partajate și navigate cu ușurință prin detaliere pentru informații directe la orice nivel de detaliu al poziției dumneavoastră de securitate.

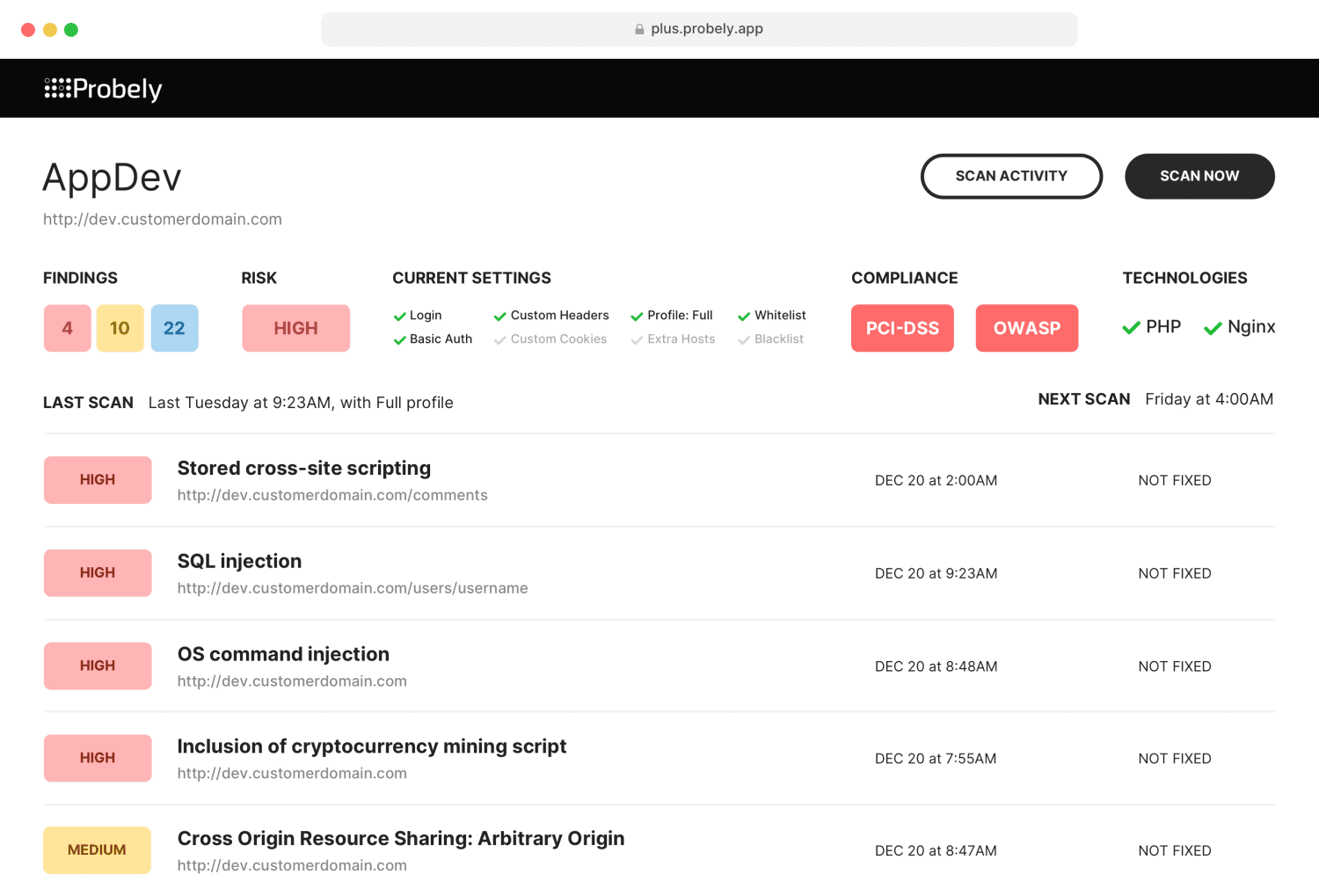

Probabil

Dacă aveți deja un flux de lucru DevOps și doriți să integrați scanări de securitate în acesta, Probely vă permite să faceți acest lucru în câteva minute, datorită instrumentelor și API-urilor sale de scanare a vulnerabilităților aplicațiilor web.

Abordarea lui Probely se bazează pe dezvoltarea API-first, ceea ce înseamnă că fiecare nouă caracteristică a instrumentului este mai întâi oferită prin API și apoi adăugată la interfață. Această strategie face posibil, dacă trebuie să integrați Probely cu fluxuri de lucru sau software personalizat, puteți oricând să utilizați API-ul său.

De asemenea, puteți înregistra webhook-uri, astfel încât aplicațiile dvs. să primească notificări pentru fiecare eveniment pe care Probely îl generează.

Întrucât Probely oferă o serie de integrări gata de fabricație, sunt șanse să nu fiți nevoit să utilizați API-ul său pentru a-l integra cu instrumentele dvs. Dacă utilizați deja Jira și Jenkins în fluxurile dvs. de lucru, integrarea va fi instantanee.

Probely va iniția automat scanări în conductele CI/CD și va înregistra vulnerabilitățile găsite ca probleme în Jira. Odată ce aceste vulnerabilități sunt rezolvate, le va testa din nou și va redeschide problema nerezolvată în Jira, dacă este necesar.

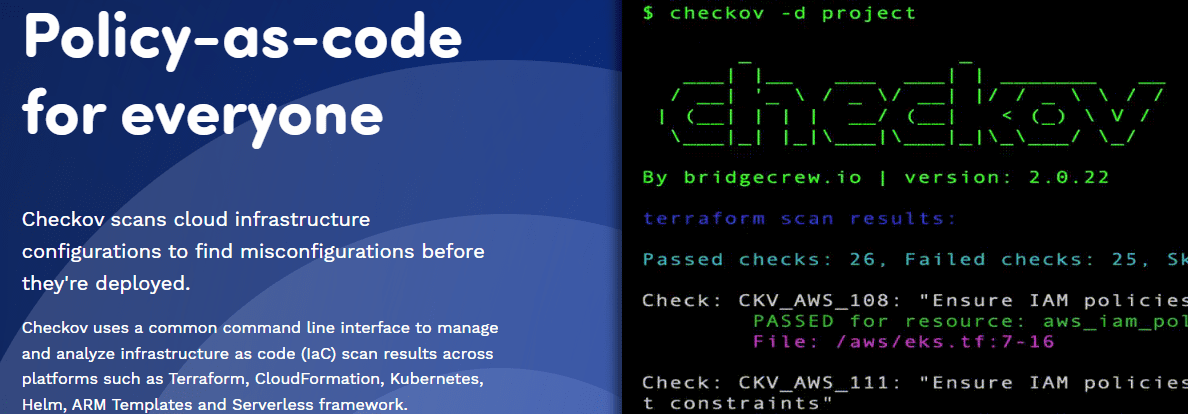

Checkov

Checkov scanează configurațiile din infrastructurile cloud cu intenția de a găsi defecte de configurare înainte de a implementa un produs software. Cu o interfață comună de linie de comandă, scanează rezultatele pe diverse platforme, cum ar fi Kubernetes, Terraform, Helm, CloudFormation, șabloane ARM și cadre fără server.

Cu o schemă de politică bazată pe atribute, Checkov vă permite să scanați resursele cloud în timpul compilării, detectând erorile de configurare ale atributelor folosind un cadru Python simplu de politică ca cod. Printre altele, Checkov analizează relațiile dintre resursele cloud folosind politici YAML bazate pe grafice.

Prin integrarea în conductele CI/CD și sistemele de control al versiunilor, Checkov execută, testează și modifică parametrii de rulare în contextul unui depozit țintă.

Datorită unei interfețe de integrare extensibilă, arhitectura sa poate fi extinsă pentru a defini politici personalizate, termeni de suprimare și furnizori. Interfața sa îi permite, de asemenea, să se integreze cu platforme de asistență, procese de construcție și sisteme de lansare personalizate.

Faraday

Cu Faraday, puteți automatiza gestionarea vulnerabilităților și acțiunile de control pentru a vă concentra atenția asupra muncii care contează cu adevărat. Fluxurile sale de lucru vă permit să declanșați orice acțiune cu evenimente personalizate pe care le puteți proiecta liber pentru a evita repetarea sarcinilor.

Faraday vă oferă posibilitatea de a standardiza și integra instrumentele de securitate în fluxurile dvs. de lucru, obținând informații despre vulnerabilități din peste 80 de instrumente de scanare. Folosind agenți, scanerele sunt integrate automat în fluxurile dvs. de lucru pentru a ingera și normaliza datele cu maximă ușurință, generând rezultate care pot fi vizualizate printr-o interfață web.

Un aspect remarcabil și interesant al Faraday este că folosește un depozit centralizat pentru a stoca informații de securitate, care pot fi ușor analizate și testate de diferiți membri ai echipei DevSecOps.

Acest lucru aduce un beneficiu suplimentar, care este capacitatea de a identifica și combina probleme duplicate raportate de diferite instrumente. Acest lucru reduce eforturile membrilor echipei, evitând ca aceștia să fie atenți de mai multe ori la aceeași problemă care este raportată de mai multe ori.

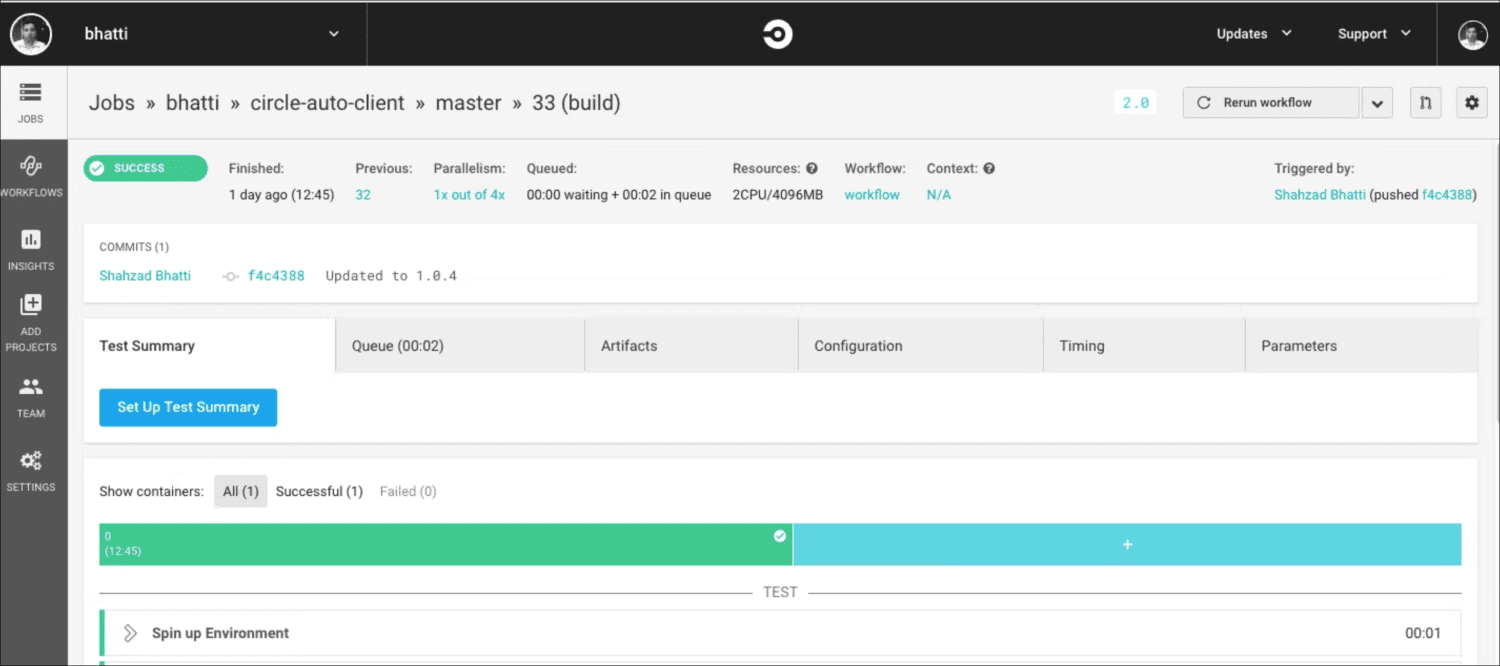

CerculCI

Pentru a integra CircleCI cu cele mai populare instrumente de securitate DevOps, trebuie să includeți unul dintre numeroșii săi parteneri în conductele dvs. de dezvoltare. Partenerii CircleCI sunt furnizori de soluții în mai multe categorii, inclusiv SAST, DAST, analiza containerelor statice, aplicarea politicilor, gestionarea secretelor și securitatea API.

Dacă trebuie să faceți ceva pentru a securiza conducta de dezvoltare pe care nu o puteți face cu niciunul dintre orb-urile disponibile, puteți profita de faptul că orb-urile sunt open source. Din acest motiv, adăugarea de funcționalități la un orb existent este doar o chestiune de a obține aprobarea pentru PR și de a-l fuziona.

Chiar dacă aveți un caz de utilizare care credeți că este în afara setului de globuri disponibile în registrul CircleCI, puteți crea unul și contribui la comunitate. Compania publică o listă cu cele mai bune practici pentru crearea de compilare automată a orbului și testarea conductelor pentru a vă ușura drumul.

Pentru a vă asigura pipeline, eliminați necesitatea dezvoltării interne și permiteți echipei dvs. să folosească servicii terțe. Folosind CircleCI orbs, echipa ta va trebui doar să știe cum să folosească acele servicii, fără a fi nevoie să învețe cum să le integreze sau să le gestioneze.

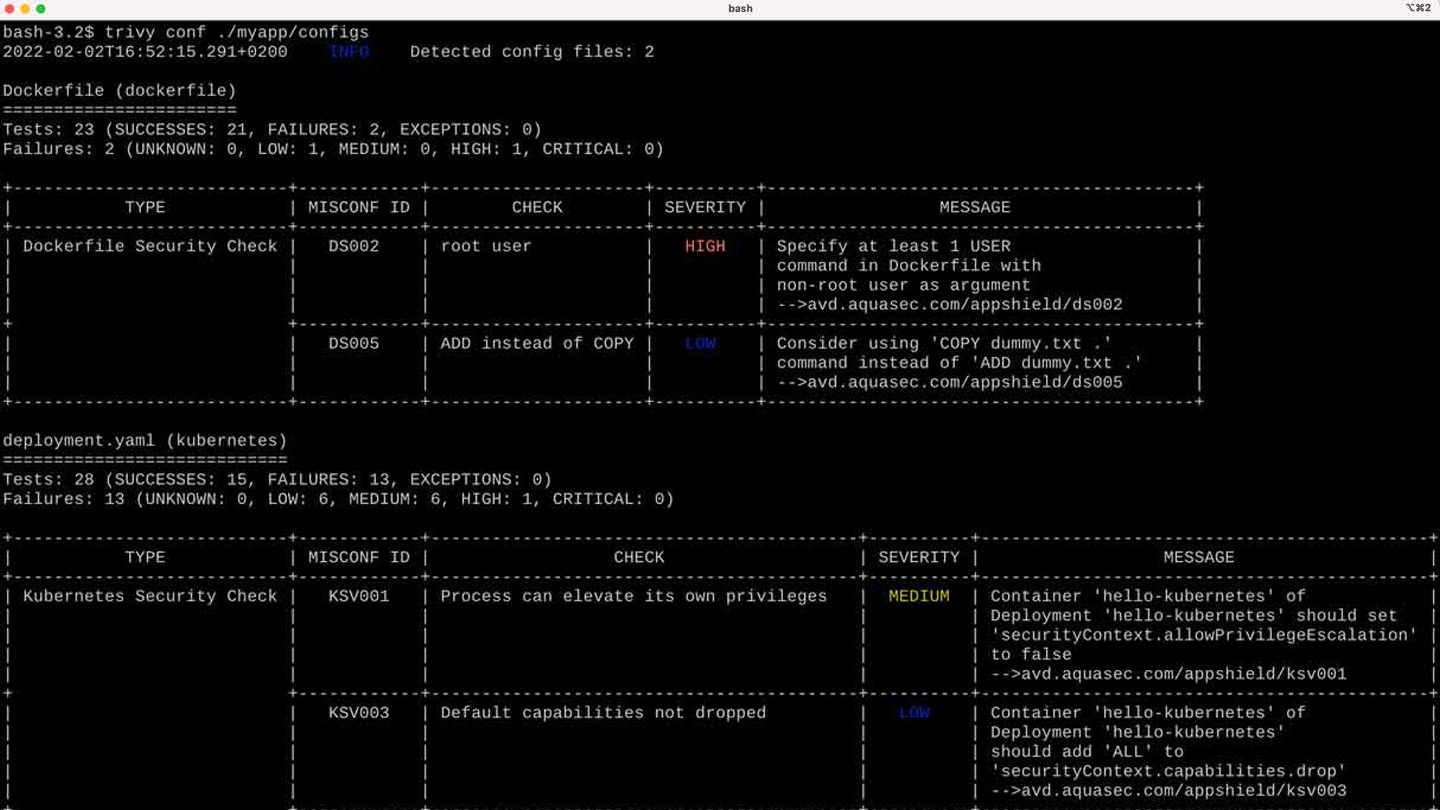

Trivy

Trivy este un instrument de securitate open-source care are mai multe scanere capabile să detecteze probleme de securitate și diverse ținte unde poate găsi astfel de probleme. Printre țintele pe care Trivy le scanează sunt: sistemul de fișiere, imaginile containerului, depozitele Git, imaginile mașinilor virtuale, Kubernetes și depozitele AWS.

Scanând toate aceste ținte posibile, Trivy poate găsi vulnerabilități cunoscute, defecte de configurare, secrete sau informații sensibile și licențe software și poate detecta problemele din lanțul de aprovizionare cu software, inclusiv dependențele de software-ul în uz și pachetele sistemului de operare.

Platformele și aplicațiile cu care Trivy se poate integra pot fi găsite pe pagina Ecosistem. Această listă include cele mai populare nume, cum ar fi CircleCI, GitHub Actions, VS Code, Kubernetes sau JetBrains.

Trivy este disponibil în apt, yum, brew și dockerhub. Nu are cerințe prealabile, cum ar fi baze de date, medii de implementare sau biblioteci de sistem, iar prima sa scanare este estimată a fi finalizată în doar 10 secunde.

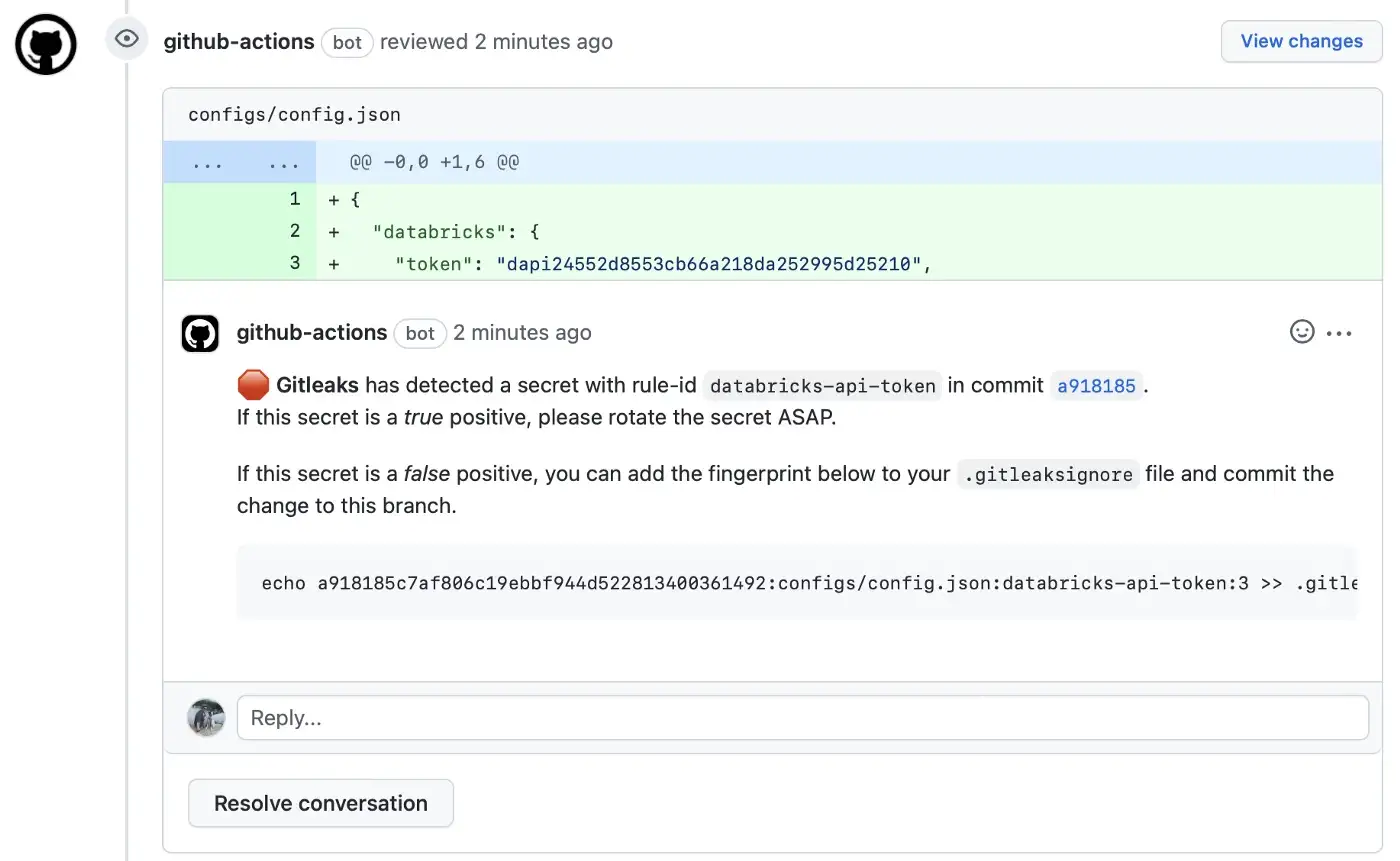

GitLeaks

Gitleaks este un instrument open-source cu o interfață de linie de comandă care poate fi instalată folosind Docker, Homebrew sau Go. Este disponibil și ca executabil binar pentru cele mai populare platforme și sisteme de operare. De asemenea, îl puteți implementa direct în repo-ul dvs. ca un hook pre-commit sau ca o partajare GitHub prin Gitleaks-Action.

Interfața sa de comandă este simplă și minimalistă. Este format din doar 5 comenzi pentru a detecta secrete în cod, a proteja secretele, a genera scripturi, a obține ajutor sau a afișa versiunea instrumentului. Comanda detect permite scanarea depozitelor, fișierelor și directoarelor. Poate fi folosit pe mașini de dezvoltare, precum și în medii CI.

Cea mai mare parte a muncii cu GitLeaks se face folosind comenzile detect și protect. Acestea funcționează pe depozitele Git, analizând rezultatul comenzilor git log sau git diff și generând corecții pe care GitLeaks le va folosi apoi pentru a detecta și proteja secretele.

Rămâneți competitiv și în siguranță

Pe de o parte, agilitatea și viteza conductelor tale CI/CD sunt esențiale pentru a asigura un timp rapid de lansare pe piață, care, la rândul său, este cheia pentru a rămâne competitiv ca dezvoltator de software.

Pe de altă parte, includerea instrumentelor de securitate în procesele dumneavoastră de dezvoltare este o necesitate incontestabilă. Pentru a încorpora securitatea fără a afecta negativ cronologia SDLC, instrumentele DevSecOps sunt răspunsul.