Te-ai gândit vreodată să depășești hackerii în propriul lor joc? Sau poate te-ai săturat să te aperi de băieții răi din tehnologie. În ambele cazuri, este timpul să luați în considerare utilizarea honeypots și honeynets.

Când vorbiți despre honeypots, vă referiți la sisteme informatice special concepute care atrage atacatorii și înregistrează mișcările acestora. Gândiți-vă la asta ca la un sistem de colectare a informațiilor.

În prezent, există peste 1,6 milioane de site-uri astăzi. Hackerii scanează continuu adresele de internet pentru sisteme prost protejate. Un honeypot este o destinație posibilă a hackerilor în mod deliberat vulnerabilă care invocă penetrarea, dar complet instrumentată. Dacă atacatorul pătrunde în sistemul dvs., aflați cum a făcut-o și vă echipați cu cele mai recente exploit-uri impuse organizației dvs.

Acest articol se bazează pe honeypots și honeynets, plonjând în nucleul său pentru a vă educa despre acest domeniu de securitate cibernetică. Până la sfârșit, ar trebui să aveți o înțelegere solidă a zonei și a rolului acesteia în securitate.

Honeypot-urile urmăresc să înșele atacatorul și să învețe comportamentul acestuia pentru a vă îmbunătăți politicile de securitate. Să ne scufundăm.

Cuprins

Ce este un honeypot?

Un honeypot este un mecanism de securitate folosit pentru a pune capcane atacatorilor. Deci, compromiteți în mod intenționat un sistem informatic pentru a permite hackerului să exploateze vulnerabilitățile de securitate. La rândul tău, ești dornic să studiezi tiparele atacatorului și, astfel, să folosești cunoștințele nou dobândite pentru a influența arhitectura de securitate a produsului tău digital.

Puteți aplica un honeypot oricărei resurse de computer, inclusiv software, rețele, servere de fișiere, routere etc. Echipa de securitate a organizației dvs. poate folosi honeypots pentru a investiga încălcările securității cibernetice, adunând informații despre modul în care este condusă criminalitatea cibernetică.

Spre deosebire de măsurile tradiționale de securitate cibernetică care atrag activități legitime, honeypots reduc riscul de fals pozitive. Honeypots variază de la un design la altul. Cu toate acestea, toate se vor reduce la a arăta legitime, vulnerabile și atrage infractorii cibernetici.

De ce ai nevoie de honeypots?

Honeypots în securitatea cibernetică au două utilizări principale, cercetare și producție. Cel mai adesea, honeypot-urile vor echilibra eliminarea și colectarea de informații despre criminalitatea cibernetică înainte ca țintele legitime să fie atacate, atrăgând în același timp atacatorii departe de țintele reale.

Honeypots sunt eficiente și economisesc costuri. Nu va mai trebui să cheltuiți timp și resurse vânând hackeri, ci așteptați ca hackerii să atace ținte falsificate. În consecință, puteți urmări atacatorii în timp ce cred că au pătruns în sistemul dvs. și încearcă să fure informații.

Puteți folosi honeypots pentru a evalua cele mai recente tendințe de atac, a identifica sursele originale de amenințări și pentru a defini politici de securitate care atenuează amenințările viitoare.

Honeypots Designs

Honeypots sunt clasificate în funcție de scopurile și nivelurile lor de interacțiune. Dacă vă uitați la obiectivele honeypots, puteți vedea că există două modele: honeypots de cercetare și producție.

În continuare, vom explora tipuri de honeypots.

Tipuri de ghivece de miere

Pot fi configurate diferite honeypots, fiecare cu o strategie de securitate amănunțită și eficientă bazată pe amenințarea pe care doriți să o identificați. Iată o defalcare a modelelor disponibile.

#1. Capcane de e-mail

Alternativ cunoscut sub numele de capcane de spam. Acest tip plasează adrese de e-mail false într-o locație ascunsă, unde doar colectoarele automate de adrese le pot găsi. Deoarece adresele nu sunt folosite pentru nici un alt rol decât în capcana spam, sunteți sigur că orice e-mail care ajunge la ele este spam.

Toate mesajele cu conținut asemănător cu cel al capcanei spam pot fi blocate automat din sistem, iar adresa IP a expeditorului poate fi adăugată la lista de respingere.

#2. Baza de date Momeală

În această metodă, configurați o bază de date pentru a monitoriza vulnerabilitățile software și atacurile care exploatează arhitecturi nesigure, injecții SQL, alte exploatări de servicii și abuzul de privilegii.

#3. Oală de miere de păianjen

Această clasă prinde crawlerele web (păianjeni) prin crearea de site-uri web și pagini web accesibile numai pentru crawler. Dacă puteți detecta crawlerele, puteți bloca roboții și crawlerele din rețeaua publicitară.

#4. Malware Honeypot

Acest model imită programe software și interfețe de aplicație (API) pentru a invoca atacuri malware. Puteți analiza caracteristicile programelor malware pentru a dezvolta software anti-malware sau pentru a aborda punctele finale API vulnerabile.

Honeypots pot fi vizualizate și într-o altă dimensiune, pe baza nivelurilor de interacțiune. Iată o defalcare:

Cum funcționează Honeypots?

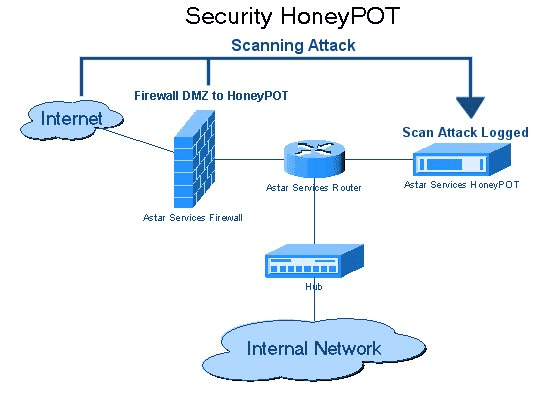

Sursa: wikipedia.org

Sursa: wikipedia.org

În comparație cu alte măsuri de apărare a securității cibernetice, honeypot-urile nu reprezintă o linie clară de apărare, ci un mijloc de a obține securitate avansată a produselor digitale. În toate privințele, un honeypot seamănă cu un sistem informatic autentic și este încărcat cu aplicații și date pe care infractorii cibernetici le consideră ținte ideale.

De exemplu, vă puteți încărca honeypot-ul cu date false sensibile ale consumatorilor, cum ar fi numere de card de credit, informații personale, detalii despre tranzacție sau informații despre contul bancar. În alte cazuri, honeypot-ul tău poate lua după o bază de date cu secrete comerciale false sau informații valoroase. Și indiferent dacă folosiți informații sau fotografii compromise, ideea este să atrageți atacatorii interesați să colecteze informații.

Pe măsură ce hackerul pătrunde în honeypot-ul tău pentru a accesa datele momeală, echipa ta de tehnologie a informației (IT) observă abordarea lor procedurală în ceea ce privește încălcarea sistemului, observând în același timp diferitele tehnici utilizate și eșecurile și punctele forte ale sistemului. Aceste cunoștințe sunt apoi folosite pentru a îmbunătăți apărarea generală, întărind rețeaua.

Pentru a atrage un hacker în sistemul dvs., trebuie să creați câteva vulnerabilități pe care le pot exploata. Puteți realiza acest lucru expunând porturi vulnerabile care oferă acces la sistemul dumneavoastră. Din păcate, hackerii sunt, de asemenea, suficient de inteligenți pentru a identifica honeypots care îi abate de la ținte reale. Pentru a vă asigura că capcana funcționează, trebuie să construiți un vas de miere atractiv, care să atragă atenția, în timp ce pare autentic.

Limitări Honeypot

Sistemele de securitate Honeypot se limitează la detectarea breșelor de securitate în sistemele legitime și nu identifică atacatorul. Există și un risc asociat. Dacă atacatorul exploatează cu succes honeypot, ar putea continua să pirateze întreaga rețea de producție. Honeypot-ul dumneavoastră trebuie să fie izolat cu succes pentru a preveni riscul exploatării sistemelor dumneavoastră de producție.

Ca soluție îmbunătățită, puteți combina honeypots cu alte tehnologii pentru a vă extinde operațiunile de securitate. De exemplu, puteți utiliza strategia capcană canar care ajută la scurgerea de informații prin partajarea mai multor versiuni de informații sensibile cu avertizorii.

Avantajele Honeypot

În continuare, vom explora câteva dintre dezavantajele Honeypot.

Dezavantajele Honeypot

Acum, explorați pericolele Honeypots.

Pericolele ghivecelor de miere

În timp ce tehnologia de securitate cibernetică honeypot ajută la urmărirea mediului de amenințări, acestea se limitează doar la activitățile de monitorizare din honeypots; nu monitorizează orice alt aspect sau zonă din sistemele dumneavoastră. Poate exista o amenințare, dar care nu este direcționată către honeypot. Acest model de funcționare vă lasă cu o altă responsabilitate de a monitoriza alte părți ale sistemului.

În operațiuni de succes cu honeypot, honeypot-urile înșală hackerii că au accesat sistemul central. Cu toate acestea, dacă își identifică vasele de miere, ar putea evita sistemul tău real, lăsând capcanele neatinse.

Honeypots vs. Cyber Deception

Industria securității cibernetice folosește adesea „honeypot” și „înșelăciune cibernetică” în mod interschimbabil. Cu toate acestea, există o diferență cheie între cele două domenii. După cum ați văzut, honeypot-urile sunt concepute pentru a atrage atacatorii din motive de securitate.

În schimb, înșelăciunea cibernetică este o tehnică care folosește sisteme, informații și servicii false fie pentru a induce atacatorul în eroare, fie pentru a-l prinde în capcană. Ambele măsuri sunt utile în operațiunile de securitate pe teren, dar puteți considera înșelăciunea o metodă activă de apărare.

Cu multe companii care lucrează cu produse digitale, profesioniștii în securitate petrec mult timp menținând atacurile sistemelor lor libere. Vă puteți imagina că ați construit o rețea robustă, sigură și de încredere pentru compania dvs.

Totuși, poți fi sigur că sistemul nu poate fi încălcat? Există puncte slabe? Ar intra un străin și, dacă ar intra, ce s-ar întâmpla în continuare? Nu vă mai faceți griji; plasele de miere sunt răspunsul.

Ce sunt Honeynets?

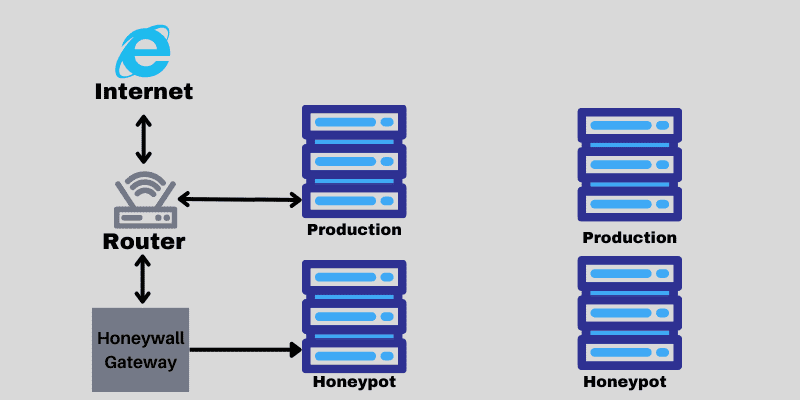

Honeynets sunt rețele de momeală care conțin colecții de honeypots într-o rețea foarte monitorizată. Ele seamănă cu rețele reale, au mai multe sisteme și sunt găzduite pe unul sau câteva servere, fiecare reprezentând un mediu unic. De exemplu, puteți avea Windows, un Mac și o mașină Linux Honeypot.

De ce ai nevoie de honeynets?

Honeynets vin ca honeypots cu funcții avansate cu valoare adăugată. Puteți folosi honeynets pentru a:

- Deviați intrușii și colectați o analiză detaliată a comportamentului și modelelor sau modelelor de funcționare ale acestora.

- Opriți conexiunile infectate.

- Ca o bază de date care stochează jurnalele mari de sesiuni de conectare din care puteți vizualiza intențiile atacatorilor cu rețeaua dvs. sau cu datele acesteia.

Cum funcționează Honeynets?

Dacă doriți să construiți o capcană realistă pentru hackeri, sunteți de acord că nu este o plimbare în parc. Honeynets se bazează pe o serie de elemente care lucrează împreună perfect. Iată părțile constitutive:

- Honeypots: sisteme informatice special concepute care captează hackerii, alteori desfășurați pentru cercetare și, ocazional, ca momeli care atrage hackerii din resurse valoroase. O plasă se formează atunci când multe oale se unesc.

- Aplicații și servicii: trebuie să convingi hackerul că intră într-un mediu valid și util. Valoarea trebuie să fie clară.

- Nici un utilizator sau activitate autorizat: Un adevărat honeynet îi prinde doar pe hackeri.

- Honeywalls: Aici, vrei să studiezi un atac. Sistemul dumneavoastră trebuie să înregistreze traficul care circulă prin honeynet.

Atrageți hackerul într-una dintre rețelele dvs. de miere și, pe măsură ce încearcă să intre mai adânc în sistemul dvs., vă începeți cercetarea.

Honeypots vs. Honeynets

Mai jos este un rezumat al diferențelor dintre honeypots și honeynets:

Cuvinte finale

După cum ați văzut, honeypots sunt sisteme computerizate unice, care seamănă cu sisteme naturale (reale), în timp ce honeynets sunt colecții de honeypots. Ambele sunt instrumente valoroase pentru detectarea atacurilor, colectarea datelor despre atacuri și studierea comportamentului atacatorilor de securitate cibernetică.

Ați învățat, de asemenea, despre tipurile și modelele de honeypot și despre rolurile lor în nișa de afaceri. Sunteți, de asemenea, conștienți de beneficiile și riscurile asociate. Dacă vă întrebați care îl învinge pe celălalt, partea valoroasă este cea mai mare.

Dacă v-ați îngrijorat cu privire la o soluție rentabilă pentru identificarea activităților rău intenționate în rețeaua dvs., luați în considerare utilizarea honeypots și honeynets. Dacă doriți să aflați cum funcționează hack-ul și peisajul actual al amenințărilor, luați în considerare să urmați cu atenție Proiectul Honeynet.

Acum, consultați introducerea în noțiunile de bază ale securității cibernetice pentru începători.