Rămâneți pe fază în timp ce vă spunem despre unele dintre infamele încercări de extorcare cibernetică și despre modalitățile posibile de a le opri din timp.

Un jaf de bancă este foarte periculos pentru un actor rău sofisticat. Îl pune în pericol fizic pe criminal în timp ce se întâmplă și acordă pedepse grele dacă este prins.

În schimb, rămâneți în mare parte neatins dacă orchestrezi un atac futurist de tip ransomware.

În concluzie, extorcările cibernetice sunt mult mai puțin riscante și mai profitabile în comparație cu furturile convenționale sau jafurile. În plus, sancțiunile mai slabe au favorizat și mai mult infractorii cibernetici.

Luați în considerare criptomonedele care nu pot fi urmărite și ar trebui să începem deja să ne întărim apărarea.

Ce este Cyber Extortion?

Cyber Extortion este un atac online pentru a extrage sume mari de răscumpărare. Acest lucru se face de obicei prin amenințarea defecțiunilor serverului cu un atac DDoS sau criptarea datelor dvs., interzicând accesul.

Extorcarea cibernetică este un act de șantaj sub următoarele forme:

Cuprins

Data Hostage

Un actor rău vă împiedică să accesați rețeaua de computere și vă cere o răscumpărare pentru a restabili accesul. Acest lucru se întâmplă de obicei atunci când faceți clic accidental pe un link rău intenționat care descarcă programe malware, criptează fișierele și vă blochează.

Alternativ, cineva vă deturnează sistemul, copiază date sensibile și vă sperie să plătiți sau riscă să expună asta publicului larg. Aceasta implică uneori inginerie socială în care doar joacă trucuri psihologice făcându-vă să credeți în mod fals hack-ul atunci când nu există.

DDoS

Folosit uneori pentru a acoperi un furt de date, Distributed Denial of Service (DDoS) este atunci când rețeaua dvs. este inundată de solicitări false de servicii care împiedică utilizatorii dvs. reali să intre.

Aceasta se realizează cu o rețea de servere infectate (rețele bot) sau de către memcaching, provocând încetiniri sau defecțiuni ale serverului. În funcție de amploarea afacerii dvs. online, pierderile pot fi uriașe.

Se poate finanța cu ușurință un atac DDoS cu doar 4 USD pe oră, provocând pierderi de sute de mii victimei. Pe lângă pierderea imediată, timpul de nefuncționare vă împinge clienții către concurenți, cauzând daune suplimentare în timp.

Atacuri majore de extorcare cibernetică

Să aruncăm o privire la unele dintre cele mai mari astfel de evenimente înregistrate în trecut.

#1. Vreau să plâng

Începând cu 12 mai 2017, WannaCry a fost un atac global ransomware asupra computerelor care rulează Microsoft Windows. Amploarea sa reală este încă necunoscută, deoarece încă persistă în unele forme.

În prima zi la birou, WannaCry a infectat 230.000 computere în peste 150 de țări. Acest lucru a afectat marile corporații și guvernele din întreaga lume. Poate copia, instala, executa și răspândi în rețea fără nicio interacțiune umană.

Cu WannaCry, hackerii au profitat de o vulnerabilitate Windows folosind exploit-ul EternalBlue. Interesant este că EternalBlue a fost dezvoltat de NSA din Statele Unite pentru a exploata o vulnerabilitate Windows. Codul de exploatare a fost cumva furat și publicat de un grup de hackeri numit The Shadow Brokers.

Microsoft, știind despre problemă, a emis o actualizare pentru a o corecta. Dar majoritatea utilizatorilor care rulau sisteme învechite au devenit ținta principală.

Salvatorul de data aceasta a fost Marcus Hutchins, care a scufundat accidental malware-ul prin înregistrarea unui domeniu menționat în codul de exploatare. Asta a funcționat ca un comutator de ucidere și a ținut WannaCry la distanță. Dar există mult mai mult, inclusiv comutatorul de ucidere care suferă un atac DDoS, Hutchins preluând comutatorul de ucidere la Cloudflare pe care îl puteți apuca de la TechCrunch.

Pierderile globale estimate sunt de aproximativ 4 miliarde de dolari.

#2. CNA Financial

Pe 21 martie 2021, CNA Financial, cu sediul în Chicago, a aflat că cineva a copiat date personale sensibile ale angajaților lor, ale lucrătorilor contractuali și ale persoanelor aflate în întreținerea acestora. Acest lucru a ieșit la iveală după mai bine de două săptămâni, deoarece hack-ul a rămas nedetectat din 5 martie 2021.

Acesta a fost un atac hibrid care a inclus furtul de date, precum și menținerea ostatică a sistemului CNA. Hackerii, un grup de hacking cu sediul în Rusia, Evil Corp, au folosit programe malware pentru a cripta serverele CNA. După negocieri cu privire la suma inițială a răscumpărării de 60 de milioane de dolari, hackerii s-au mulțumit în cele din urmă cu 40 de milioane de dolari, conform Bloomberg.

#3. Conducta colonială

Hackul Colonial Pipeline a cauzat întreruperi în alimentarea cu combustibil de la una dintre cele mai mari conducte din SUA. Ancheta a arătat că a fost rezultatul unei singure scurgeri de parolă pe dark web.

Cu toate acestea, nu se știa cum actorii răi au obținut numele de utilizator corect care corespunde parolei compromise. Hackerii au accesat sistemele Colonial folosind o rețea privată virtuală destinată angajaților de la distanță. Deoarece nu a existat o autentificare multi-factor, un nume de utilizator și o parolă erau destul de suficiente.

După o săptămână de această activitate, pe 7 mai 2021, unul dintre actualii angajați a văzut o notă de răscumpărare prin care se cere 4,4 milioane de dolari în criptomonede. În câteva ore, oficialii au închis întreaga conductă și au angajat firme de securitate cibernetică pentru a verifica și a atenua daunele. De asemenea, au observat un furt de date de 100 GB, iar hackerul a amenințat că îl va expune în caz de neplată a sumei răscumpărării.

Ransomware-ul a paralizat secțiunea de facturare și contabilitate a sistemelor IT Coloniale. Suma răscumpărării a fost plătită la scurt timp după atac către DarkSide, un grup de hacking cu sediul în Europa de Est. DarkSide a furnizat un instrument de decriptare care sa dovedit atât de lent încât a durat o săptămână pentru a normaliza operațiunile conductei.

Interesant este că Departamentul de Justiție al SUA a lansat o declarație publică pe 7 iunie 2021, invocând recuperarea a 63,7 bitcoini din plata inițială. Cumva, FBI a pus mâna pe cheile private legate de conturile hackerilor și a adus înapoi 2,3 milioane de dolari, aparent mai puțin decât a fost plătit din cauza scăderii bruște a prețurilor bitcoin în acea perioadă.

#4. Din

Pe lângă faptul că face multe lucruri pe internet, Dyn acționează în primul rând ca furnizor de servicii DNS pentru unele dintre nume mari, inclusiv Twitter, Netflix, Amazon, Airbnb, Quora, CNN, Reddit, Slack, Spotify, PayPal etc. Acestea au fost eliminate. cu un atac DDoS major pe 21 octombrie 2016.

Atacatorul a folosit botnet-ul Mirai, care a implementat un număr mare de dispozitive IoT compromise pentru a trimite solicitări DNS false. Acest trafic a blocat serverele DNS, provocând încetiniri extreme, generând o cantitate necunoscută de pierderi la nivel mondial.

În timp ce amploarea atacului face dificilă calcularea cantității exacte de daune suferite de site-uri web, Dyn a pierdut mult.

Aproximativ 14.500 de domenii (aproximativ 8%) au trecut la un alt furnizor DNS imediat după atac.

În timp ce mulți alții au suferit atacuri similare precum cel Amazon Web Services, GitHubsă evităm off-road și să trecem la elaborarea unei strategii solide pentru a preveni astfel de evenimente de extorcare cibernetică.

Cum să preveniți extorcarea cibernetică?

Unele dintre măsurile preventive de bază care vă pot ajuta să vă protejați împotriva unor astfel de atacuri pe internet sunt:

#1. Evitați să faceți clic pe linkuri rău intenționate

Atacatorii profită adesea de acest atribut copilăresc al psihologiei umane: curiozitatea.

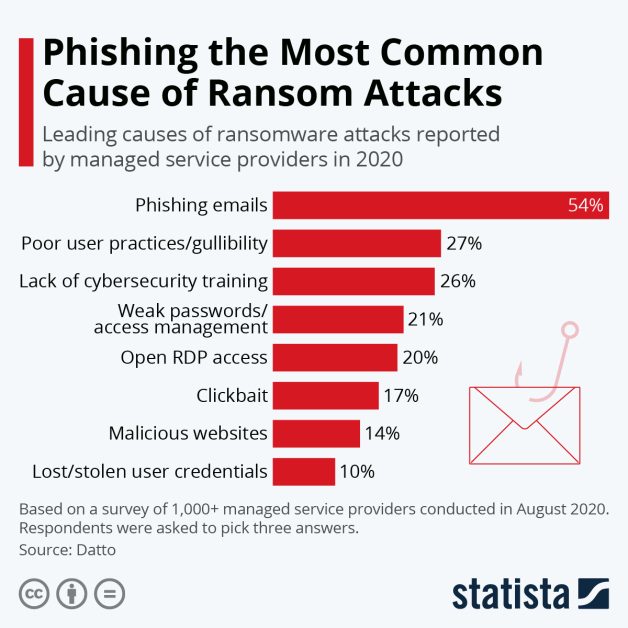

E-mailurile de tip phishing au fost poarta de acces pentru aproximativ 54% din atacurile ransomware. Așadar, pe lângă faptul că vă amintiți dvs. și angajaților dvs. despre e-mailurile spam, organizați ateliere.

Acestea pot include e-mailuri false de phishing cu campanii săptămânale pentru a oferi instruire live. Va funcționa mai mult ca vaccinările în care o cantitate mică de încărcături de virus mort protejează împotriva amenințărilor vii.

În plus, puteți instrui angajații în tehnologii de tip sandboxing pentru a deschide legături și aplicații suspecte.

#2. Actualizări software și soluții de securitate

Indiferent de sistemul de operare, software-ul învechit este susceptibil la atacuri de extorcare cibernetică. Oamenii ar fi putut evita cu ușurință WannaCay dacă și-ar fi actualizat PC-urile Windows la timp.

O altă concepție greșită comună este că ești în siguranță dacă folosești un Mac. Este complet neadevărat. Și Raport privind starea programelor malwarebytes distruge orice fals sentiment de securitate în rândul utilizatorilor de Mac.

Sistemul de operare Windows a suferit atacuri majore pur și simplu pentru că Mac nu era atât de popular. Sistemul de operare Microsoft deține încă o cotă de piață de aproape 74%, iar vizarea utilizatorilor Mac nu merită pur și simplu problemele.

Dar, din moment ce acest lucru se schimbă încet, Malwarebytes a asistat la o creștere de 400% a amenințărilor care vizează Mac OS din 2018 până în 2019. În plus, au observat 11 amenințări pe Mac în comparație cu 5,8 amenințări pentru un dispozitiv Windows.

În concluzie, investiția într-o soluție cuprinzătoare de securitate pe internet precum Avast One își poate dovedi cu siguranță valoarea.

În plus, puteți implementa sisteme de detectare a intrușilor precum Snort sau Suricata pentru o plasă de siguranță mai bună.

#3. Utilizați parole puternice

Atacul Colonial Pipeline a fost cauzat din cauza unui angajat care a folosit de două ori o parolă slabă.

Conform unui Sondaj Avastaproximativ 83% dintre americani folosesc parole slabe și până la 53% folosesc aceleași parole pe mai multe conturi.

Desigur, împingerea utilizatorilor să folosească parole puternice pentru propriile lor s-a dovedit deja o sarcină dificilă. A le cere să facă asta la locul de muncă pare aproape imposibil.

Deci, care este soluția? Platforme de autentificare a utilizatorilor.

Puteți folosi aceste platforme pentru a aplica cerințele de parole puternice la organizația dvs. Aceștia sunt specialiști terți cu planuri flexibile în funcție de dimensiunea companiei. De asemenea, puteți începe cu niveluri întotdeauna gratuite cu Ory, Supabase, Frontegg etc.

La nivel personal, utilizați manageri de parole.

Mai mult, luați-vă durerea de a actualiza parolele din când în când. Acest lucru vă va asigura siguranța chiar dacă acreditările dvs. sunt furate cumva. Și acest lucru este mult mai ușor cu managerii de parole premium precum Lastpass, care vă pot actualiza automat parolele cu doar un clic.

Dar nu te opri doar cu o parolă complicată; încercați să fiți creativ și cu numele de utilizator.

#4. Backup-uri offline

Nivelul de sofisticare al unor astfel de atacuri poate păcăli uneori chiar și experții de securitate cibernetică de renume, darămite un proprietar de afaceri mici.

Prin urmare, păstrați copiile de rezervă actualizate. Acest lucru vă va ajuta să vă aduceți sistemul într-o zi fatidică.

Și backup-urile offline sunt un avantaj suplimentar. Acestea sunt depozitele dumneavoastră frigorifice securizate, inaccesibile de către extorsionarii cibernetici.

În plus, țineți cont de capabilitățile de restaurare disponibile, deoarece perioadele de nefuncționare prelungite pot face uneori ca răscumpărarea cerută să pară profitabilă. Și tocmai de aceea unii proprietari de afaceri negociază cu actorii amenințărilor și ajung să plătească sume uriașe.

Alternativ, soluțiile terțe de backup și de recuperare a datelor, cum ar fi Acronis, pot fi utile. Ele oferă protecție împotriva ransomware și mecanisme de recuperare a datelor fără probleme.

#5. Rețeaua de livrare de conținut (CDN)

Mulți au detectat și au evitat mari atacuri DDoS datorită rețelelor competente de livrare a conținutului.

După cum sa discutat mai sus, a fost, până la urmă, un CDN excelent, Cloudflare, care a menținut WannaCry killswitch-ul online non-stop timp de doi ani. De asemenea, l-a ajutat să reziste la numeroase atacuri DDoS în acel interval de timp.

Un CDN păstrează o copie în cache a site-ului dvs. de pe tot globul pe mai multe servere. Ei transferă încărcăturile în exces în rețeaua lor, evitând supraîncărcările și timpii de nefuncționare ale serverului.

Această strategie nu numai că protejează împotriva amenințărilor DDoS, dar are ca rezultat site-uri web extraordinar de rapide pentru clienții din întreaga lume.

În cele din urmă, nu poate exista o listă completă care să vă protejeze împotriva extorcării cibernetice. Lucrurile evoluează și cel mai bine este să ai un expert în securitate cibernetică la bord de fiecare dată.

Dar dacă se întâmplă oricum? Care ar trebui să fie cursul tău de acțiune dacă ești lovit de o încercare de extorcare online.

Răspuns la extorcare cibernetică

Primul lucru care vă vine în minte după un atac ransomware, altul decât anxietatea obișnuită, este să plătiți și să terminați cu el.

Dar s-ar putea să nu funcționeze întotdeauna.

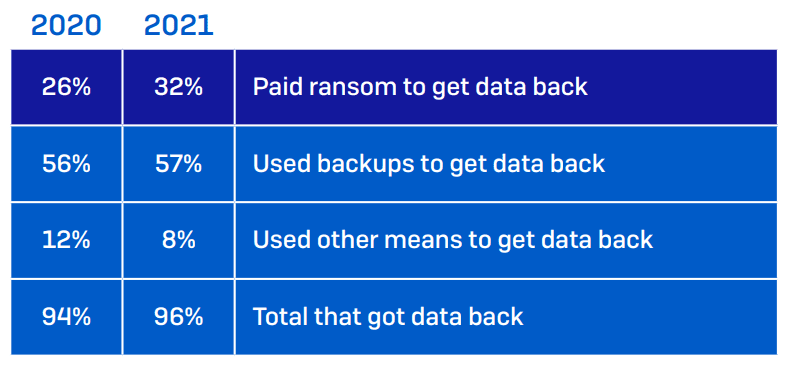

Un sondaj realizat de SOPHOS, o firmă de securitate IT din Marea Britanie, arată că plata răscumpărării nu este cea mai bună cale de ieșire. The raport de sondaj de atac menționează că doar 8% dintre companii au primit datele complete înapoi după ce au plătit răscumpărarea. Și 29% au reușit să restaureze doar 50% sau mai puțin din datele furate/criptate.

Deci, actul tău de conformare cu cererile de răscumpărare s-ar putea întoarce înapoi. Vă face să dependeți de actorul rău și de instrumentele sale pentru a vă decripta datele, întârziind alte eforturi de salvare.

Mai mult, nu există nicio garanție că instrumentul oferit de hacker va funcționa vreodată. Poate eșua sau vă poate infecta în continuare sistemul. În plus, plata infractorilor evidențiază organizația dvs. drept clienții plătitori ai acestora. Deci, există șanse foarte mari de un atac similar în viitor.

În concluzie, plata ar trebui să fie ultima ta soluție. Utilizarea altor metode, cum ar fi restaurarea copiilor de rezervă este mai sigură decât plata unui criminal necunoscut cu criptomonede.

În plus, câteva firme au contactat experți de top în securitate cibernetică și au informat autoritățile de aplicare a legii. Și asta i-a salvat, cum ar fi în cazul recuperării extorcării de către Colonial Pipeline de către FBI.

Extorcare cibernetică: Concluzie

Trebuie să rețineți că nu este atât de neobișnuit pe cât s-ar putea crede. Și, evident, cel mai bun mod este să vă întăriți scuturile și să păstrați copii de rezervă.

Dacă se întâmplă oricum, păstrați calmul, începeți operațiunile locale de salvare și contactați experții.

Dar încercați să nu cedați cererilor de răscumpărare, deoarece asta s-ar putea să nu funcționeze chiar dacă vă plătiți averea.

PS: Parcurgerea listei noastre de verificare a securității cibernetice pentru afacerea dvs. se poate dovedi benefică.